漏洞详情如下:

| 详细描述 | TLS是安全传输层协议,用于在两个通信应用程序之间提供保密性和数据完整性。 TLS, SSH, IPSec协商及其他产品中使用的IDEA、DES及Triple DES密码或者3DES及Triple 3DES存在大约四十亿块的生日界,这可使远程攻击者通过Sweet32攻击,获取纯文本数据。 <*来源:Karthik Bhargavan Gaetan Leurent 链接:https://www.openssl.org/news/secadv/20160922.txt *> |

|---|---|

| 解决办法 | 建议:避免使用IDEA、DES和3DES算法 1、OpenSSL Security Advisory [22 Sep 2016] 链接:https://www.openssl.org/news/secadv/20160922.txt 请在下列网页下载最新版本: https://www.openssl.org/source/ 2、对于nginx、apache、lighttpd等服务器禁止使用DES加密算法 主要是修改conf文件 3、Windows系统可以参考如下链接: https://social.technet.microsoft.com/Forums/en-US/31b3ba6f-d0e6-417a-b6f1-d0103f054f8d/ssl-medium-strength-cipher-suites-supported-sweet32cve20162183?forum=ws2016 https://docs.microsoft.com/zh-cn/troubleshoot/windows-server/windows-security/restrict-cryptographic-algorithms-protocols-schannel |

如涉及SSL版本的升级,这里就不介绍了,主要介绍如何修改httpd下的配置文件。

默认情况下,查看/etc/httpd/conf.d/ssl.conf文件,但ssl.conf这个名字可以修改,所以,根据实际情况修改即可。

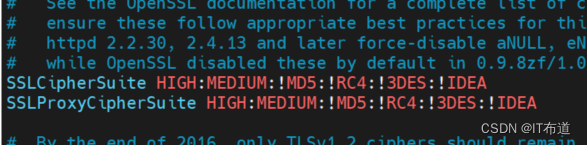

找到下图所示的配置项SSLCipherSuite和SSLProxyCipherSuite,然后改为图中的内容:

修改完成之后,重启httpd。

可以使用nmap软件进行扫描自测,命令如下:

nmap -sV --script ssl-enum-ciphers -p 8443 本机ip上面的命令扫描的是8443端口,这个端口是在ssl.conf中配置的,命令和配置文件的端口号保持一致即可。

8178

8178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?