一、明确目标

探测主机存活情况

靶机 ip : 192.168.119.155

Kali ip :192.168.119.129

二、信息搜集

Nmap 进行常规端口开放扫描

开放了22 ssh 80 http

访问80 端口之后 这个只是个静态页面

加上参数 -p- 全端口探测 等同于 -p 1-65535 进行全端口扫描

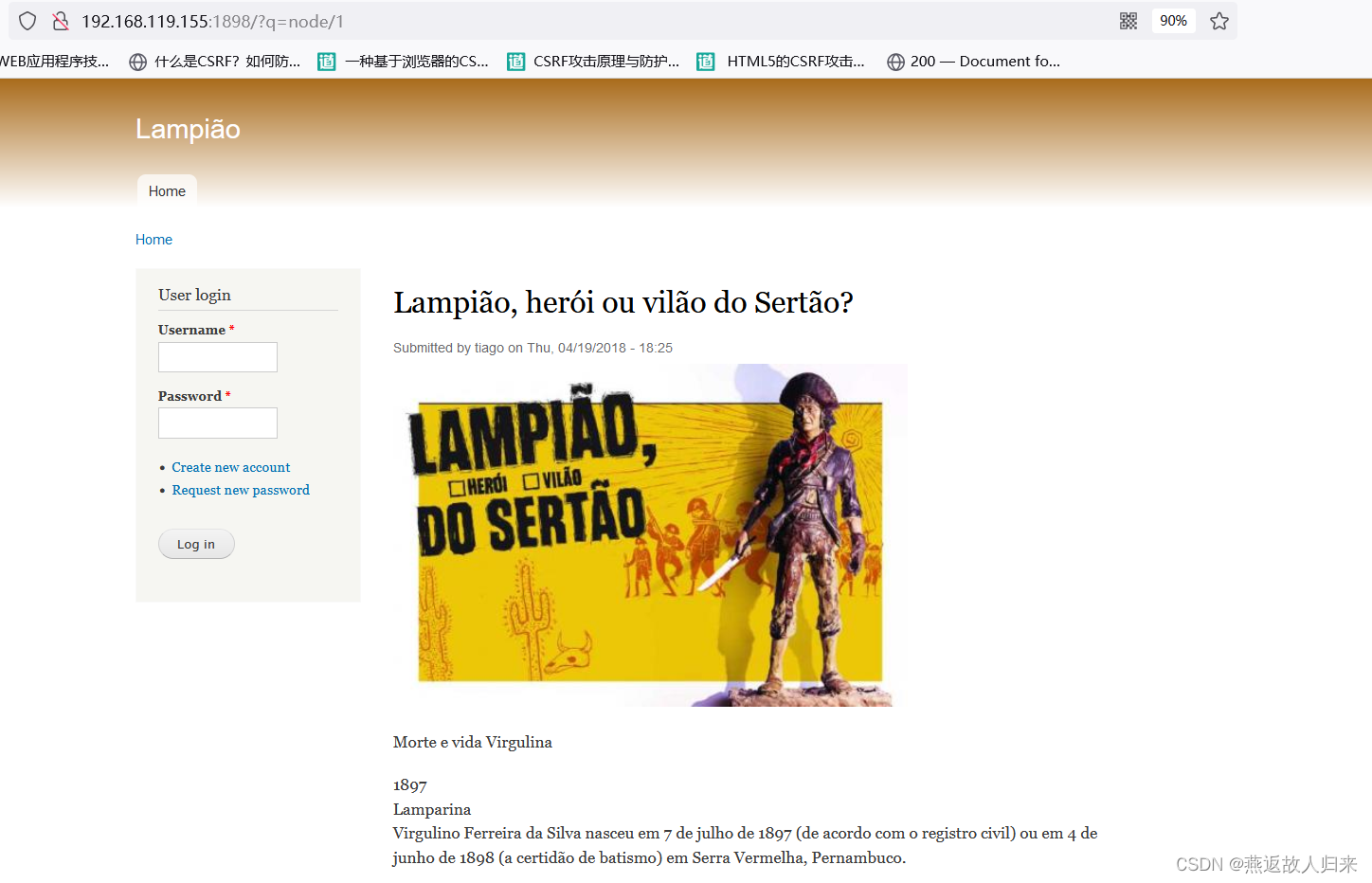

发现了1898 端口 也开放 http 服务

进行访问 可见有一个登录界面

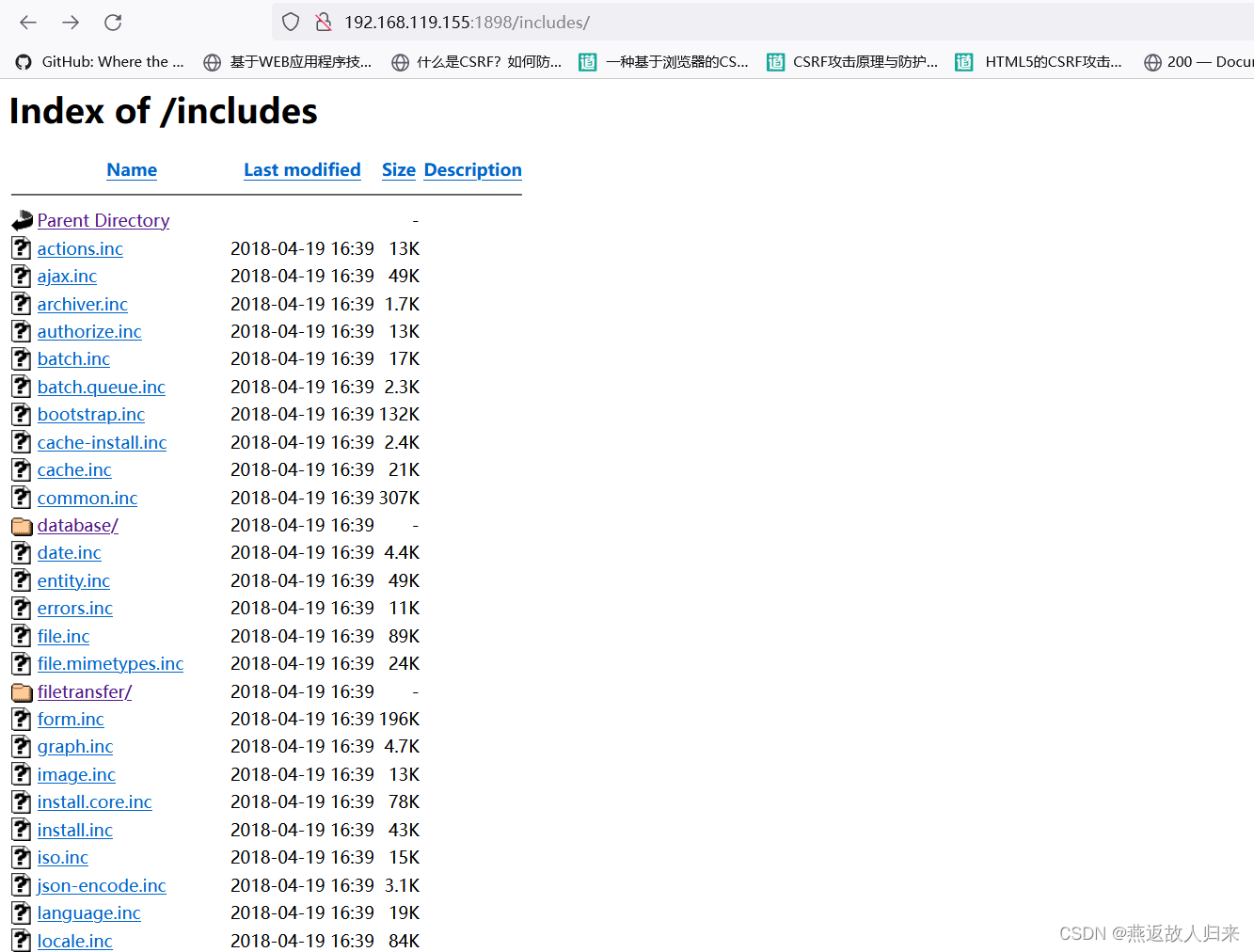

对其目录进行扫描 dirsearch -u "192.168.119.155:1898"

扫描的结果 出现常见的 robots.txt 文件

翻译:此文件用于防止对某些部分进行爬网和索引,

通过雅虎等网站运行的网络爬虫。通过告诉这些“机器人”

不要在你的网站上去哪里,您可以节省带宽和服务器资源。

查看其他目录 但未找到可利用的信息

基于之前nmap 扫描找到的

进行找到了一个更新日志

看看这个 Drupal 7.54 版本有没有存在漏洞

通过查找资料 看来是有存在 一个 CVE-2018-7600(远程代码执行漏洞)

三、漏洞验证

使用MSF搜索相关漏洞利用脚本,使用msf 攻击

找到对应时间 2018 年的

使用攻击模块1

![]()

设置 目标ip 192.168.119.155 目标端口 1898

查看配置情况 show options

使用run 进行攻击 会话连接成功建立

获取到shell,权限较低需要提权,查看系统内核版本

开启python 交互式终端

python3 -c 'import pty;pty.spawn("/bin/bash")'

家目录下的 tiago 可能是用户名

![]()

查看网站上的默认配置文件

对default.settings.php 和settings.php 进行查看

![]()

最终在settings.php找到 密码 password :Virgulino

![]()

四、漏洞利用

基于之前开放了22 ssh 尝试进行ssh 登录

用户名: drupaluser 或 tiago

密码:Virgulino

用户名为tiago 成功登录

![]()

五、权限提升

Linux为2016年7月更新,那我们可以使用脏牛进行提权

CVE-2016-5195脏牛 复现

漏洞范围:Linux kernel>2.6.22

searchsploit dirty

![]()

Kali中自带了脏牛提权脚本

存放目录:/usr/share/exploitdb/exploits/lnux/local/40847.cpp

Kali 上 开启 http 80 服务

使用wget 方式 将 40847.cpp 传到 靶机里

对这个40847.cpp 使用gcc进行编译生成cowboy 文件

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o xigua 40847.cpp -lutil

运行xigua

执行./xigua后,得到root密码:dirtyCowFun

利用拿到的root密码,通过su 命令 输入密码 切换成root用户,提权成功。

恭喜完成!!!

459

459

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?