帮朋友分析个网站

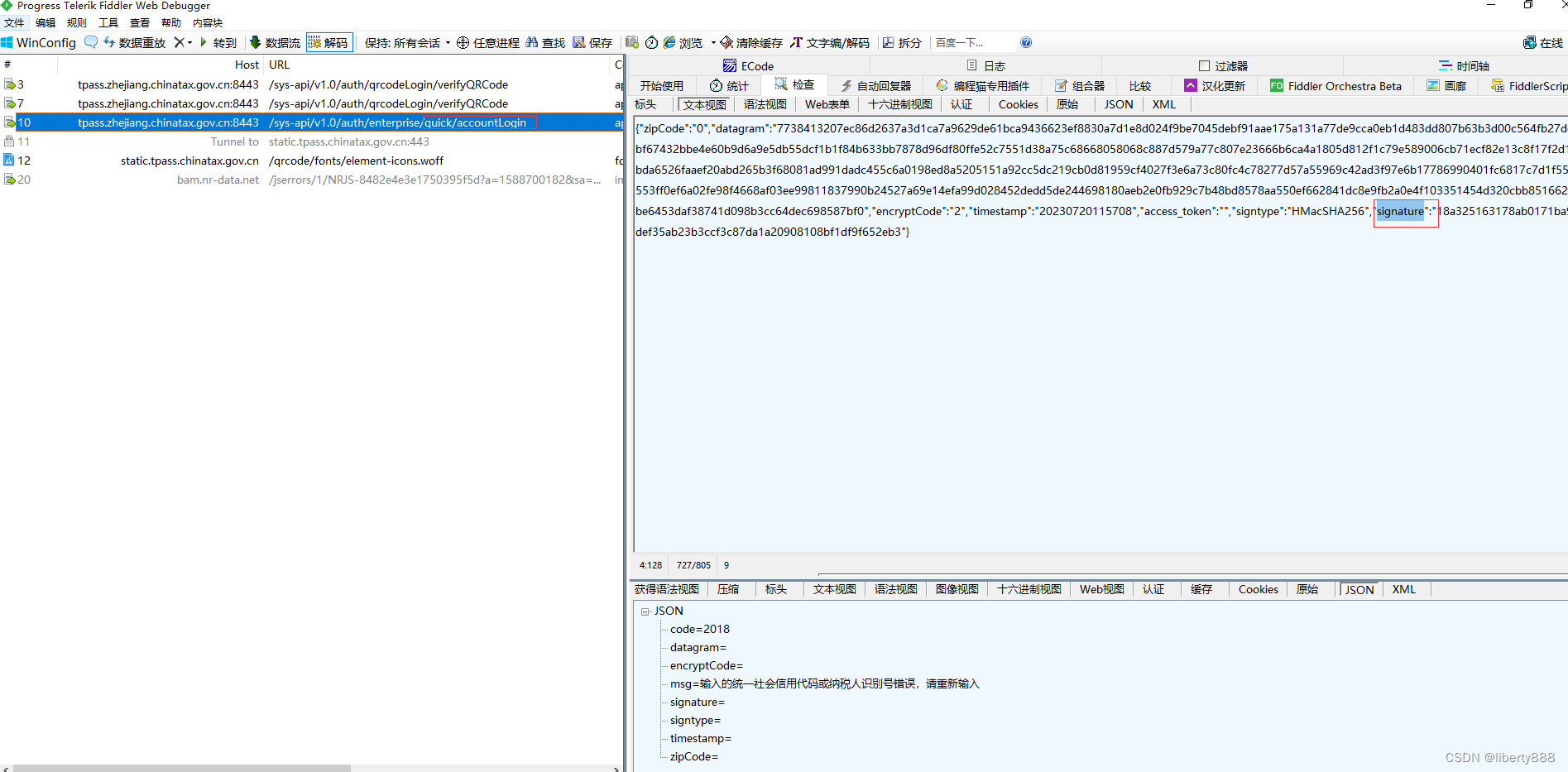

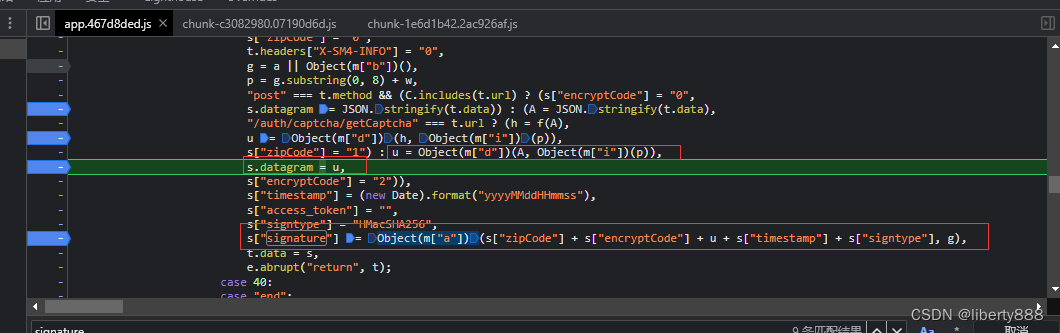

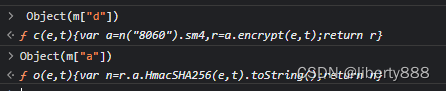

点登录发包,分析包,发现发送数据加密了,根据signature在浏览器中搜索,找到如下位置

datagram是SM4加密,signature是HmacSHA256加密,不难,自己整下就行。

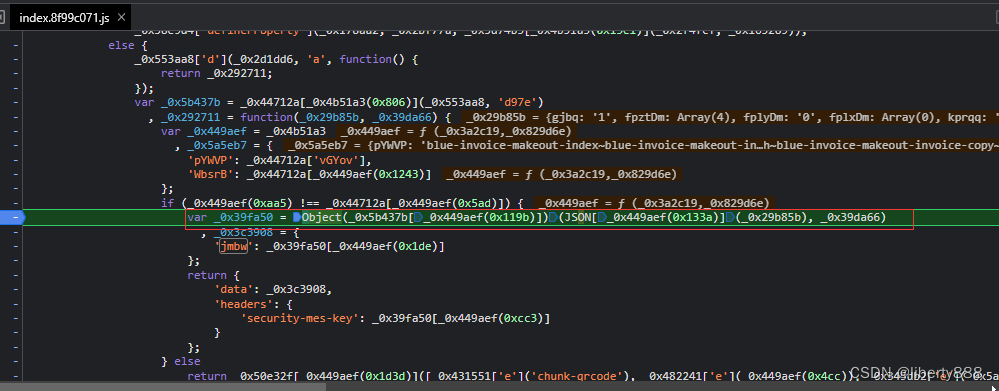

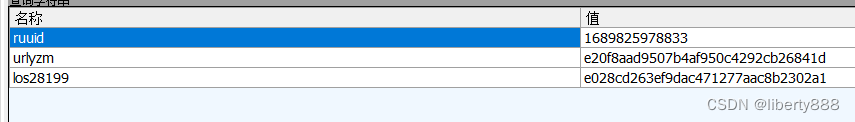

进入dppt后,抓包,查看参数

body加密 Jmbw

使用jmbw在浏览器中搜索下,增加断点就找到位置

这个不难,扣代码或者补环境都可以

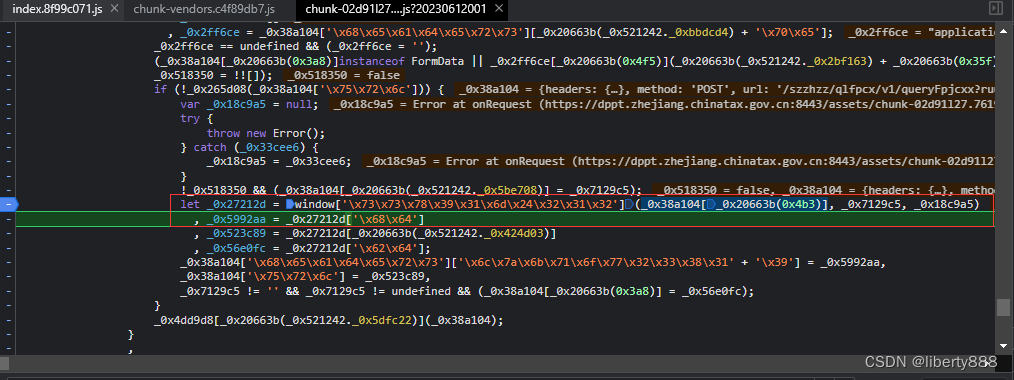

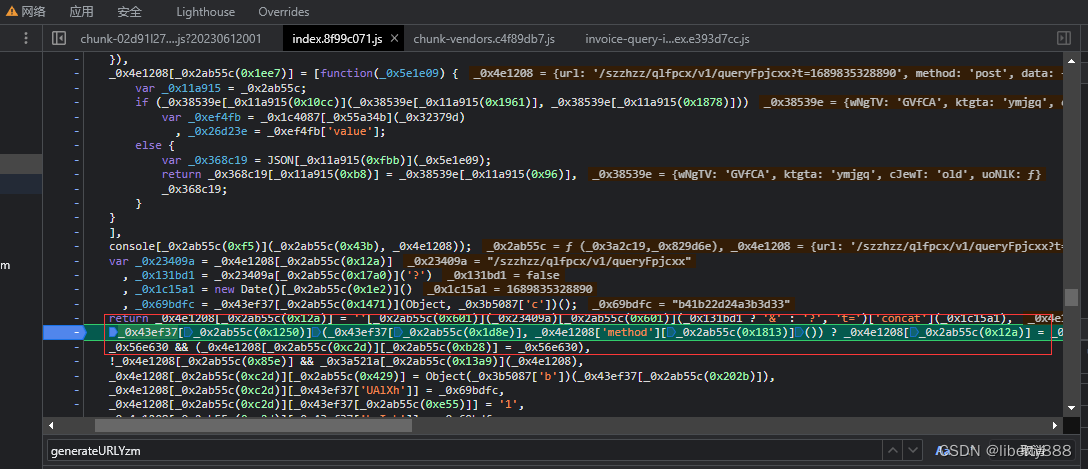

url加密

头

lzkqow23819

主要是这几部分,下面来看下。

lzkqow23819和los28199,使用XHR断点停住,向上回溯,很容易找到位置

这个使用了VM,而且有轨迹捕捉,就有些难度了,建议补环境处理

uruuid和urlyzm两个,还是断点停住后,一直回溯,可找到位置。

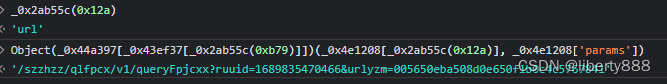

控制台输出看下,

就是这里,这里直接扣出来就行,不难。

纯技术交流,请勿用于非法用途,如有权益问题可以发私信联系我删除.

3638

3638

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?