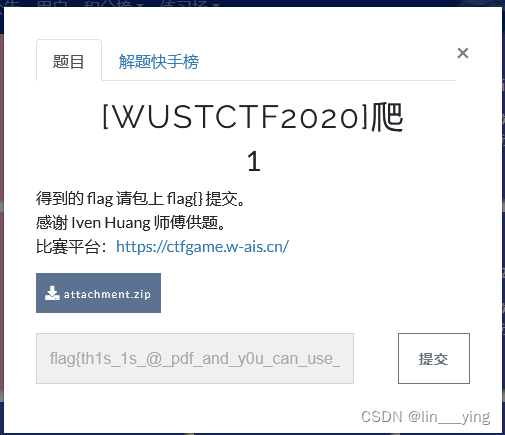

[WUSTCTF2020]爬1

1.打开附件

第一个文件

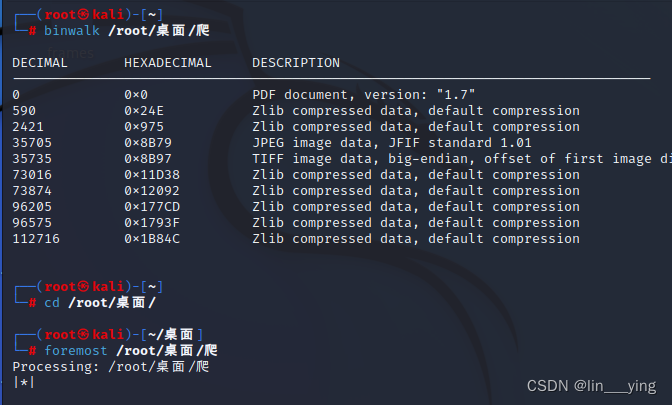

2.foremost

用binwalk 文件名 查看文件是否包含其他文件

foremost 文件名 分离文件

打开分离的文件,看到PDF文件夹下有一个PDF的文本文档

打开提示被图片覆盖住了

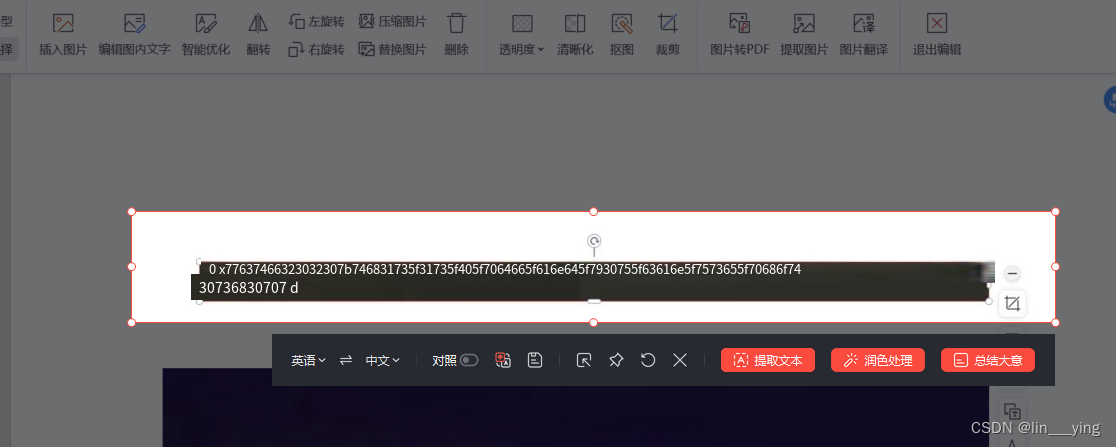

3.WPS

用WPS打开PDF文件,点击编辑即可将图片移动,得到一串十六进制

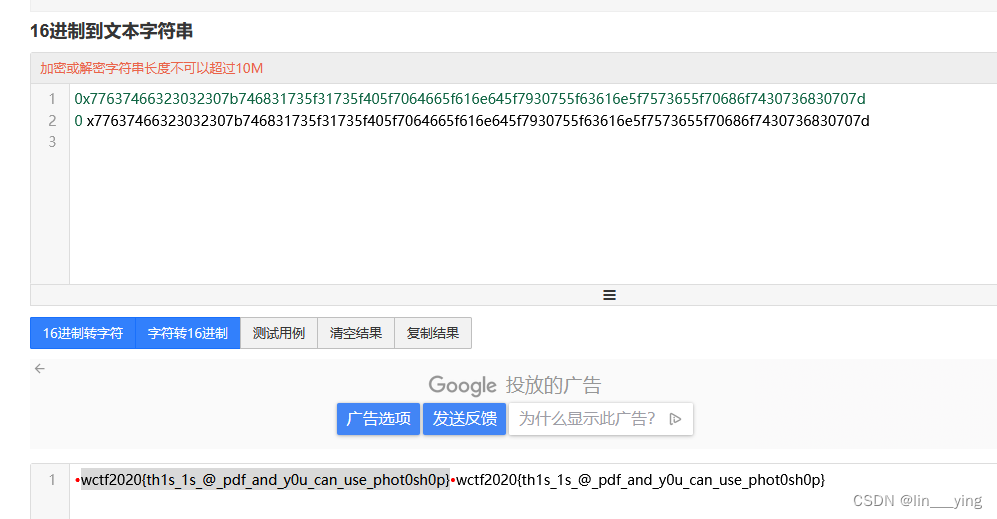

4.十六进制转字符串

十六进制转字符串在线网站:16进制到文本字符串的转换,16进制-BeJSON.com

我这里用有道翻译提取图片中的十六进制

十六进制转字符串

5.得到flag

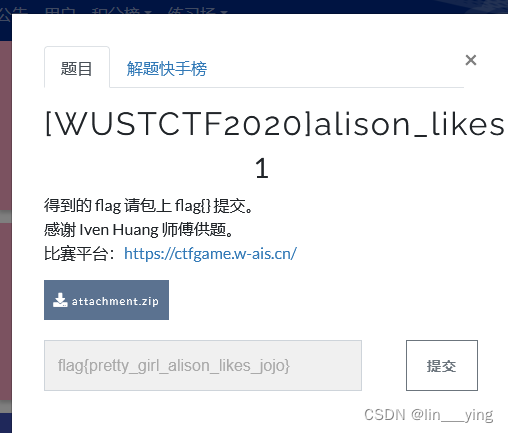

[WUSTCTF2020]alison_likes_jojo1

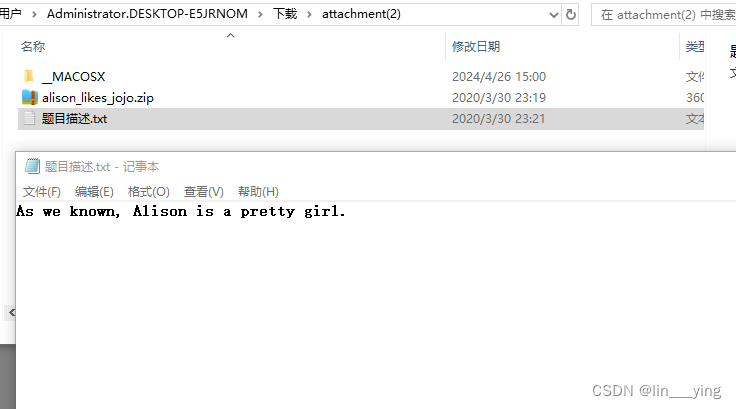

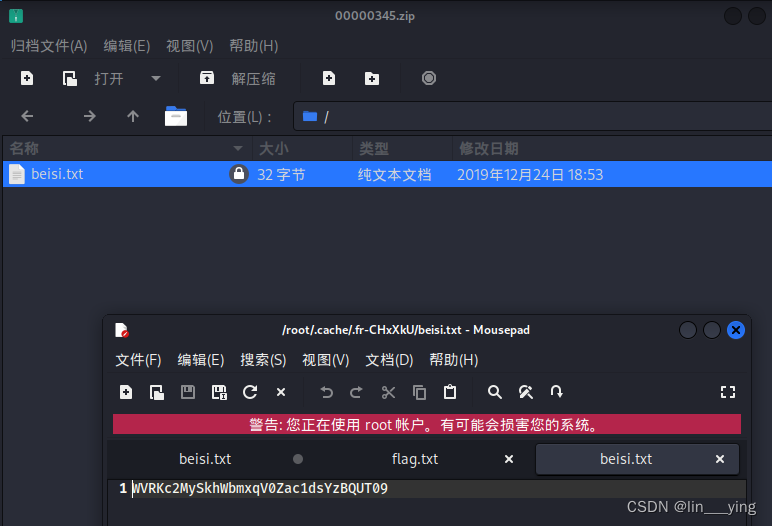

1.打开附件

解压附件是一个文本文档和一个压缩包

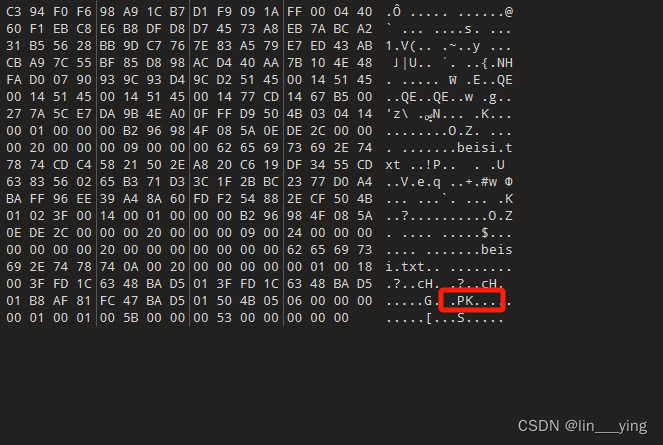

2.010 Editor

用010 Editor打开发现里面含有压缩包

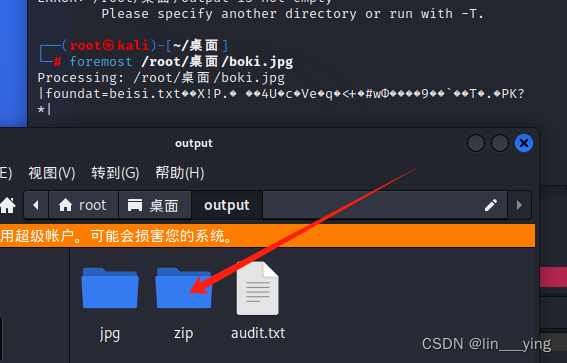

3.foremost

用foremost 文件分离

得到一个在zip文件夹下的加密压缩包

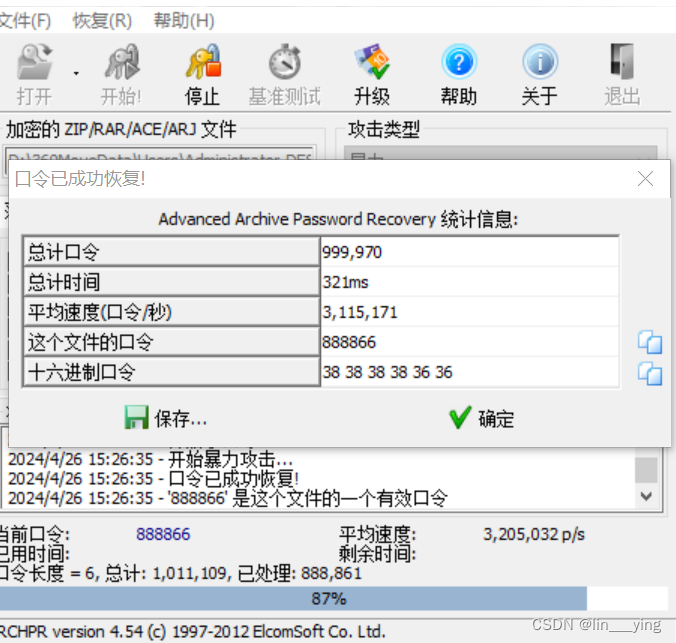

4.ARCHPR

用ARCHPR暴力破解压缩包,得到压缩包口令

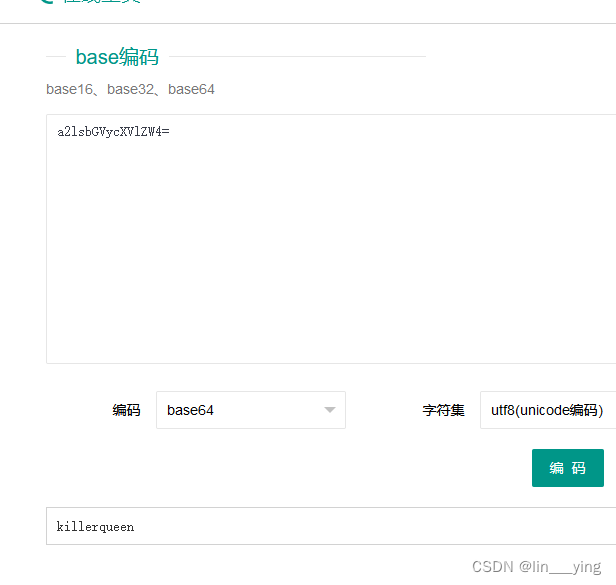

5.base64解密

得到密码

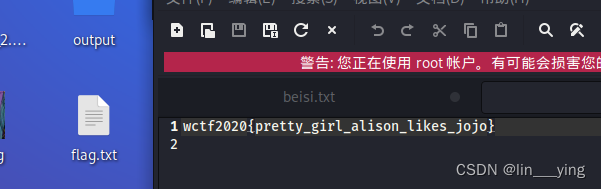

6.outguess

用outguess 进行信息隐藏和提取

outguess -k "密码" -d 隐藏信息的文件 输出到的文本

7.得到flag

本文描述了参与者在WUSTCTF2020比赛中的解密过程,包括使用foremost分离文件、WPS处理PDF、十六进制转换、ARCHPR暴力破解压缩包和outguess提取隐藏信息,最终获取flag的过程。

本文描述了参与者在WUSTCTF2020比赛中的解密过程,包括使用foremost分离文件、WPS处理PDF、十六进制转换、ARCHPR暴力破解压缩包和outguess提取隐藏信息,最终获取flag的过程。

4604

4604

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?