openssh-server

1.openssh-server

功能:让远程主机可以通过网络访问sshd服务,开始一个安全shell

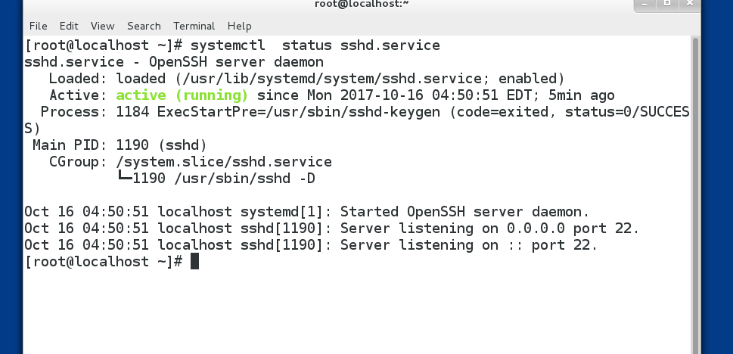

(下图的黄色字体表示我的sshd.service已开启)

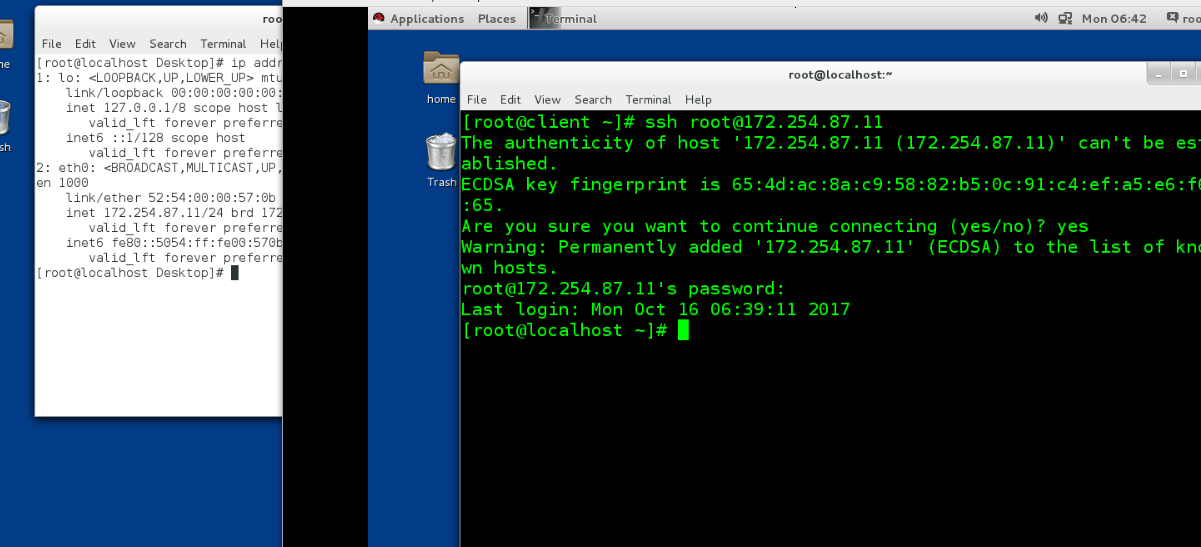

2.客户端连接方式####

ssh 远程主机用户@远程主机ip

[root@desktop0 ~]# ssh root@172.25.0.11

The authenticity of host '172.25.0.11 (172.25.0.11)' can't be established.

ECDSA key fingerprint is eb:24:0e:07:96:26:b1:04:c2:37:0c:78:2d:bc:b0:08.

Are you sure you want to continue connecting (yes/no)? yes ##连接陌生主机时需要建立认证关系

Warning: Permanently added '172.25.0.11' (ECDSA) to the list of known hosts.

root@172.25.0.11's password: ##远程用户密码

Last login: Mon Oct 3 03:13:47 2016

[root@server0 ~]# ##登陆成功

(如下)

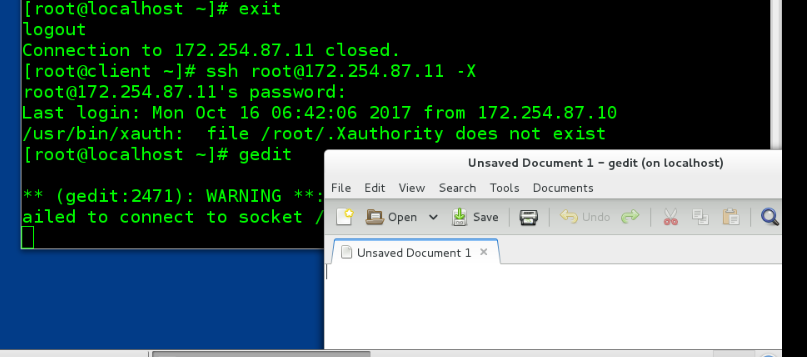

ssh 远程主机用户@远程主机ip -X ##调用远程主机图形工具

ssh 远程主机用户@远程主机ip command ##直接在远程主机运行某条命令

(服务端的主机桌面出现a目录)

sshd 服务端(别人连我)

ssh 客户端(我连别人,我是客户端)

3.sshkey加密

【切换到root/.ssh/目录;

生成锁和钥匙

上锁

编文件

重启此文件

给客户端密码文件】

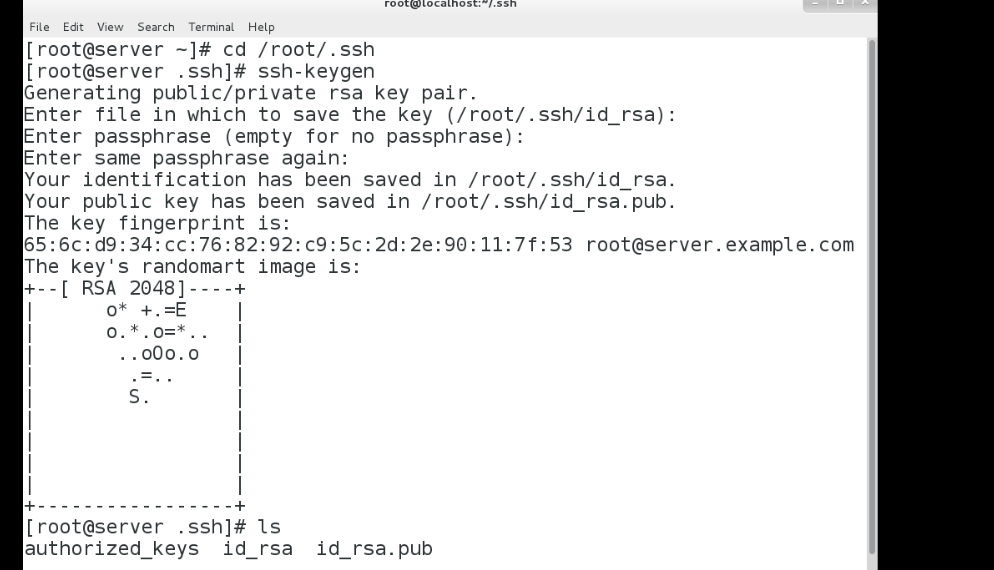

(1).生成公钥私钥

[root@server0 ~]# ssh-keygen ##生成公钥私钥工具

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa):[enter] ##加密字符保存文件(建议用默认)

Created directory '/root/.ssh'.

Enter passphrase (empty for no passphrase): [enter] ##密钥密码,必须>4个字符

Enter same passphrase again: [enter] ##确认密码

Your identification has been saved in /root/.ssh/id_rsa.

Your public key has been saved in /root/.ssh/id_rsa.pub.

The key fingerprint is:

ab:3c:73:2e:c8:0b:75:c8:39:3a:46:a2:22:34:84:81 root@server0.example.com

The key's randomart image is:

+--[ RSA 2048]----+

|o |

|E. |

|.. |

|. . o |

|.o. * . S |

|oo.o o . |

|+ =. . . |

|o. oo.+.. |

| ..o*. |

+-----------------+

[root@server0 ~]# ls /root/.ssh/

id_rsa id_rsa.pub

id_rsa ##私钥,就是钥匙

id_rsa.pub ##公钥,就是锁

(生成公钥私钥如下)

(2).添加key认证方式(上锁)(给服务端的ip上锁)

[root@server0 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.25.0.11

ssh-copy-id ##添加key认证方式的工具

-i ##指定加密key文件

/root/.ssh/id_rsa.pub ##加密key

root ##加密用户为root

172.25.0.11 ##被加密主机ip

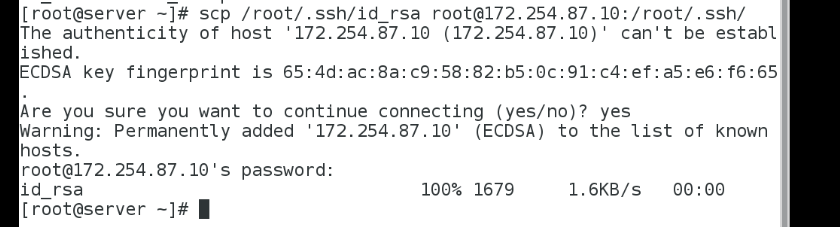

(3).分发钥匙给client主机

[root@server0 ~]# scp /root/.ssh/id_rsa root@172.25.0.10:/root/.ssh/

(此ip为客户端的ip)

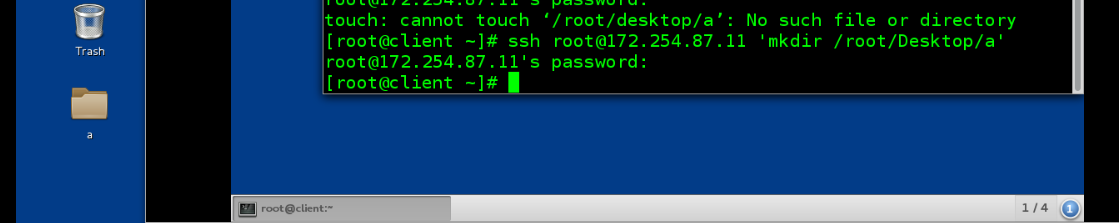

(如下允许ip为172.254.87.10的用户登陆,把钥匙给它)

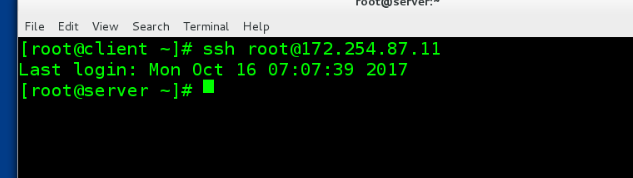

(4.)测试

[root@desktop0 ~]# ssh root@172.25.0.11 ##通过id_rsa直接连接不需要输入用户密码

Last login: Mon Oct 3 03:58:10 2016 from 172.25.0.250

[root@server0 ~]#

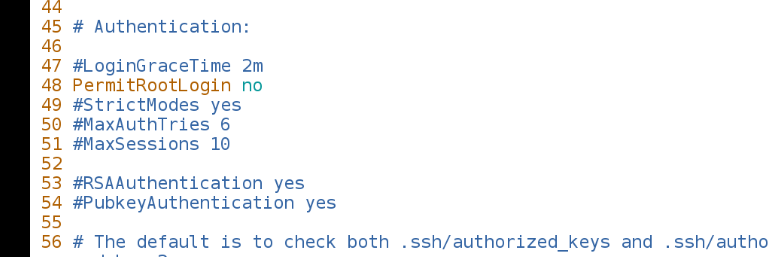

4.提升openssh的安全级别

(1.)openssh-server配置文件

/etc/ssh/sshd_config (需要重载)

78 PasswordAuthentication yes|no ##是否开启用户密码认证,yes为支持no为关闭

48 PermitRootLogin yes|no ##是否允许超级用户登陆

49 AllowUsers student westos ##用户白名单,只有在名单中出现的用户可以使用sshd建立shell

50 DenyUsers westos ##用户黑名单(不允许客户端连入服务端的westos用户)

(如下把服务端/etc/ssh/sshd_config文件中的48行改为不允许客户端连接服务端的root用户)

(命令以及重载文件)

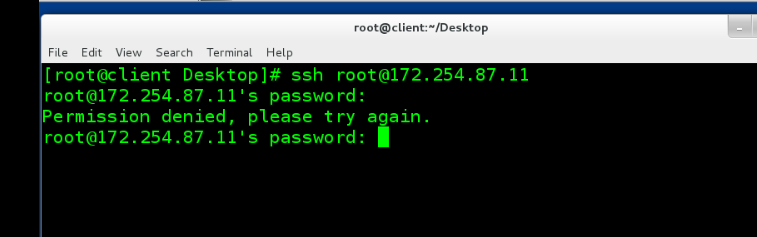

(客户端连接服务器的root用户时没有权限)

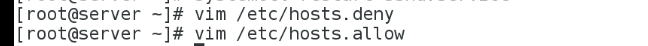

(2).控制ssh客户端访问

vim /etc/hosts.deny (不需要重载)

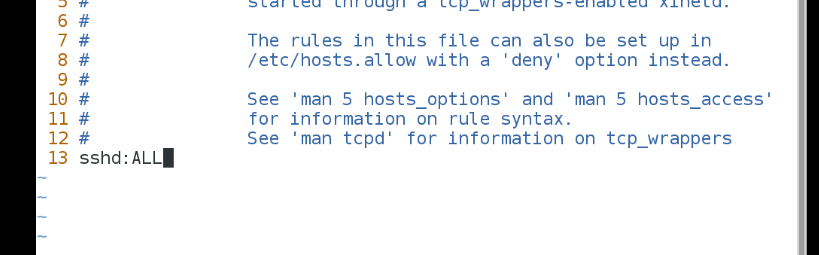

sshd:ALL ##拒绝所有人链接sshd服务

vim /etc/hosts.allow

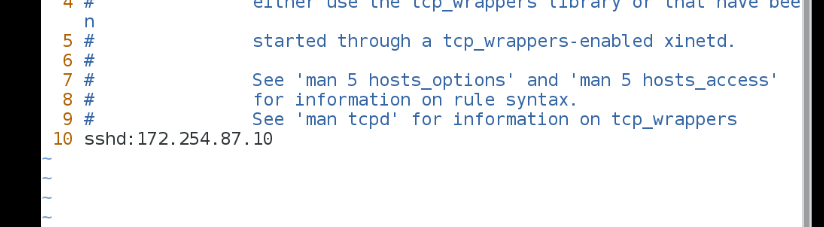

sshd:172.25.254.250 ##允许250主机链接sshd

sshd:172.25.254.250, 172.25.254.180 ##允许250和180链接(如果deny内没有设置ALL,则其他的客户端也可以登陆)

sshd:ALL EXCEPT 172.25.254.200 ##只不允许200链接sshd

(把 /etc/hosts.deny文件添加13行拒绝所有客户端登陆)

(把 /etc/hosts.allow文件添加10行允许某特定用户的登陆添加其ip)

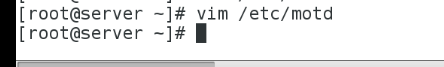

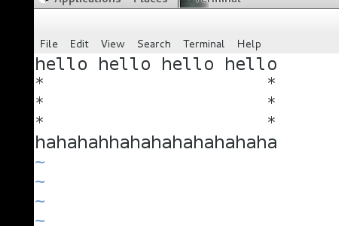

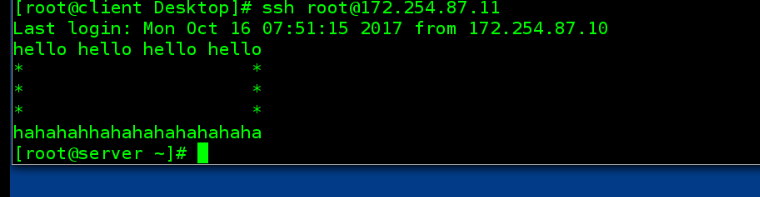

(3.)ssh登陆提示修改该

vim /etc/motd ##显示登陆后字符

hello world ##在登陆后就会显示这个字符

(写入以下字符)

(客户端的界面出现上面的字符)

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?