中招情绪不好

今天在红岭投了个标, 自己眼瞎不小心中了钓鱼标, 9.25利率10个月标, 气愤之余发现已有人在不断更新黑牛列表, 只是红岭用户体验太差, 只能一个个导入(其实是态度问题,有纵容黑牛的嫌疑), 所以写了个简单的脚本, 利用浏览器调试功能运行。

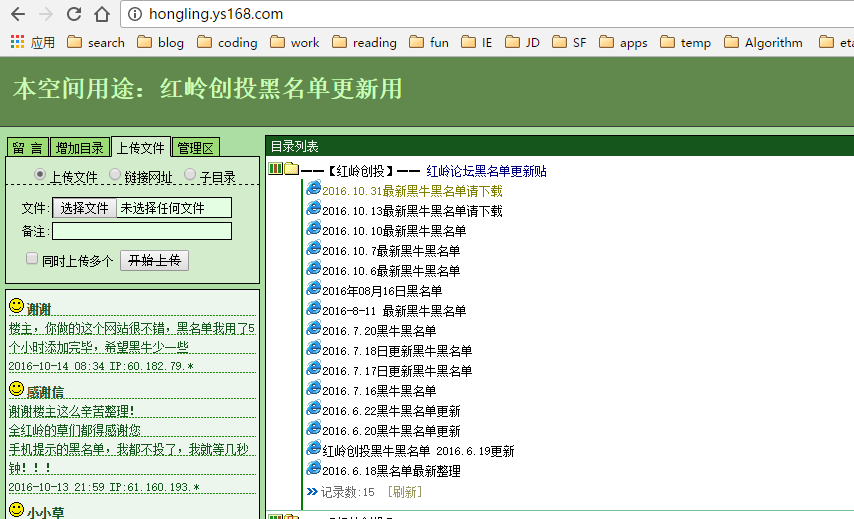

黑名单文件下载

- 特此声明,此处的黑名单源数据文件, 是从网上下载的, 与本人无关,请自行前往下载最新文件。感谢作者的分享,附上黑牛更新列表地址:http://hongling.ys168.com/

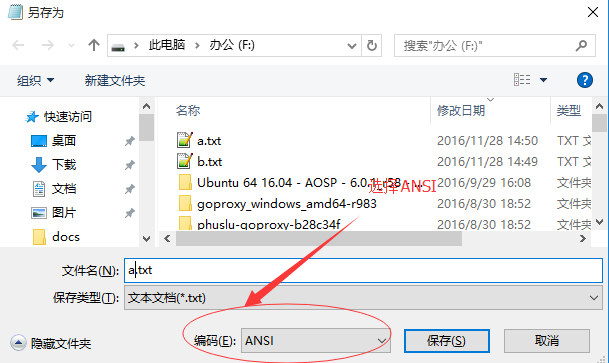

- 修改文件编码, 脚本解析时对于黑名单文件中文用户名可能产生乱码,解决办法设置如下:

右键-编辑, 用记事本打开文件,另存为,选择ANSI,并保存

浏览器设置

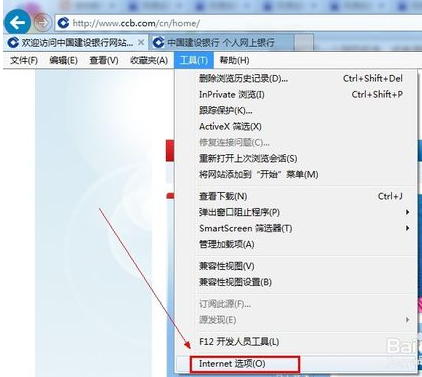

对于本地文件的读写,采用了最简单的activex文件读写接口。由于只有微软IE浏览器支持activex控件, 所以脚本运行环境要求是IE, 我在win10下是IE11, 其他版本应该也支持。

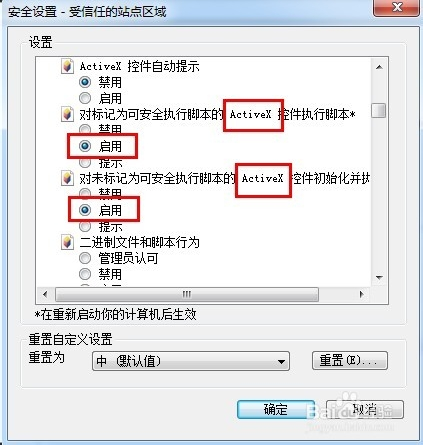

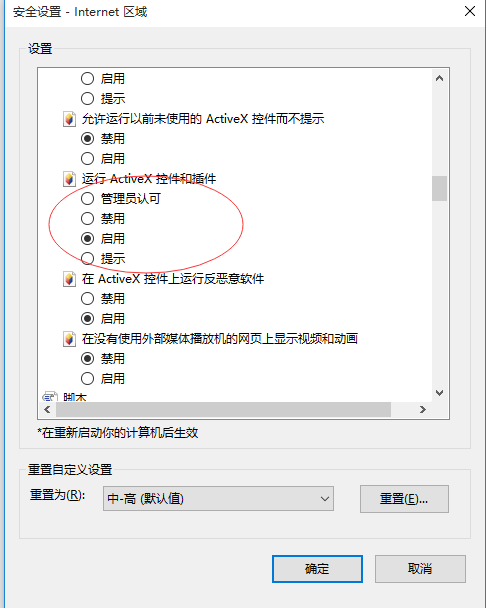

IE默认设置对activex执行权限是禁用级别, 需要更改:

- 打开IE浏览器,点击“工具”菜单——Internet选项;

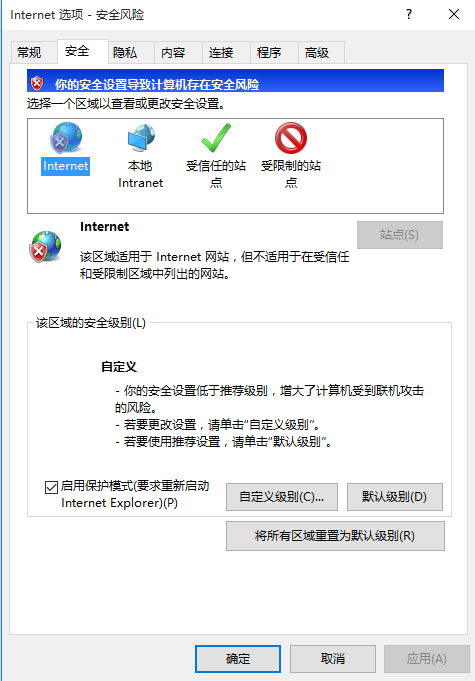

- 在“安全”选项卡下选中“Internet”区域,再点击“自定义级别”;

- 在打开的安全设置窗口中,找到如下图的四个选项:

对标记为可安全执行脚本的 ActiveX 控件执行脚本

对未标记为可安全执行脚本的 ActiveX 控件初始化并执行

- 运行 ActiveX 控件和插件

开启activex相关的控件安全设置, 如果仍然不行的话, 浏览器安全级别临时设置为低试试

脚本内容

批量脚本, 使用时根据自己的实际情况, 修改黑名单文件路径path为自己的存放路径:

var path = "f:\\a.txt";

function GetAsshole(src) {

var fso = new ActiveXObject("Scripting.FileSystemObject");

var f = fso.OpenTextFile(src, 1);

return(f.ReadAll());

}

var arr = GetAsshole(path).split("\r\n");

for(var i = 0; i < arr.length; i++){

$.ajax({

cache: true,

type: "POST",

url: '/uac/friend/moveToBlacklist',

data: {

'friendUserName': arr[i]

},

dataType: 'json',

async: true,

error: function(request) {

alert("Connection error");

},

success: function(data) {

}

});

}执行脚本

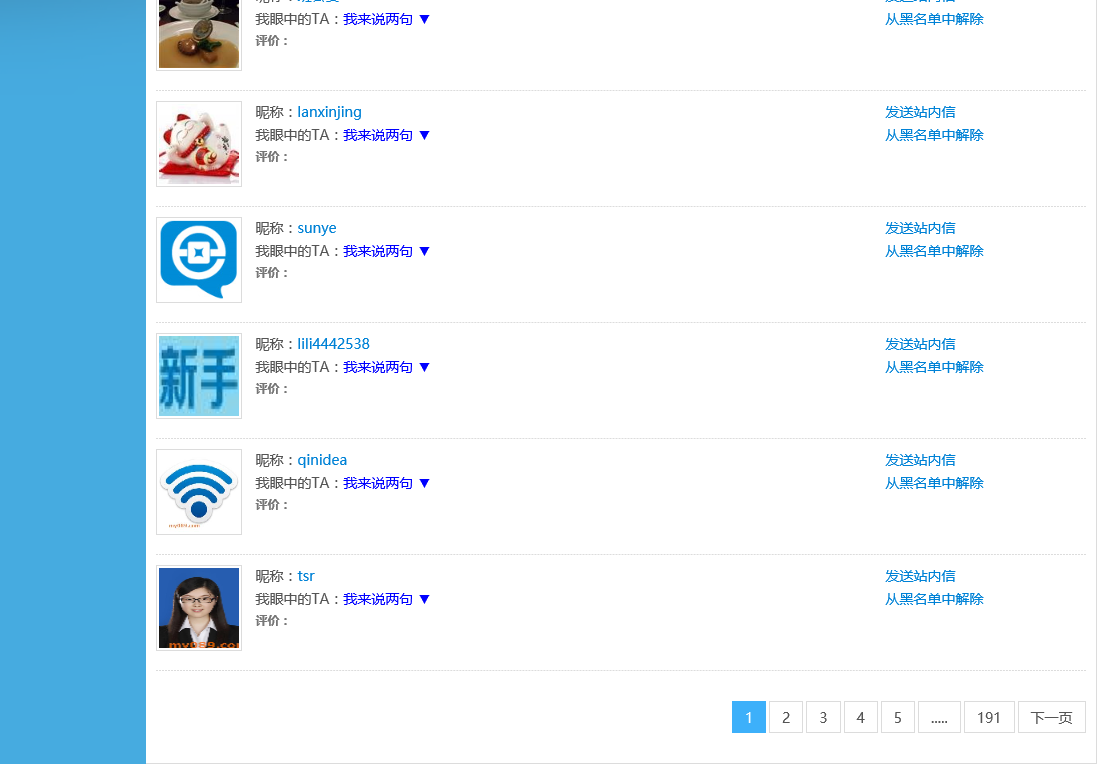

- 首先用IE浏览器登陆红岭创投网站, 并进入到“好友管理 - 我的黑名单”页面

- 按F12调出IE调试窗口,选中控制台页:

- 粘贴代码到控制台中并点击执行按钮, 防止ajax循环异步调用, 但是增加几千条黑名单可能需要好一会, 需要等待一会:

结果

另外发下推荐注册, 总体来说感觉红岭还是靠谱的:https://sso.my089.com/m/sso/register/?u=AFB8B22A3357F175

6192

6192

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?