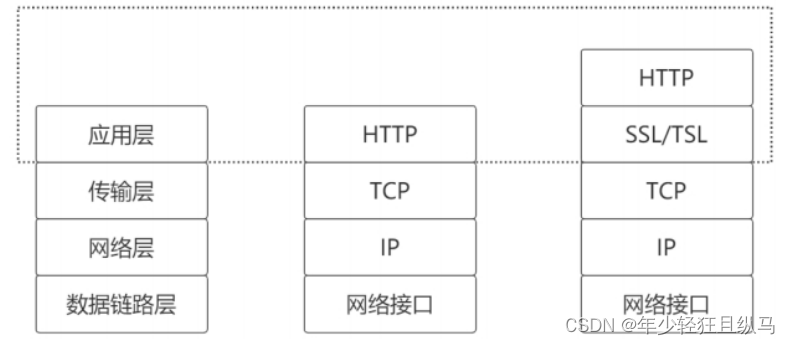

http: 明文传输,端口80

https: 加密传输,在HTTP 的基础下加入SSL(安全套接字层,后改名为TLS(传输层安全,Transport Layer Security)),端口443。

结构如下:

MIME: (Multipurpose Internet Mail Extensions)多用途互联网邮件扩展类型,扩展了电子邮件的标准

S/MIME: 安全多用途互联网邮件扩展协议,安全电子邮件相关。

PGP(pretty good privacy): 优良保密协议。用于信息加密、验证的应用程序,可用于加密电子邮件内容。

PPP:

point to point protocol 点对点协议

PAP认证是通过两次握手实现的,而CHAP则是通过3次握手实现的

MD5:

摘要算法、128位。防止数据被篡改。

对称加密:

密和解密使用相同密钥的加密算法,需要密钥交换。

主要包含:DES、TripleDES、RC2、RC4、RC5和Blowfish

RC4也是目前最安全的加密算法之一

非对称加密:

可以解决“密钥交换”问题

主要包含:RSA,DH,DSA,ECC。使用最广泛的是RSA算法

混合加密:

①TLS里使用的混合加密方式,即把对称加密和非对称加密结合起来

防火墙:

①对流经的网络通信扫描,过滤攻击

②关闭不使用的端口

③隐藏内部IP 和 网络结构细节

④提供流量日志和审计

物理线路安全措施:

设备防雷击

系统安全措施:

漏洞发现与补丁管理。

漏洞扫描技术: 检测远程或者本地系统安全技术,通过TCP/IP 端口建立连接并请求。查找到系统中存在的漏洞并修复,提高系统的可靠性。

网络安全措施:

入侵检测系统:检测网络入侵者

CA证书(certificate authority)

数字证书包含版本、序列号、签名算法标识符、签发人姓名、有效期、主体名、主体公钥等,还附有CA签名。 用户通过获取网站的数字证书CA,通过CA签名确认数字证书的有效性,达到验证网站的真伪。

网络攻击:

主动攻击:

重放攻击,发送一个目的主机已经接收过的包。

IP 地址欺骗

拒绝服务(DoS)

被动攻击:

流量分析

入侵检测:

专家系统、模型检测、简单匹配

计算机病毒:

特点:隐蔽性、传染性、隐蔽性、触发性、破坏性

蠕虫病毒:通过网络,电子邮件,移动存储设备传播。屏幕虫子吃字母改变

红色代码,爱虫病毒,熊猫烧香,nimda,爱丽兹,欢乐时光

木马病毒:通过客户端控制植入服务端的电脑

冰河,X卧底(针对手机)

宏病毒:

通过传染文档,然后破坏计算机

697

697

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?