路径爆破:

dirsearch -u 爆破的地址

gobuster dir -u 爆破地址 -w /usr/share/seclists/Discovery/Web-Content/directory-list-1.0.txt -x txt,php,html,jsp

-w 指定字典

-x 指定文件类型

seclists目录没有就 sudo apt install seclists

get参数爆破

使用工具 ffuf

http://ip/1.php?A=B

爆破A 爆破B 看是否有返回参数

A用字典 /usr/share/seclists/Discovery/Web-Content/burp-parameter-names.txt

B字典自己写 b.txt里面可以放“1,2,3…,a,b,c,…,特殊字符等”

开始爆破:

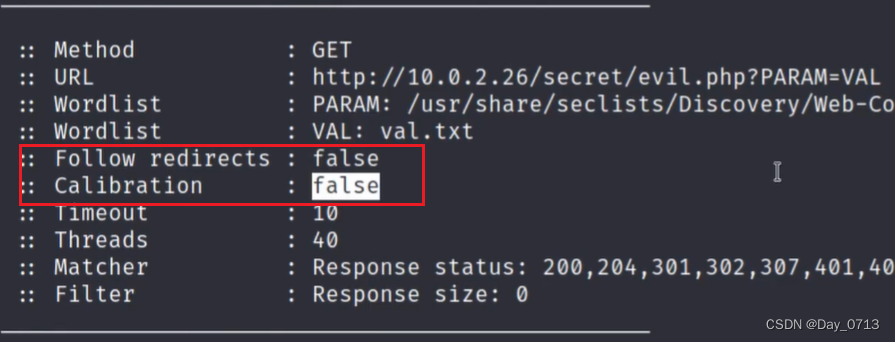

ffuf -w /usr/share/seclists/Discovery/Web-Content/burp-parameter-names.txt:A -w b.txt:B -u http://ip/1.php?A=B -fs 0

-w 字典

-u 跟地址

字典:A 为了区分,将第一个字典取名为A。

-fs 0 筛选爆破结果(过滤掉为0的结果)

探测结果,看上图框中处。两个都是false,没爆破出结果。

于是修改赋值(看是否有文件包含)

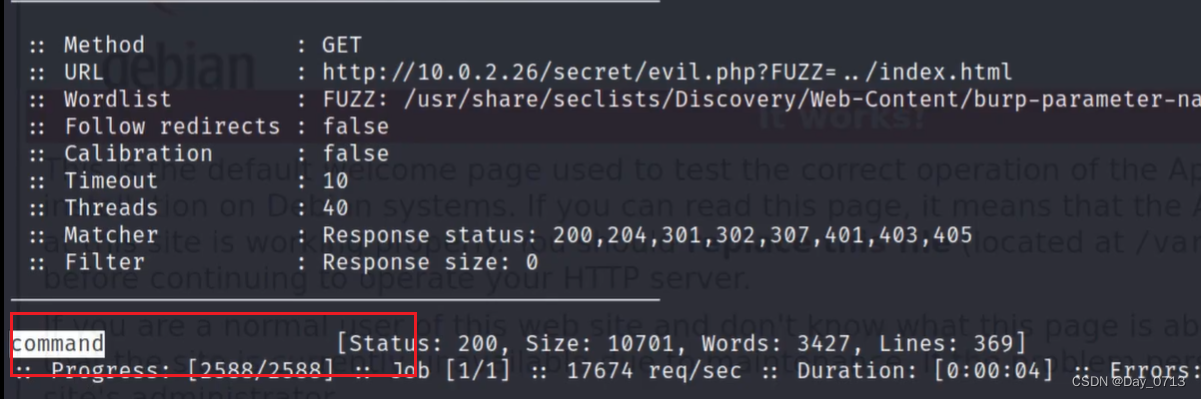

ffuf -w /usr/share/seclists/Discovery/Web-Content/burp-parameter-names.txt -u http://ip/1.php?FUZZ=…/index.html -fs 0

FUZZ:模糊测试

发现参数command

参数爆破成功!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?