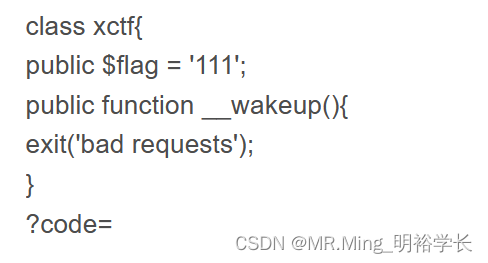

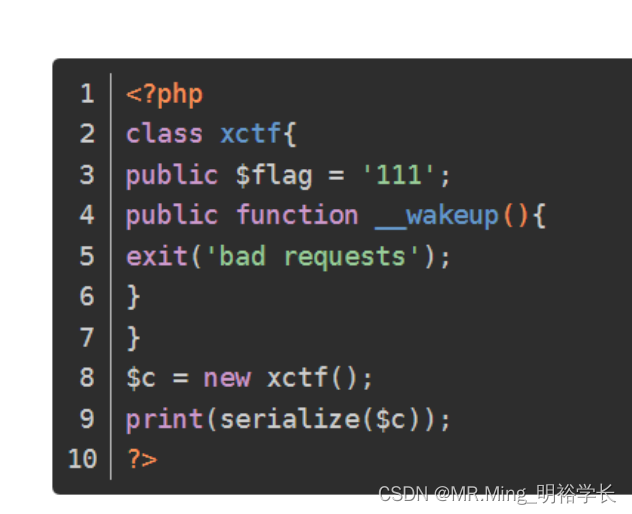

使用反序列

Payload: ?code=O:4:"xctf":2:{s:4:"flag";s:3:"111";}

cyberpeace{afa73694a15d9e2c9c08ec734ddf4cf3}

进去按ctrl+u

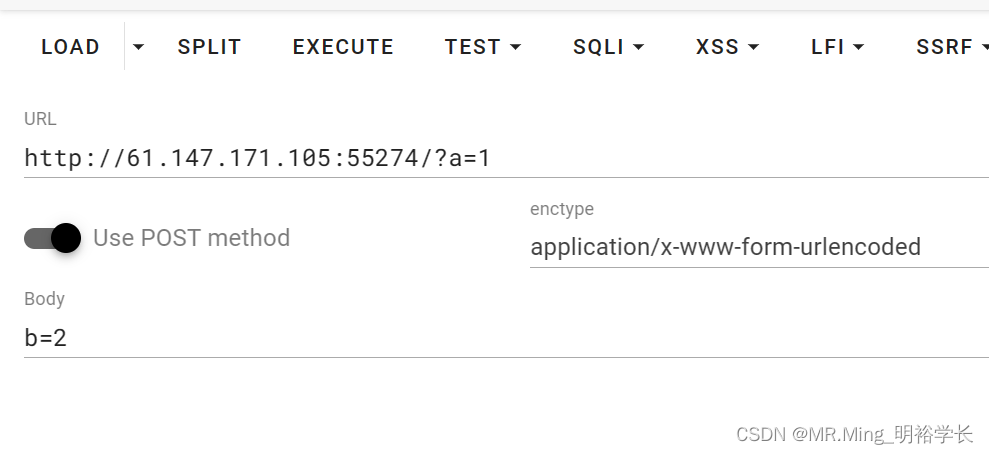

构造payload:?a=1

b=2

Burp抓包到爆破模块

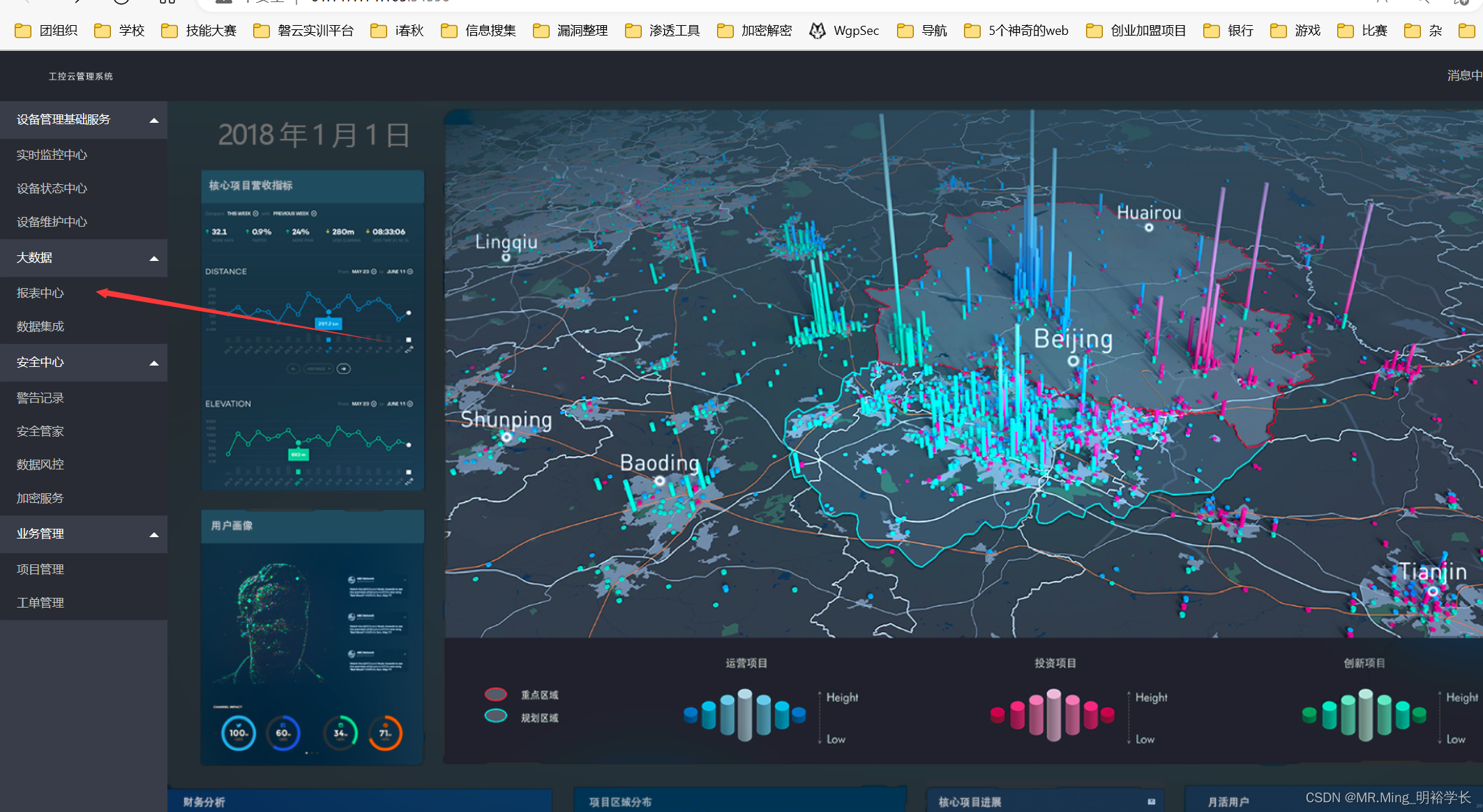

都去点一下发现只有这个能进去

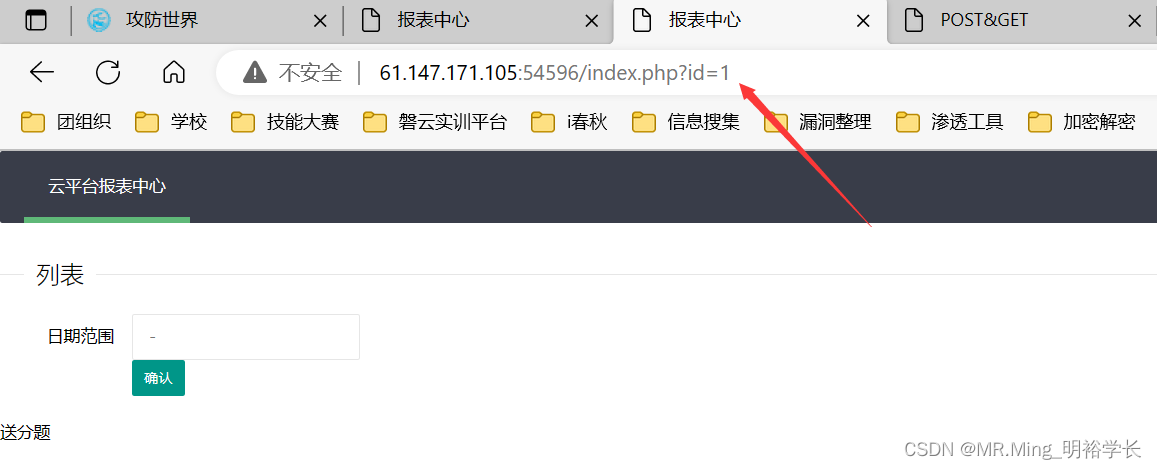

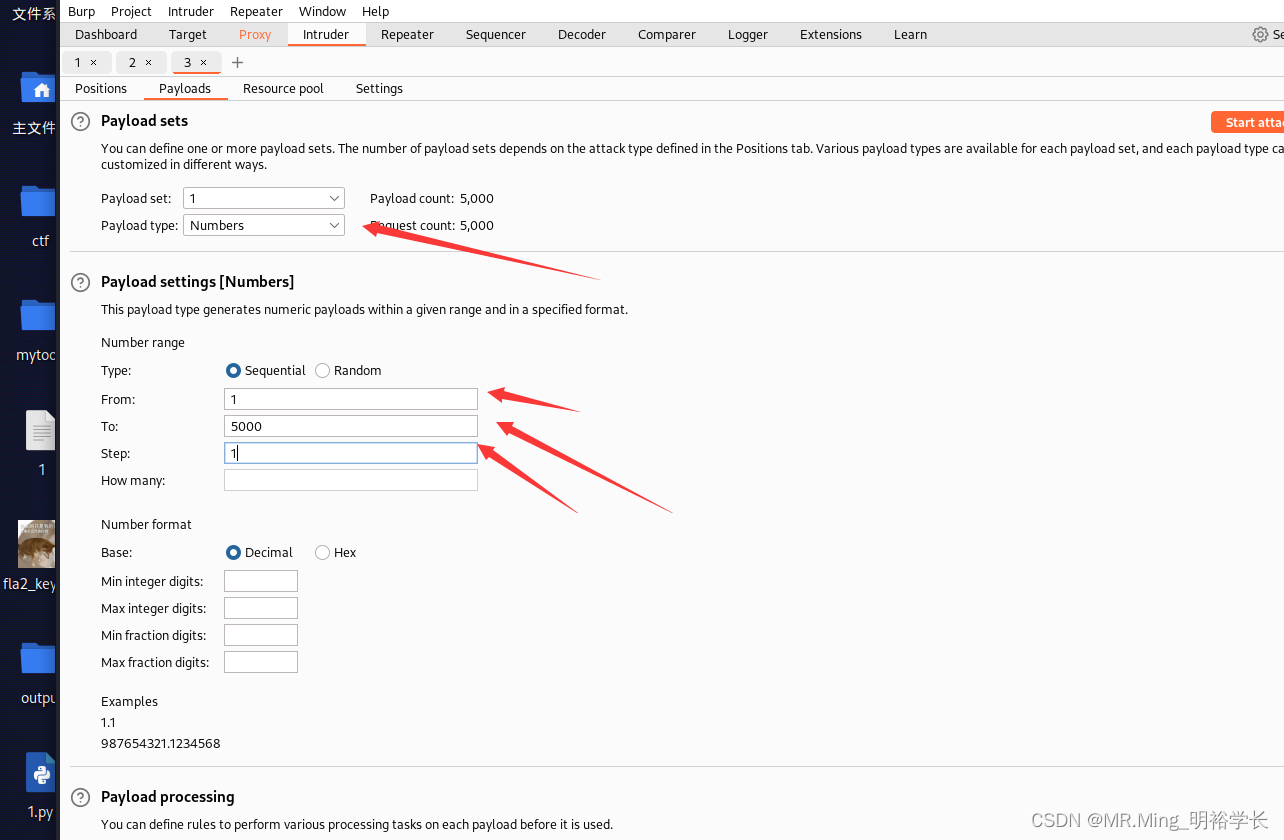

爆破它

Burp选择

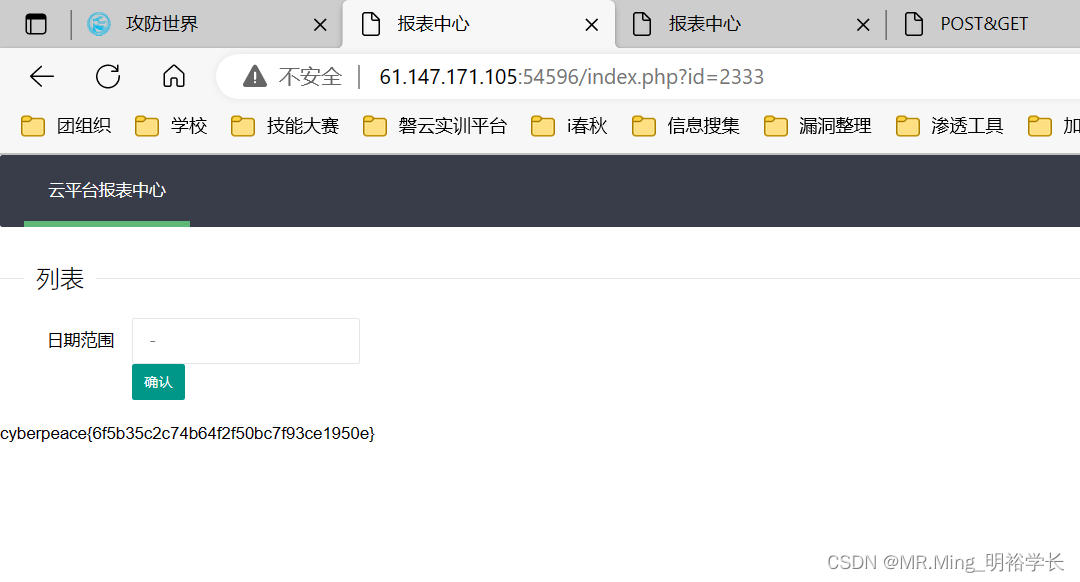

爆破发现2333有数据我们改为2333进行访问

最后得到flag

打开后发现提示你知道index.php的文件名嘛?此时我们联想到常见的备份文件后缀名有.git .svn .swp .~ .bak .bash_history

最后发现index.php.bak可以下载,我们利用文本查看得到flag

这题需要去开发者工具中查看cookie然后发现cookie.php接着burp抓包看回显

我们发现这里有一个参数尝试删除

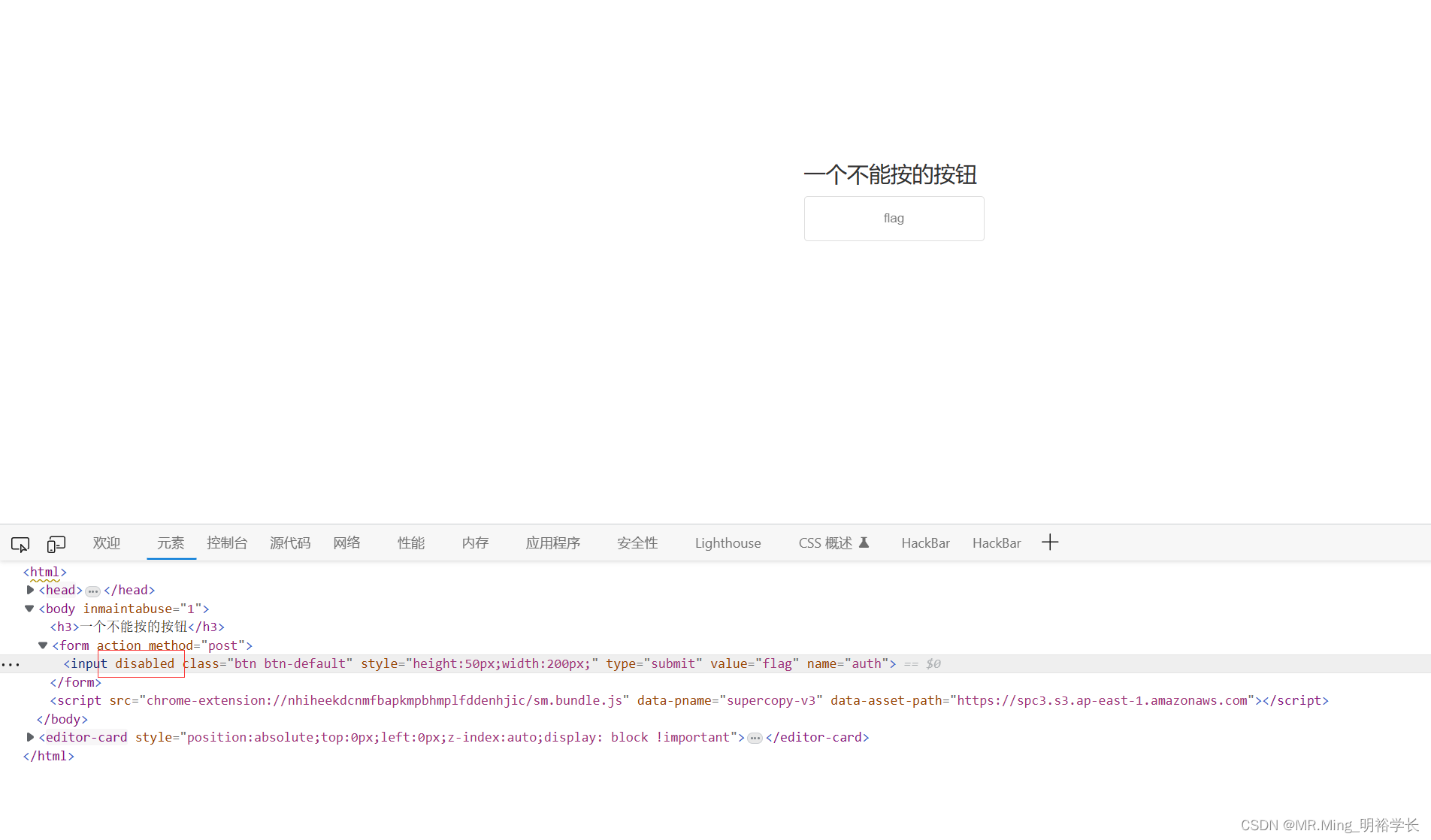

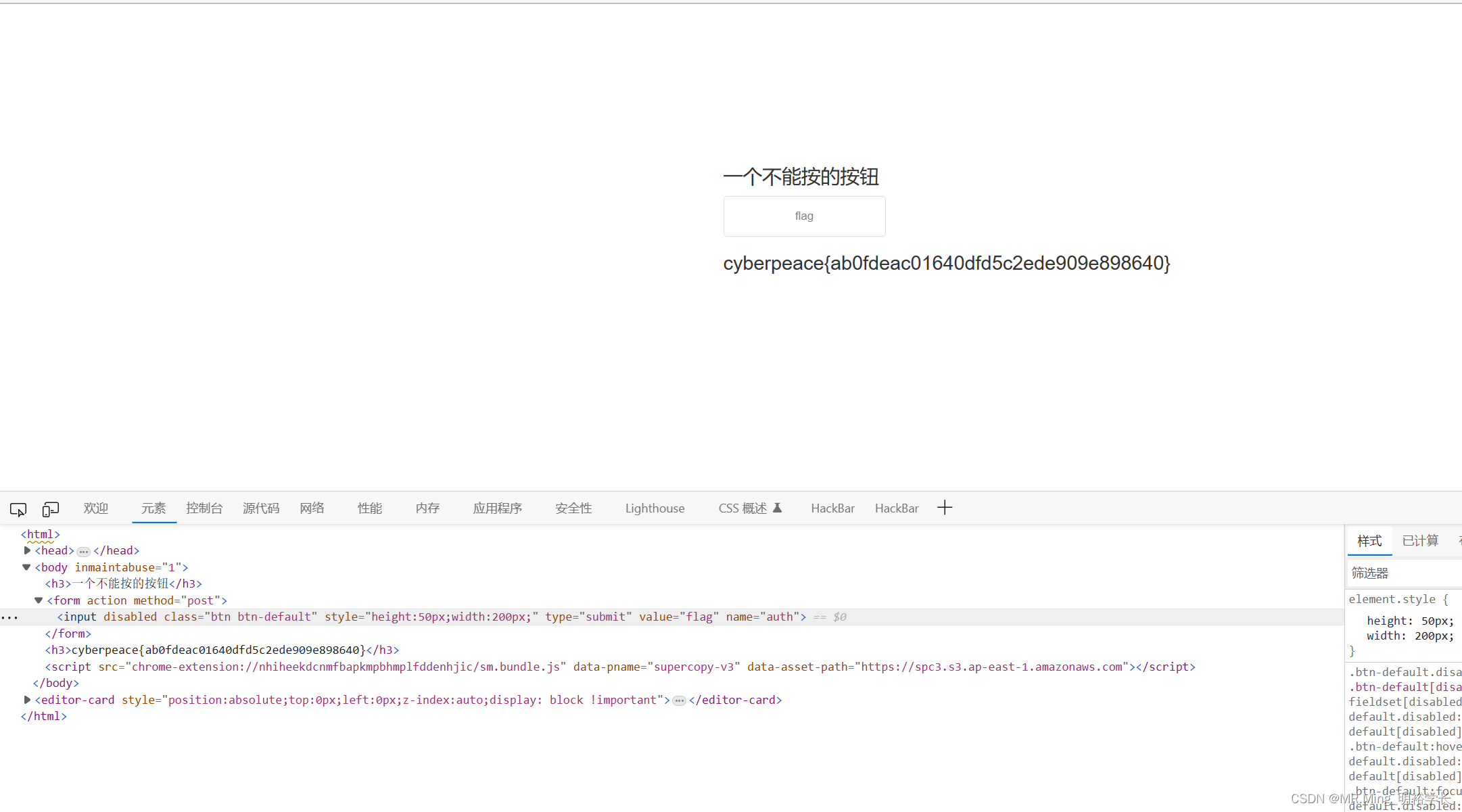

发现可以按啦

之后得到flag

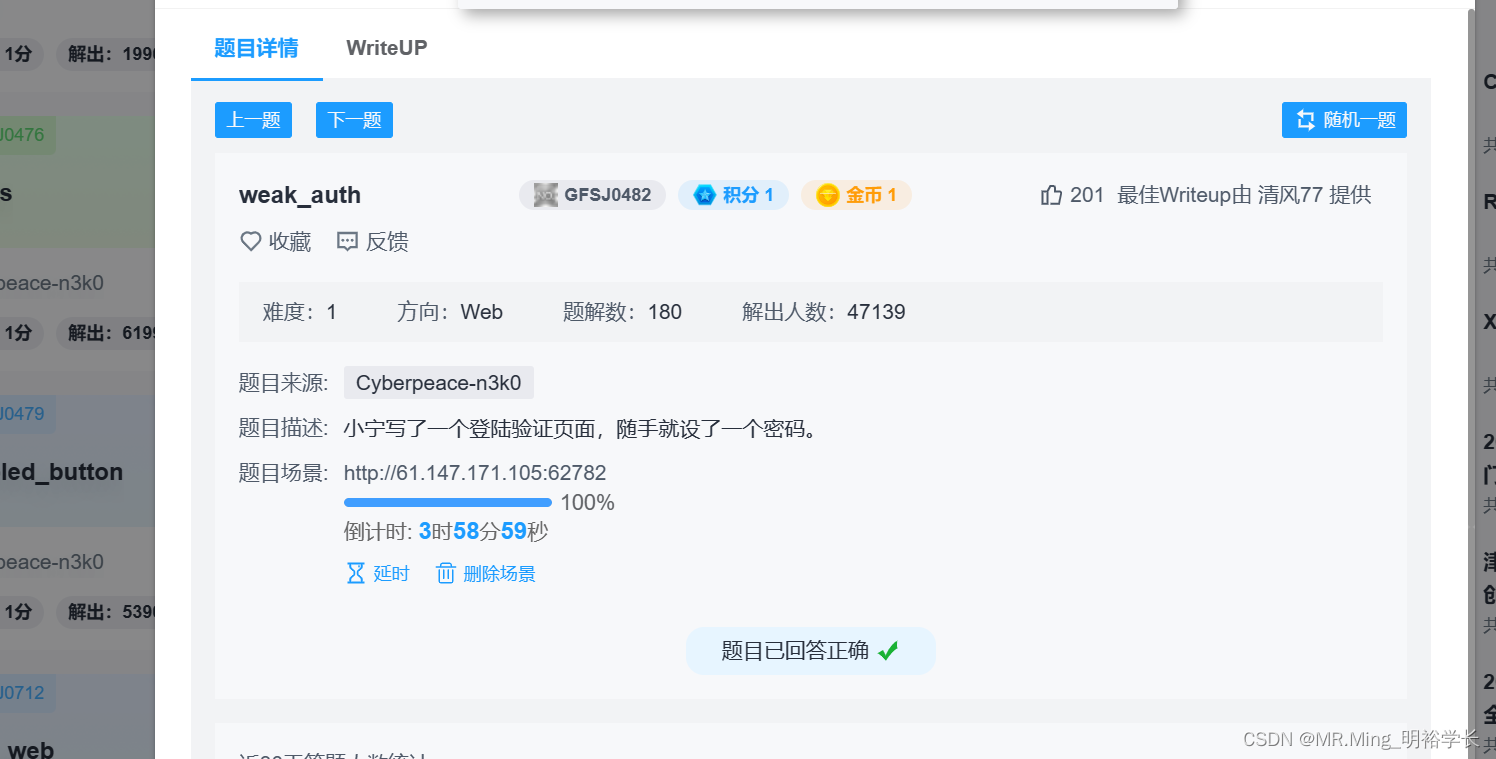

这题属于弱口令

进去使用admin密码123456登录即可获得flag

186

186

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?