[DDCTF2018]流量分析

1.介绍&题目

题目介绍就是让拿Flag,另外的介绍在附件里

流量分析

200pt

提示一:若感觉在中间某个容易出错的步骤,若有需要检验是否正确时,可以比较MD5: 90c490781f9c320cd1ba671fcb112d1c

提示二:注意补齐私钥格式

-----BEGIN RSA PRIVATE KEY-----

XXXXXXX

-----END RSA PRIVATE KEY----

看到这种内容基本可以确认是TLS加密了,这里之前没写过文章,

不了解TLS加密流量的可以了解一下,Wireshark自带了TLS解密的地方,

也就是我们找到密钥文件补上就行了

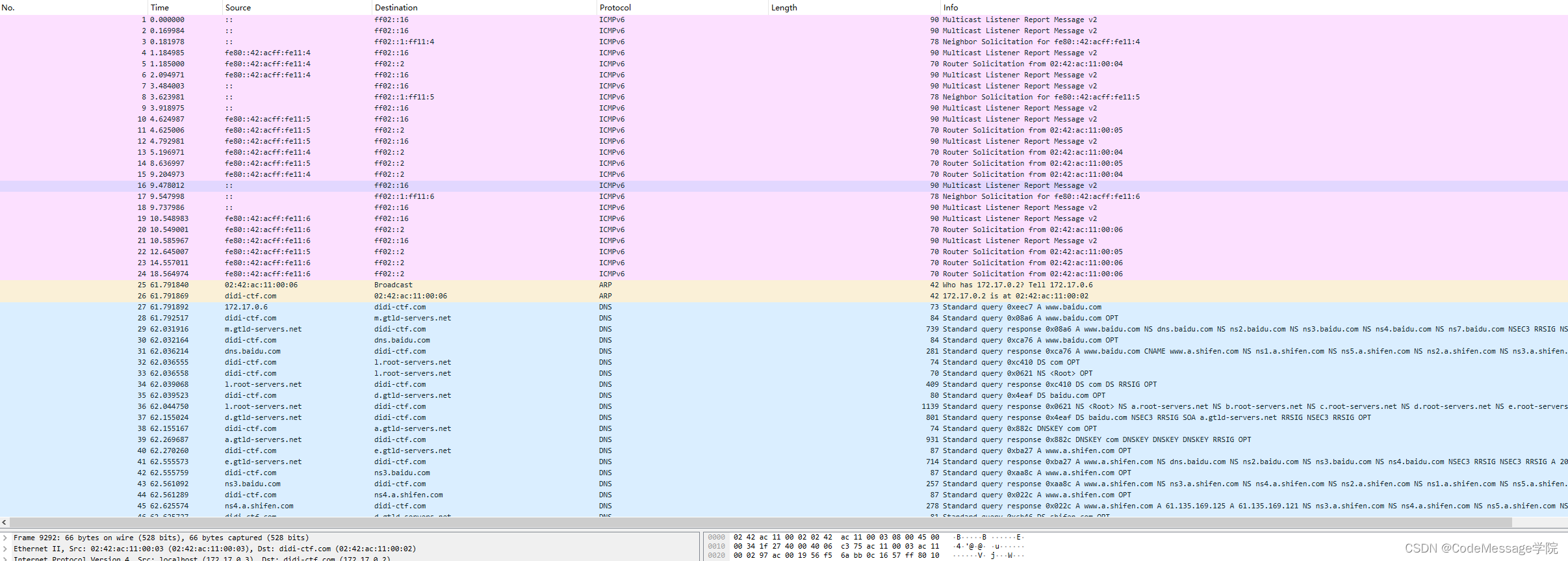

2.查看基本内容

导出的地方也没搞懂什么意思,这样的话只能翻找流量或者搜索特征字符串了。

3.解答

最后也是在一处流量(tcp.steam 2016)处发现有传一个png文件是Base64,其实

如果这么观察,很多值得怀疑的文件,但是没办法,没有线索的做只能这样,只知道

有个密钥文件,只能一个个找看了。

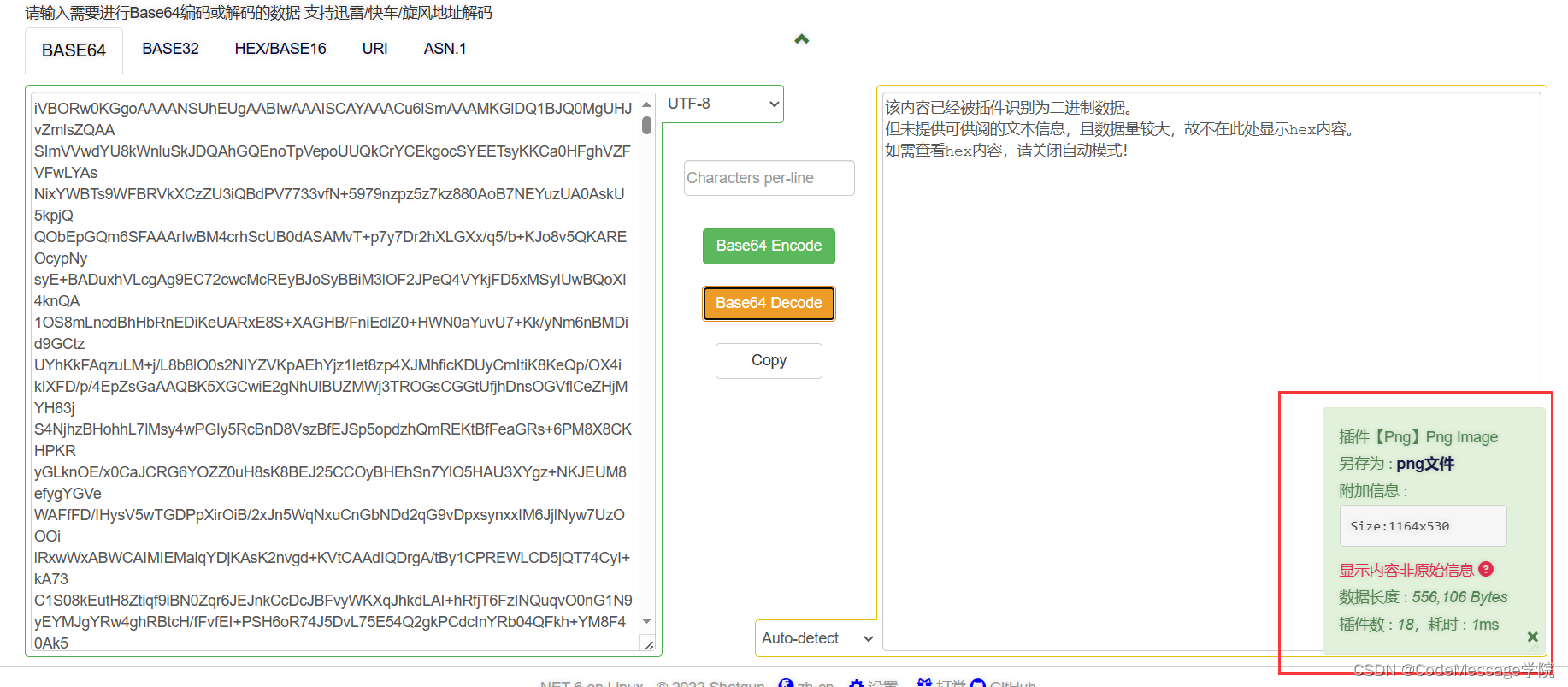

上面给出是Base64加密的png文件,解码看下

文字还是比较标准,不用手动识别了,直接截图识别字符就行

最后填充到刚刚的文件就可以

-----BEGIN RSA PRIVATE KEY-----

MIICXAIBAAKBgQDCm6vZmclJrVH1AAyGuCuSSZ8O+mIQiOUQCvN0HYbj8153JfSQ

LsJIhbRYS7+zZ1oXvPemWQDv/u/tzegt58q4ciNmcVnq1uKiygc6QOtvT7oiSTyO

vMX/q5iE2iClYUIHZEKX3BjjNDxrYvLQzPyGD1EY2DZIO6T45FNKYC2VDwIDAQAB

AoGAbtWUKUkx37lLfRq7B5sqjZVKdpBZe4tL0jg6cX5Djd3Uhk1inR9UXVNw4/y4

QGfzYqOn8+Cq7QSoBysHOeXSiPztW2cL09ktPgSlfTQyN6ELNGuiUOYnaTWYZpp/

QbRcZ/eHBulVQLlk5M6RVs9BLI9X08RAl7EcwumiRfWas6kCQQDvqC0dxl2wIjwN

czILcoWLig2c2u71Nev9DrWjWHU8eHDuzCJWvOUAHIrkexddWEK2VHd+F13GBCOQ

ZCM4prBjAkEAz+ENahsEjBE4+7H1HdIaw0+goe/45d6A2ewO/lYH6dDZTAzTW9z9

kzV8uz+Mmo5163/JtvwYQcKF39DJGGtqZQJBAKa18XR16fQ9TFL64EQwTQ+tYBzN

+04eTWQCmH3haeQ/0Cd9XyHBUveJ42Be8/jeDcIx7dGLxZKajHbEAfBFnAsCQGq1

AnbJ4Z6opJCGu+UP2c8SC8m0bhZJDelPRC8IKE28eB6SotgP61ZqaVmQ+HLJ1/wH

/5pfc3AmEyRdfyx6zwUCQCAH4SLJv/kprRz1a1gx8FR5tj4NeHEFFNEgq1gmiwmH

2STT5qZWzQFz8NRe+/otNOHBR2Xk4e8IS+ehIJ3TvyE=

-----END RSA PRIVATE KEY-----

在WireShark的编辑==>首选项==>TLS协议解密==>选择Key文件即可

解密后再查看HTTP导出处

找到Flag

DDCTF{0ca2d8642f90e10efd9092cd6a2831c0}

4.总结

找Key没什么技巧,要么靠感觉搜索,要么就是直接翻找了。这里说一下TLS在WireShark哪解密。

5.TLS流量怎么在WireShark解密

编辑的底部有【首选项】

打开之后点击Protocols ,找到TLS

点击Edit选创建个新的解密文件,然后选择Key即可。

选择依次点击即可

805

805

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?