-

直接查看源码

-

JS前端拦截,无法右键,无法F12

- 浏览器禁用JS或者burpsuite抓包,从而查看响应包

- Ctrl+U新标签页打开网页源码

- Ctrl+Shift+i:打开控制台以查看源码

- 地址栏前面加上

view-source:

-

flag在响应头中(Response Headers),抓包或者查看控制台Network

# 访问/robots.txt,内容如下

User-agent: *

Disallow: /flagishere.txt

# 访问/flagishere.txt 获得flag

5. index.phps

phps其实就是php的源代码文件,通常用于提供给用户查看php代码,因为用户无法直接通过Web浏览器看到php文件的内容,所以需要用phps文件代替。

其实,只要不用php等已经在服务器中注册过的MIME类型为文件即可,但为了国际通用,所以才用了phps文件类型。

考点phps文件泄露,我们根据提示访问index.phps,获得下载文档,打开即可获得flag

6-www.zip

考察代码泄露。根据Hint访问/www.zip,下载后解压缩

|-- www

|-- fl000g.txt

|-- index.php

文件中的是错误的flag,在浏览器访问/fl000g.txt

7-8 版本控制

版本控制器,不是git泄露就是svn泄露

/.git//.svn/

9 vim缓存

vim编辑文本时会产生临时文件,如果程序正常退出,临时文件自动删除,但是如果意外退出,.swp会保留,可以通过缓存文件恢复原始文件内容。

考察vim缓存信息泄露,访问/index.php.swp,下载

10 cookie

查看响应头中的set-cookie

11 域名解析

查看ctfshow.com的txt记录

阿里云whois/http/ping/dns/路由追踪 、域名解析查询

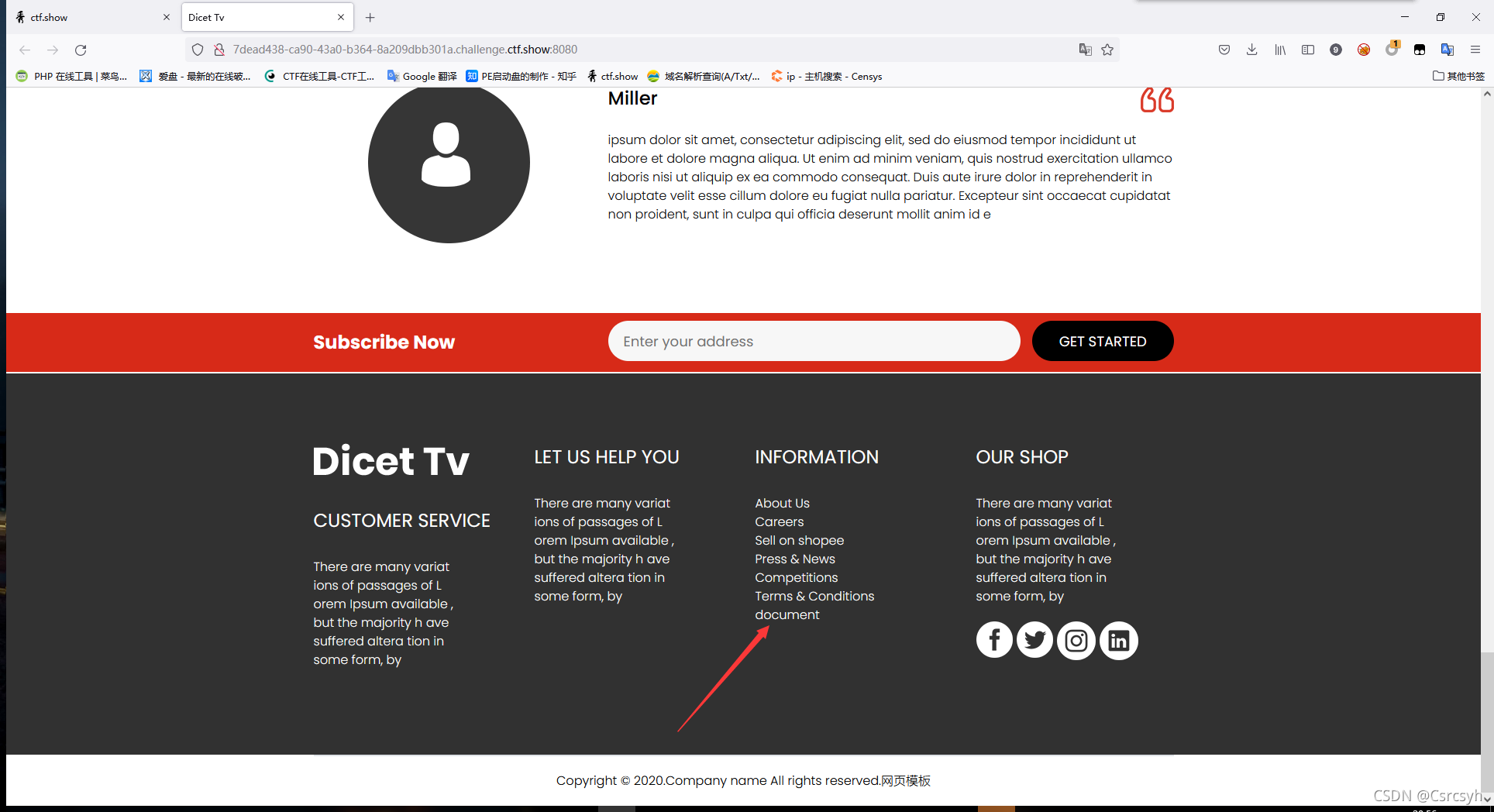

12 网站后台

Hint:有时候网站上的公开信息,就是管理员常用密码

通过访问/admin尝试进行网站后台管理员登录,账号填写admin,密码则是电话号码

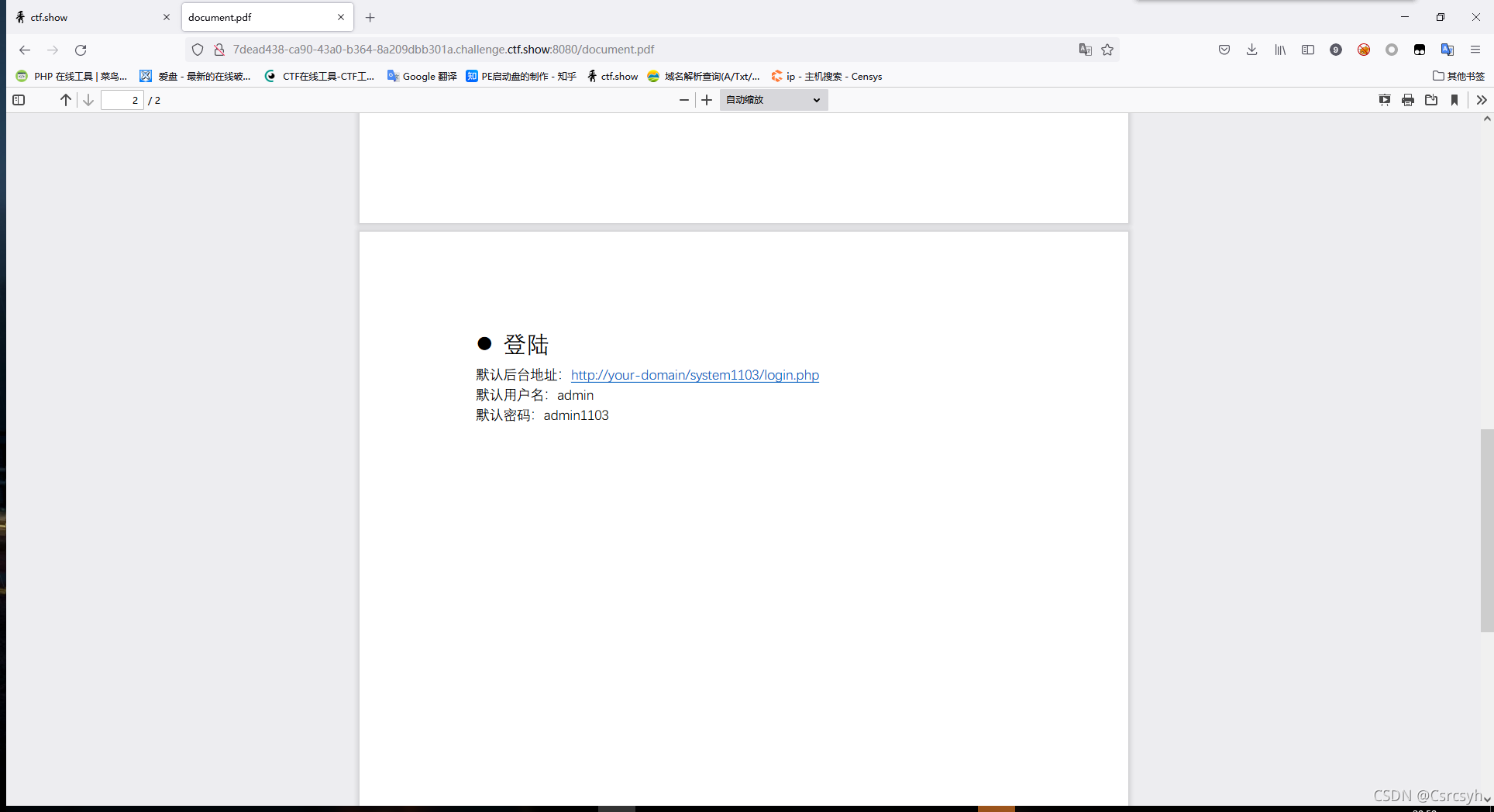

13 技术文档

技术文档里面不要出现敏感信息,部署到生产环境后及时修改默认密码

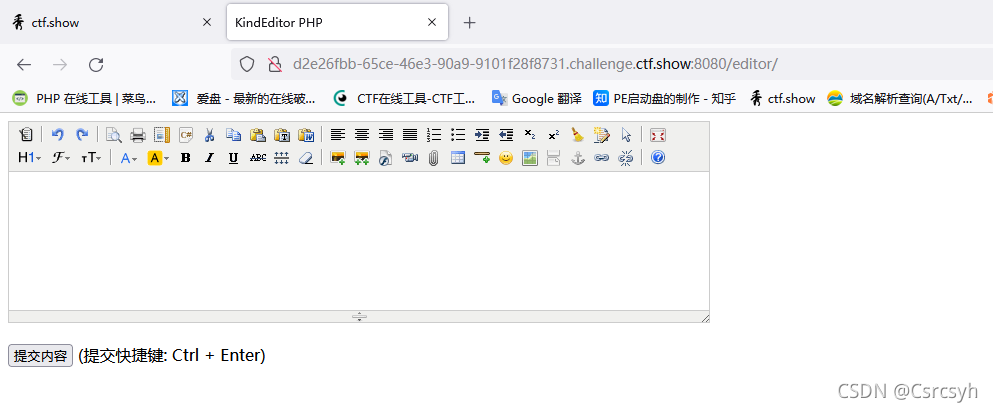

14

有时候源码里面就能不经意间泄露重要(editor)的信息,默认配置害死人

访问/editor

在其中添加文件找到flag路径

/editor/attached/image/var/www/html/nothinghere/fl000g.txt

浏览器访问/nothinghere/fl000g.txt

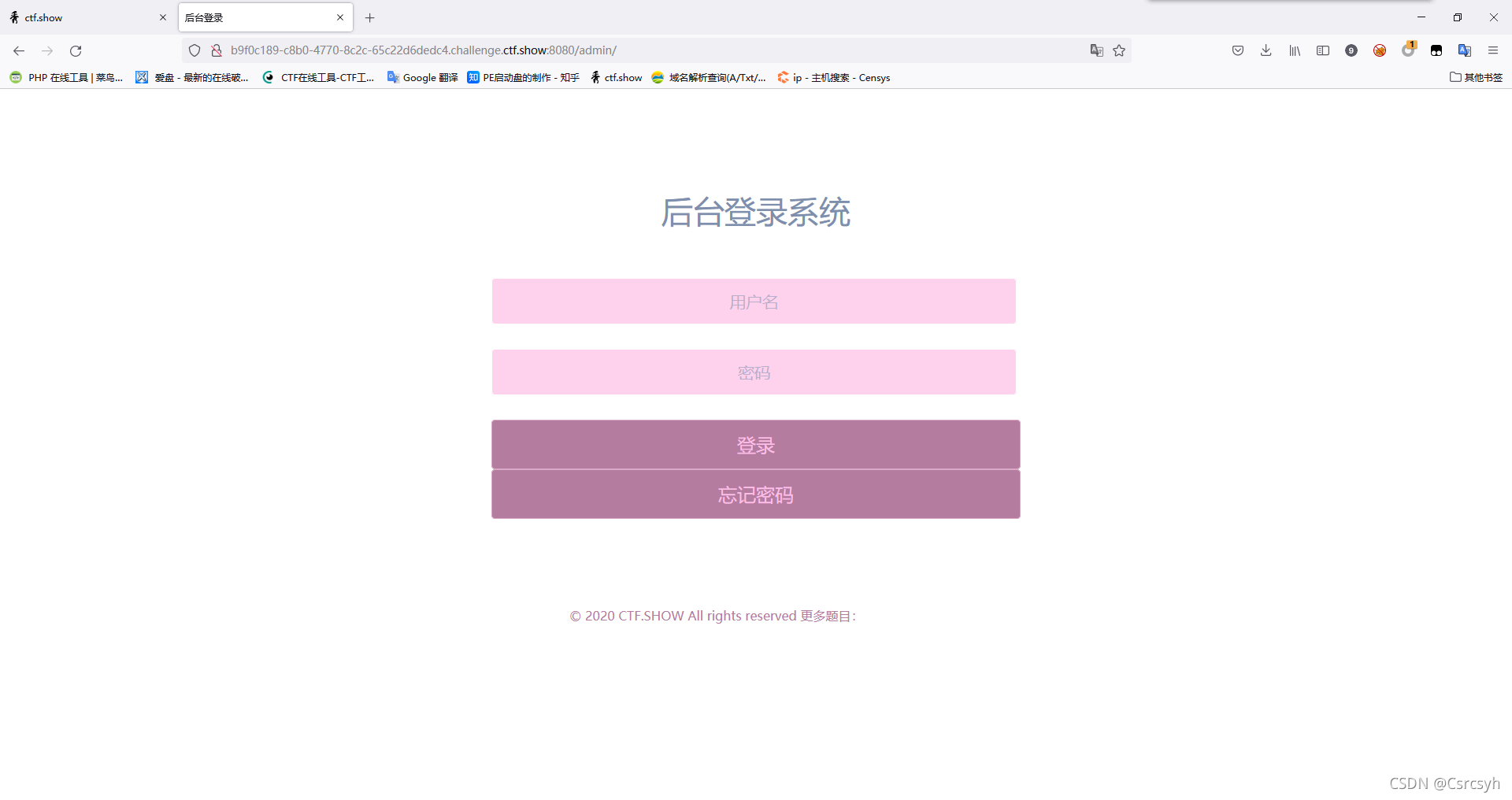

15 邮箱

访问/admin进入后台登录系统

忘记密码,密保问题是“我的所在地是哪个城市?”

根据网站泄露的qq邮箱查询所在地1156631961@qq.com,西安

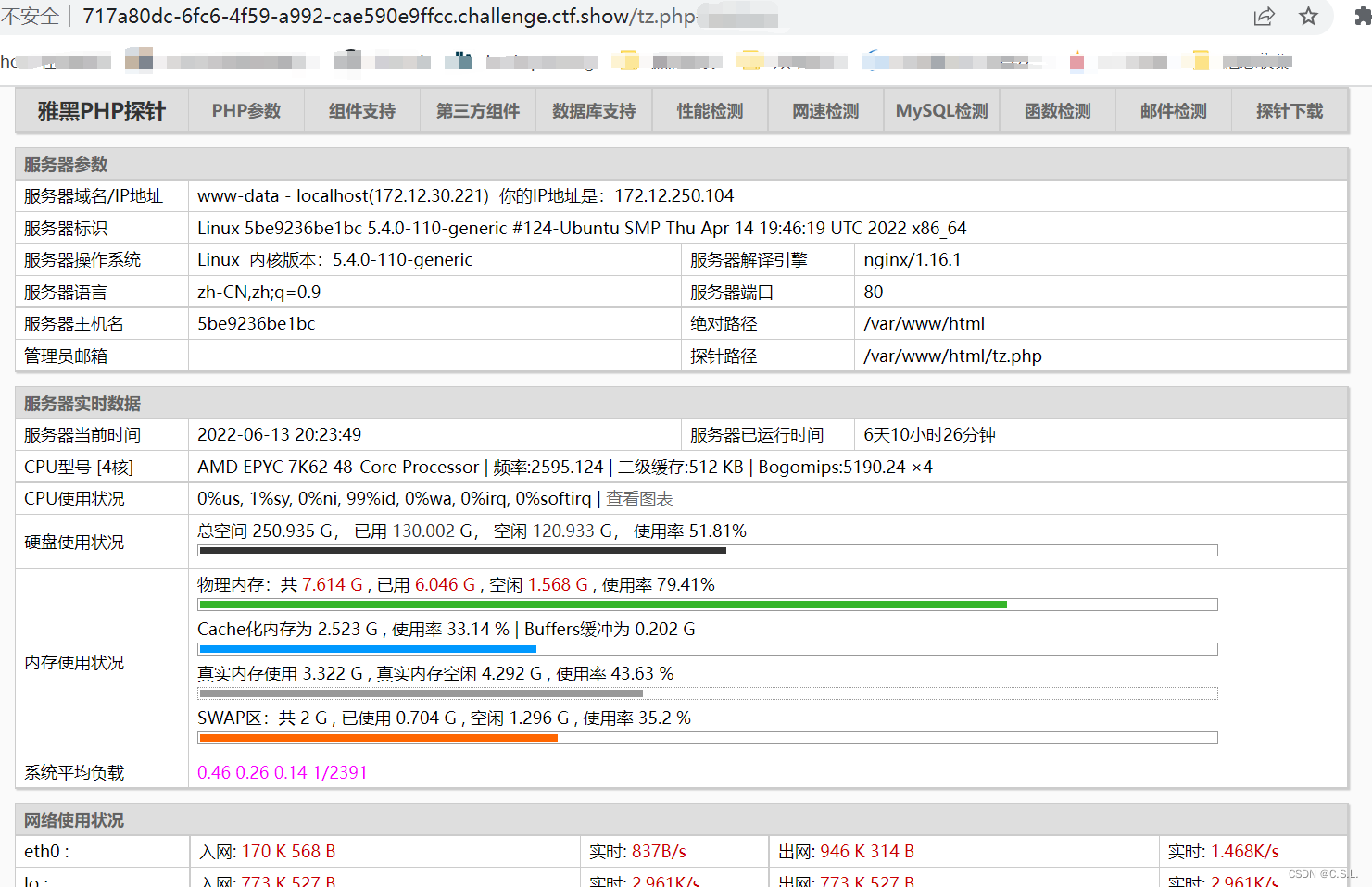

16 php探针

考察PHP探针。php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡 流量、系统负载、服务器时间等信息。 url后缀名添加/tz.php 版本是雅黑PHP探针,然后查看phpinfo搜索flag

17 backup.sql

备份的sql文件泄露敏感信息,访问/backup.sql

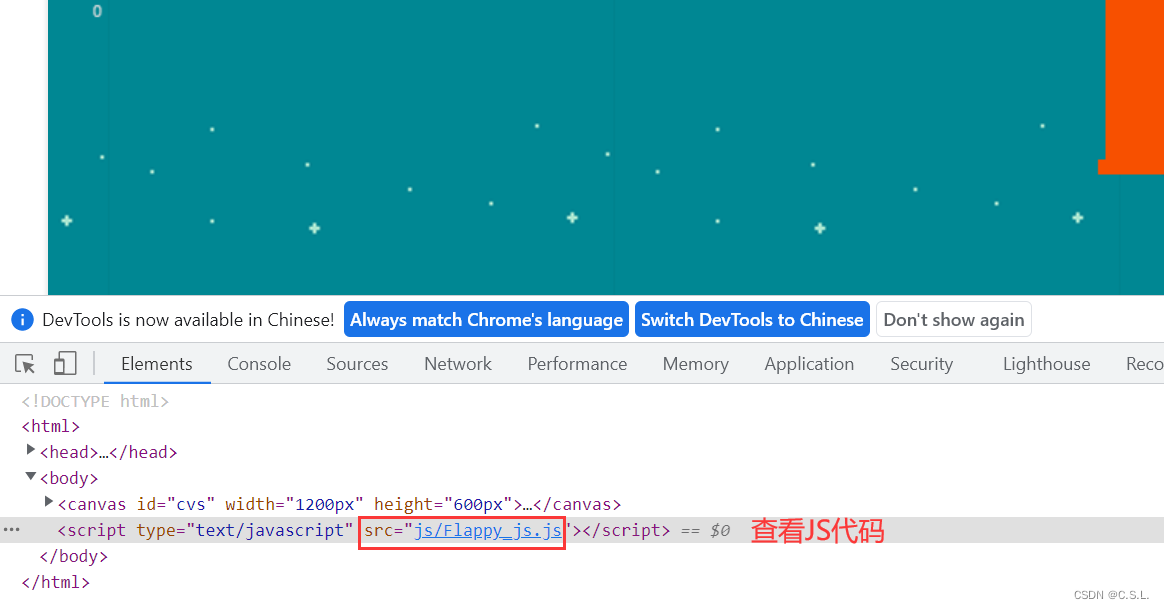

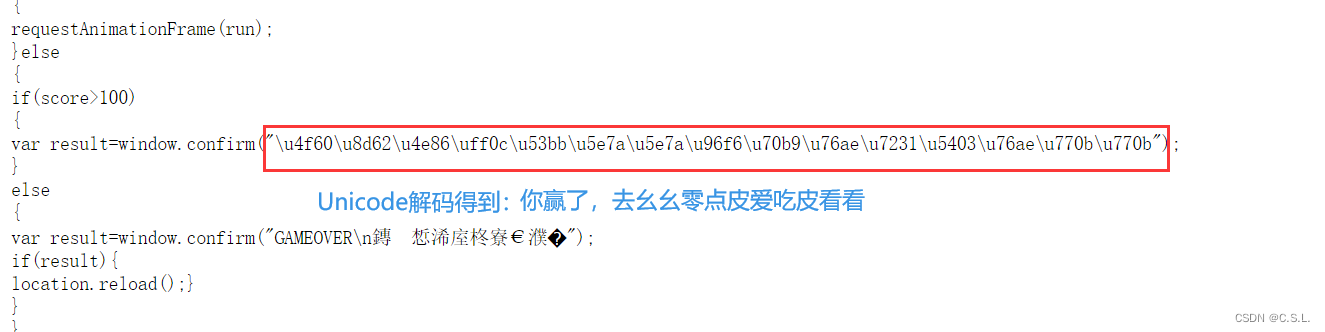

18 js信息泄露

19 网页源码

前端查看网页源代码,泄露信息

20 mdb

mdb(Microsoft Database),是Microsoft Access软件使用的一种存储格式。mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了。

直接访问/db/db.mdb 下载文件,打开搜索flag

2175

2175

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?