前言

经过几天的学习,把20道很简单的CTFshow题目结束了,这个过程是相对轻松的,算是对信息泄露的入门了解。

话不多说,开始正篇。

1、源码泄露

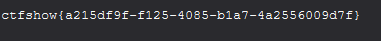

直接可以在查看器中看到flag。

2、前台JS绕过

直接点开开发者工具查看页面源代码。

3、协议头信息泄露

这次好像都看不了了,再看一下题目hint!!!

打开BP。

找到flag。

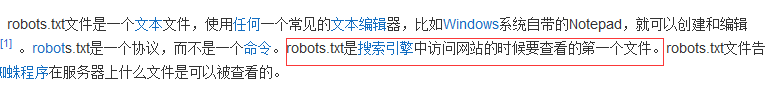

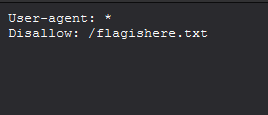

4、robots后台泄露

根据hint我们可以知道robots这个应该是要访问后台的。

访问robots.txt后得到这样的页面。

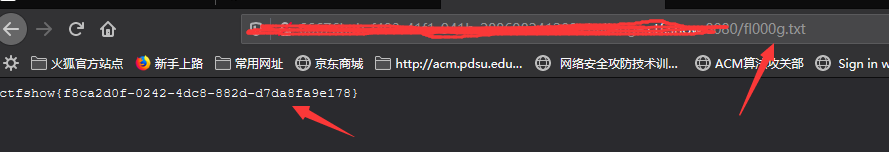

接着访问flagishere.txt。

5、phps源码泄露

访问index.phps下载备份文件。

6、源码压缩包泄露

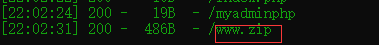

这里扫出来一个网站目录下的压缩包。

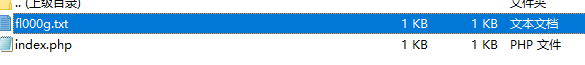

得到两个文件。

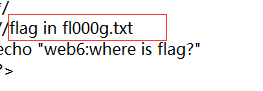

nt了一波,果然不是flag。

访问一下这个文件。

7、版本控制泄露源码

这里就不会了,要去请教一下大师傅们的博客了。

url/.git/

8、版本控制泄露源码2

url/.svn

即可得到flag。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?