正式开始

主机探活

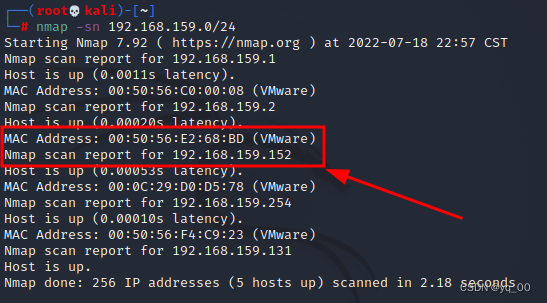

nmap -sn 192.168.159.0/24

发现目标主机:192.168.159.152

端口扫描

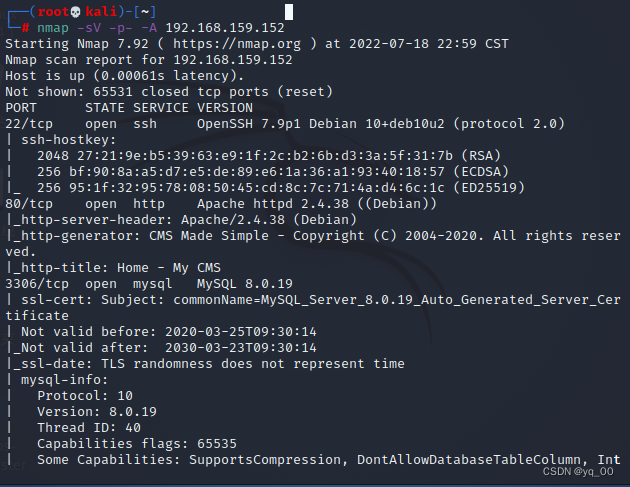

namp -sV -A -p- 192.168.159.152

发现端口22、80、3306

渗透思路

1、22端口,ssh连接

2、80端口,web端突破

3、3306端口,mysql数据库突破

22端口

版本较高,不是很容易突破

历史漏洞

查找本地漏洞库文件,看是否存在相关漏洞

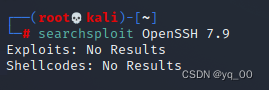

searchsploit OpenSSH 7.9

没找到,只能尝试弱口令

弱口令

九头蛇爆破尝试

hydra -l root -P /usr/share/wordlists/metasploit/password.lst -t 6 -vV 192.168.159.152 ssh

-l 为要进行密码爆破的目标主机用户名 -P为指定字典的绝对路径

-t 为指定爆破线程

报错了,这里应该是直接不能ssh连,咱们直接连试一试

雀食不让连,换地方,看80端口

80端口

大概漏洞扫描

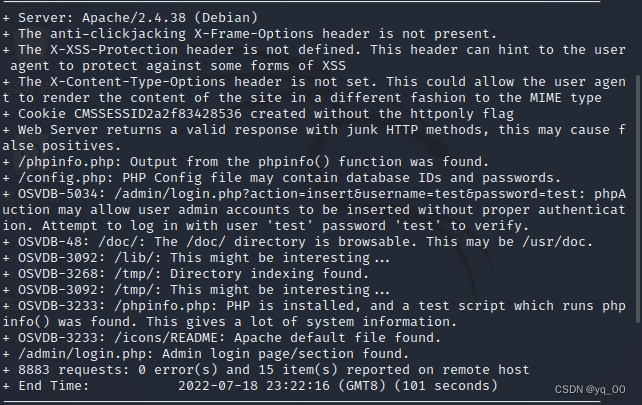

nikto -h 192.168.159.152

看到了一些漏洞,但好像没有什么明显能利用的,接下来扫扫目录看一看

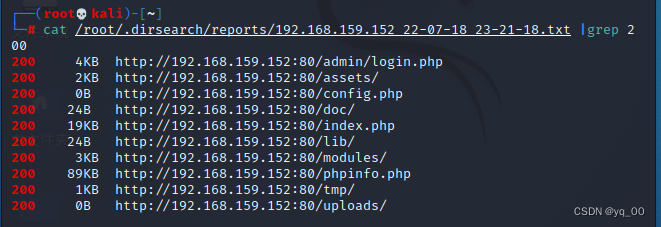

目录扫描

dirsearch -u 192.168.159.152

先看一下能访问的网站:

我都访问了下,基本没有有用信息,只有登陆界面感觉可以继续

http://192.168.159.152:80/admin/login.php

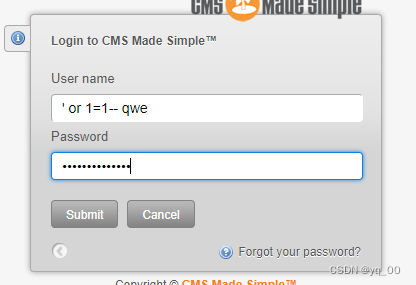

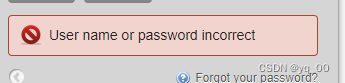

先简单试一下sql注入

sql注入

初步看来是不行的,但注意到它

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1482

1482

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?