专注网络工程毕业设计、开题报告、任务书、期末大作业报告、技术指导答疑。感兴趣的同学可点击底部作者名片了解

建设背景及项目分析

1.1建设背景

XX学院是一所信息化教育部署不全面的高等院校,其面临着教学管理和信息化生活所带来的效率同时代脱离的问题。随着互联网时代的高速发展和移动终端设备的全面普及彻底打破了XX学院信息技术停滞更新的壁垒,学院对各区域有着有线和无线接入进一步更大的需求,虽其网络设施的性能落后和设备老化需要对技术和设备进行更替,实施的设施基础齐全和完善,对网络设备的更替和部署提供了便捷良好的条件。无线技术的缺少在现代社会背景中对教学管理和师生生活造成了极大的不便,其无线技术的部署和应用是对网络整体提升重要的环节。

XX学院教职工1283人,相对应的需要该数量的网络节点,占地约1209亩,建筑群较为分散。景区占地面积广泛、建筑体多,有利于室外无线接入点的部署,减少建筑物对无线信号的干扰。XX学院各专业教学任务在四栋教学楼中进行,每栋楼平均约五层楼,每栋楼计算机机房共四间左右,加上零散的办公计算机,约160个计算主机;宿舍楼有八栋供全校学生和部分教职工居住生活,其中每栋楼平均约六层楼,入住人数在500人左右;其余分别是图书馆、会议大厅、政教处大楼等主要业务区域以及室外需无线覆盖的区域。

1.2项目分析

XX学院主要负责人主要提出了建设安全可靠的局域网,无线技术深入教学和生活,对敏感信息和资源施行保护措施,对学院未来发展预留较大的网络可拓展性,不影响内网对Internet的访问等要求。

了解到学院的概括需求和XX学院网络背景,无线局域网的缺少对校园生活和工作需求造成的不便感慢慢扩大,更是因为人们的生活习惯逐渐发生改变。

要做到局域网有线网络和无线网络的融合首先要优化整体的有线局域网,来保障无线局域网能够融合在一个安全的网络环境中。有线局域网的安全更主要是面向Internet的安全,要减少外部环境对内部环境造成的不良影响。同时不容忽视来自局域网内部节点的破坏性,XX学院的用户数量和建筑群体能够反应出组网的复杂程度,不能完全避免内部的非法接入;所以需要对一些私密等级高的部门运行安全策略或是对数据访问进行控制,例如政教处等部门。学院内部搭建了两台服务器作为面向公网用户的门户网站需要投入到互联网中使用。在保障有线网络安全基础的同时,也要对学院开放式环境的无线网络的接入做安全认证,尽可能的减少风险的产生。

XX学院无线和有线用户的业务数据不仅仅有在局域网内转发的需求,更需要跨网段转发,以及有直接访问Internet等需求。

无线网络接入在不同的网络区域或者地理区域要有指定的名称。在学院内不同的环境下,无线网络接入的安全认证方式也要随之变动,不能全面考虑到安全性而限制的无线网络的便捷性。无线接入点的部署数量过于大,应该考虑到成本而选择更合适的组网方式,而考虑到后期维护应该将其统一管理。

无线网络先不提其信道不稳定速率稍慢的天然劣势,应该在组网上对其尽最大努力的优化,让无线网络的速率变得快一点。

避免无线局域网的融合造成整体局域网的性能和速率受到不好的影响。

2.项目实施技术分析

2.1 虚拟局域网(VLAN)

虚拟局域网是一个逻辑组网,为隔离广播域和保障信息安全,减少广播报文的产生和网段之间信息转发的问题而应用。如果所有局域网的计算机同时发送广播报文,所有的计算机都无法承担无数广播报文的积压。与此同时需要虚拟局域网将计算机规划到若干逻辑组网中,让计算机在区域内发送广播报文,减少整体局域网的负担,对区域间实行流量控制保障了区域安全。

2.2 开放式最短路径优先(OSPF)

该协议全名叫做开放最短路径优先。该协议技术是网络层的路由协议,网络设备之间相互交替链路状态信息表,使得所有参与协议的设备知晓整体网络的拓扑结构,根据协议计算寻找出最优的路由路径转发数据包。

2.3 访问控制列表(ACL)

ACL是一种基于包过滤的访问策略,根据匹配规则引入到接口,根据数据流方向对数据施行有效控制,在一定程度上对网络安全起到了很好的作用,匹配规则的灵活使用可以让整个网络环境变得更安全。

2.4 无线局域网(WLAN)

无线网络应用使网络互联的有了可移动性,终端只要在信号范围内无论怎么移动都可以使用网络。为了解决信号范围的有限性,在无线技术领域应用漫游技术,可以扩大无线信号的范围。AP设备信号范围之间的转移,可以快速切换信号,信号的切换带来的短暂收敛并不明显。相比有线网络,无线网络有更好的拓展性,只需要在盲区添加AP设备即可。使得无线设备的安装和运维变得更加便捷。

2.5 网络地址转换协议(NAT)

网络地址转换协议在应用需求上可以分为源NAT和目的NAT,目的NAT技术服务对象一般是服务器,所以也成为NAT Server。

源NAT协议为实现局域网的所有内网地址转换为公网地址可以访问互联网, 网络地址转换技术普遍应用的原因是IPV4地址短缺的必然手段,网络地址转换技术的出现并不是现实需求的要求。地址转换协议有许多转换方式,很多基于一对一的转换方式并不常用,更多是基于多对一的转换方式来解决地址短缺的问题。

内网需要面向公网的服务器还是私网地址,如果公网用户访问服务器,是没有办法用公网地址来访问的,只能依靠目的NAT将公网地址映射成能够访问服务器的私网地址,使其能够开展业务流量。

2.6 链路聚合(Link Aggregation)

核心交换机配置链路聚合,将若干物理线路汇聚成一条逻辑链路,逻辑链路带宽为若干物理线路的总和。可以将其中一条物理线路作为备份链路,逻辑链路任意物理线路的中断,备份链路可以快速转为逻辑链路中的成员,承担转发任务。保证网络核心层的稳定可靠性。。

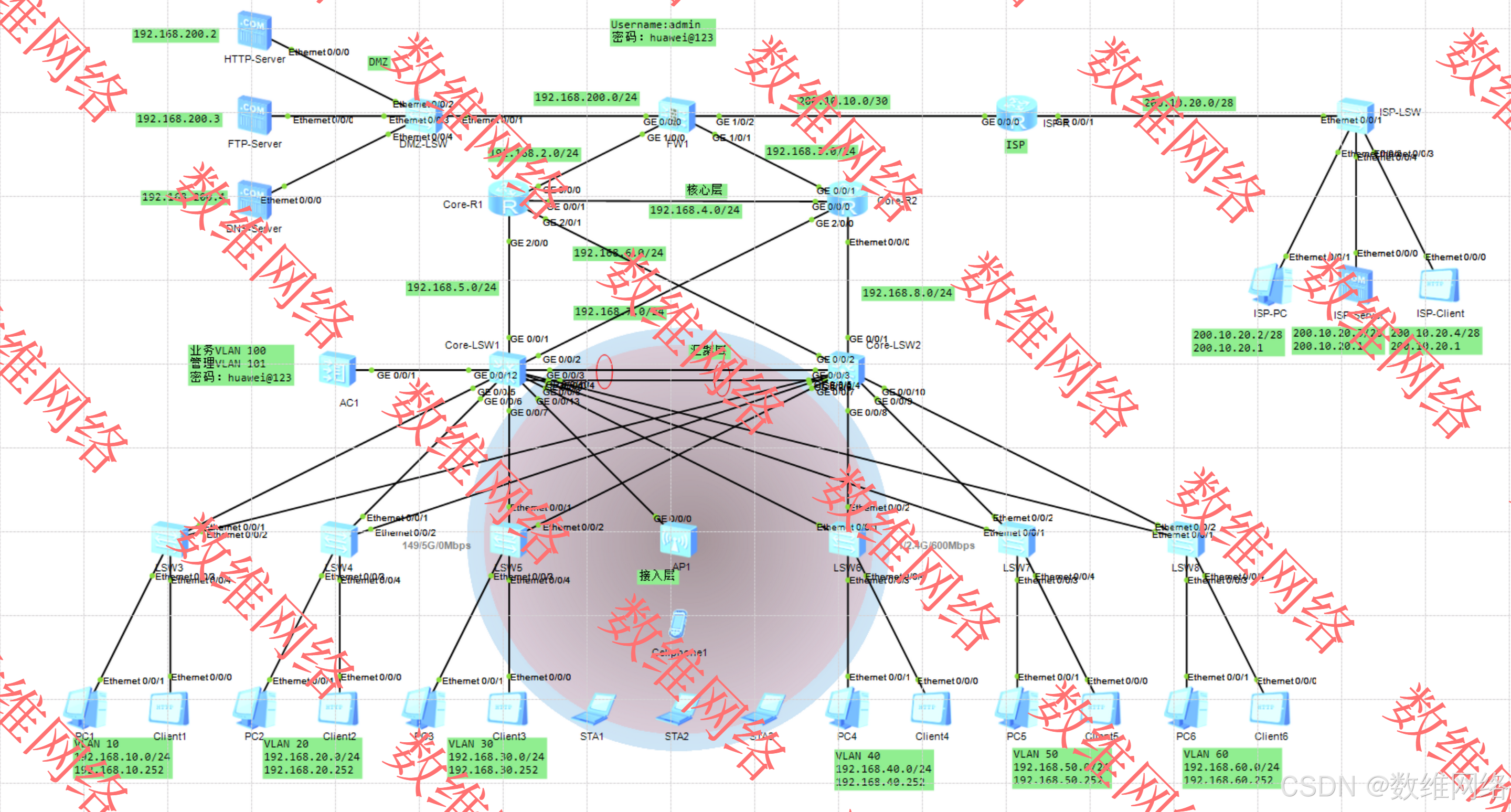

3.部署方案

整个校园网由三台路由器,两台S5700交换机作为LSW1核心交换机和LSW2备份交换机,一台路由器做为出口,两台路由器作为AR2主路由器和AR3备份路由器。每栋楼作为一个局域网,每栋楼部署一台S3700(LSW3,LSW4.LSW5)交换机,连接到LSW1核心交换机和LSW2备份交换机。核心交换机和备份交换机通过VLAN来和路由器进行连接。在出口AR1路由器上配置NAT,通过NAT技术进行上网。

3.1划分子网

下面是交换机的VLAN与对应IP的列表

VLAN/IP规划表

| Vlan名称 | 有效IP段 | 子网掩码 | 缺省网关 |

| Vlan 10 | 192.168.10.1~251 | 255.255.255.0 | 192.168.10.252 |

| Vlan 20 | 192.168.20.1~251 | 255.255.255.0 | 192.168.20.252 |

| Vlan 30 | 192.168.30.1~251 | 255.255.255.0 | 192.168.30.252 |

| Vlan 40 | 192.168.40.1~251 | 255.255.255.0 | 192.168.40.252 |

| Vlan 50 | 192.168.50.1~251 | 255.255.255.0 | 192.168.50.252 |

| Vlan 60 | 192.168.60.1~251 | 255.255.255.0 | 192.168.60.252 |

| Vlan 5 | 192.168.5.1~251 | 255.255.255.0 | |

| Vlan 6 | 192.168.6.1~251 | 255.255.255.0 | |

| Vlan 7 | 192.168.7.1~251 | 255.255.255.0 | |

| Vlan 8 | 192.168.8.1~251 | 255.255.255.0 | |

| Vlan 100 | 192.168.100.1~251 | 255.255.255.0 | 192.168.100.252 |

| Vlan 101 | 192.168.101.1~251 | 255.255.255.0 |

3.2网络设备配置步骤

3.2.1 交换机配置

核心交换机Core-SW1配置:

sysname Core-LSW1

undo info-center enable

vlan batch 5 7 10 20 30 40 50 60 100 to 101

#

stp instance 1 root primary

stp instance 2 root secondary

stp region-configuration

region-name huawei

revision-level 5

instance 1 vlan 10 20 30 100

instance 2 vlan 40 50 60

active region-configuration

#

interface Vlanif5

ip address 192.168.5.2 255.255.255.0

#

interface Vlanif7

ip address 192.168.4.2 255.255.255.0

#

interface Vlanif10

ip address 192.168.10.254 255.255.255.0

vrrp vrid 10 virtual-ip 192.168.10.252

vrrp vrid 10 priority 120

vrrp vrid 10 track interface GigabitEthernet0/0/1

vrrp vrid 10 track interface GigabitEthernet0/0/2

#

interface Vlanif20

ip address 192.168.20.254 255.255.255.0

vrrp vrid 20 virtual-ip 192.168.20.252

vrrp vrid 20 priority 120

vrrp vrid 20 track interface GigabitEthernet0/0/1

vrrp vrid 20 track interface GigabitEthernet0/0/2

#

interface Vlanif30

ip address 192.168.30.254 255.255.255.0

vrrp vrid 30 virtual-ip 192.168.30.252

vrrp vrid 30 priority 120

vrrp vrid 30 track interface GigabitEthernet0/0/1

vrrp vrid 30 track interface GigabitEthernet0/0/2

#

interface Vlanif40

ip address 192.168.40.254 255.255.255.0

vrrp vrid 40 virtual-ip 192.168.40.252

vrrp vrid 40 track interface GigabitEthernet0/0/1

vrrp vrid 40 track interface GigabitEthernet0/0/2

#

interface Vlanif50

ip address 192.168.50.254 255.255.255.0

vrrp vrid 50 virtual-ip 192.168.50.252

vrrp vrid 50 track interface GigabitEthernet0/0/1

vrrp vrid 50 track interface GigabitEthernet0/0/2

#

interface Vlanif60

ip address 192.168.60.254 255.255.255.0

vrrp vrid 60 virtual-ip 192.168.60.252

vrrp vrid 60 track interface GigabitEthernet0/0/1

vrrp vrid 60 track interface GigabitEthernet0/0/2

#

interface Vlanif100

ip address 192.168.100.254 255.255.255.0

#

interface Eth-Trunk1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/1

port link-type access

port default vlan 5

#

interface GigabitEthernet0/0/2

port link-type access

port default vlan 7

#

interface GigabitEthernet0/0/3

eth-trunk 1

#

interface GigabitEthernet0/0/4

eth-trunk 1

#

interface GigabitEthernet0/0/5

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/6

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/7

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/8

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/9

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/10

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/12

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/13

port link-type trunk

port trunk pvid vlan 101

#

port trunk allow-pass vlan 2 to 4094

#

ospf 10

area 0.0.0.0

network 192.168.10.0 0.0.0.255

network 192.168.20.0 0.0.0.255

network 192.168.30.0 0.0.0.255

network 192.168.40.0 0.0.0.255

network 192.168.50.0 0.0.0.255

network 192.168.60.0 0.0.0.255

network 192.168.100.0 0.0.0.255

network 192.168.5.0 0.0.0.255

network 192.168.7.0 0.0.0.255核心交换机Core-SW12配置:

sysname Core-LSW2

#

undo info-center enable

#

vlan batch 6 8 10 20 30 40 50 60 100 to 101

#

stp instance 1 root secondary

stp instance 2 root primary

stp region-configuration

region-name huawei

revision-level 5

instance 1 vlan 10 20 30 100

instance 2 vlan 40 50 60

active region-configuration

#

interface Vlanif6

ip address 192.168.6.2 255.255.255.0

#

interface Vlanif8

ip address 192.168.8.2 255.255.255.0

#

interface Vlanif10

ip address 192.168.10.253 255.255.255.0

vrrp vrid 10 virtual-ip 192.168.10.252

vrrp vrid 10 track interface GigabitEthernet0/0/1

vrrp vrid 10 track interface GigabitEthernet0/0/2

#

interface Vlanif20

ip address 192.168.20.253 255.255.255.0

vrrp vrid 20 virtual-ip 192.168.20.252

vrrp vrid 20 track interface GigabitEthernet0/0/1

vrrp vrid 20 track interface GigabitEthernet0/0/2

#

interface Vlanif30

ip address 192.168.30.253 255.255.255.0

vrrp vrid 30 virtual-ip 192.168.30.252

vrrp vrid 30 track interface GigabitEthernet0/0/1

vrrp vrid 30 track interface GigabitEthernet0/0/2

#

interface Vlanif40

ip address 192.168.40.253 255.255.255.0

vrrp vrid 40 virtual-ip 192.168.40.252

vrrp vrid 40 priority 120

vrrp vrid 40 track interface GigabitEthernet0/0/1

vrrp vrid 40 track interface GigabitEthernet0/0/2

#

interface Vlanif50

ip address 192.168.50.253 255.255.255.0

vrrp vrid 50 virtual-ip 192.168.50.252

vrrp vrid 50 priority 120

vrrp vrid 50 track interface GigabitEthernet0/0/1

vrrp vrid 50 track interface GigabitEthernet0/0/2

#

interface Vlanif60

ip address 192.168.60.253 255.255.255.0

vrrp vrid 60 virtual-ip 192.168.60.252

vrrp vrid 60 priority 120

vrrp vrid 60 track interface GigabitEthernet0/0/1

vrrp vrid 60 track interface GigabitEthernet0/0/2

#

interface Eth-Trunk1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/1

port link-type access

port default vlan 8

#

interface GigabitEthernet0/0/2

port link-type access

port default vlan 6

#

interface GigabitEthernet0/0/3

eth-trunk 1

#

interface GigabitEthernet0/0/4

eth-trunk 1

#

interface GigabitEthernet0/0/5

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/6

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/7

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/8

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/9

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/10

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

ospf 20

area 0.0.0.0

network 192.168.10.0 0.0.0.255

network 192.168.20.0 0.0.0.255

network 192.168.30.0 0.0.0.255

network 192.168.40.0 0.0.0.255

network 192.168.50.0 0.0.0.255

network 192.168.60.0 0.0.0.255

network 192.168.6.0 0.0.0.255

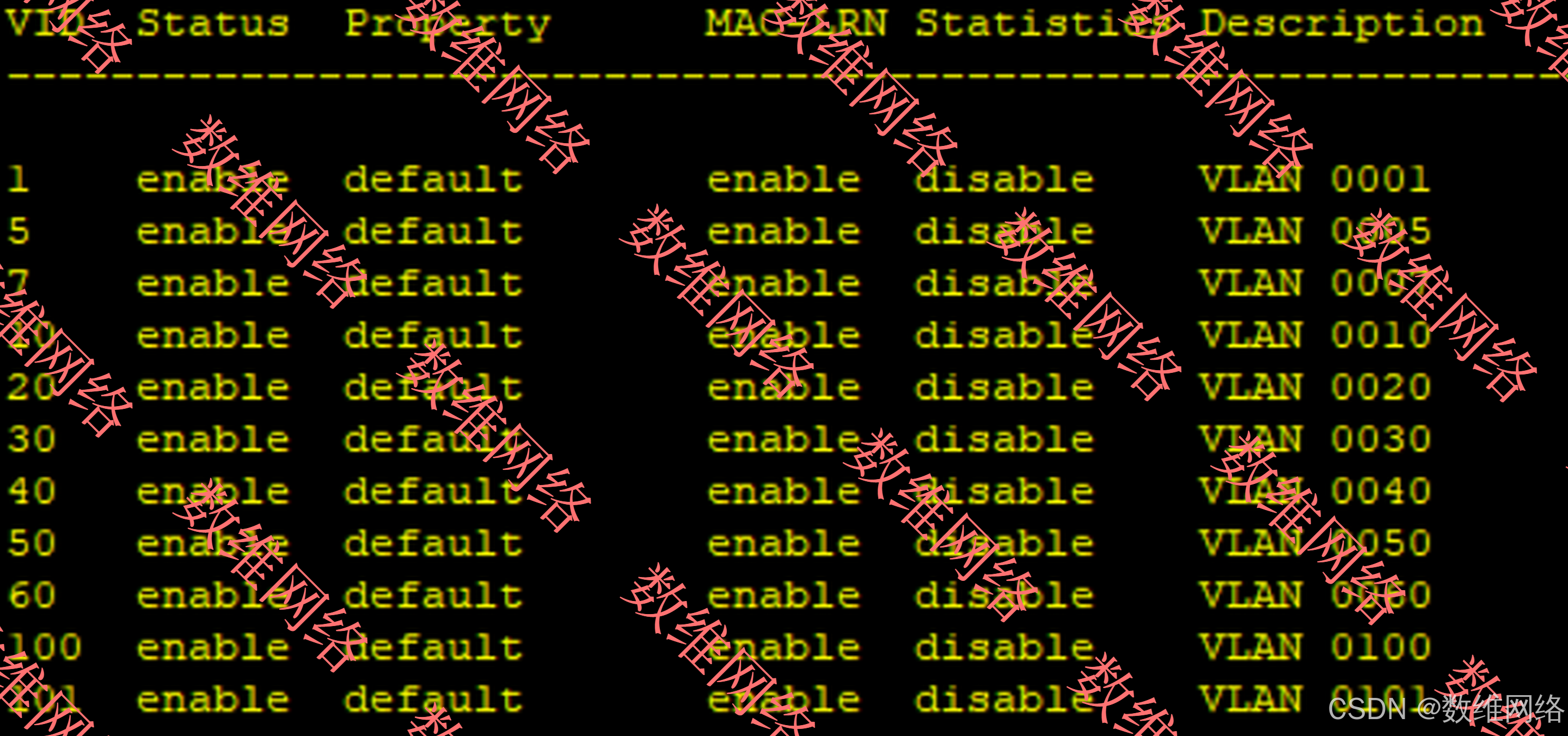

network 192.168.8.0 0.0.0.255查看核心交换机1上的VLAN创建情况:

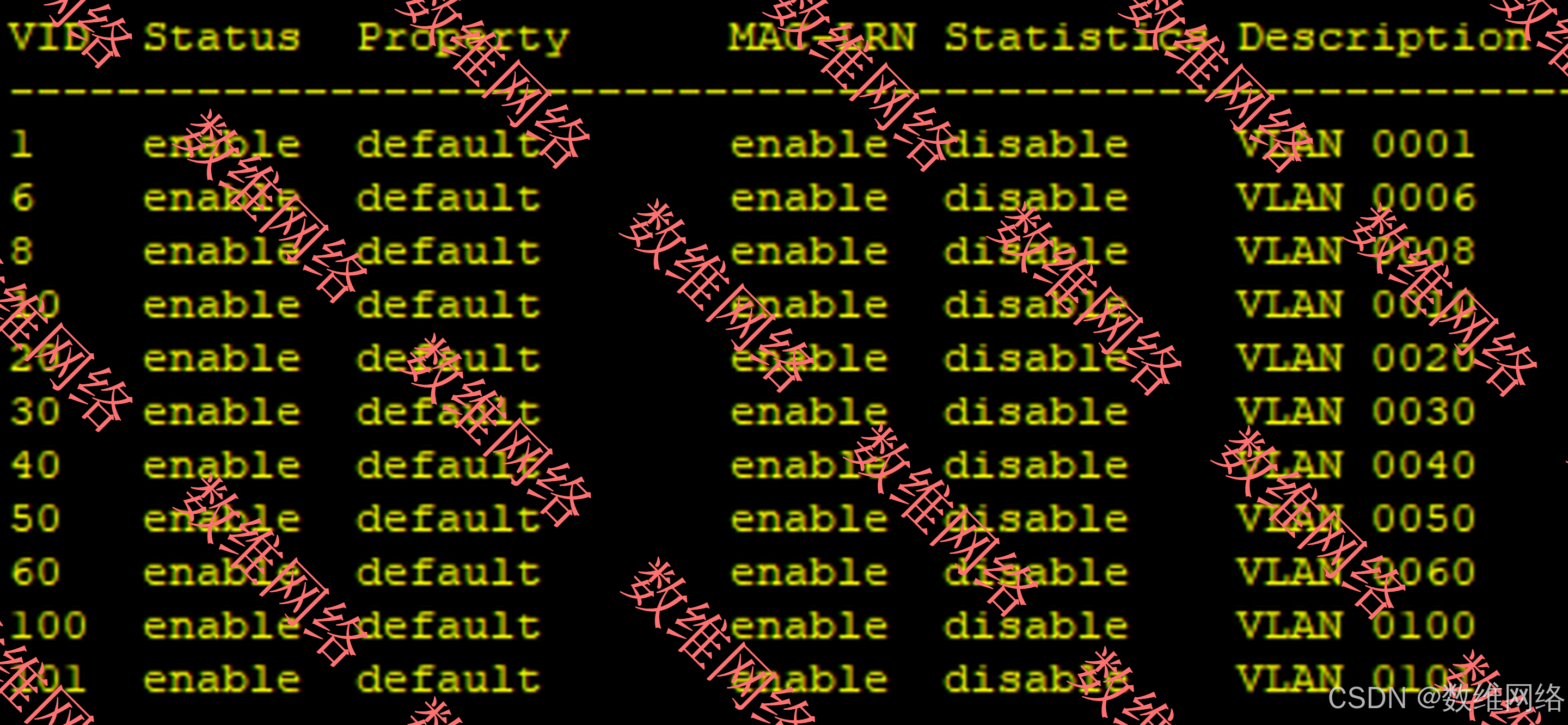

查看核心交换机2上的VLAN创建情况:

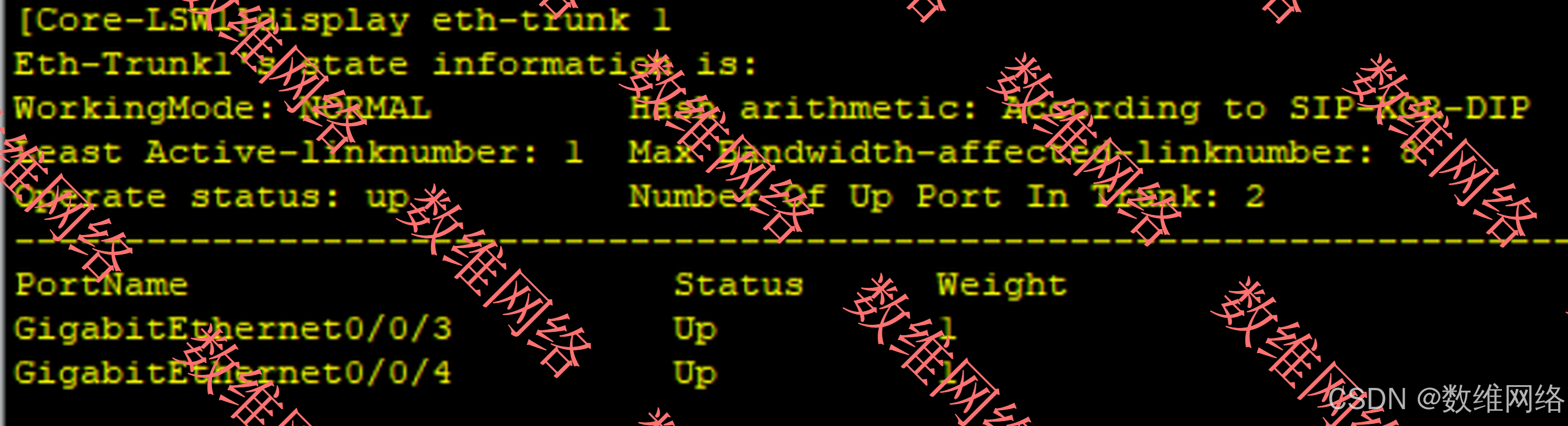

在核心交换机1上查看链路捆绑:

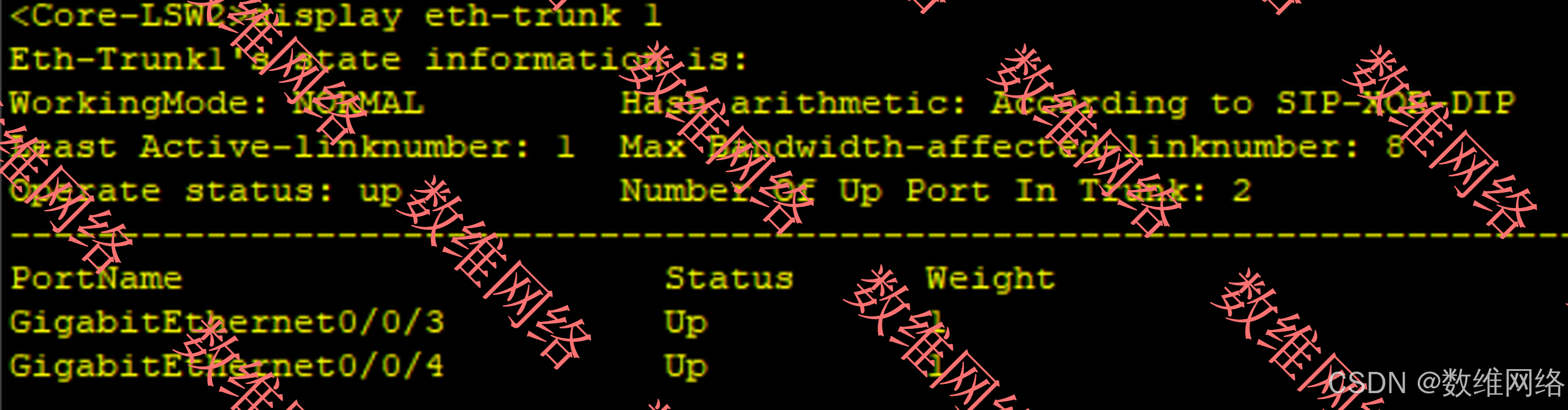

在核心交换机2上查看链路捆绑:

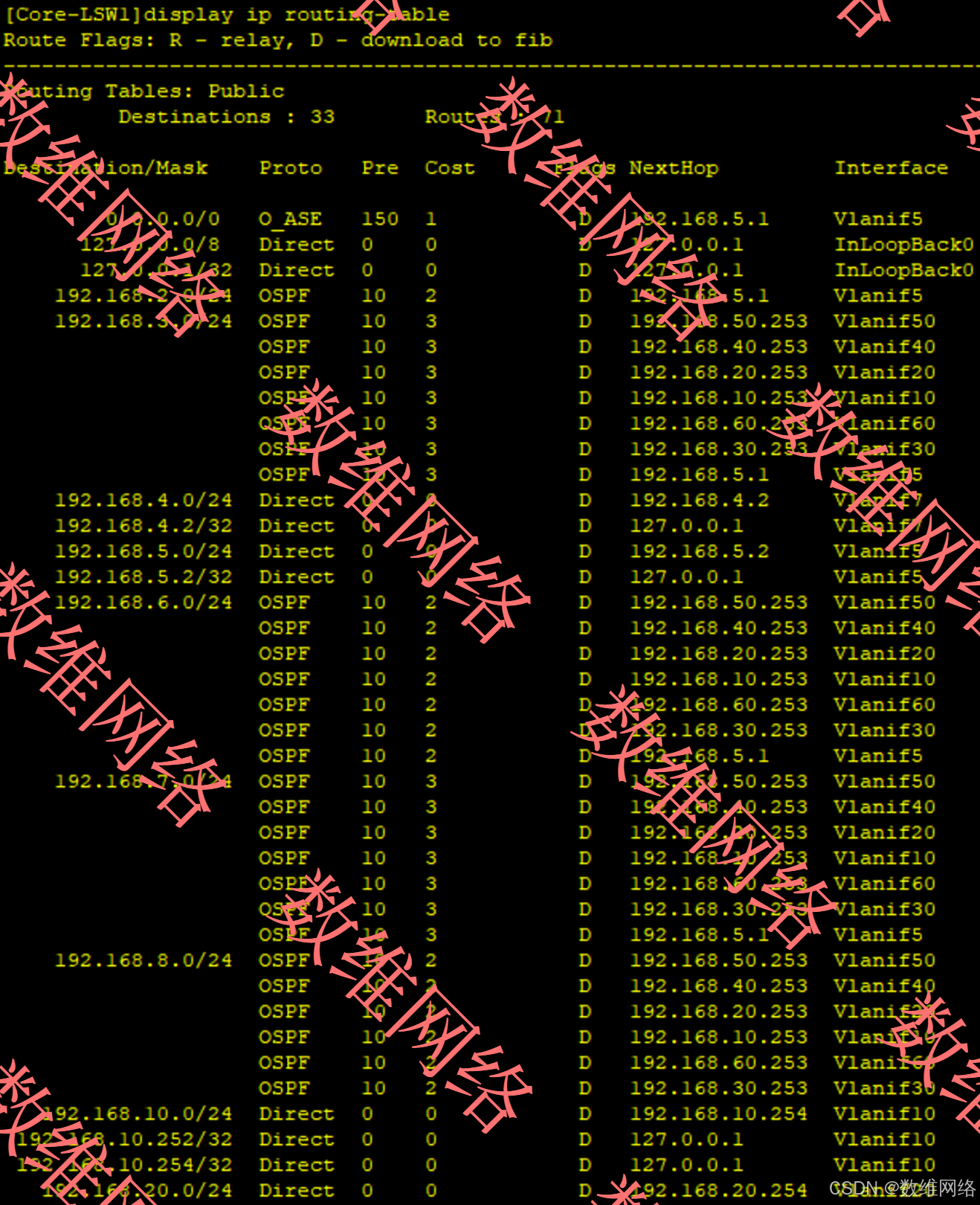

在核心交换机1上查看路由表:

在核心交换机2上查看路由表:

2844

2844

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?