七层网络模型各层安全保障

注:主要考察方式是区分安全保障属于那一层,能区分开就会好。

| 应用层 | SSL | PGP | Https(http协议不加密https是http的加密版) |

| 表示层 | |||

| 会话层 | |||

| 传输层 | TLS | SET(面向电子商务) | |

| 网络层 | 防火墙(有单纯软件性质、软硬件结合性质) | IPSec(针对IP包进行加密后传输,有两种加密形式:直接对整个包进行加密,附加包头发出;把包拆开对包内数据加密后封好) | |

| 数据链路层 | 链路加密 | PPTP(隧道,隧道内会对数据进行加密,通过隧道传输非常安全) | L2TP(隧道,隧道内会对数据进行加密,通过隧道传输非常安全) |

| 物理层 | 隔离(单独设置线路不共用) | 屏蔽(在地域外围设置屏蔽设备隔绝内外信息交流) |

网络威胁与攻击

注:能根据描述判断威名称或者根据名称知道其工作方式。

| 威胁名称 | 描述 |

| 重放攻击(ARP) | 所截获的某次合法的通信数据拷贝出于非法目的被重新发送;因为有欺骗计算机的嫌疑故又称(欺骗ARP) |

| 拒绝服务(DOS) | 对信息或其他资源的合法访问被无条件地阻止(破坏系统可用性合法用户无法正常使用) |

| 窃听 | 非法或合法(权限之外的合法方式)的手段进行窃听 |

| 业务流分析 | 长期监听或窃听,并对所得的信息进行统计分析从而得到有价值的信息 |

| 信息泄露 | 信息被泄露或透露给某个非授权的实体 |

| 破坏信息的完整性 | 数据被非授权地进行增删改或破坏而受到损失 |

| 非授权访问 | 某一资源被某个非授权的人或以非授权的方式使用(绕开授权使用资源) |

| 假冒 | 通过欺骗系统或用户,冒充合法用户,或者授权小的用户冒充授权大的用户 |

| 旁路控制 | 利用系统本身漏洞获取权限 |

| 授权侵犯 | 因某一目的被授权的人将得到的权限用作其用途又称内部攻击 |

| 特洛伊木马 | 软件中含有觉察不出的无害程序段,当该程序被执行时会窃取信息,又称间谍程序 |

| 陷阱门 | 在某个系统或部件设置机关,使得当提供给特定输入数据时允许违反安全策略 |

| 抵赖 | 否认自己发布过的信息、伪造对方来信是一种来自用户的攻击 |

防火墙

特点:

防外不防内,如果从外部发起攻击,防火墙会将其过滤掉,如果在内部文件里存在病毒木马等,那么他根本不会经过防火墙。

例

A地区发生猪流感B地区进行防范;

B地区设置检疫站对载生猪的车辆进行查验,判断车辆出发地是不是A地区,只要是A地区来的通通不要。此为网络级检验手段。

网络级

只检查头部信息,对指定来源进行屏蔽,将该来源的IP包拒收,如果头部信息不是指定来源的不会被拒收。

优点

因为网络级检查方式较为简单(工作层次低),所以网络级检查的速度快效率高。

缺点

例如一俩从A地区来的车将自己的来源伪装成C地区来的只是经过A地区,那么他是可以入内的,因为没有规定C地区来源的车辆不准入内。

B地区设置检疫站对载生猪的车辆进行查验,不论是不是从A地区来的一律开箱查验,有猪流感拒收,没有猪流感放行。此为应用级检验手段。

应用级

将信息拆解查看内部

优点

信息查验详细,安全率高

缺点

逐个查验方式较为繁琐(工作层次高) ,速度慢效率低。

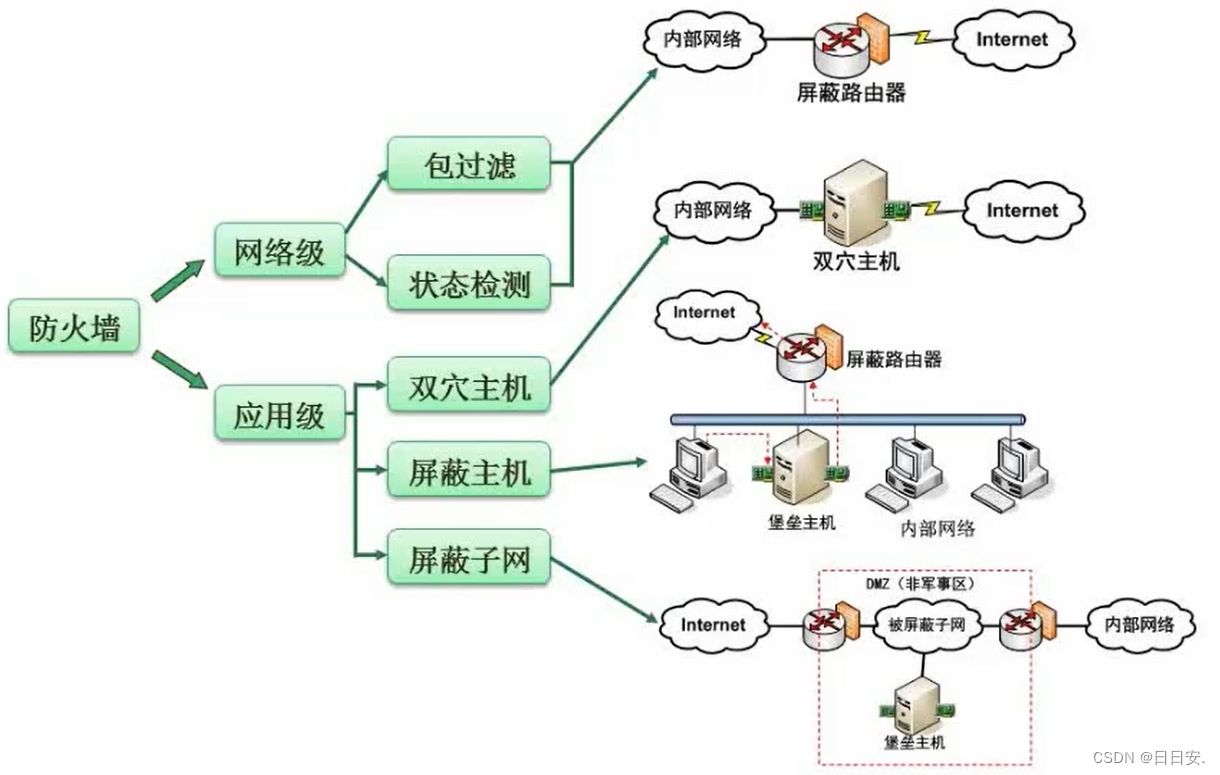

防火墙分类

屏蔽子网

此段主要掌握屏蔽子网,屏蔽子网结构比较复杂,由两道防火墙构成,靠近内部网络有一道防火墙,靠近外部网络也有一道防火墙,其中堡垒主机还可以算作第三道防火墙,涵盖也较为全面。

屏蔽子网在外网和内网之间做了隔离区,又称屏蔽子网区或DMZ(非军事区),此区域不属于内部网络也不属于外部网络,此区域存放对外提供服务的服务器,例如web服务器或者邮件服务器,内部网络访问这些服务器需要经过一层防火墙,外部网如果攻破了一层防火墙,还有另一层防火墙做保障,因此上图的防火墙中,屏蔽子网安全性是最高的。

本文详细介绍了七层网络模型中各层的安全保障措施,包括应用层的SSL/PGP/HTTPS,传输层的TLS/SET,以及网络层到物理层的各种加密技术。同时讨论了网络威胁和攻击类型,以及防火墙的网络级和应用级检查特点,以及屏蔽子网作为提高安全性的策略。

本文详细介绍了七层网络模型中各层的安全保障措施,包括应用层的SSL/PGP/HTTPS,传输层的TLS/SET,以及网络层到物理层的各种加密技术。同时讨论了网络威胁和攻击类型,以及防火墙的网络级和应用级检查特点,以及屏蔽子网作为提高安全性的策略。

1060

1060

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?