软件安全实验(一)

实验名称:软件安全-PEVIEW-弹窗操作

实验软件:WinHex , OllyDBG , LordPE , PEview

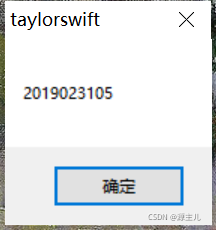

实验效果:双击PEview后产生弹窗

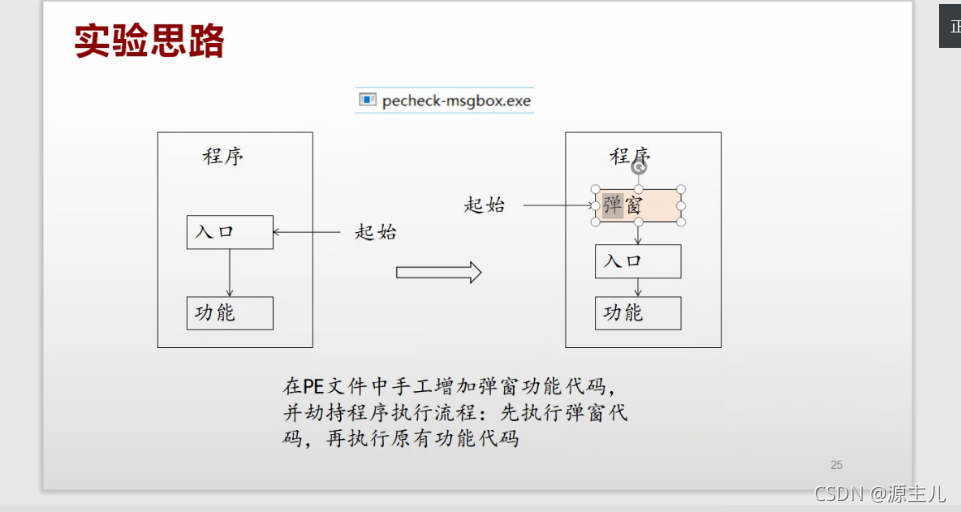

实验思路:

实验步骤:

1.打开LordPE

![]()

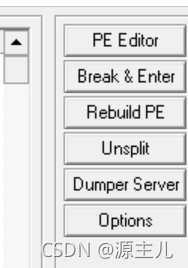

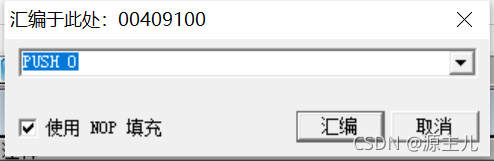

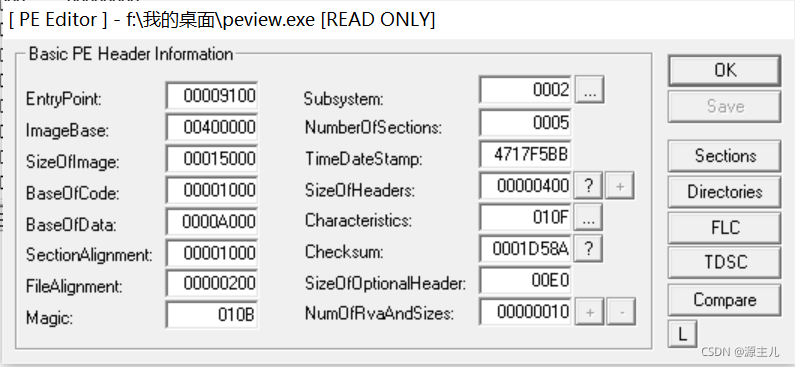

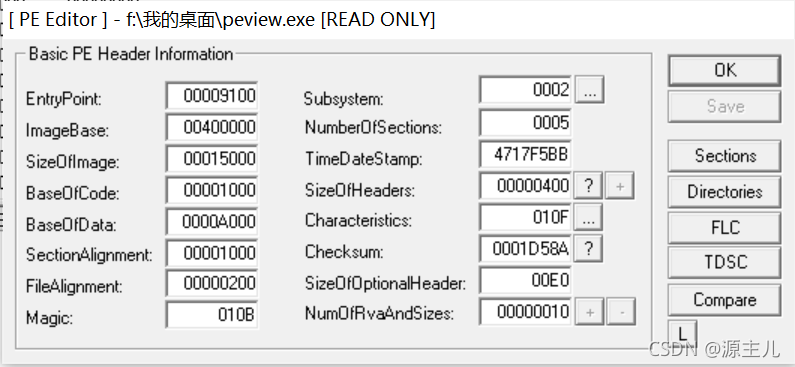

2.点击PE Editor

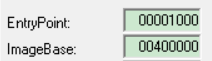

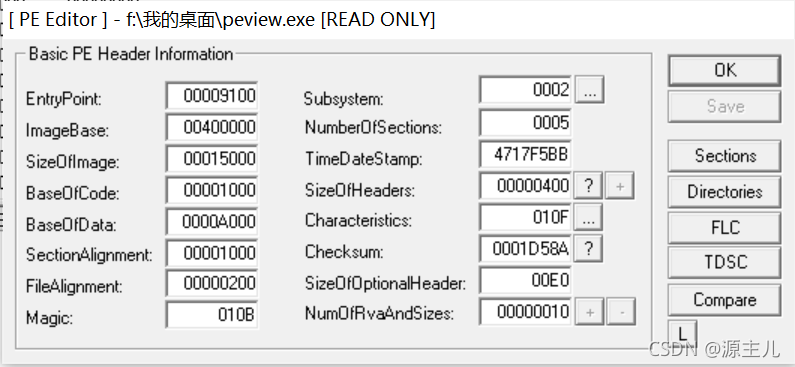

3.选择PEview打开,观察EntryPoint(入口点)和ImageBase(基地址)

得出原始入口点为401000

得出原始入口点为401000

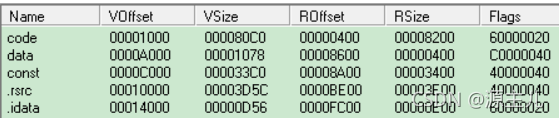

4.点击sections

5.记录数据

code代码的房间:1000~80C0

data数据房间:A000

空白位置:90C0-A000

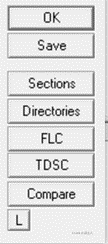

6.转换数据

点击FLC

选择RVA进行输入:

得到空白位置起始地址为000084C0

7.打开winhex

选择十六进制(若发现不是,点击左侧数据即可)

找到000084C0

在空白区域范围内选择任意位置输入tilt和text,进行保存

8.选择代码位置,此处我选择的是00008500

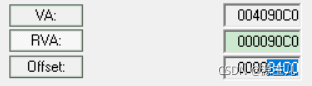

9. 打开LordPE进行数据转换

点击FLC,选择offset(文件位置),输入tilt、text和代码位置进行转换,记录VA(内存位置)处数据,关闭LordPE

10.打开OllyDBG,

![]()

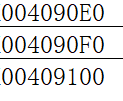

点击文件à打开à选择PEviewàCtrl+G输入代码内存位置à右击汇编

代码:

输入后:

查看注释中的tilt和text是否和自己输入的一致

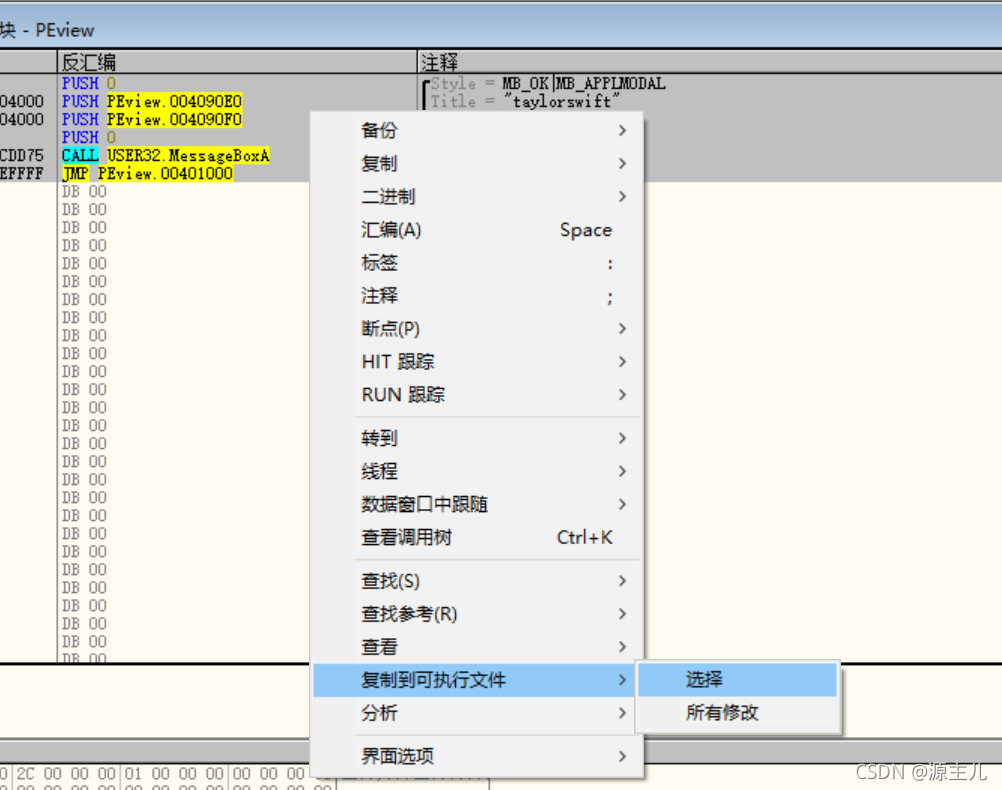

11.鼠标移至第一行代码按住左键不松,一直拉到代码最后一行,右击,选择“复制到可执行文件”à点击选择à选中PEview

12.关闭OllyDBG,打开LordPE,选择PEview打开à修改EntryPoint(原始为00001000)

选择自己代码开始的文件位置的后四位(如:我的代码文件位置是00049100,即入口点后四位改为9100)à点击save进行保存à点击OKà关闭软件

13.双击PEview,出现弹窗

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?