从互联网诞生之初起,无时无刻不存在网络攻击,其中XSS攻击和SQL注入攻击是网站应用攻击的最主要的两种手段,全球大约70%的网站应用攻击都来自XSS攻击和SQL注入攻击。此外,常用的网站应用攻击还包括CSRF、Session劫持等。 常见相应的防御策略,如输入消毒、表单Token、HttpOnly Cookie、参数绑定等。此外,还应注意网站安全漏洞扫描和信息加密技术,以及网站安全防护中预防和及时更新防护措施的重要性。

常见Web安全问题有:

一、SQL注入问题

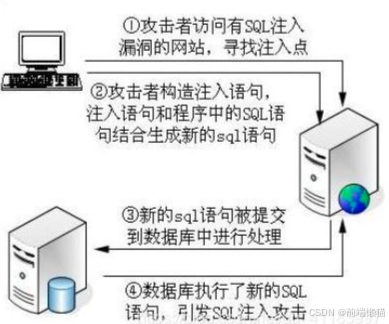

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息,是攻击者在HTTP请求中注入恶意SQL命令,服务器用请求参数构造数据库SQL命令时,恶意SQL被一起构造,并在数据库中执行(如下图)。

SQL注入攻击,需要攻击者对数据库表有所了解才行,攻击者获取数据库表架构信息的手段有以下几种:

(1) 开源。如果网站采用开源软件搭建,网站的数据库就是公开的,攻击者可以直接获得。

(2) 错误回显。如果网站开启错误回显,服务器内部的500错误会显示在浏览器上,攻击者可以大概的猜测到数据库表结构。

(3) 盲注。也就是猜测数据库表结构,这种攻击难度较大。

一般用户登录用的SQL语句为:

SELECT * FROM user WHERE username='admin' AND password='passwd',

此处admin和passwd分别为用户输入的用户名和密码,如果程序员没有对用户输入的用户名和密码做处理,就可以构造万能密码成功绕过登录验证,如:

#输入密码:'or '1'=='1

SELECT * FROM user

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

720

720

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?