docker基础

1.容器(Container)

- 容器是一种基础工具;泛指任何可以用于容纳其他物品的工具,可以部分或完全封闭,被用于容纳、储存、运输物品;物体可以被放置在容器中,而容器则可以保护内容物;

- 容器的类型:瓶 ,罐,箱 ,篮,桶 ,袋 ,瓮, 碗,柜 ,鞘

2.传统虚拟化与容器的区别

虚拟化分为以下两类:

- 主机级虚拟化

- 全虚拟化

- 半虚拟化

- 容器级虚拟化

容器分离开的资源:

- UTS(主机名与域名)

- Mount(文件系统挂载树)

- IPC

- PID进程树

- User

- Network(tcp/ip协议栈)

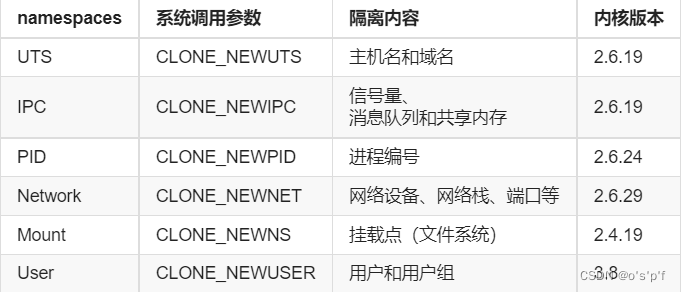

Linux Namespaces

命名空间(Namespaces)是Linux内核针对实现容器虚拟化而引入的一个强大特性。

每个容器都可以拥有自己独立的命名空间,运行其中的应用都像是在独立的操作系统中运行一样。命名空间保证了容器间彼此互不影响。

2.CGroups

控制组(CGroups)是Linux内核的一个特性,用来对共享资源进行隔离、限制、审计等。只有能控制分配到容器的资源,Docker才能避免多个容器同时运行时的系统资源竞争。

CGroups能够限制的资源有:

- blkio:块设备IO

cpu:CPU

cpuacct:CPU资源使用报告

cpuset:多处理器平台上的CPU集合

devices:设备访问

freezer:挂起或恢复任务

memory:内存用量及报告

perf_event:对cgroup中的任务进行统一性能测试

net_cls:cgroup中的任务创建的数据报文的类别标识符

具体来看,控制组提供如下功能:

- 资源限制(Resource Limitting)组可以设置为不超过设定的内存限制。比如:内存子系统可以为进行组设定一个内存使用上限,一旦进程组使用的内存达到限额再申请内存,就会发出Out of Memory警告

- 优先级(Prioritization)通过优先级让一些组优先得到更多的CPU等资源

- 资源审计(Accounting)用来统计系统实际上把多少资源用到合适的目的上,可以使用cpuacct子系统记录某个进程组使用的CPU时间

- 隔离(Isolation)为组隔离命名空间,这样一个组不会看到另一个组的进程、网络连接和文件系统

- 控制(Control)挂起、恢复和重启等操作

3. LXC

LXC是最早一批真正把完整的容器技术用一组简易使用的工具和模板来极大的简化了容器技术使用的一个方案。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?