随着经济与网络的发展,异地办公在现在这个年代几乎是刚需了,本文主要讲解防火墙ipsec vpn连接的配置,以及配置完成后,两地内网不能互访的排查案例。

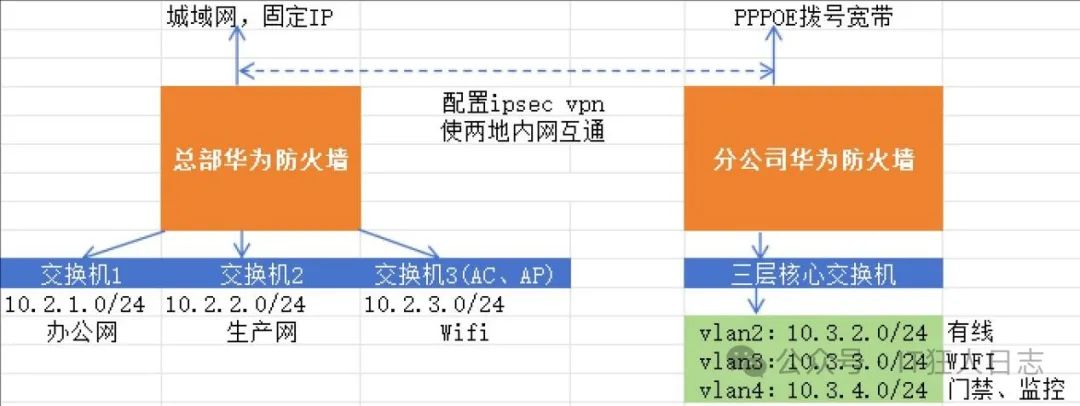

先看拓扑图吧,总部和分公司两地都采用华为防火墙作为网关设备。

配置要求:1、两端通过各自的互联网链路上网;

2、在两端的防火墙上配置ipsec vpn,使两地内网得以互访;

配置上网的步骤:

1、配置内外网各接口IP

外网接口的安全区域为untrust,根据运营商给的IP和掩码填写即可。

内网接口的安全区域为trust,根据自己的规划填写,3个接口分别连接3个交换机,配置不同网段,因为没有三层交换机,只能在防火墙上实现分网段 了。

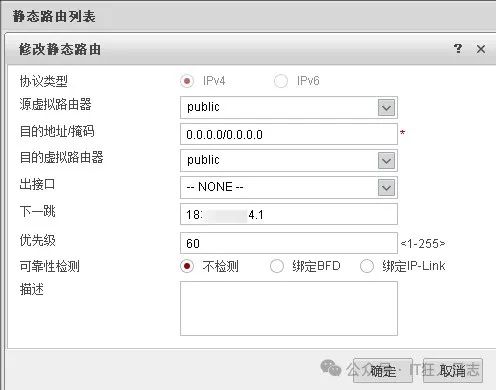

2、配置静态路由

3、配置源NAT策略

4、配置安全策略

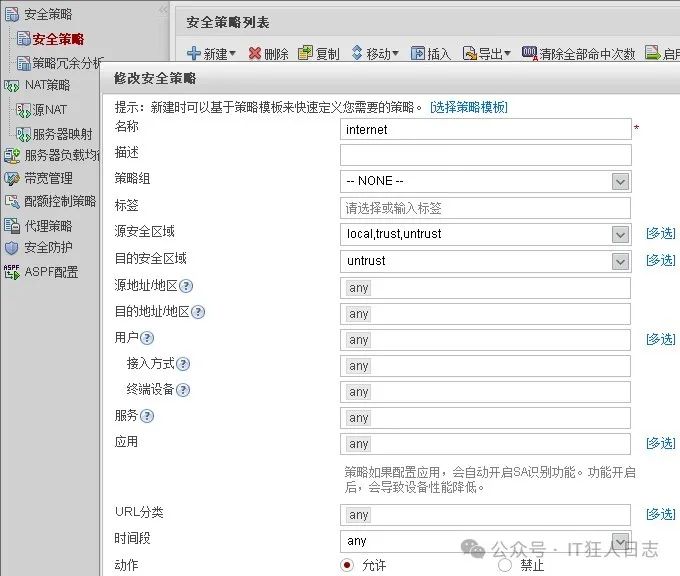

注意,只是上网的话,源安全区域trust,目的安全区域untrust就行了。此处我源安全区域还填写了local和unturst后面再作解释;

经过以上步骤,总部的电脑就能上网了(DHCP服务配置略)。

分公司的配置也差不多,只是由于拨号宽带,所以略有不同:

1、连接类型:PPPOE,然后输入宽带 账号和密码即可;

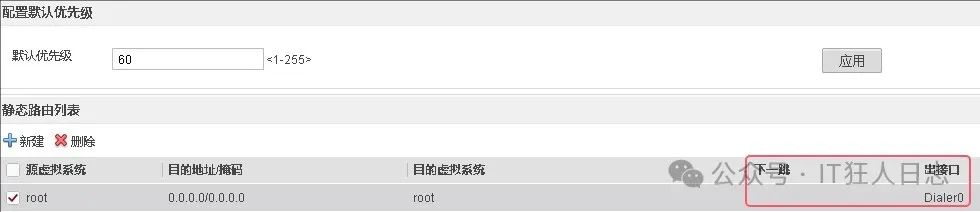

2、由于下一跳地址不确定,所以默认路由只能填写出接口:Dialer0

源NAT策略、安全策略,配置是一样的,就不贴出来了。

值得注意的是,由于分公司有三层交换机(静态路由的的下一跳地址是防火墙内网IP),因此,防火墙一定要写回程路由(目的地址是3个VLAN,下一跳填写核心交换机的三层口IP),否则电脑是不能上网的:

经过以上步骤,两边的电脑都能上网了,接下来开始配置ipsec vpn。

配置ipsec vpn的步骤:

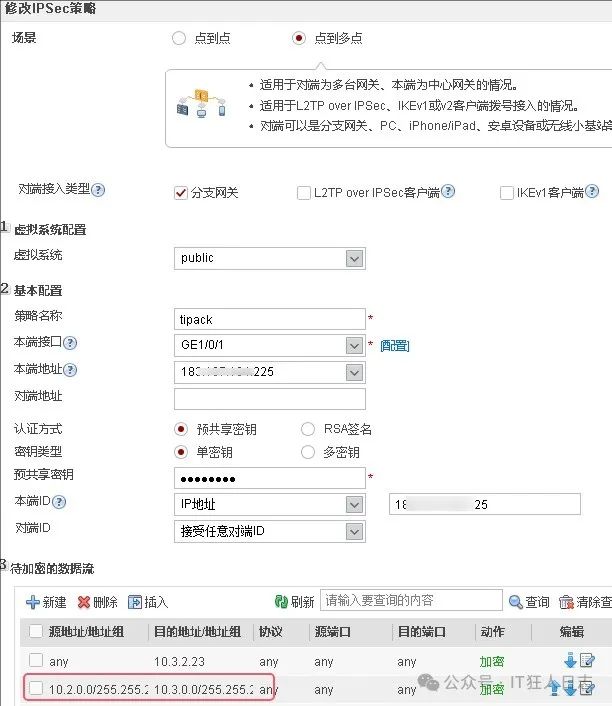

1、配置ipsec策略,场景:点到多点,因为可能多个分公司;对端接入类型:分支网关,如果有笔记本电脑在出差时需要远程拨入,那就要勾选“L2TP OVER IPSEC”,此处先不展开讲述了;

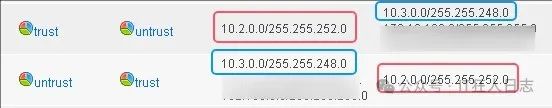

待加密的数据流,是个很关键的点,这里配置不正确的话,两端内网是不能互访的,第一条请忽略,这是特殊配置,后面有机会再讲。第二条,源是本地网段,目的地址是对端内网网段,前面讲过,两端各有3个网段, 这里是利用掩码长度,精简为一条了;

2、配置两端内网互访的安全策略,同上,也是利用掩码长度,精简了,否则每框内要写三个/24网段,3*4,就是写12段地址,所以子网掩码是个好东西;

3、修改安全策略

允许local访问internet,local就是指防火墙本身,如果没有这条安全策略,那ipsec vpn无法连接;

406

406

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?