CSRF漏洞复现

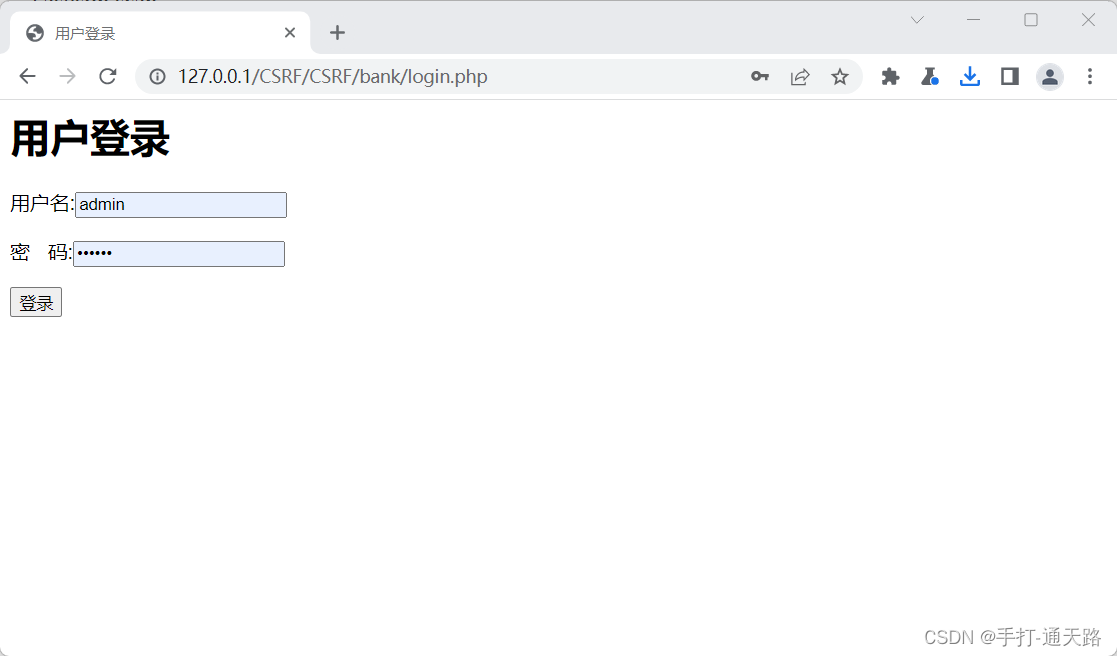

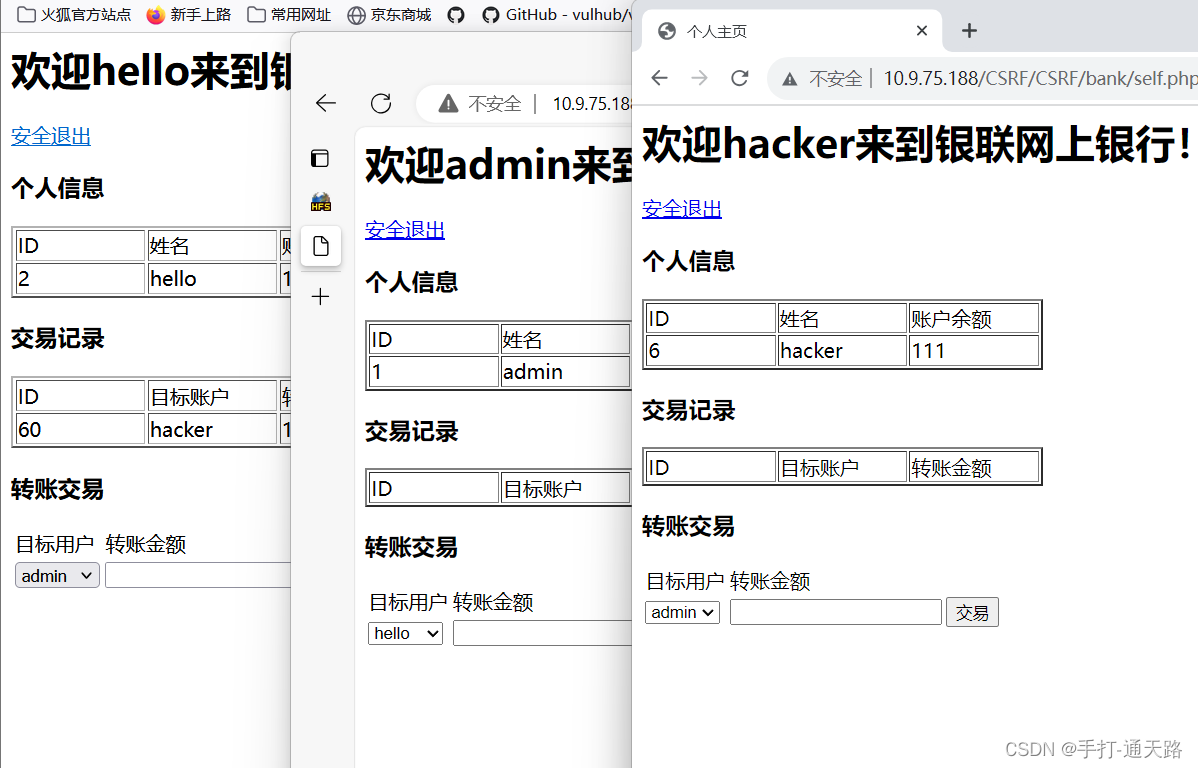

1.用户登录

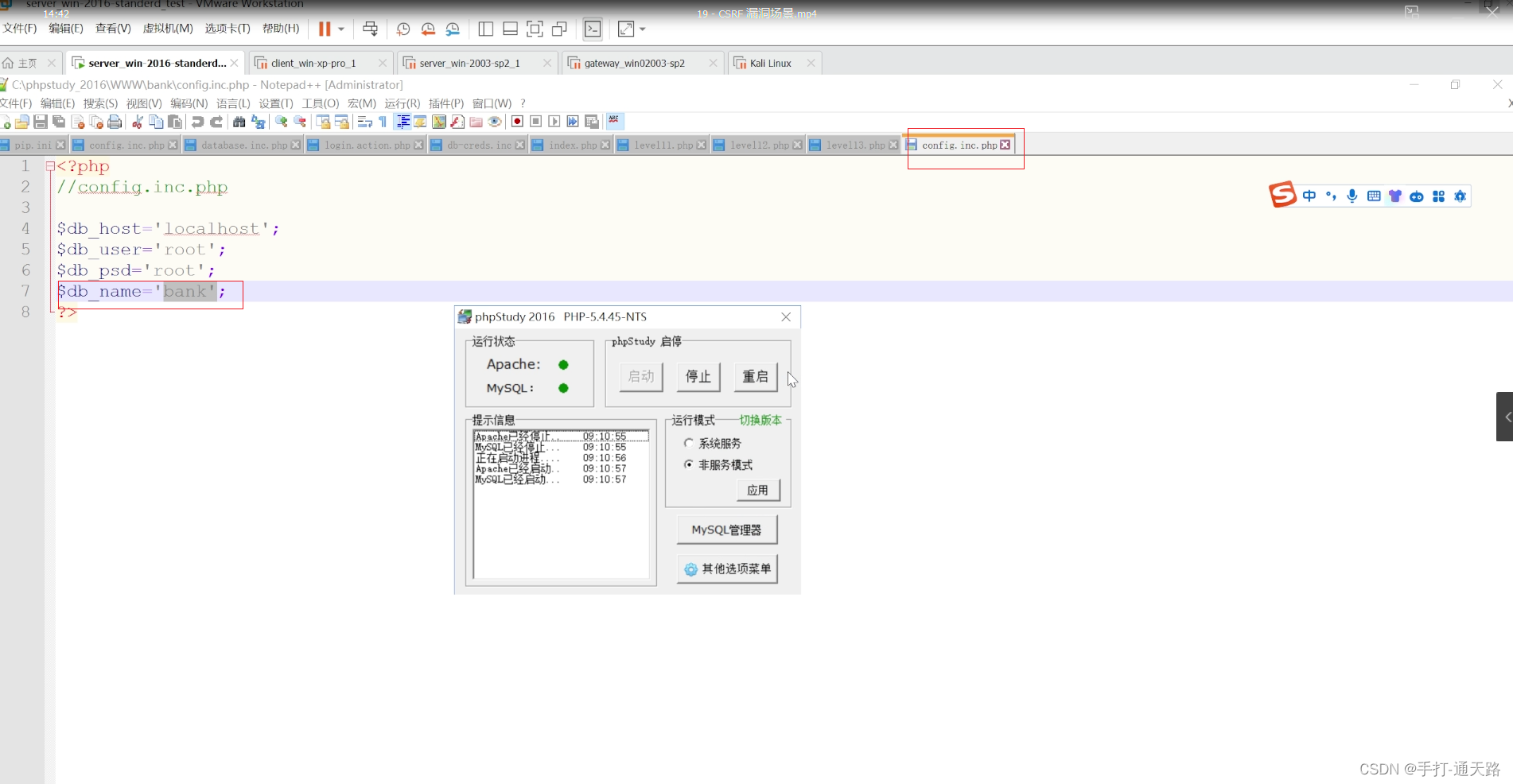

2.创建环境,需要对bank新建一个数据库。

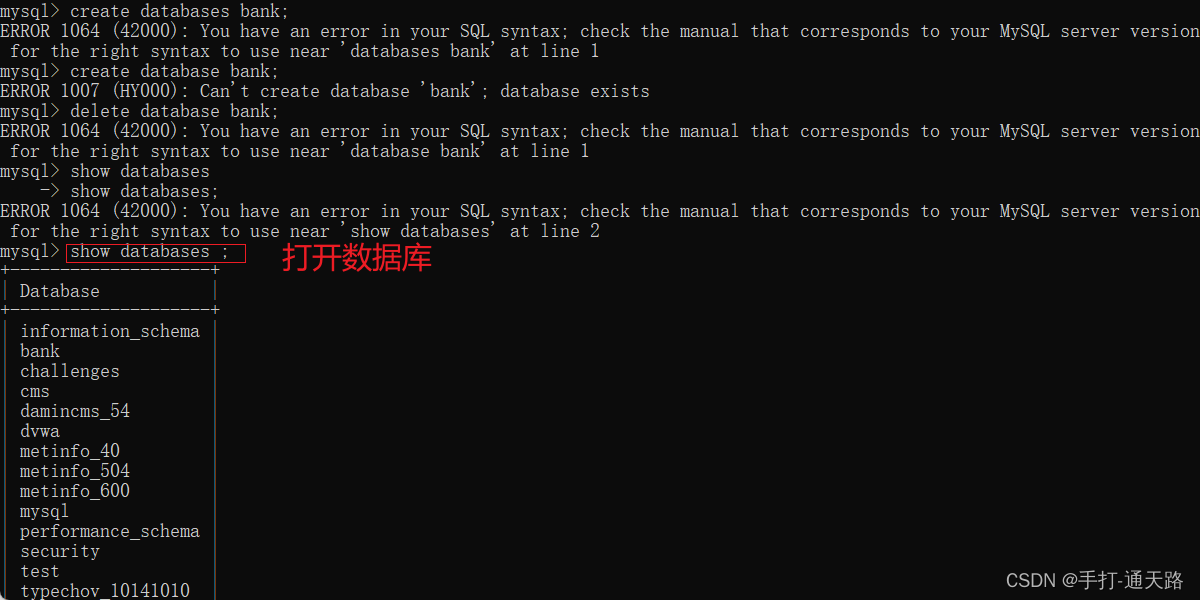

3.打开数据库,并新建一个数据库

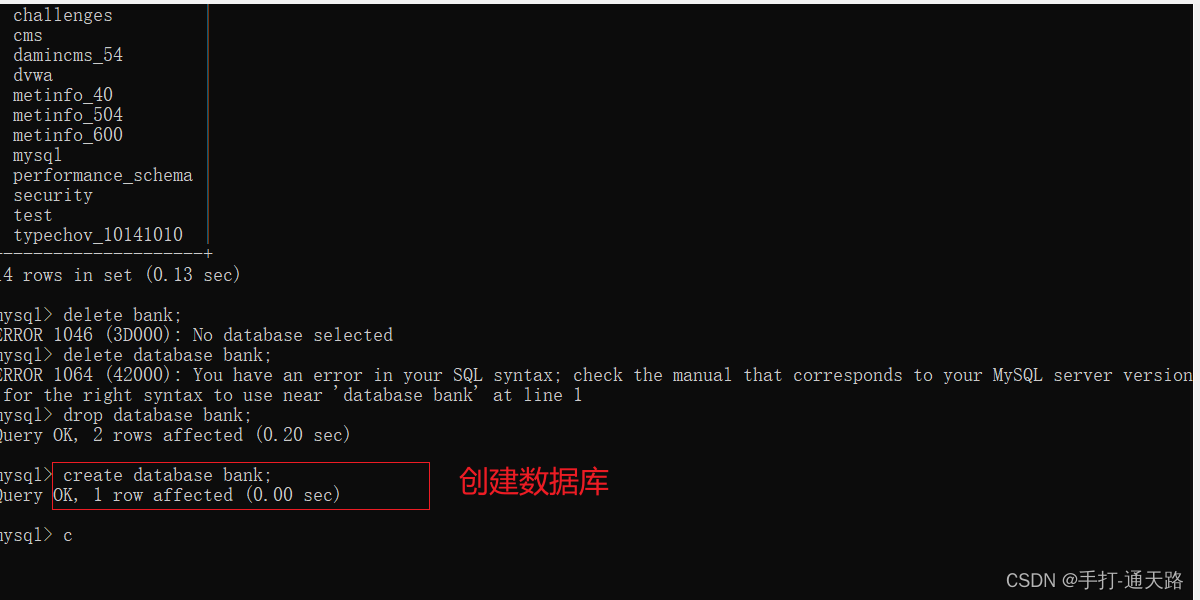

4.创建数据库

create database bank;

//删除数据库 drop database bank;

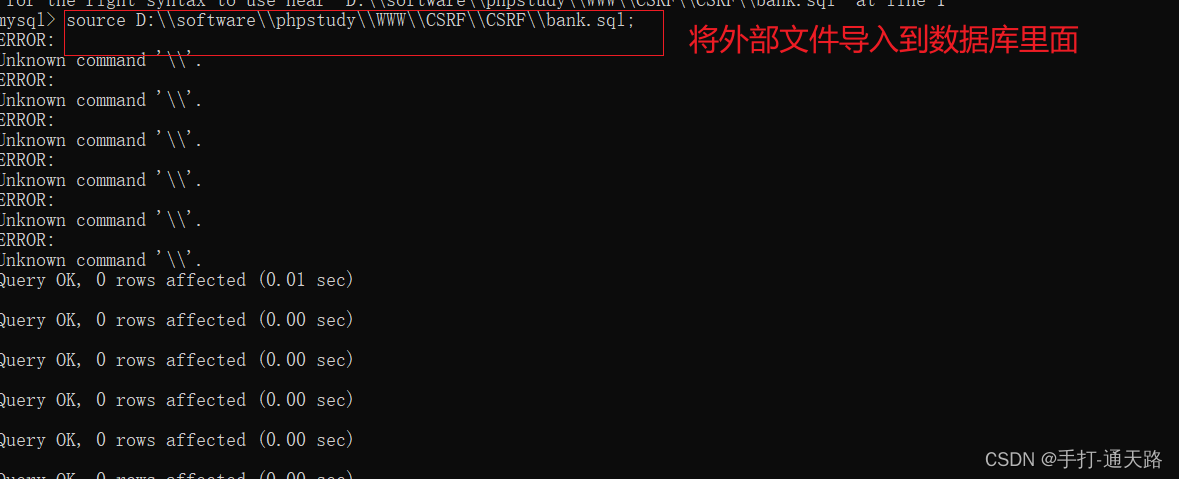

5.进入新创建的数据库,和导入外部文件

use bank;

source D:\\software\\phpstudy\\WWW\\CSRF\\CSRF\\bank.sql;

由于此处是右斜线,需要对其增加右斜线,才能保证正常运行。

到此处数据库创建完毕

到此处数据库创建完毕

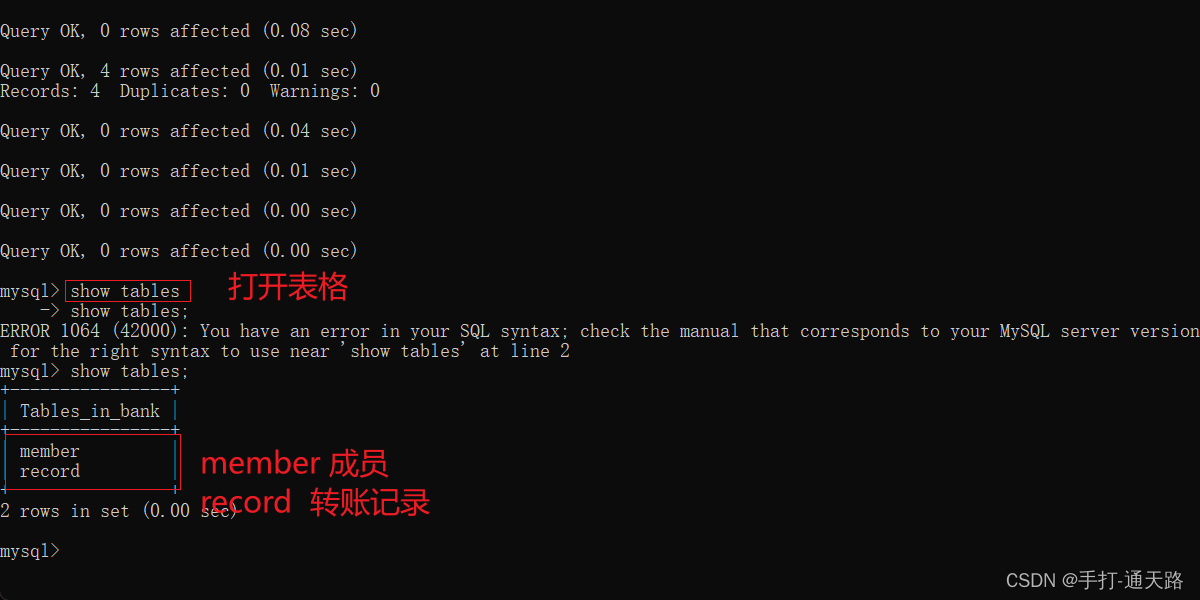

打开数据库下的列表。

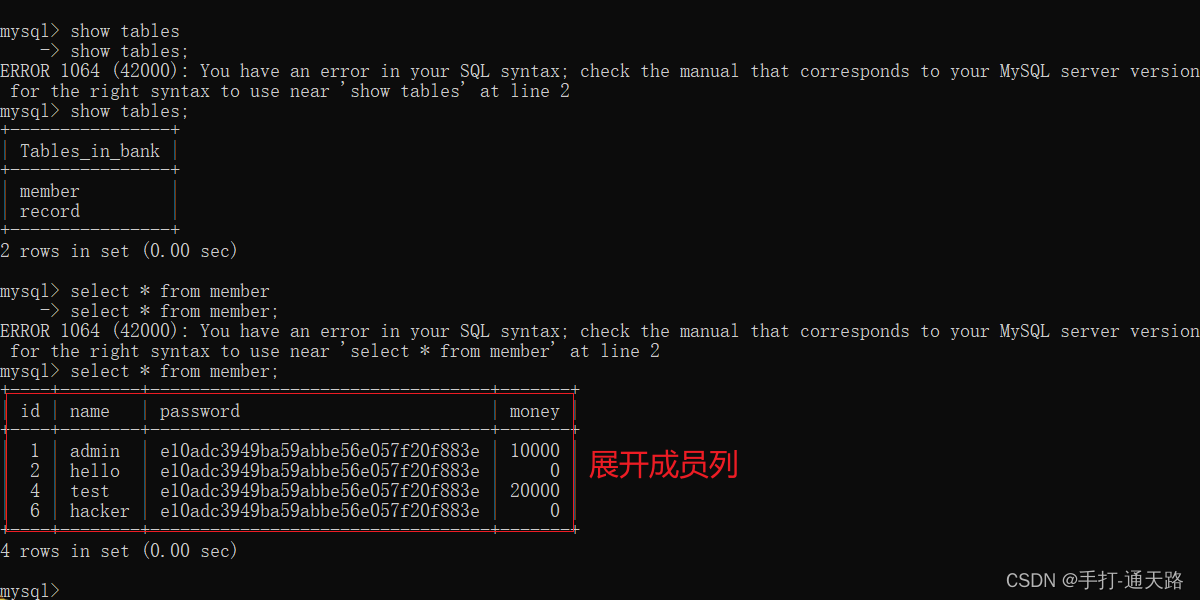

展开成员列表

select * from member;

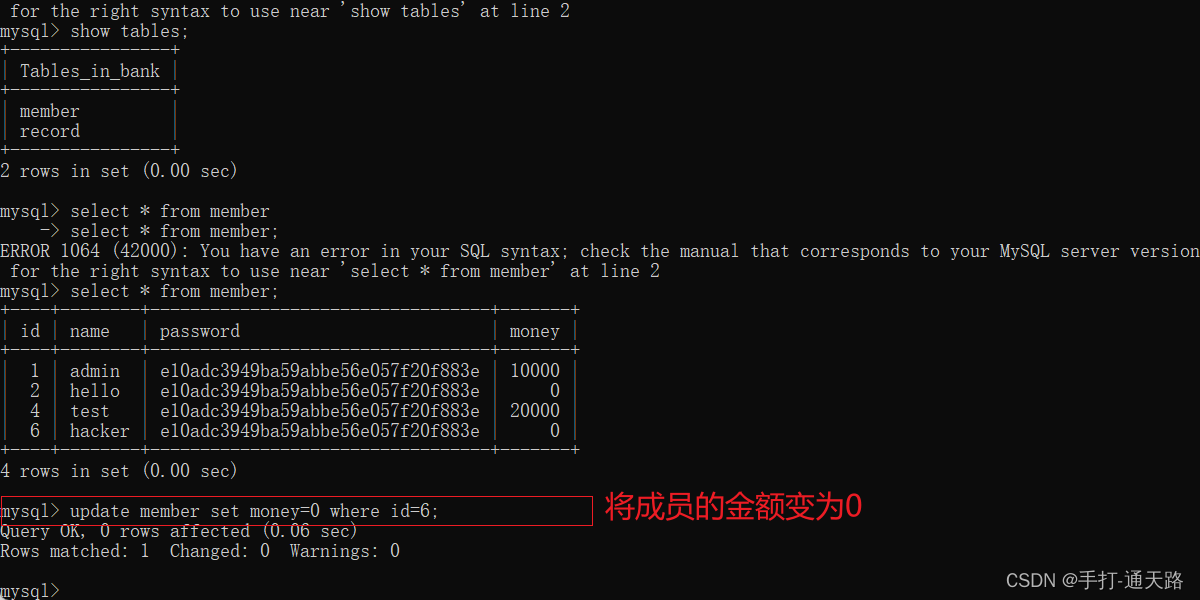

设置成员hacker银行金额为0

update member set money=0 where id=6;

2.建立两个受害者和一个攻击者。

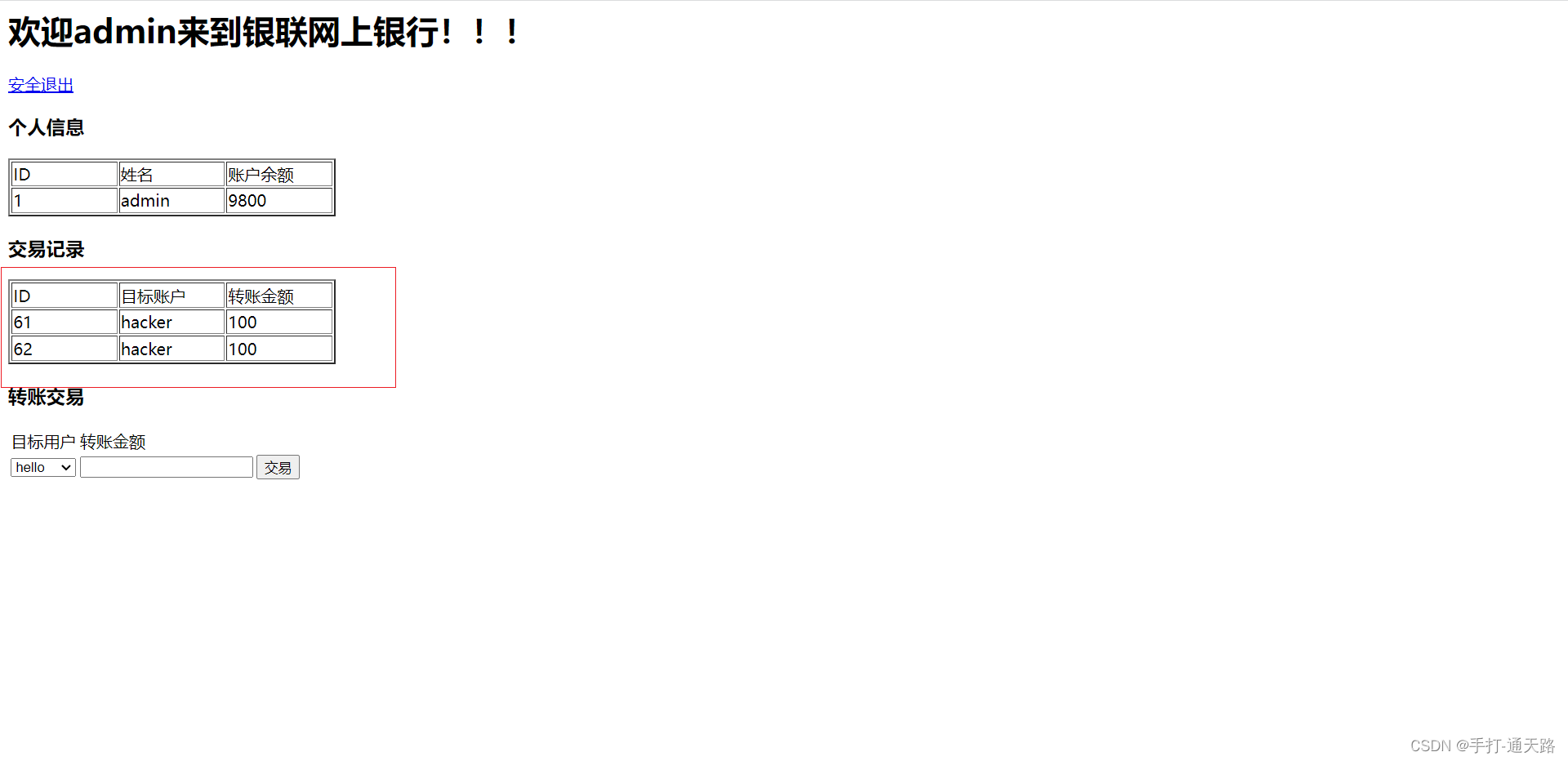

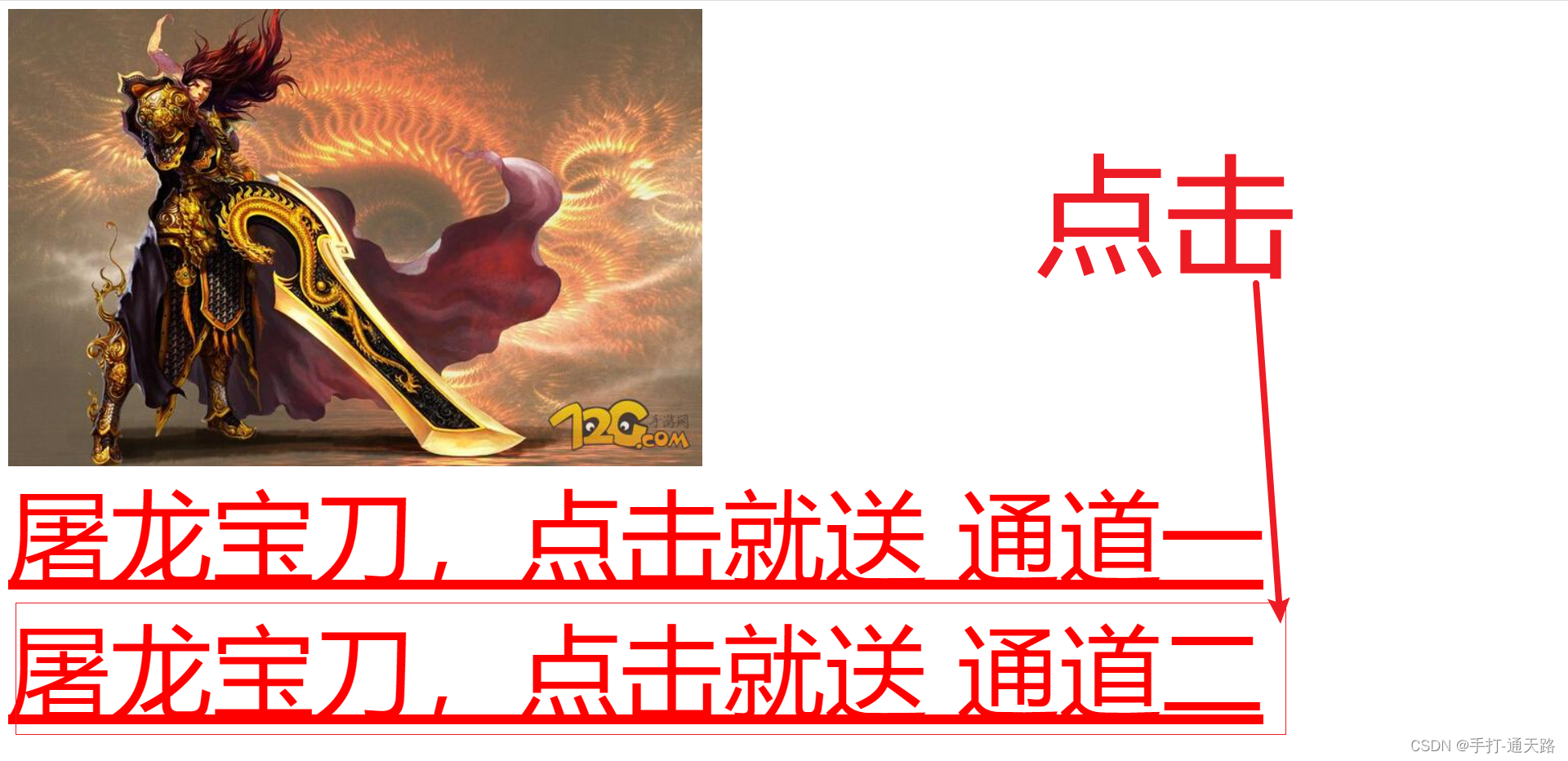

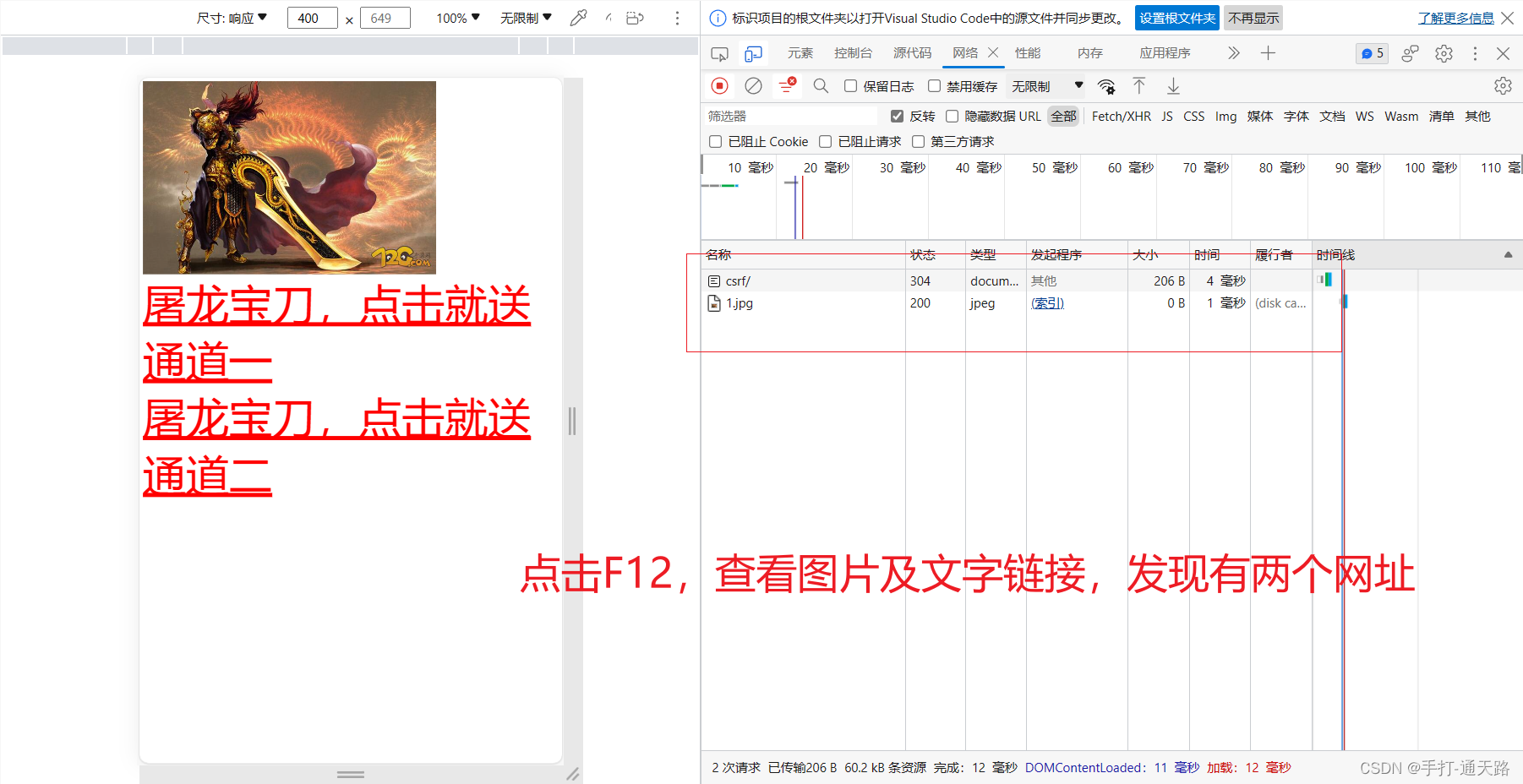

2.点击刚才这里的CSRF链接,每点击一下就给hacker转账。

3.

4.总结原理

1291

1291

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?