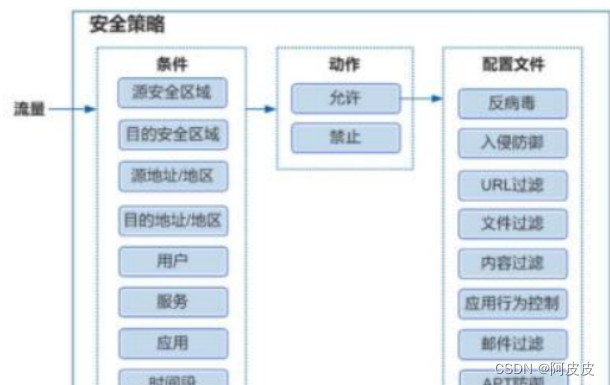

安全策略

传统的包过滤防火墙 — 其本质为 ** ACL** ** 列表,根据** ** 数据报中的特征** **

进行过滤,之后对比规制,**

执行动作。

五元组 — 源 ** IP** ** ,** 目标 ** IP **

,源端口, ****目标端口,协议

安全策略 — 相较于 ** ACL** ** 的改进之处在于,首先,可以在更细的颗粒度下匹配流量,另一方面**

是可以完成 ** 内容安全** ** 的检测。**

安全策略 — ****1,访问控制(允许和拒绝)

2, 内容检测 — 如果允许通过,则可以进行内容检测

需求: **DMZ ** 区存在两台服务器,现在要求生产区的设备仅能在办公时间(9:00 -

****18:00)

访问,办公区的设备全天都可以访问。

以上部分均为流量匹配条件

每一项之间的关系为“与”关系,如果不进行选择,则默认为 ** any** ** ;**

多选的里面,每一项之间的关系为“或”

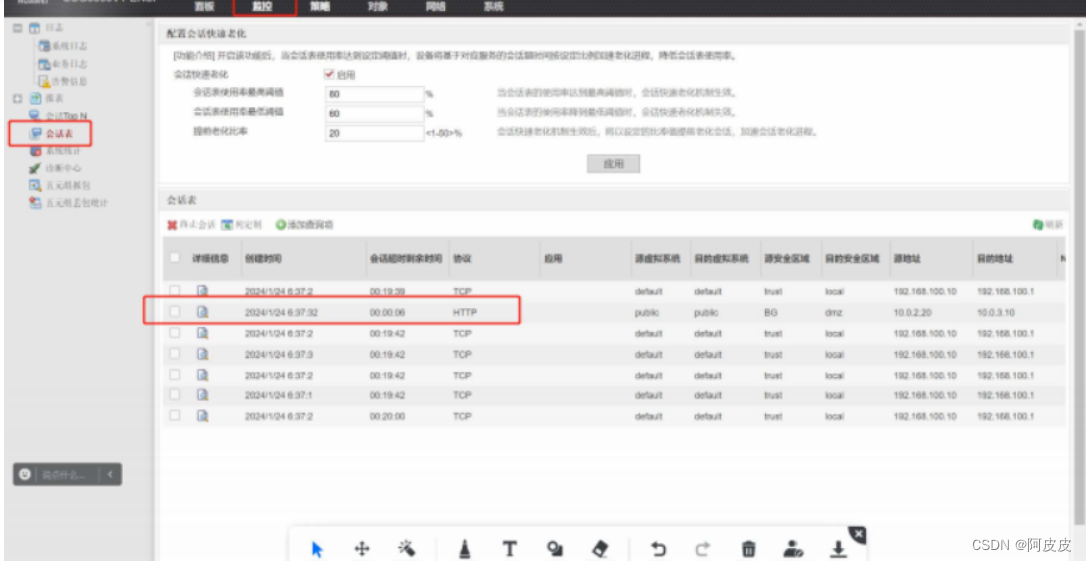

火墙的状态检测和会话表

基于流的流量检测 — 即设备仅对流量的第一个数据包进行过滤,并将结果作为这一条数据流

的“特征”记录下来(记录在本地的“会话表”) ,之后,该数据流后续的报文都将基于这个

特征来进行转发,而不再去匹配安全策略。这样做的目的是为了提高转发效率。

当web服务器给PC进行回报时,来到防火墙上, 防火墙会将报文中的信息和会话表的信

息进行性比对,如果,发现报文中的信息与会话表中的信息相匹配,并且,符合协议规

范对后续报文的定义,则认为该数据包属于PC,可以允许该数据包通过。

1,会话表; 2,状态检测

会话表 — 会话表本身也是基于5元组来区分流量,会话表在比对时,会通过计算

HASH来比较五元组。因为HASH定长,所以,可以基于硬件进行处理,提高转发效

率。

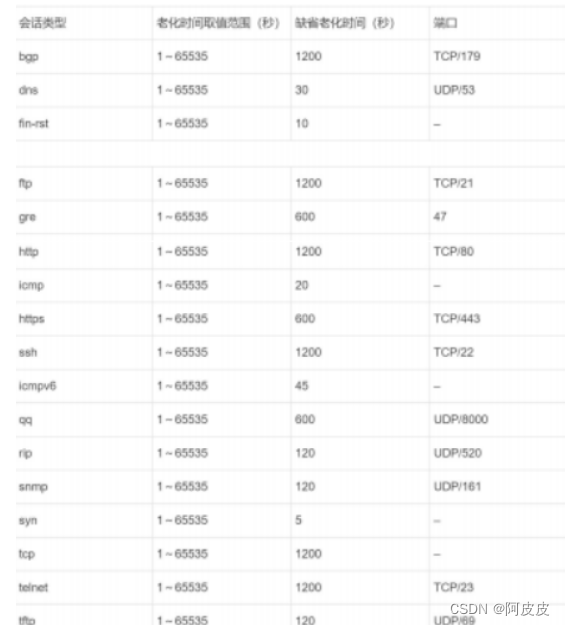

因为会话表中的记录只有在流量经过触发时才有意义,所以,如果记录长时间不被触

发,则应该删除掉。即会话表中的记录应该存在老化时间。如果会话表中的记录被删除

掉之后,相同五元组的流量再通过防火墙,则应该由其首包重新匹配安全策略,创建会

话表,如果无法创建会话表,则将丢弃该数据流的数据。

如果会话表的老化时间过长:会造成系统资源的浪费, 同时,有可能导致新的会话表项

无法正常建立

如果会话表的老化时间过短:会导致一些需要长时间首发一次的报文连接被系统强行中

断,影响业务的转发。

不同协议的会话表老化时间是不同

[ ** USG** ** 6000V1]** ** display** ****firewall

****session ****table ****— 查看会话表

[ ** USG** ** 6000V1]** ** display** ****firewall

****session ****table ****verbose ****–

查看会话表详情

状态检测技术

状态检测主要检测协议逻辑上的后续报文,以及仅允许逻辑上的第 ** 一个报文通过后创建**

会话表。可以选择开启或者关闭该功能。

ASPF

FTP ** —** ** 文件传输协议**

FTP ** 协议是一个典型的** ** C/S** ** 架构的协议**

Tftp ****— 简单文件传输协议

1, ****FTP相较于Tftp存在认证动作

2, ****FTP相较于Tftp拥有一套完整的命令集

FTP工作过程中存在两个进程,一个是控制进程,另一个是数据的传输进程,所以,需要使用 ****两个端口号20,

**21; ** 并且, **FTP ** 还存在两种不同的工作模式 —

主动模式,被动模式

主动模式

防火墙的用户认证

防火墙管理员登录认证 — 检验身份的合法性,划分身份权限

用户认证 — 上网行为管理的一部分

用户,行为,流量 — 上网行为管理三要素

用户认证的分类

上网用户认证 — 三层认证 — 所有的跨网段的通信都可以属于上网行为。正对这些行

为,我们希望将行为和产生行为的人进行绑定,所以,需要进行上网用户认证。

入网用户认证 — 二层认证 — 我们的设备在接入网络中, 比如插入交换机或者接入wifi 后,需要进行认证才能正常使用网络。

接入用户认证 — 远程接入 — VPN — 主要是校验身份的合法性的

认证方式

本地认证 — 用户信息在防火墙上,整个认证过程都在防火墙上执行

服务器认证 — 对接第三方服务器, 防火墙将用户信息传递给服务器,之后,服务器将

认证结果返回, 防火墙执行对应的动作即可

单点登录 — 和第三方服务器认证类似。

登录名 — 作为登录凭证使用,一个认证域下不能重复

显示名 — 显示名不能用来登录,只用来区分和标识不同的用户。如果使用登录名区分,则也 可以不用写显示名。显示名可以重复。

账号过期时间 — 可以设定一个时间点到期,但是,如果到期前账号已登录,到期后, 防火墙 不会强制下线该用户。

允许多人同时使用该账号登录

私有用户 — 仅允许一个人使用,第二个人使用时,将顶替到原先的登录

公有用户 — 允许多个人同时使用一个账户

IP/MAC绑定 — 用户和设备进行绑定(IP地址/MAC地址)

单向绑定 — 该用户只能在这个IP或者这个MAC或者这个IP/MAC下登录,但是,其他 用户可以在该设备下登录

双向绑定 — 该用户只能在绑定设备下登录,并且该绑定设备也仅允许该用户登录。

安全组和用户组的区别 — 都可以被策略调用,但是,用户组在调用策略后,所有用户组成员

以及子用户组都会生效,而安全组仅组成员生效,子安全组不生效。

认证策略

Portal — 这是一种常见的认证方式。我们一般见到的网页认证就是portal认证。我们做上网

认证,仅需要流量触发对应的服务时,弹出窗口,输入用户名和密码进行认证。

免认证 — 需要在IP/MAC双向绑定的情况下使用,则对应用户在对应设备上登录时,就可以 选择免认证,不做认证。

匿名认证 — 和免认证的思路相似,认证动作越透明越好,选择匿名认证,则登录者不需要输

入用户名和密码,直接使用IP地址作为其身份进行登录。

如果这里的上网方式选择 ** protal** ** 认证,则认证策略里面也要选择** ** p** **

ortal** ** 认证。**

如果这里的上网方式选择免认证或者单点登录,则认证策略中对应动作为免认证

****如果认证策略中选择的是匿名认证,则不触发这里的认证动作。

不同的认证域之间是或的关系

防火墙的NAT

静态NAT — 一对一

动态NAT — 多对多

NAPT — 一对多的NAPT — easy ip

— 多对多的NAPT

服务器映射

源NAT — 基于源IP地址进行转换。我们之前接触过的静态NAT,动态NAT, NAPT都属于源

NAT,都是针对源IP地址进行转换的。源NAT主要目的是为了保证内网用户可以访问公网

目标NAT — 基于目标IP地址进行转换。我们之前接触过的服务器映射就属于目标NAT。是为 了保证公网用户可以访问内部的服务器

双向NAT— 同时转换源IP和目标IP地址

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

如果你对网络安全入门感兴趣,那么你需要的话可以

点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?