网络相关

IP

子网掩码

网关

DNS

端口号

子网掩码

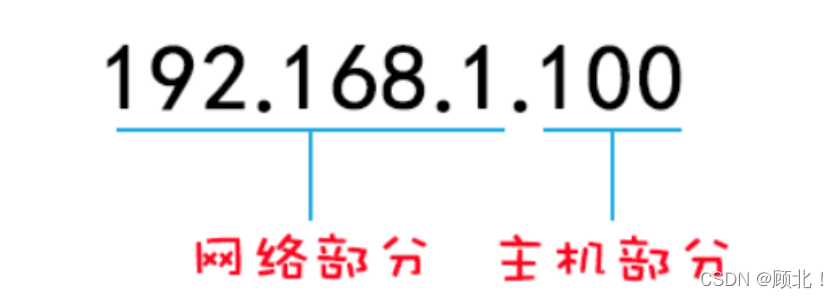

互联网是由许多小型网络构成的,每个网络上都有许多主机,这样便构成了一个有层次的结构。

IP

地址在设计时就考虑到地址分配的层次特点,将每个

IP

地址都分割成网络号和主机号两部分,以便于

IP

地址的寻址操作。

子网掩码是 “255.255.255.0” 的网络:最后面一个数字可以在 0~255 范围内任意变化,因此可以提供 256 个 IP 地址。但是实际可用的 IP 地址数量是 256-2 ,即 254 个,因为主机号不能全是 “0” 或全是 “1” 。子网掩码是 “255.255.0.0” 的网络:后面两个数字可以在 0~255 范围内任意变化,可以提供 255² 个 IP 地址。但是实际可用的 IP 地址数量是 255²-2 ,即 65023 个。IP 地址的子网掩码设置不是任意的。如果将子网掩码设置过大,也就是说子网范围扩大,那么,根据子网寻径规则,很可能发往和本地主机不在同一子网内的目标主机的数据,会因为错误的判断而认为目标主机是在同一子网内,那么,数据包将在本子网内循环,直到超时并抛弃,使数据不能正确到达目标主机,导致网络传输错误;如果将子网掩码设置得过小,那么就会将本来属于同一子网内的机器之间的通信当做是跨子网传输,数据包都交给缺省网关处理,这样势必增加缺省网关的负担,造成网络效率下降。因此,子网掩码应该根据网络的规模进行设置。如果一个网络的规模不超过 254 台电脑,采用“255.255.255.0” 作为子网掩码就可以了,现在大多数局域网都不会超过这个数字,因此“255.255.255.0” 是最常用的 IP 地址子网掩码;假如在一所大学具有 1500 多台电脑,这种规模的局域网可以使用 “255.255.0.0

网关

网关实质上是一个网络通向其他网络的

IP

地址。

路由器(

Windows

下叫默认网关,网关就是路由,路由就是网关不要蒙)

规则

计算机的

IP

地址由两部分组成,一部分为网络标识,一部分为主机标识,同一网段内的计算机网络部分

相同,主机部分不同同时重复出现。

路由器连接不同网段,负责不同网段之间的数据转发,交换机连接的是同一网段的计算机。通过设置网

络地址和主机地址,在互相连接的整个网络中保证每台主机的

IP

地址不会互相重叠,即

IP

地址具有了唯

一性。

在计算机网络中,主机

ID

全部为

0

的地址为网络地址,而主机

ID

全部为

1

的地址为广播地址

这

2

个地址是不能分配给主机用的。

docker

网络配置

当你安装了

docker,

它会自动创建

3

个网络,可以使用

docker network ls

命令来查看

bridge 桥接网络

host主机网络

当你运行一个容器的时候,可以使用

--network

参数来指定你的容器连接到哪一个网络。

bridge模式

当 Docker 进程启动时,会在主机上创建一个名为 docker0 的虚拟网桥,此主机上启动的 Docker 容器会连接到这个虚拟网桥上。虚拟网桥的工作方式和物理交换机类似,这样主机上的所有容器就通过交换机连在了一个二层网络中。从 docker0 子网中分配一个 IP 给容器使用,并设置 docker0 的 IP 地址为容器的默认网关。 在主机上创建一对虚拟网卡 veth pair 设备, Docker 将 veth pair 设备的一端放在新创建的容器中,并命名为 eth0 (容器的网卡),另一端放在主机中,以 vethxxx 这样类似的名字命名,并将这个网络设备加入到 docker0 网桥中。bridge 模式是 docker 的默认网络模式,不写 --net 参数,就是 bridge 模式。

修改dockerfile

#指定基础镜像,并且必须是第一条指令

FROM alpine:3.10

#指明该镜像的作者和其电子邮件

MAINTAINER xyz "xyz@qq.com"

#在构建镜像时,指定镜像的工作目录,之后的命令都是基于此工作目录,如果不存在,则会创建目录

WORKDIR /usr/local/java

#将一些安装包复制到镜像中,语法:ADD/COPY <src>... <dest>

#ADD与COPY的区别:ADD复制并解压,COPY仅复制

ADD jre-8u221-linux-x64.tar.gz /usr/local/java/

#glibc安装包如果从网络下载速度实在是太慢了,先提前下载复制到镜像中

COPY glibc-2.29-r0.apk /usr/local/java/

COPY glibc-bin-2.29-r0.apk /usr/local/java/

COPY glibc-i18n-2.29-r0.apk /usr/local/java/

COPY spring.jar /usr/local/java/

#更新Alpine的软件源为阿里云,因为从默认官源拉取实在太慢了

RUN echo http://mirrors.aliyun.com/alpine/v3.10/main/ > /etc/apk/repositories && \

echo http://mirrors.aliyun.com/alpine/v3.10/community/ >> /etc/apk/repositories

RUN apk update && apk upgrade

#运行指定的命令

#Alpine linux为了精简本身并没有安装太多的常用软件,apk类似于ubuntu的apt-get,

#用来安装一些常用软V件,其语法如下:apk add bash wget curl git make vim docker

#wget是linux下的ftp/http传输工具,没安装会报错“/bin/sh: wget: not found”,网上例子少安装wget

#ca-certificates证书服务,是安装glibc前置依赖

RUN apk --no-cache add ca-certificates wget \

&& wget -q -O /etc/apk/keys/sgerrand.rsa.pub https://alpine-pkgs.sgerrand.com/sgerrand.rsa.pub \

&& apk add glibc-2.29-r0.apk glibc-bin-2.29-r0.apk glibc-i18n-2.29-r0.apk \

&& rm -rf /var/cache/apk/* glibc-2.29-r0.apk glibc-bin-2.29-r0.apk glibc-i18n-2.29-r0.apk

#配置环境变量

ENV JAVA_HOME=/usr/local/java/jre1.8.0_221

ENV CLASSPATH=.:$JAVA_HOME/lib/dt.jar:$JAVA_HOME/lib/tools.jar

ENV PATH=$JAVA_HOME/bin:$PATH

CMD java -jar spring.jar

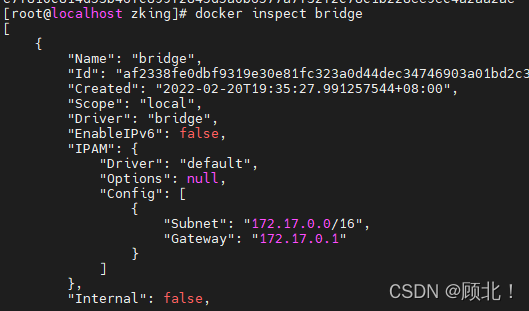

查看

bridge

信息

docker inspect bridge

打开容器

docker run -itd --net=bridge --name cname iname

查看

docker0

网桥

查看容器网络

ip addr

ifconfig

docker0

就像是一个路由器,容器就像是路由器下的设备,它们在同一个网段内,可以互相

ping

通。

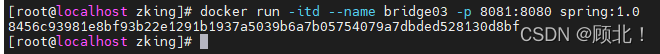

外部访问

设置端口映射

docker run -itd --name bridge03 -p 8081:8080 spring:1.0

-p

参数可以出现多次,绑定多个端口号

docker run -itd --name bridge05 -p 8082:8080 -p 8083:8080 spring:1.0host模式

如果启动容器的时候使用 host 模式,那么这个容器将不会获得一个独立的 Network Namespace ,而是和宿主机共用一个 Network Namespace 。容器将不会虚拟出自己的网卡,配置自己的 IP 等,而是使用宿主机的 IP 和端口。但是,容器的其他方面,如文件系统、进程列表等还是和宿主机隔离的。

docker run -itd --name host01 --net=host spring:1.0创建自定义网络(自定义IP)

docker network create --subnet 网段 name

docker network rm xx

固定

ip

启动

docker run -itd --name net01 --net mynet --ip 172.18.0.2 spring:1.0

测试

docker exec -it net01 ping net02

跨网桥测试

docker exec -it net01 ping 172.0.0.2

222

222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?