* Only called from user space.

*

* XXX if we had a free scratch register we could save the RSP into the stack frame

* and report it properly in ps. Unfortunately we haven’t.

*

* When user can change the frames always force IRET. That is because

* it deals with uncanonical addresses better. SYSRET has trouble

* with them due to bugs in both AMD and Intel CPUs.

*/

ENTRY(system_call)

…

system_call_fastpath:

…

movq %r10,%rcx

call *sys_call_table(,%rax,8) # XXX: rip relative

movq %rax,RAX-ARGOFFSET(%rsp)

…

在进入system_call时,中断被禁用。system_call仅从用户空间调用。系统调用通过指令syscall来执行。

在x86_64架构的用户空间下进行系统调用时,常用的寄存器如下:

rax:系统调用号(syscall number)放置在rax寄存器中,用于指定要调用的特定系统调用。

rdi:第一个参数(arg0)。在系统调用期间,用户提供的第一个参数通常存储在rdi寄存器中。

rsi:第二个参数(arg1)。用户提供的第二个参数通常存储在rsi寄存器中。

rdx:第三个参数(arg2)。用户提供的第三个参数通常存储在rdx寄存器中。

r10、r8、r9:第四、五、六个参数(arg3、arg4、arg5)。用户提供的第四、五、六个参数通常存储在r10、r8和r9寄存器中。

rcx:系统调用的返回地址。在进行系统调用时,将返回地址存储在rcx寄存器中,以便在系统调用完成后返回到正确的位置。

r11:用于存储eflags寄存器的值。在进行系统调用前,将当前eflags寄存器的值保存在r11寄存器中,以便在系统调用完成后恢复它。

用户空间函数调用:

rax:返回值 参数传递:rdi,rsi,rdx,rcx,r8,r9

用户空间系统调用:

rax:系统调用号 参数传递:rdi,rsi,rdx,r10、r8、r9 (rcx -> r10)

(2)

在x86_64架构中,调用sys_call_table的机器码操作是通过间接调用(indirect call)指令来实现的。具体的操作码是ff 14 c5,其表示的汇编指令是callq *%rax。

这条指令的作用是从rax寄存器中获取一个指针地址,然后跳转到该地址执行代码。在这种情况下,我们假设rax寄存器中存储了sys_call_table的地址,以便通过间接调用来调用相应的系统调用函数。

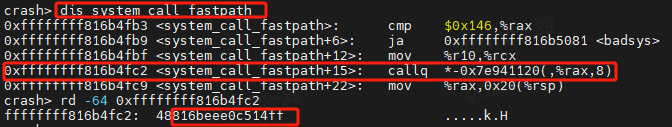

我们通过crash调试便可以获取到sys_call_table的地址:

由上面的汇编代码:

system_call

–>system_call_fastpath

–>call *sys_call_table(,%rax,8)

我们反汇编system_call_fastpath:

crash> dis system_call_fastpath

0xffffffff816b4fb3 <system_call_fastpath>: cmp $0x146,%rax

0xffffffff816b4fb9 <system_call_fastpath+6>: ja 0xffffffff816b5081

0xffffffff816b4fbf <system_call_fastpath+12>: mov %r10,%rcx

0xffffffff816b4fc2 <system_call_fastpath+15>: callq *-0x7e941120(,%rax,8)

0xffffffff816b4fc9 <system_call_fastpath+22>: mov %rax,0x20(%rsp)

可以看到在地址0xffffffff816b4fc2,调用call *sys_call_table(,%rax,8),然后读取内存地址0xffffffff816b4fc2的值:

crash> rd -64 0xffffffff816b4fc2

ffffffff816b4fc2: 48816beee0c514ff …k.H

call的操作码是0xff14c5,后面就是sys_call_table的地址0x816beee0

因此sys_call_table的地址是0xffffffff816beee0。

备注:第三节使用了rdmsr来获取 system_call 符号的值。

(3)

我们也可以借助vmlinux来objdump来获取其地址:

./extract-vmlinux vmlinuz-3.10.0-693.el7.x86_64 > vmlinux

objdump -d vmlinux > vmlinux.txt

vim vmlinux.txt

我们根据 ff 14 c5 指令码来搜索,上一条指令且是movq %r10,%rcx:

movq %r10,%rcx

call *sys_call_table(,%rax,8) # XXX: rip relative

ffffffff816b4fbf: 4c 89 d1 mov %r10,%rcx

ffffffff816b4fc2: ff 14 c5 e0 ee 6b 81 callq *-0x7e941120(,%rax,8)

可以看到 ff 14 c5 机器码后面的地址就是sys_call_table的地址0x816beee0(x86_64是小端机器)。

因此sys_call_table的地址是0xffffffff816beee0。

二、使用dump_stack

#include <linux/module.h>

#include <linux/kallsyms.h>

#include <linux/kernel.h>

static int __init lkm_init(void)

{

dump_stack();

return 0;

}

static void __exit lkm_exit(void)

{

}

module_init(lkm_init);

module_exit(lkm_exit);

MODULE_LICENSE(“GPL”);

[ 7666.386756] Call Trace:

[ 7666.386761] [] dump_stack+0x19/0x1b

[ 7666.386762] [] lkm_init+0x9/0x1000 [sys_call_table]

[ 7666.386764] [] do_one_initcall+0xb8/0x230

[ 7666.386766] [] load_module+0x1f64/0x29e0

[ 7666.386769] [] ? ddebug_proc_write+0xf0/0xf0

[ 7666.386770] [] ? copy_module_from_fd.isra.42+0x53/0x150

[ 7666.386772] [] SyS_finit_module+0xa6/0xd0

[ 7666.386774] [] system_call_fastpath+0x16/0x1b

我们就可以看到 system_call_fastpath+0x16 的地址是0xffffffff816b4fc9,因此system_call_fastpath的地址是:

0xffffffff816b4fc9 - 0x16 = 0xffffffff816b4fb3

我们可以从/proc/kallsyms验证:

cat /proc/kallsyms | grep system_call_fastpath

ffffffff816b4fb3 t system_call_fastpath

system_call_fastpath:

#if __SYSCALL_MASK == ~0

cmpq $__NR_syscall_max,%rax

#else

andl $__SYSCALL_MASK,%eax

cmpl $__NR_syscall_max,%eax

#endif

ja badsys

movq %r10,%rcx

call *sys_call_table(,%rax,8) # XXX: rip relative

这里我们简单点,从上面的crash可以看到:

crash> dis system_call_fastpath

0xffffffff816b4fb3 <system_call_fastpath>: cmp $0x146,%rax

0xffffffff816b4fb9 <system_call_fastpath+6>: ja 0xffffffff816b5081

0xffffffff816b4fbf <system_call_fastpath+12>: mov %r10,%rcx

0xffffffff816b4fc2 <system_call_fastpath+15>: callq *-0x7e941120(,%rax,8)

call *sys_call_table 在 system_call_fastpath 的 0xf(15)处。

#include <linux/module.h>

#include <linux/kallsyms.h>

#include <linux/kernel.h>

static int __init lkm_init(void)

{

int i;

unsigned char *ptr;

ptr = (unsigned char *)(0xffffffff816b4fc9 - 0x16 + 0xf);

for (i = 0; i < 8; i ++) {

//printk("%02x “, (unsigned char)ptr[i]);

printk(”%02x ", (unsigned char)*(ptr + i));

}

return 0;

}

static void __exit lkm_exit(void)

{

}

module_init(lkm_init);

module_exit(lkm_exit);

MODULE_LICENSE(“GPL”);

(unsigned char)ptr[i]) = (unsigned char)*(ptr + i))

insmod sys_call_table.ko

[# dmesg -c

[ 8416.858466] ff 14 c5 e0 ee 6b 81 48

可以看到 ff 14 c5 机器码后面的地址就是sys_call_table的地址0x816beee0(x86_64是小端机器)。

因此sys_call_table的地址是0xffffffff816beee0。

或者直接搜索:

#include <linux/module.h>

#include <linux/kallsyms.h>

#include <linux/kernel.h>

static int __init lkm_init(void)

{

int i, j;

unsigned char *ptr;

ptr = (unsigned char *)(0xffffffff816b4fc9 - 0x16 + 0xf);

for (i = 0; i < 20; i ++) {

if( ((unsigned char)ptr[i] == 0xff) && ((unsigned char)ptr[i + 1] == 0x14) && ((unsigned char)ptr[i +2] == 0xc5) ){

printk("0x%x ", *(unsigned int *)(ptr+i+3));

break;

}

}

return 0;

}

static void __exit lkm_exit(void)

{

}

module_init(lkm_init);

module_exit(lkm_exit);

MODULE_LICENSE(“GPL”);

insmod sys_call_table.ko

dmesg -c

[ 280.502659] 0x816beee0

因此sys_call_table的地址是0xffffffff816beee0。

三、根据MSR_LSTAR寄存器

我们来看一下内核的启动过程:

start_kernel()

–>trap_init()

–>cpu_init()

–>syscall_init()

#define MSR_STAR 0xc0000081 /* legacy mode SYSCALL target */

#define MSR_LSTAR 0xc0000082 /* long mode SYSCALL target */

#define MSR_CSTAR 0xc0000083 /* compat mode SYSCALL target */

| Register

| Address | Architectural MSR Name / Bit Fields (Former MSR Name) | MSR/Bit Description |

|---|---|---|

| C000_0081H | IA32_STAR | System Call Target Address (R/W) |

| C000_0082H | IA32_LSTAR | IA-32e Mode System Call Target Address (R/W) Target RIP for the called procedure when SYSCALL is executed in 64-bit mode. |

| C000_0083H | IA32_CSTAR | IA-32e Mode System Call Target Address (R/W) Not used, as the SYSCALL instruction is not recognized in compatibility mode. |

我们主要看MSR_LSTAR寄存器:

IA32_LSTAR 是 IA-32e 模式下的系统调用目标地址寄存器,用于存储在 64 位模式下执行 SYSCALL 指令时被调用过程的目标 RIP(指令指针)。

当在 64 位模式下执行 SYSCALL 指令时,系统将从 IA32_LSTAR 寄存器中加载 RIP 的值,以跳转至相应的系统调用处理程序。

为了使内核接收传入的系统调用,它必须通过将其地址写入IA32_LSTAR MSR寄存器 来注册将在发生系统调用时执行的代码的地址。

/* May not be marked __init: used by software suspend */

void syscall_init(void)

{

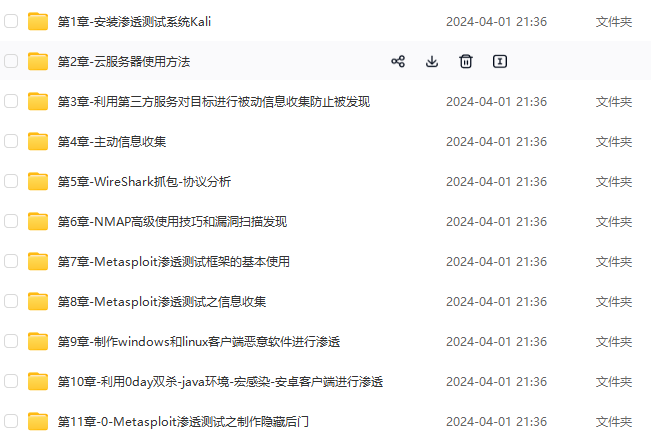

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

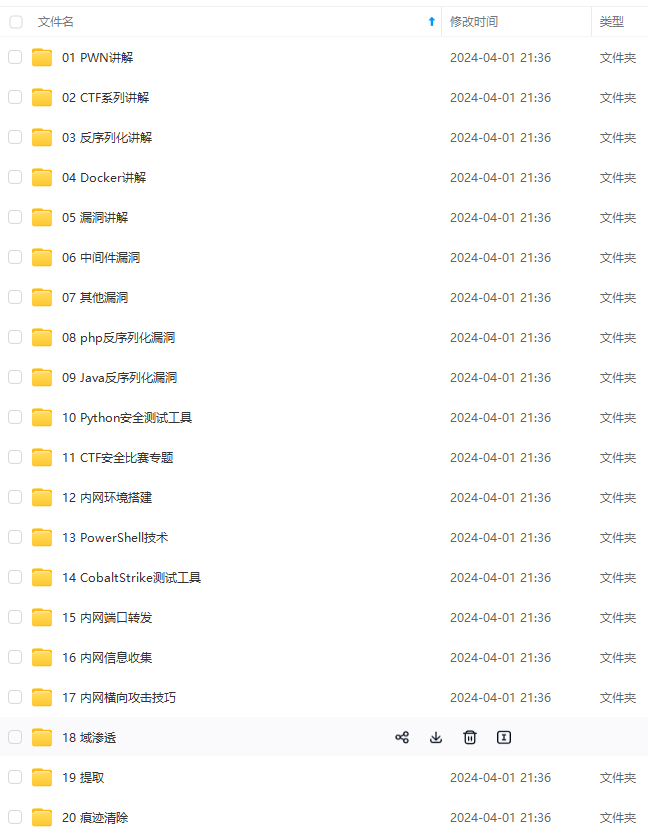

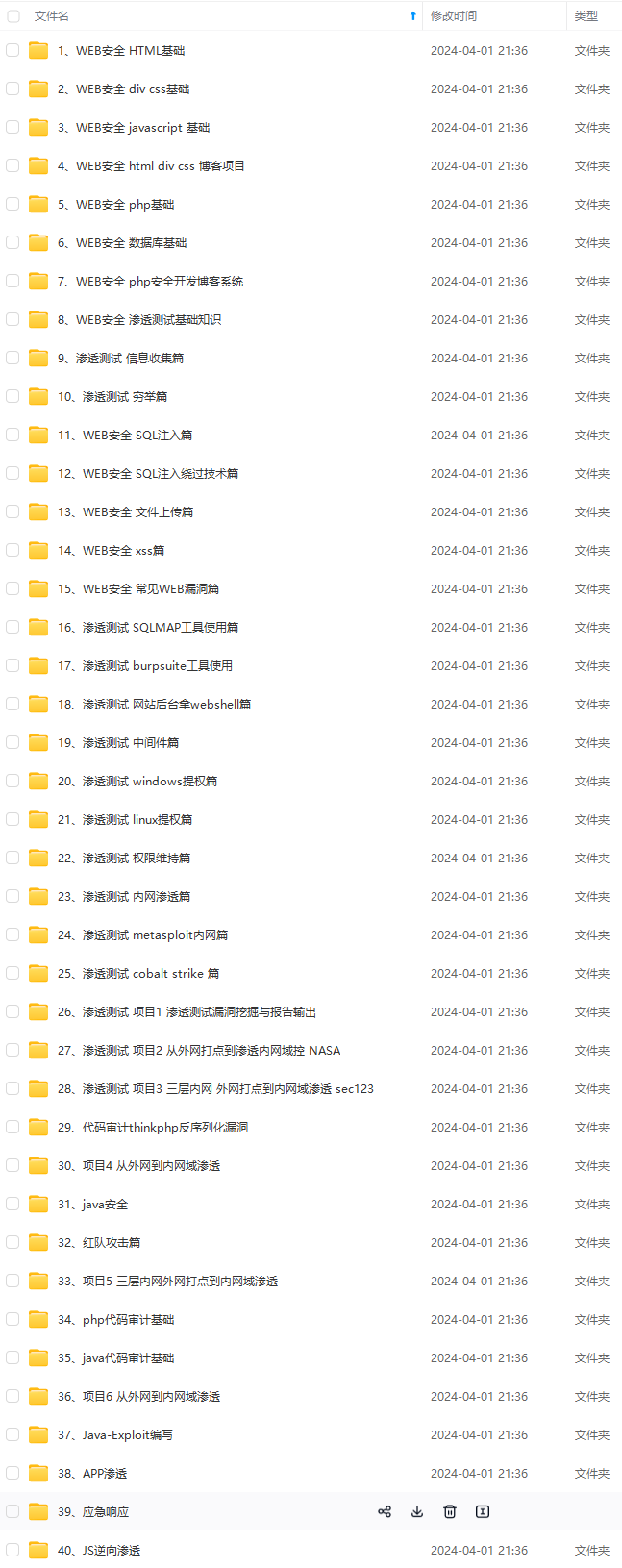

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)**

[外链图片转存中…(img-fES0o40h-1712303872688)]

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

362

362

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?