目录

9 本地AAA配置实验

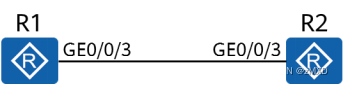

9.1 实验组网拓扑

R1模拟一台客户端设备,R2为一台网络设备。现在需要在R2上对管理R2的用户进行资源控制,只有通过认证的用户才能访问特定的资源,因此您需要在R1和R2两台路由器上配置本地AAA认证,并基于域来对用户进行管理,并配置已认证用户的权限级别。

9.2 实验任务配置

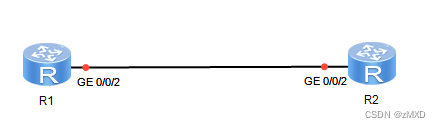

9.2.1 实验环境搭建

1.路由器型号为AR3260,接口均选择GE0/0/2,并给设备命名

2.配置R1和R2互联的IP地址 [接口视图] ip address x.x.x.x x

| R1 | 10.0.12.1 24 |

| R2 | 10.0.12.2 24 |

9.2.2 配置AAA方案

1.配置认证,授权方案(sys —— aaa —— authen/author)

①进入AAA视图 [sys] aaa

②创建名为datacom的认证方案 [aaa视图] authentication-scheme datacom

③设置认证方式为本地认证 [认证方案视图] authentication-mode local

④创建名为datacom的授权方案 [aaa视图] authorization-scheme datacom

⑤设置授权方式为本地授权 [授权方案视图] authorization-mode local

设备作为AAA服务器时被称为本地AAA服务器,本地AAA服务器支持对用户进行认证和授权,不支持对用户进行计费。

与远端AAA服务器相似,本地AAA服务器需要配置本地用户的用户名、密码、授权信息等。使用本地AAA服务器进行认证和授权比远端AAA服务器的速度快,可以降低运营成本,但是存储信息量受设备硬件条件限制。

9.2.3 创建域并在域下应用AAA方案

1.创建名为datacom的域 [aaa视图] domain datacom

设备对用户的管理是基于域的,每个用户都属于一个域,一个域是由属于同一个域的用户构成的群体。简单地说,用户属于哪个域就使用哪个域下的AAA配置信息。

2. 指定对该域内的用户采用名为datacom的认证方案 [aaa-域视图] authentication-scheme datacom

3.指定对该域内的用户采用名为datacom的授权方案 [aaa-域视图] authorization-scheme datacom

9.2.4 配置本地用户

1.创建本地用户及密码 [aaa] local-user hcia@datacom password cipher HCIA-Datacom

如果用户名中带域名分隔符“@”,则认为@前面的部分是纯用户名,后面部分是域名。如果没有@,则整个字符串为用户名,域为默认域。

2.配置本地用户的接入类型、级别等参数

①配置用户接入类型 [aaa] local-user hcia@datacom service-type telnet

local-user service-type:配置本地用户的接入类型。

系统提供对用户的接入类型管理,即对所有用户配置一定的接入类型,只有用户的接入方式与系统为该用户配置的接入类型匹配,用户才能登录。如此处设置的接入类型为telnet,则此用户无法通过web方式接入设备,一个用户可以有多种接入类型。

②配置用户级别 [aaa] local-user hcia@datacom privilege level 3

不同级别的用户登录后,只能使用等于或低于自己级别的命令。

9.2.5 开启R2上的telnet功能

①使能Telnet功能 [sys] telnet server enable

#开启设备的telnet服务器功能,部分设备默认开启,可能会报错

②进入用户界面视图 [sys] user-interface vty 0 4

③设置登录用户界面的验证方式为AAA [用户视图] authentication-mode aaa

authentication-mode:设置登录用户界面的验证方式。缺省情况下,用户界面没有使用该命令配置认证方式。登录用户界面必须配置验证方式,否则用户无法成功登录设备。

9.2.6 检验配置效果

①从R1远程Telnet访问R2 <R1> telnet 10.0.12.2 ;输入用户名和密码

②在R2上查看登录的用户 [R2] display users

9.3 知识补充

①AAA认证

AAA是Authentication(认证)、Authorization(授权)和Accounting(计费)的简称,是网络安全的一种管理机制,提供了认证、授权、计费三种安全功能。

这三种安全功能的具体作用如下:

- Authentication 认证:验证用户是否可以获得网络访问权。

- Authorization 授权:授权用户可以使用哪些服务。

- Accounting 计费:记录用户使用网络资源的情况。

用户可以使用AAA提供的一种或多种安全服务。例如,公司仅仅想让员工在访问某些特定资源的时候进行身份认证,那么网络管理员只要配置认证服务器即可。但是若希望对员工使用网络的情况进行记录,那么还需要配置计费服务器。

如上所述,AAA是一种管理框架,它提供了授权部分用户去访问特定资源,同时可以记录这些用户操作行为的一种安全机制,因其具有良好的可扩展性,并且容易实现用户信息的集中管理而被广泛使用。AAA可以通过多种协议来实现,在实际应用中,最常使用RADIUS协议。

②命令总结

1.进入AAA视图 [sys] aaa

2.创建名为datacom的认证方案 [aaa视图] authentication-scheme datacom

3.设置认证方式为本地认证 [认证方案视图] authentication-mode local

4.创建名为datacom的授权方案 [aaa视图] authorization-scheme datacom

5.设置授权方式为本地授权 [授权方案视图] authorization-mode local

6.创建名为datacom的域 [aaa视图] domain datacom

7.指定对该域内的用户采用名为datacom的认证方案 [aaa-域视图] authentication-scheme datacom

8.指定对该域内的用户采用名为datacom的授权方案 [aaa-域视图] authorization-scheme datacom

9.创建本地用户及密码 [aaa] local-user hcia@datacom password cipher HCIA-Datacom

10.配置用户接入类型 [aaa] local-user hcia@datacom service-type telnet

11.配置用户级别 [aaa] local-user hcia@datacom privilege level 3

12.设置登录用户界面的验证方式为AAA [用户视图] authentication-mode aaa

13.在R2上查看登录的用户 [R2] display users

本文详细描述了如何在AR3260路由器上进行本地AAA配置,包括实验组网、环境搭建、配置AAA和授权方案、创建域和本地用户,以及启用telnet功能和验证配置效果。重点介绍了AAA认证和授权的概念以及其在实际网络管理中的应用。

本文详细描述了如何在AR3260路由器上进行本地AAA配置,包括实验组网、环境搭建、配置AAA和授权方案、创建域和本地用户,以及启用telnet功能和验证配置效果。重点介绍了AAA认证和授权的概念以及其在实际网络管理中的应用。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?