免责声明 本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停止本文章读。

目录

一、什么是数字签名

数字签名的定义

数字签名是一种类似写在纸上的普通的物理签名,但它使用了公钥加密领域的技术实现,是用于鉴别数字信息的方法,是公钥基础结构的基础部分。它可以用来验证服务端与客户端之间发送的报文信息是否被篡改,还能提供信息的完整性、身份认证和不可否认性等功能。数字证书中一般包含证书的公钥和对应的私钥,公钥有一定身份标识功能,在数字签名里,私钥用来签名,公钥用来验证签名。

数字签名的原理相关

- 与哈希算法(Hash算法)的关系

- 哈希算法是一种散列(密码杂凑)算法,具有易压缩性(可将任意长度数据映射到固定长度输出)、单向性(根据源数据计算哈希值容易,由哈希值得出源数据不可能)、高灵敏性(输入数据小变化会输出差异大结果)、抗碰撞性(不同数据块哈希值相同可能性极小,指定数据块找相同哈希值数据块极难)等特性。这些特性使其适合做数据完整性和文件完整性校验,在数字签名中也起到重要作用。目前应用较广泛的哈希算法有sha1、sha256、sha384等,我国的国密对应的是SM3算法,其安全性递增。

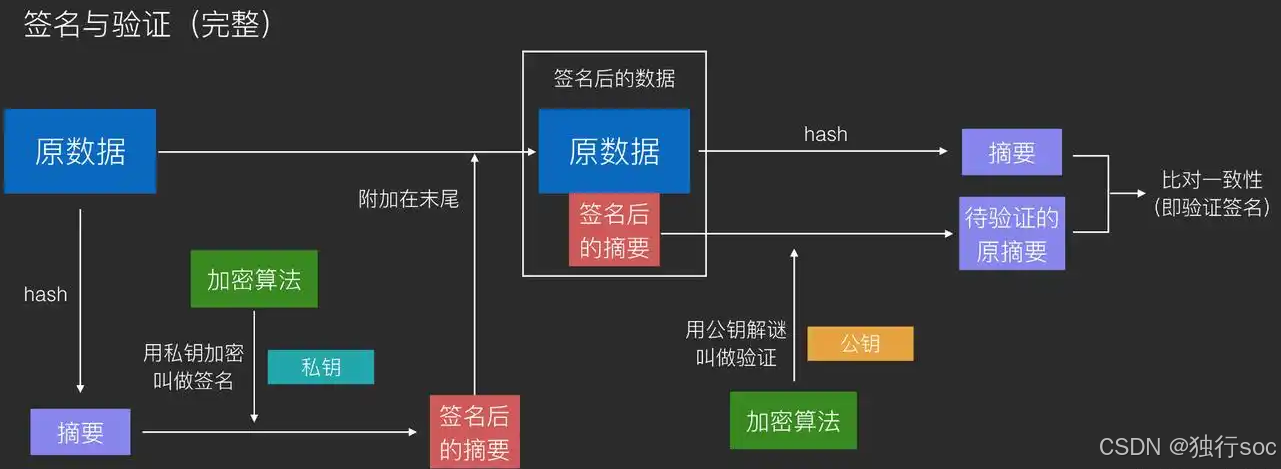

- 数字签名的创建过程

- 计算文件哈希值:将要签名的文件进行hash计算。例如在一些电子文档签名场景中,先对文档进行这一操作。

- 用私钥对哈希值签名:签名者用自己的私钥对文件的hash值进行签名。

- 可添加时间戳(可选):除了签名外,还可以添加时间戳以指示签名时间。

- 数字签名的验证过程

- 计算原文件哈希值:将原文件进行hash计算得到hash值。

- 从签名数据计算哈希值:将签名的公钥从签名数据中计算出签名数据中的hash值。

- 对比哈希值:将前面两步得到的hash值进行对比,如果对比结果一致则验证通过,反之验证失败。

数字签名的优势

- 防伪造:数字签名中的私钥具有唯一性,除签名者之外都不能伪造签名,可防止被假冒。

- 完整性:由于数字签名中包含hash算法,对签名文档的任何未经授权的修改将立即被发现。

- 身份标识:证书颁发机构可以对证书的持有者的身份进行识别和验证,可信的CA机构签发的证书可用于做身份标识。

- 时间戳:知道文档签署的时间是非常重要的,数字签名可以盖上指示创建签名时间的时间戳。

- 防抵赖:数字签名不仅可以成为身份识别的依据,同时它也是签名者进行签名操作的有效证据,防止签名方对其产生的行为进行抵赖。

数字签名技术的发展历程

数字签名技术的发展历程可以追溯到20世纪70年代,以下是其主要发展阶段:

1. 初创阶段(1976年)

- 提出概念:数字签名技术最早是由Whitfield Diffie和Martin Hellman在1976年提出的,他们在论文《密码学的新方向》中首次提出了数字签名的概念。

- 理论基础:这一时期,数字签名的理论基础主要是公钥密码学,即利用一对密钥(公钥和私钥)来实现签名和验证。

2. 发展阶段(1980年代至1990年代)

- 算法实现:在这一阶段,出现了多种数字签名算法,其中最著名的是RSA算法(1977年)、DSA算法(1991年)和ECDSA算法(1992年)。

- RSA:基于大数因子分解问题,适用于加密和数字签名。

- DSA:基于离散对数问题,仅适用于数字签名。

- ECDSA:基于椭圆曲线密码学,具有更短的密钥长度和更高的安全性。

- 标准化:数字签名技术逐渐被标准化,例如ISO 7498-2标准和美国电子签名标准(DSS,FIPS 186-2)对数字签名进行了定义和规范。

3. 应用扩展阶段(2000年代至今)

- 广泛应用:数字签名技术在电子商务、电子政务、金融交易、软件发布等领域得到了广泛应用。例如,电子邮件客户端支持S/MIME标准,允许用户使用数字签名对邮件进行签名;软件开发者为其发布的软件应用数字签名,以确保应用的完整性和开发者的身份。

- 法律认可:许多国家和地区开始承认数字签名的法律效力,制定了相关的法律法规,如联合国贸发会的《电子签名示范法》和欧盟的《电子签名共同框架指令》。

- 技术改进:随着技术的进步,数字签名技术也在不断改进,例如量子计算机和量子密码学的研究为未来的数字签名技术提供了新的可能性。

4. 未来展望

- 量子计算的影响:量子计算机的发展可能会对现有的数字签名算法构成威胁,因为量子计算机可以在较短时间内破解某些传统密码算法。因此,研究人员正在探索抗量子攻击的数字签名算法。

- 生物识别技术的结合:生物识别技术(如指纹识别、视网膜识别等)与数字签名技术的结合,将进一步提高数字签名的安全性和便捷性。

二、数字签名的安全性如何保障?

数字签名的安全性是通过一系列技术和措施来保障的。以下是一些关键的方法和原则,用于确保数字签名的安全性:

1. 密钥管理

- 私钥保护:私钥必须严格保密,只有签名者才能访问。任何未经授权的访问都可能导致数字签名被伪造。

- 公钥分发:公钥需要安全地分发给验证者,通常通过证书颁发机构(CA)来实现。

2. 数学难题

- 非对称加密:数字签名基于非对称加密技术,使用数学难题(如大数分解、离散对数问题等)来确保签名的安全性。这些数学难题在现有计算能力下难以破解。

3. 完整性和真实性

- 哈希函数:在生成数字签名之前,通常会对原始数据进行哈希处理。哈希函数具有单向性和抗碰撞性,确保数据的完整性和真实性。

- 签名验证:接收方使用发送方的公钥来验证数字签名,确保签名的真实性和数据的未被篡改。

4. 防止重放攻击

- 时间戳和序列号:在签名报文中添加时间戳和序列号,可以有效防止重放攻击。每次签名时,这些值都会更新,确保签名的唯一性和时效性。

5. 证书管理

- 证书颁发机构(CA):CA负责签发和管理数字证书,确保公钥的可信性和有效性。

- 证书吊销列表(CRL):CA会定期发布CRL,列出已吊销的证书,防止使用已失效的证书进行签名。

6. 法律和合规性

- 法律法规:许多国家和地区都有相关的法律法规,规定了数字签名的法律效力和使用规范。

- 行业标准:遵循国际和行业的标准和最佳实践,如ISO/IEC 14888、PKCS#7等。

7. 技术和管理措施

- 安全协议:使用安全的通信协议(如TLS/SSL)来保护数字签名的传输过程。

- 系统安全:确保签名系统和验证系统的安全性,防止恶意软件和黑客攻击。

三、如何检测数字签名的有效期?

检测数字签名的有效期可以通过多种方法实现,具体取决于你使用的平台和技术。以下是几种常见的方法:

1. 使用证书管理工具

许多操作系统和第三方工具都提供了证书管理功能,可以用来检查数字签名的有效期。例如:

- Windows:你可以通过“证书管理器”来查看数字签名的有效期。具体步骤如下:

- 打开“运行”对话框(按下

Win + R)。- 输入

certmgr.msc并按回车。- 在“证书管理器”中,导航到“个人” -> “证书”。

- 双击你想要检查的证书,查看其详细信息,包括有效期。

- macOS:你可以使用“钥匙串访问”来查看数字签名的有效期。具体步骤如下:

- 打开“钥匙串访问”应用程序。

- 在左侧栏中选择“系统”。

- 在右侧窗格中找到你想要检查的证书,双击它。

- 在弹出的窗口中,查看“信任”选项卡下的有效期信息。

2. 使用命令行工具

如果你更喜欢使用命令行工具,可以使用

openssl来检查数字签名的有效期。具体步骤如下:

- 打开终端或命令提示符。

- 输入以下命令:

openssl x509 -in certificate.crt -noout -enddate- 其中

certificate.crt是你要检查的证书文件。该命令将输出证书的有效截止日期。Python:可以使用

cryptography库来检查证书的有效期。以下是一个示例代码:3. 使用编程语言

如果你需要在程序中检查数字签名的有效期,可以使用各种编程语言提供的库。例如:Python:可以使用

cryptography库来检查证书的有效期。以下是一个示例代码:from cryptography import x509 from cryptography.hazmat.backends import default_backend import datetime with open("certificate.crt", "rb") as f: cert = x509.load_pem_x509_certificate(f.read(), default_backend()) not_valid_after = cert.not_valid_after not_valid_before = cert.not_valid_before print(f"Certificate is valid from {not_valid_before} to {not_valid_after}")Java:可以使用

java.security.cert包来检查证书的有效期。以下是一个示例代码:import java.io.FileInputStream; import java.security.cert.CertificateFactory; import java.security.cert.X509Certificate; public class CheckCertValidity { public static void main(String[] args) throws Exception { CertificateFactory cf = CertificateFactory.getInstance("X.509"); FileInputStream fis = new FileInputStream("certificate.crt"); X509Certificate cert = (X509Certificate) cf.generateCertificate(fis); System.out.println("Not Before: " + cert.getNotBefore()); System.out.println("Not After: " + cert.getNotAfter()); } }4. 使用在线工具

还有一些在线工具可以帮助你检查数字签名的有效期。例如,你可以上传证书文件到一些在线证书检查网站,它们会为你提供详细的证书信息,包括有效期。

四、数字签名在电子商务中的应用案例

数字签名在电子商务中的应用案例非常广泛,以下是几个典型的应用场景:

1. 电子合同签署

在电子商务中,买卖双方经常需要签订合同。传统的纸质合同签署过程繁琐且耗时,而使用数字签名可以简化这一过程。例如,一家在线零售平台可以使用数字签名技术,让客户在购买高价值商品时签署电子合同,确保交易的合法性和安全性。

2. 在线支付

在线支付是电子商务的核心环节之一。数字签名可以用于验证支付请求的真实性和完整性,防止支付信息被篡改。例如,PayPal等支付平台使用数字签名技术来确保每一笔交易的安全性,防止欺诈行为的发生。

3. 身份认证

在电子商务中,确保用户身份的真实性至关重要。数字签名可以用于用户身份认证,防止冒名顶替。例如,一家在线银行可以使用数字签名技术来验证客户的登录信息,确保只有合法用户才能访问其账户。

4. 供应链管理

在电子商务的供应链管理中,数字签名可以用于验证货物的来源和真实性。例如,一家在线药品销售平台可以使用数字签名技术来确保药品的来源可靠,防止假冒伪劣产品流入市场。

5. 数据完整性保护

在电子商务中,确保数据的完整性和未被篡改非常重要。数字签名可以用于验证数据的完整性,确保数据在传输过程中未被修改。例如,一家在线旅游平台可以使用数字签名技术来保护用户的预订信息,防止信息被篡改。

6. 电子发票

在电子商务交易完成后,商家通常需要向消费者提供发票。使用数字签名技术可以确保电子发票的真实性和合法性,防止伪造。例如,一家在线购物平台可以使用数字签名技术来生成和发送电子发票,确保发票的合法性和可追溯性。

7. 文件传输

在电子商务中,经常需要传输各种文件,如合同、发票、订单等。使用数字签名技术可以确保文件的真实性和完整性,防止文件在传输过程中被篡改。例如,一家在线法律服务平台可以使用数字签名技术来传输法律文件,确保文件的真实性和安全性。

这些应用案例展示了数字签名在电子商务中的重要作用,不仅提高了交易的安全性和效率,还增强了用户的信任度。

五、量子计算对数字签名的影响

量子计算对数字签名的影响主要体现在以下几个方面:

1. 破解传统签名算法

量子计算的强大计算能力使得一些传统签名算法面临被破解的风险。具体来说,量子计算可以通过以下两种算法对传统签名算法构成威胁:

- Shor算法:这是一种基于量子计算机的算法,能够有效地分解大整数,从而破解基于整数分解问题的加密算法。传统的签名算法,如RSA和ECDSA,都是基于整数分解问题,因此Shor算法对这些算法构成了严重的威胁。

- Grover算法:这是一种基于量子计算机的搜索算法,能够大幅缩短对非结构化数据库的搜索时间。传统签名算法中使用的哈希函数通常被认为是单向函数,但Grover算法可以有效地对哈希函数进行逆向搜索,从而破解签名。

2. 提出抗量子签名算法

为了应对量子计算带来的威胁,研究人员提出了多种抗量子签名算法。这些算法基于不同的数学问题,旨在抵抗量子计算的攻击。例如:

- 基于格的签名算法:这类算法利用了格理论中的难题,如最短向量问题(SVP)和最近向量问题(CVP),这些问题是已知的抗量子攻击的难题。

- 量子数字签名(QDS):这是一种基于量子力学原理的数字签名方法,其安全性依赖于量子力学,因此可以抵抗量子攻击。Gottesman和Chuang在2001年提出了量子数字签名(QDS)协议的概念,可以简称为GC-QDS协议。

3. 实验室研究与实际应用

尽管量子数字签名在理论上具有很高的安全性,但在实际应用中还面临许多技术挑战。例如,量子数字签名需要长时间的量子存储、安全的量子信道和非破坏性的量子态比较等技术。因此,当前量子数字签名的研究主要集中在如何实用化。

4. 法律与政策调整

随着量子计算技术的发展,各国政府和国际组织可能会对数字签名相关的法律和政策进行调整,以适应新的安全需求。例如,可能会出台新的法规来规范抗量子签名算法的应用,或者推动量子数字签名技术的标准化。

综上所述,量子计算对数字签名的影响是深远的,既带来了新的安全威胁,也催生了新的研究方向和技术发展。未来,随着量子计算技术的不断进步,数字签名技术也将不断演进,以应对新的挑战。

六、如何生成自己的数字签名

生成自己的数字签名通常涉及以下几个步骤:

创建密钥对:首先,你需要生成一个公钥和私钥对。公钥将用于验证签名,而私钥将用于创建签名。你可以使用各种工具来生成密钥对,例如

makecert、openssl等。创建证书:使用生成的密钥对创建一个证书。这个证书将包含你的公钥和其他一些信息,比如你的名字、组织等。证书可以是自签名的,也可以是由证书颁发机构(CA)签名的。

签署文件:使用你的私钥对文件进行签名。签名的过程通常包括计算文件的哈希值,然后使用私钥对这个哈希值进行加密。

验证签名:任何人都可以使用你的公钥来验证签名的真实性。验证的过程包括解密签名得到哈希值,然后计算文件的实际哈希值,最后比较这两个哈希值是否相同。

具体的步骤可能会因使用的工具和平台而有所不同。以下是一些常见的工具和方法:

使用

makecert和cert2spc:这是Windows平台上的工具,可以用来生成证书和签署文件。具体步骤可以参考搜索结果中的内容。使用

openssl:这是一个跨平台的工具,可以用来生成密钥对、创建证书和签署文件。以下是一个简单的示例:# 生成私钥 openssl genpkey -algorithm RSA -out private_key.pem # 生成自签名证书 openssl req -new -x509 -key private_key.pem -out certificate.crt -days 365 # 使用私钥签署文件 openssl dgst -sha256 -sign private_key.pem -out signature.sig file.txt # 使用公钥验证签名 openssl dgst -sha256 -verify certificate.crt -signature signature.sig file.txt

使用

signtool:这是Windows平台上的一个工具,可以用来签署文件。具体步骤可以参考搜索结果中的内容。使用

jarsigner:这是Java平台上的一个工具,可以用来签署JAR文件。以下是一个简单的示例:# 生成密钥对 keytool -genkeypair -alias myKey -keyalg RSA -keystore myKeystore.jks # 签署JAR文件 jarsigner -keystore myKeystore.jks -signedjar signed.jar unsigned.jar myKey无论你使用哪种工具,生成数字签名的基本原理都是相似的。希望这些信息对你有所帮助!

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?