题目打开是这样的,毫无提示于是还是按照正常的流程 先扫扫目录 ,于是 扫到了phpmyadmin/以及phpinfo.php 打开phpinfo看完并没有什么发现于是打开phpmyadmin

可以注意到 phpMyAdmin版本号是4.8.1 而恰好这个版本存在着一个文件包含漏洞(CVE-2018-12613)因此我们可以构造playload

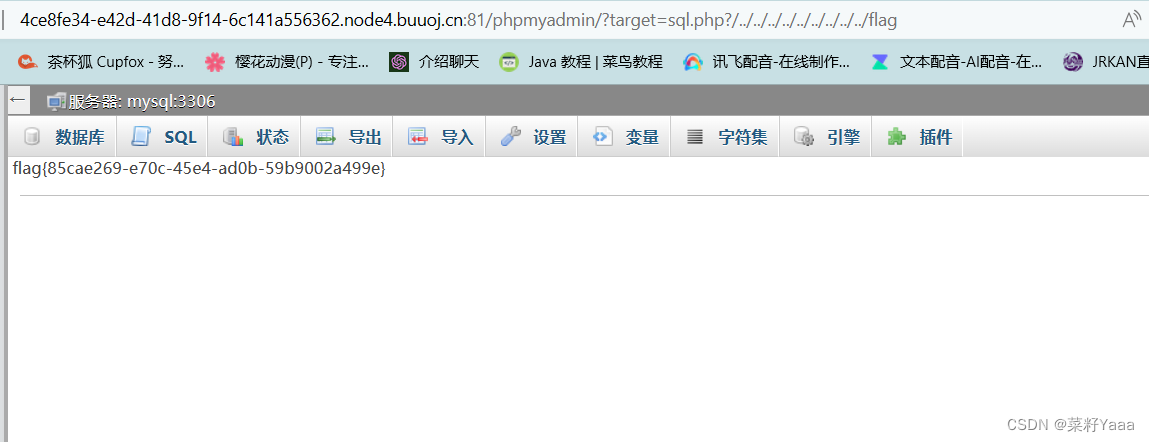

target=sql.php?/../../../../../../../../../flag

这里这么多../ 其实目的是为了回退到根目录,然后访问flag 至于为什么知道flag在根目录,我也不太清楚,反正ctf就是要积极尝试,总而言之就是经验告诉我,flag就在这

664

664

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?