1 切换到k8s的认证的目录

cd /etc/kubernetes/pki/

2 修改umask值 创建证书

umask 077

openssl genral -out lucky.key 私钥

openssl req -new -key lucky.key -out luck.csr -subj 'CN=shanghai' #证书请求

openssl x509 -req -in lucky.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out lucky.crt

-days 3650 # 证书

3 生成安全上下文

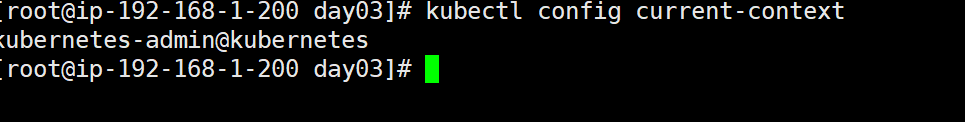

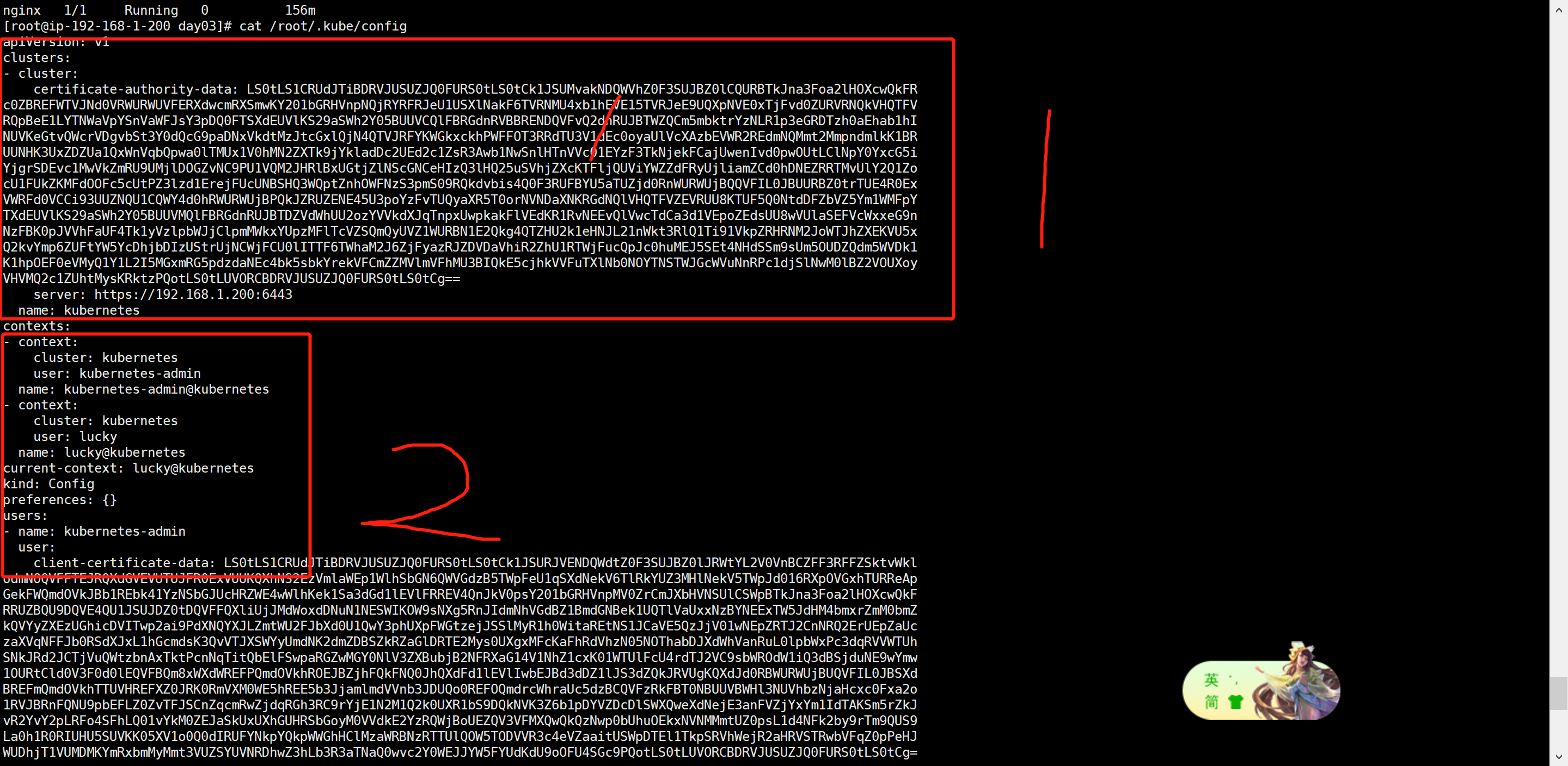

查看当前使用的用户 在/$USER/.kube/config 也能看

kubectl config set-credentials NAME [--client-certificate=path/to/certfile] [--client-key=path/to/keyfile]

[--token=bearer_token] [--username=basic_user] [--password=basic_password] [--auth-provider=provider_name]

[--auth-provider-arg=key=value] [--exec-command=exec_command] [--exec-api-version=exec_api_version] [--exec-arg=arg]

[--exec-env=key=value] [options] 帮助信息

kubectl config set-credentials lucky --client-certficate=./lucky.cert --clietn-key=./lucky.key

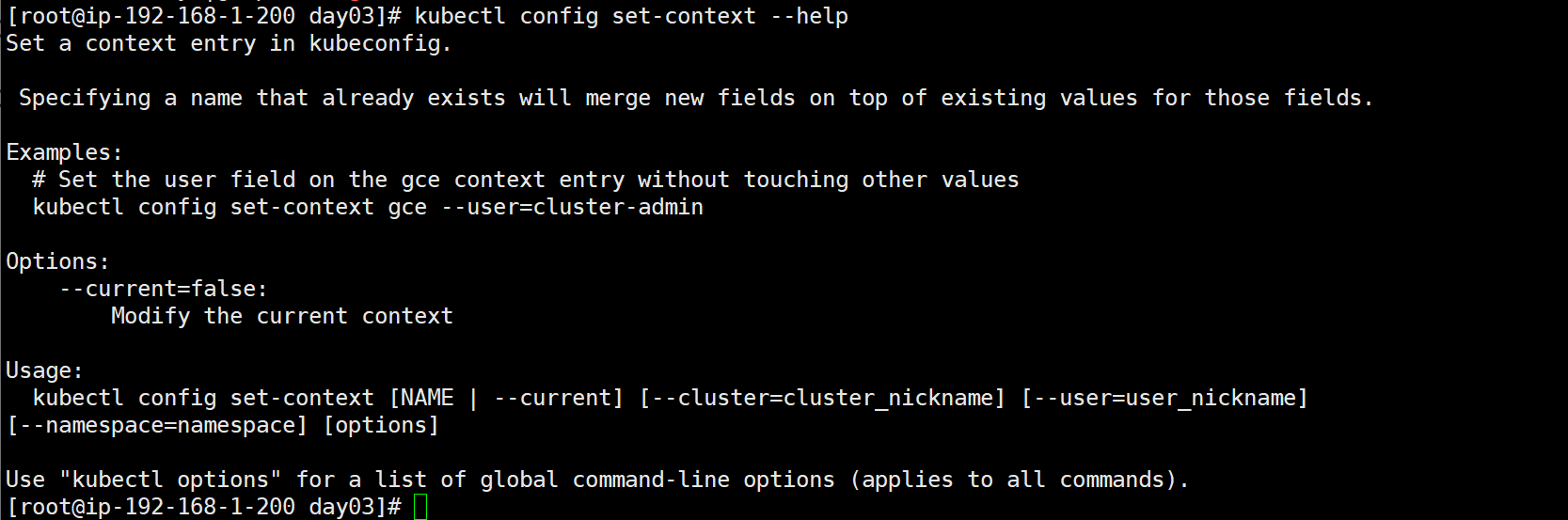

kubectl config set-context lucky@kubernetes --cluster=kubernetes --user=lucky

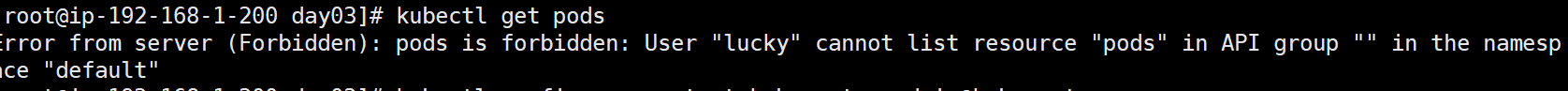

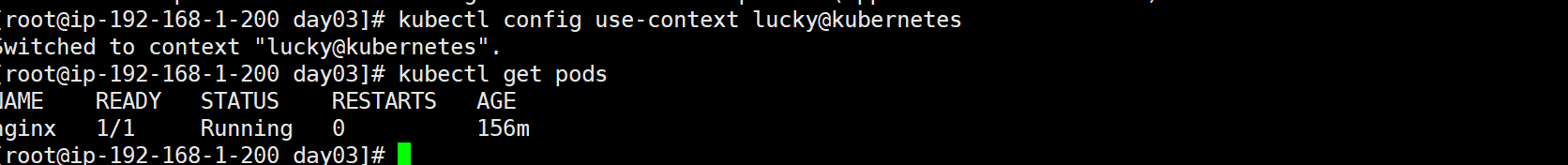

kubectl config use-context lucky@kubernetes 切换用户,运行命令后发现没有权限需要RBAC授权

4 进行rbac授权

授权命令很简单,难的是如何精准的管控权限,根据自己的业务需求进行授权

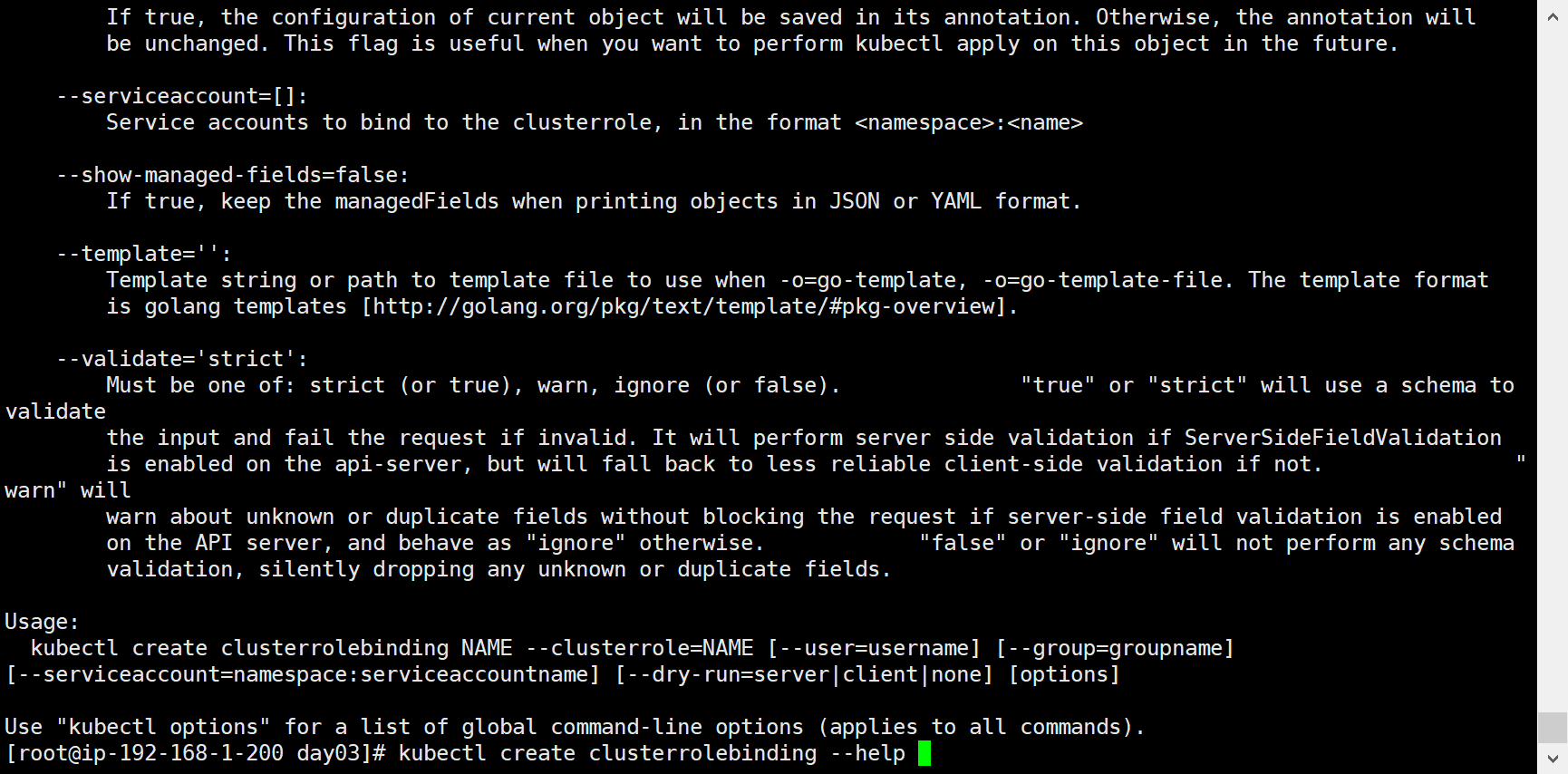

kubectl create clusterrolebinding --help 可以查看帮助命令

kubectl create clusterrolebind lucky-clusterrolebinding --clusterrole=cluster-admin --user=lucky 为了省事直接使用的集群管理员 如果是生产一定要严格控制权限

可以看到这里执行正常了

在1处可以看到集群的相关信息 在2处可以看到上下文的信息 俩个用户 kubernetes-admin 还有后来创建的用户admin

1044

1044

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?